漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

海尔集团某系统后台弱口令导致敏感信息泄漏(10W条手机号、住址、门牌号等信息)

相关厂商:

漏洞作者:

提交时间:

2015-08-26 08:38

修复时间:

2015-08-31 08:40

公开时间:

2015-08-31 08:40

漏洞类型:

后台弱口令

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-08-26: 细节已通知厂商并且等待厂商处理中

2015-08-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

海尔集团某系统后台弱口令

详细说明:

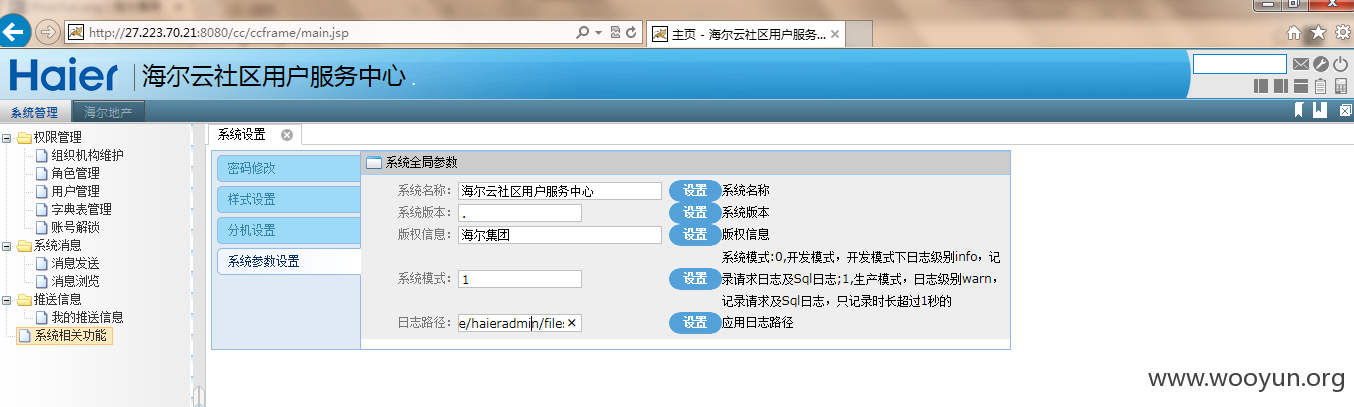

http://27.223.70.21:8080/cc/ccframe/login.jsp

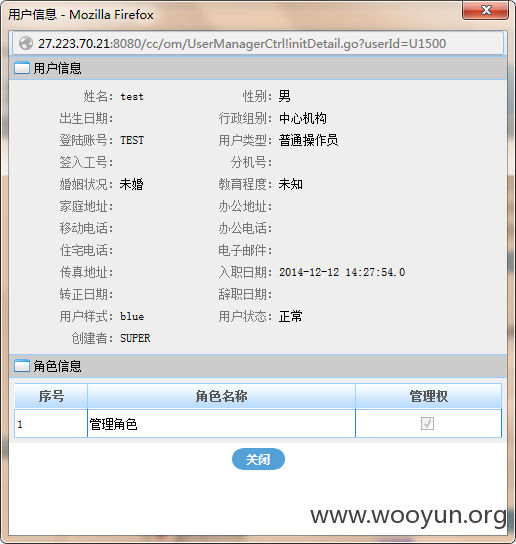

test/test

该test用户虽然为普通操作员,但具有管理员权限,导致可以任意查询、增加、修改普通操作员及管理员权限、信息、密码等;

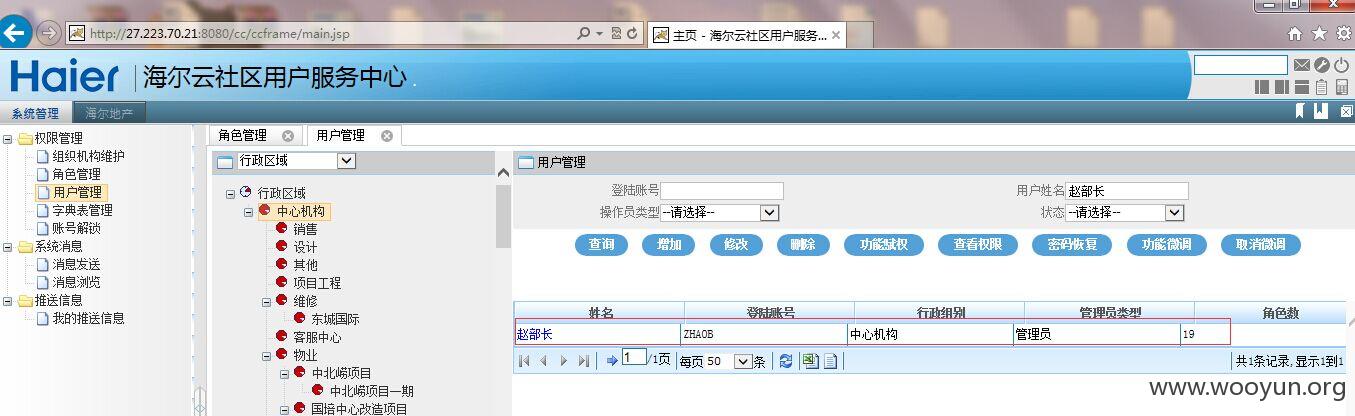

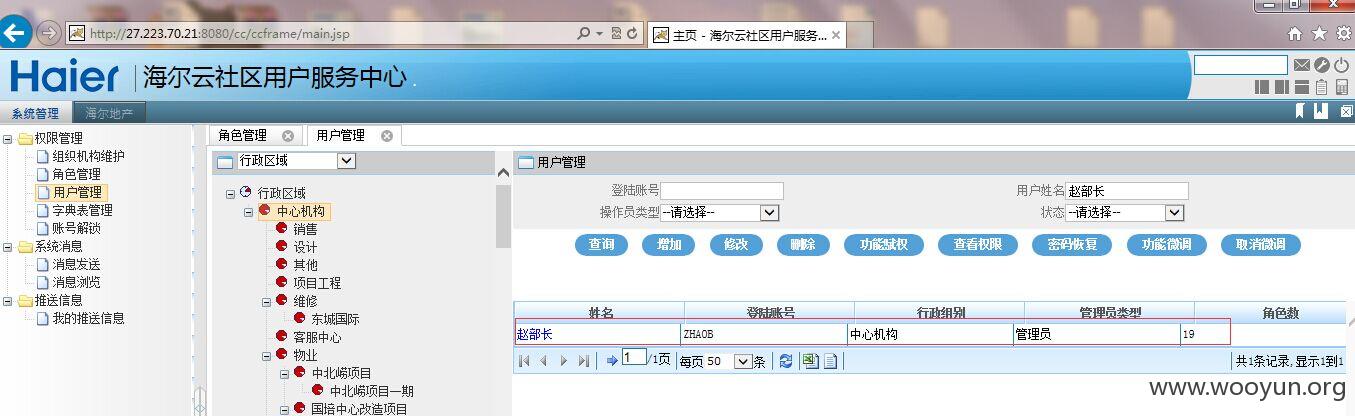

新增管理员,赋予该管理员全部的19个角色,姓名为赵部长,用户名、密码为:zhaob/123456abc,然后登录

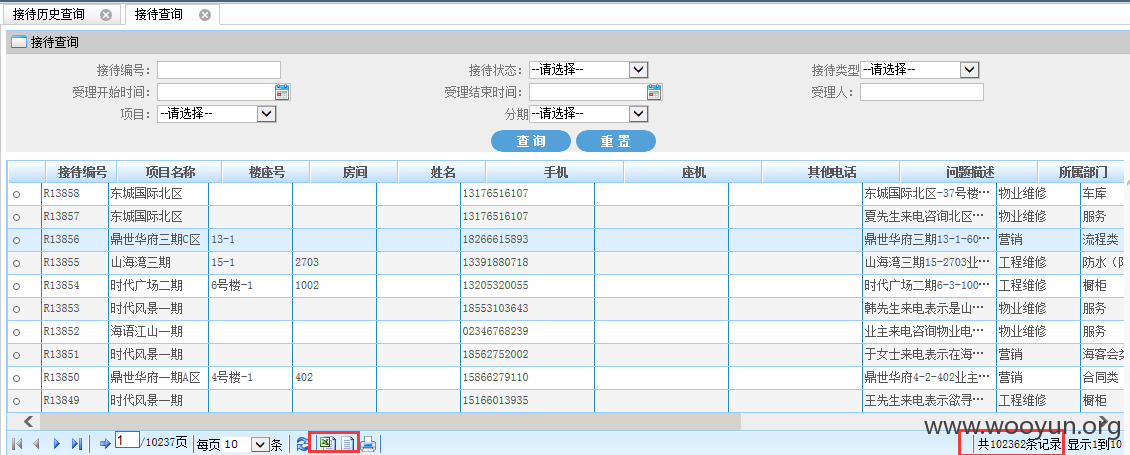

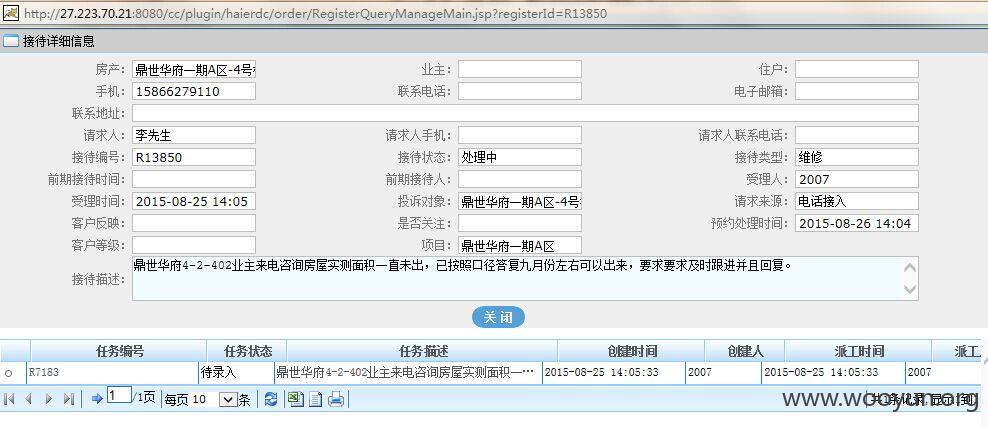

接待记录信息,共有102362条记录,泄漏业主手机号及具体住址信息,包括楼座号、房间号等,并可导出为.csv或.xls文件;

漏洞证明:

修复方案:

测试帐号请删除,系统数据未动!

最小权限原则!

版权声明:转载请注明来源 Ysql404@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-31 08:40

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无