漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

哈尔滨某大学分站漏洞集合

相关厂商:

漏洞作者:

提交时间:

2015-08-28 21:17

修复时间:

2015-09-02 21:18

公开时间:

2015-09-02 21:18

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-08-28: 细节已通知厂商并且等待厂商处理中

2015-09-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

http://lib.hrbeu.edu.cn/x/sjk.asp?id=304 db权限注入

http://archives.hrbeu.edu.cn/pub/search/default.asp?id=28 sa权限注入

http://chengeng.hrbeu.edu.cn/showarticle.php?articleid=531 盲注

http://job.hrbeu.edu.cn/admin1/info/typeinfo.asp?infotype=%CD%A8%D6%AA%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD&typeid=47 盲注

http://gxpt.hrbeu.edu.cn/model/twogradepage/devTrans.aspx?devcode=%7BSchoolNo%7D 盲注

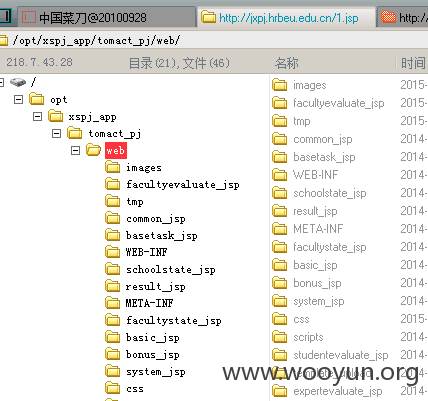

http://jxpj.hrbeu.edu.cn/1.jsp密码 agsec st2漏洞 内网root权限 未深入

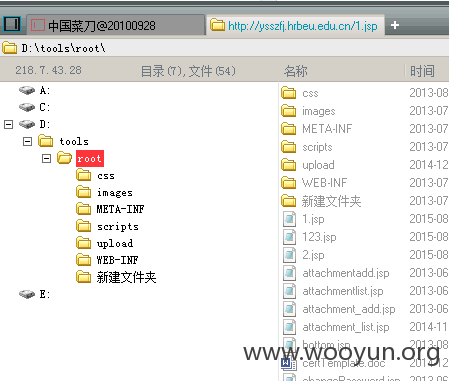

http://ysszfj.hrbeu.edu.cn/1.jsp 密码1 st2漏洞 管理员权限 未提权深入

http://hr.hrbeu.edu.cn/downLoadFile.do?filename=hhr-configMVC.xml&filepath=WEB-INF/config/ 任意文件下载

漏洞证明:

修复方案:

过滤

升级st

版权声明:转载请注明来源 雷少@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-02 21:18

厂商回复:

最新状态:

暂无