漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

从SQL注入到人民邮电出版社内网漫游

相关厂商:

漏洞作者:

提交时间:

2015-08-30 10:01

修复时间:

2015-10-14 10:02

公开时间:

2015-10-14 10:02

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-08-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

从SQL注入到人民邮电出版社内网漫游

详细说明:

一个由SQL注入引发的内网漫游

漏洞证明:

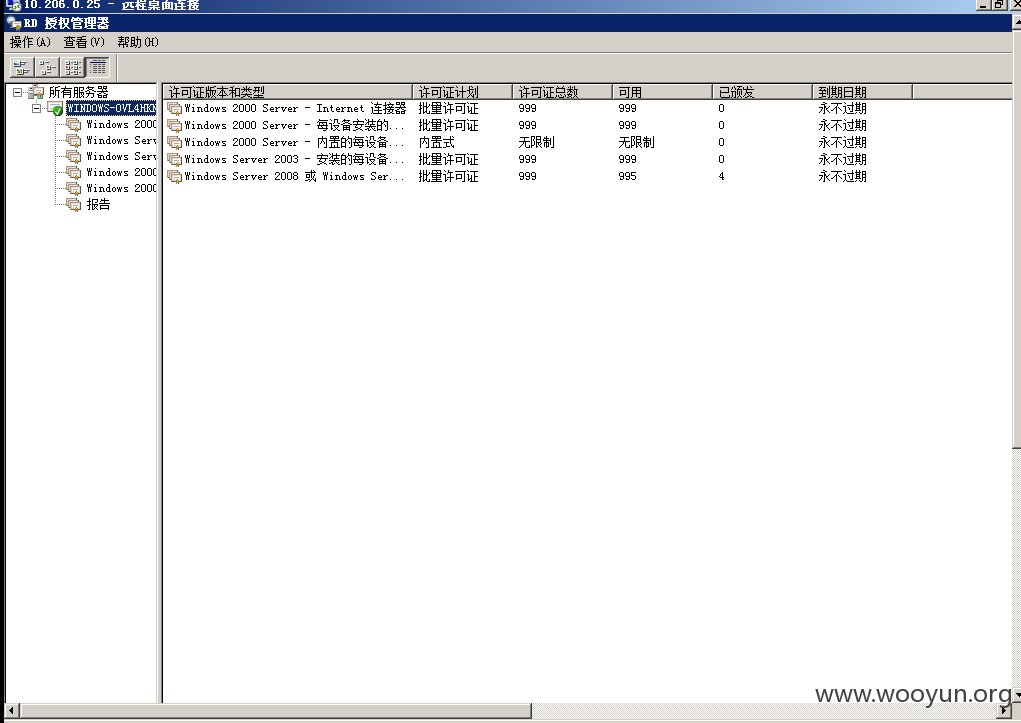

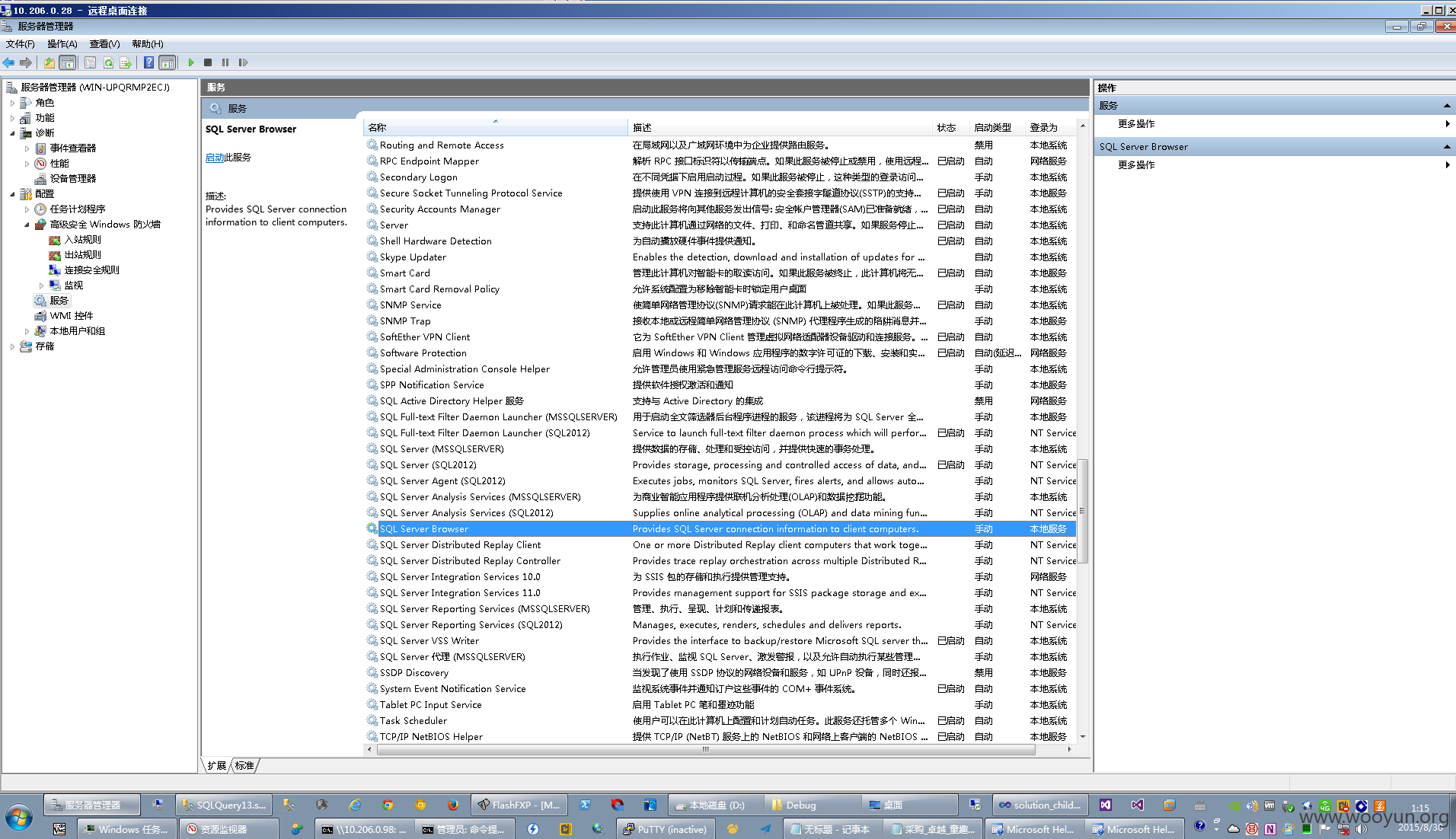

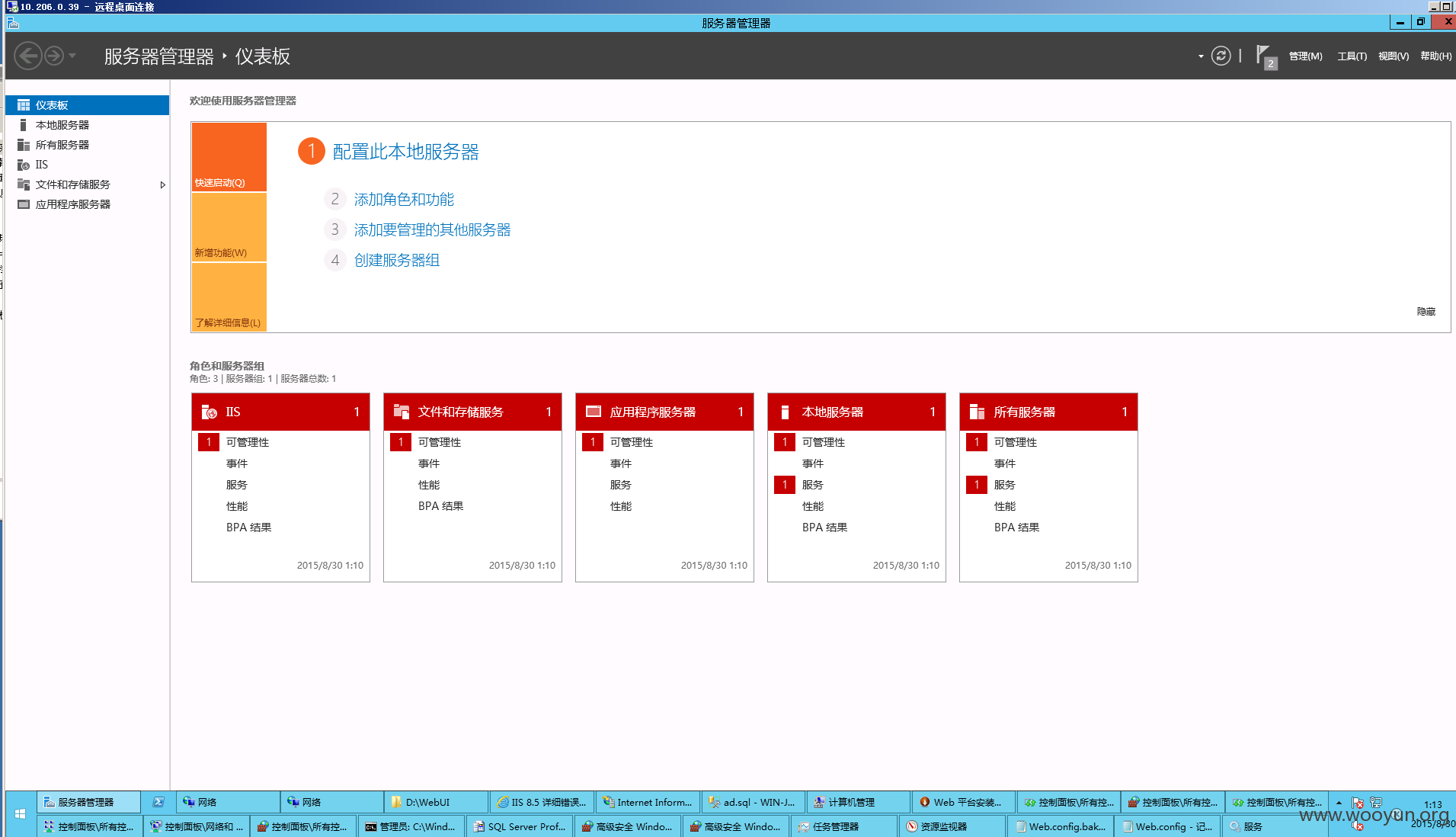

渗透人民邮电出版社 内网漫游

参考 WooYun: 金和协同OA系统SQL注射漏洞

在另一处又找了个漏洞

http://oa.ptpress.com.cn/

由OA处突破

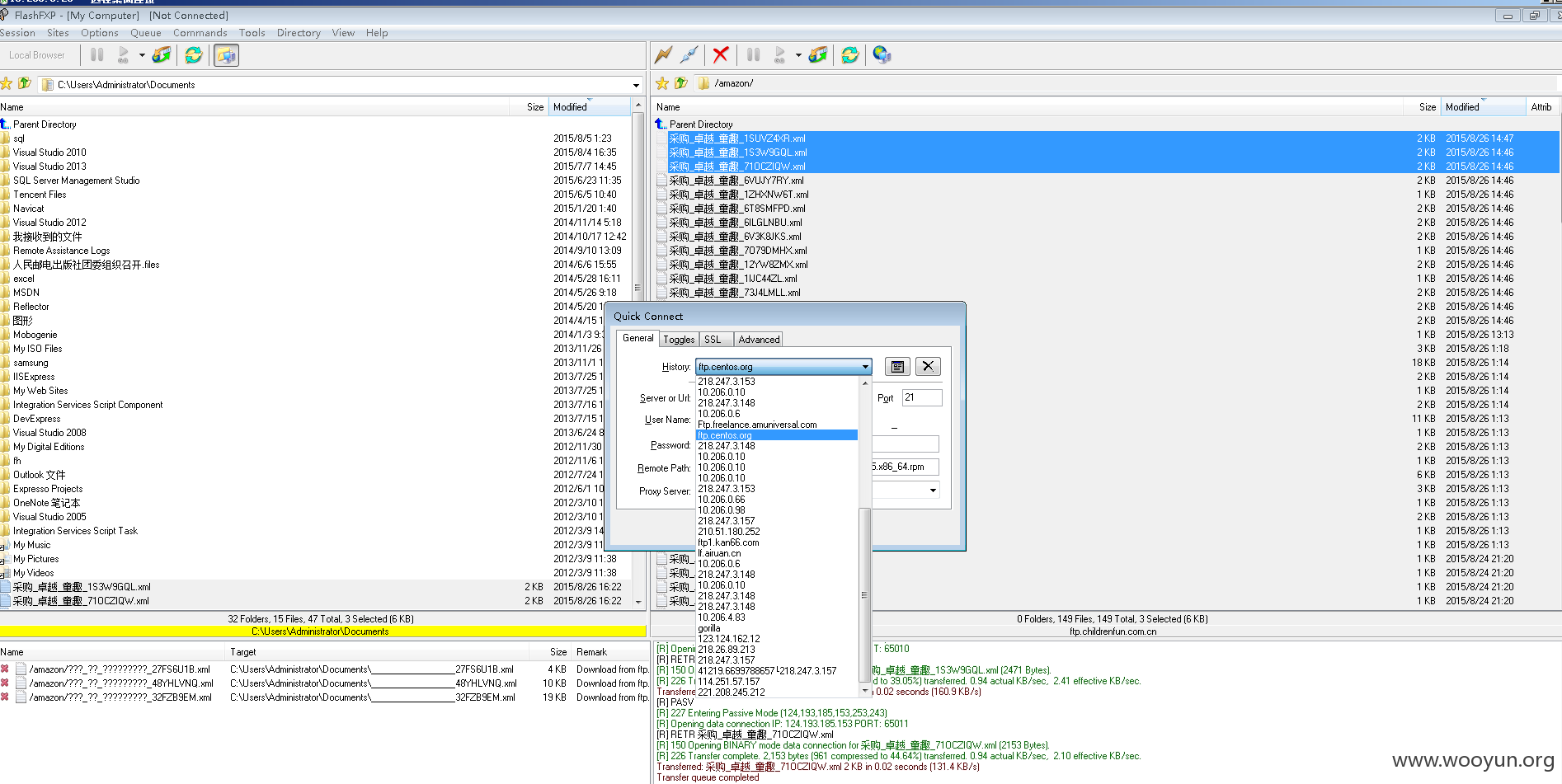

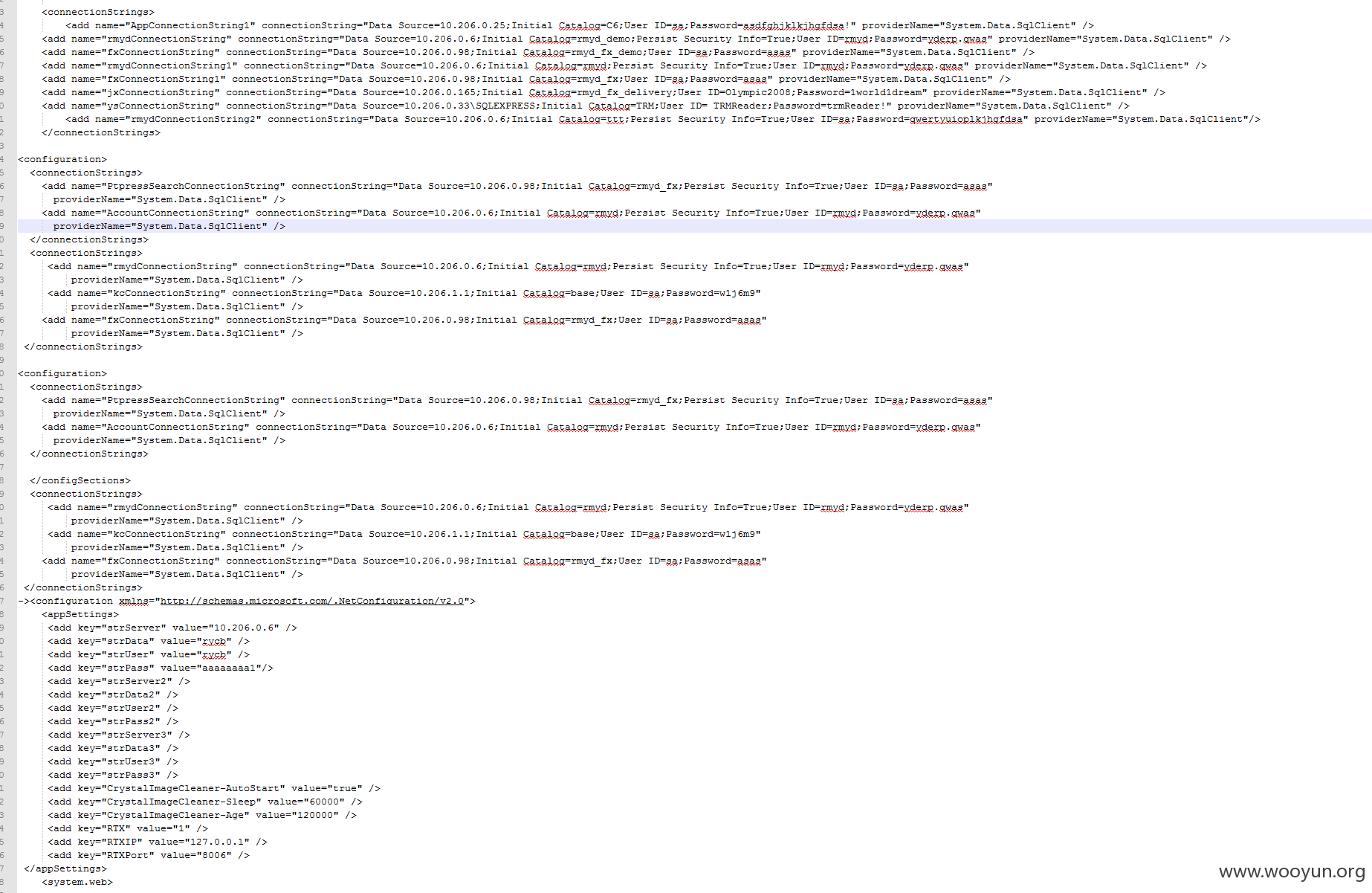

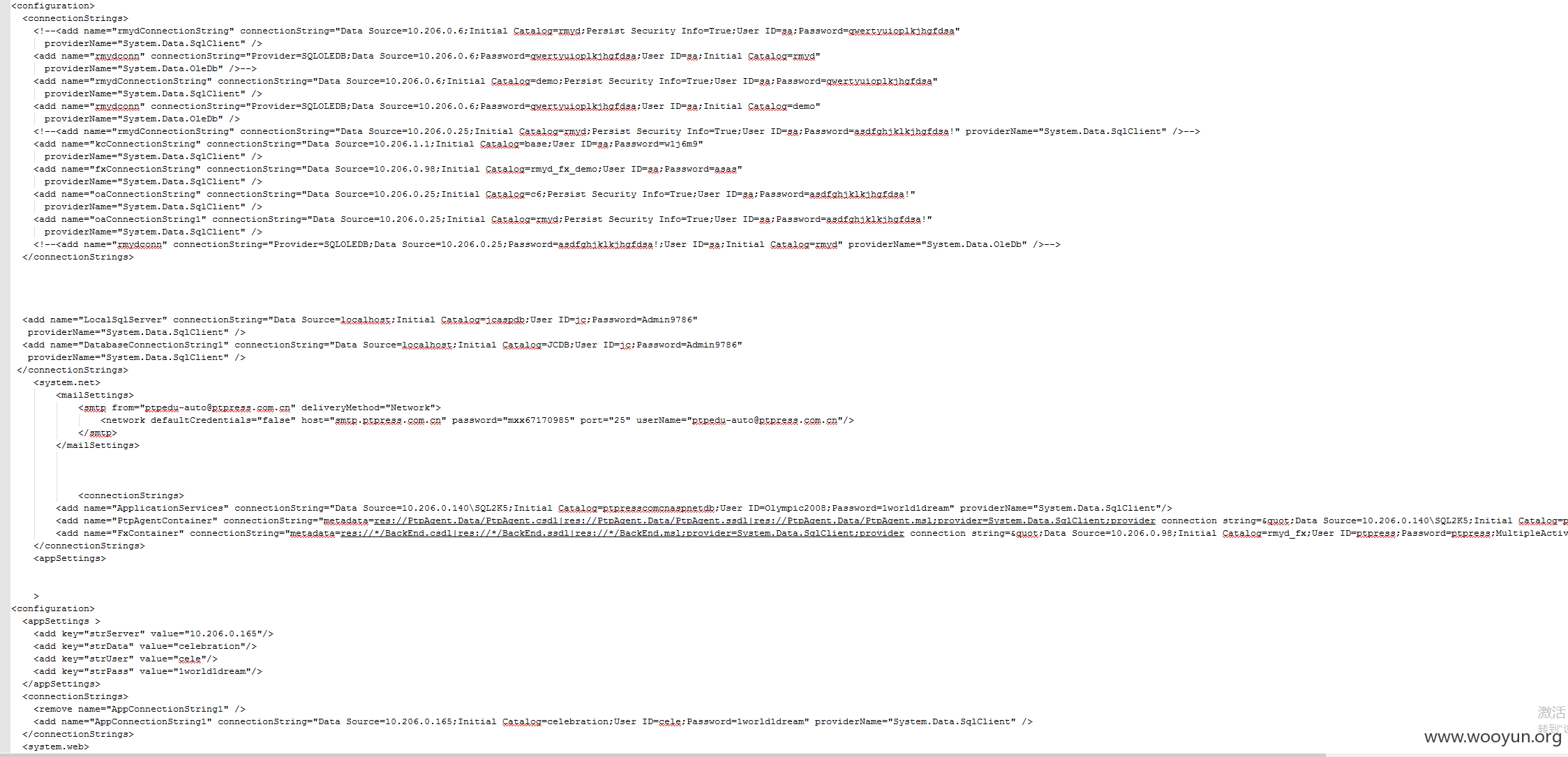

找到的部分密码

yunpeng *)bitA!

zhangmingjie zmj@12345

ptppublic P@ssw0rd

yunpeng *)bitptp!@#

testxml testxmltestxmltestxml123

域控

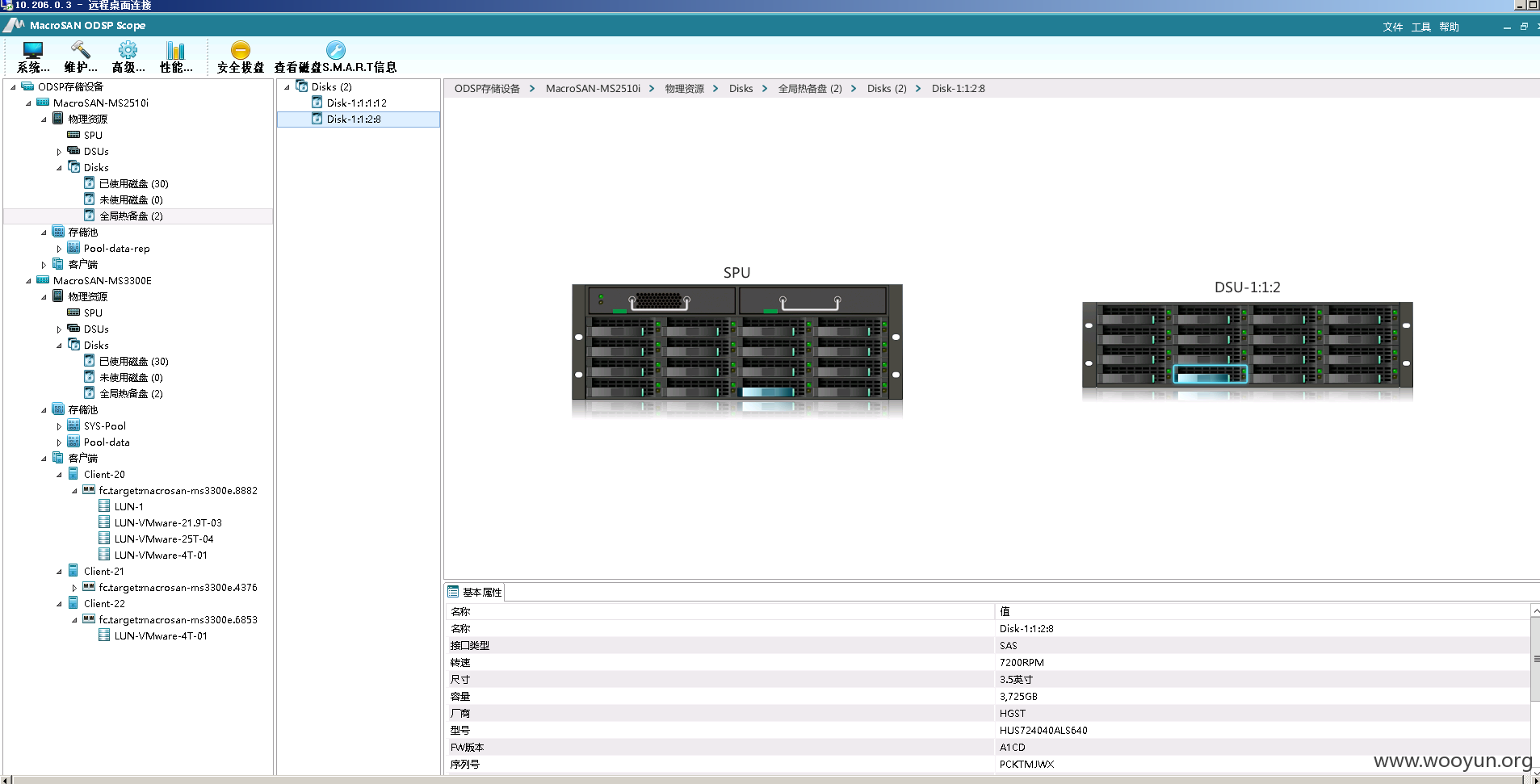

IP :10.206.0.3

Username : Administrator

Domain : DC

Password : *)bitA!

连接字符串

还有些就不截图了

修复方案:

提高安全意识

代码上线前审计

版权声明:转载请注明来源 小飞@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)