漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

中企动力商城支付漏洞(影响14+家分站商城)

相关厂商:

漏洞作者:

提交时间:

2015-09-01 14:16

修复时间:

2015-10-16 14:22

公开时间:

2015-10-16 14:22

漏洞类型:

设计缺陷/逻辑错误

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-01: 细节已通知厂商并且等待厂商处理中

2015-09-01: 厂商已经确认,细节仅向厂商公开

2015-09-11: 细节向核心白帽子及相关领域专家公开

2015-09-21: 细节向普通白帽子公开

2015-10-01: 细节向实习白帽子公开

2015-10-16: 细节向公众公开

简要描述:

233333

详细说明:

1.随便site一下找到14家分站商城,都是一样的漏洞

2.随便选两家

http://210chelejia.make-15088.300.cn

商城选购一件商品,加入购物车

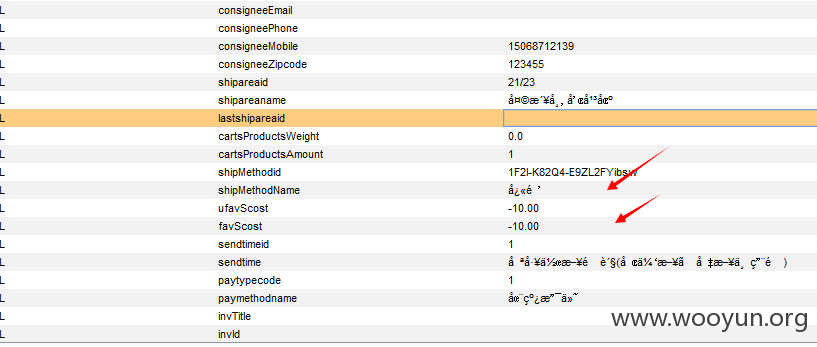

提交订单,并抓包,把邮费改为-10.00

输出订单,33元,邮费省去了

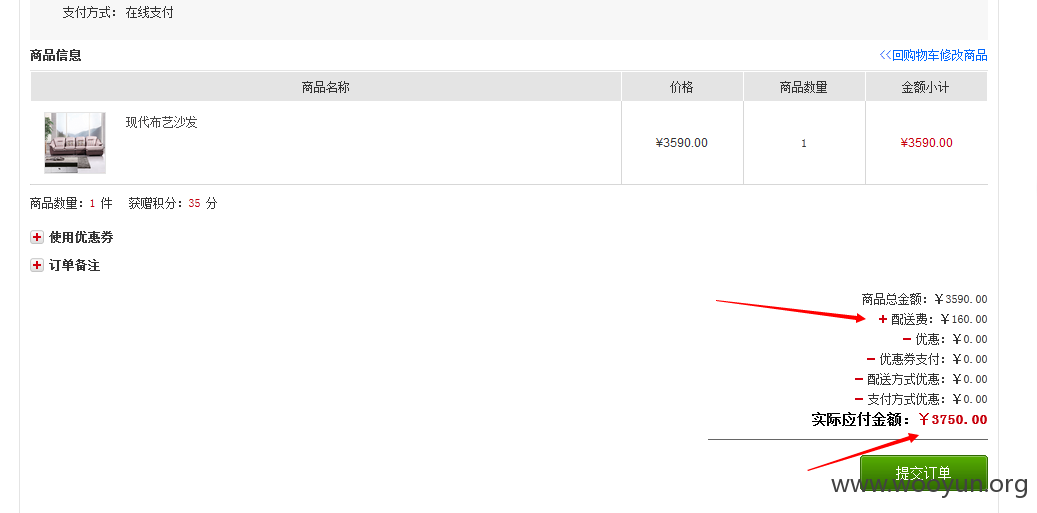

第二家示范 直接看图操作

http://meimi.make-15088.300.cn/members_login.html

结果邮费160没了 哈哈 赚了160

漏洞证明:

1.随便site一下找到14家分站商城,都是一样的漏洞

2.随便选两家

http://210chelejia.make-15088.300.cn

商城选购一件商品,加入购物车

提交订单,并抓包,把邮费改为-10.00

输出订单,33元,邮费省去了

第二家示范 直接看图操作

http://meimi.make-15088.300.cn/members_login.html

结果邮费160没了 哈哈 赚了160

修复方案:

影响14+家分站商城

版权声明:转载请注明来源 牛 小 帅@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-09-01 14:21

厂商回复:

正在处理

最新状态:

暂无

![3~`~MS`7I@~]$6HA_{PPJ6T.png](https://img.wooyun.laolisafe.com/upload/201508/301731074643bb37bcc30958a4a9522943fdacf0.png)

![F0WU[48S}`I$3]_BMD23D@I.png](https://img.wooyun.laolisafe.com/upload/201508/30173144297bd50f42148acbf61ba187aafbfc9a.png)

![@T~]VZG@M([@3RWH9X~%3E0.jpg](https://img.wooyun.laolisafe.com/upload/201508/301732336b6246a6a34e77acabe291a821dd3961.jpg)

![X(U@J7YCG1ND2$9Q]OCT(Q5.png](https://img.wooyun.laolisafe.com/upload/201509/011158277ea0a9dc0ac4c204dc2f9330a88bf76f.png)

![7B2X4C7ADP5104J]OE~$MRE.png](https://img.wooyun.laolisafe.com/upload/201509/01115901c29272945272ddcf5aafbddfdc911b50.png)