漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-09-06: 细节已通知厂商并且等待厂商处理中

2015-09-09: 厂商已经确认,细节仅向厂商公开

2015-09-19: 细节向核心白帽子及相关领域专家公开

2015-09-29: 细节向普通白帽子公开

2015-10-09: 细节向实习白帽子公开

2015-10-24: 细节向公众公开

简要描述:

我也来一发

详细说明:

首先是ewebeditor后台弱口令admin/admin(现已改为wooyun)

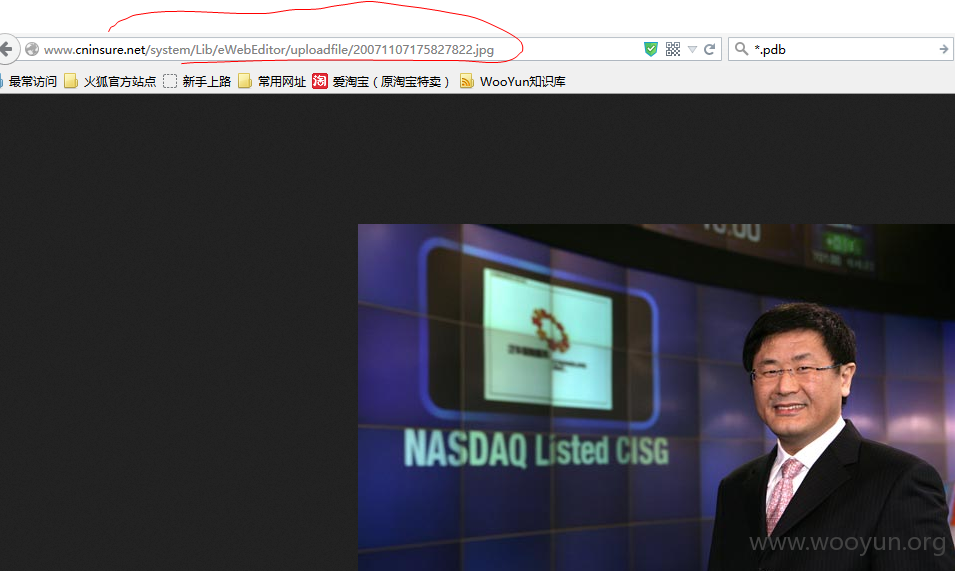

随便找一篇有图片的新闻看图片地址,

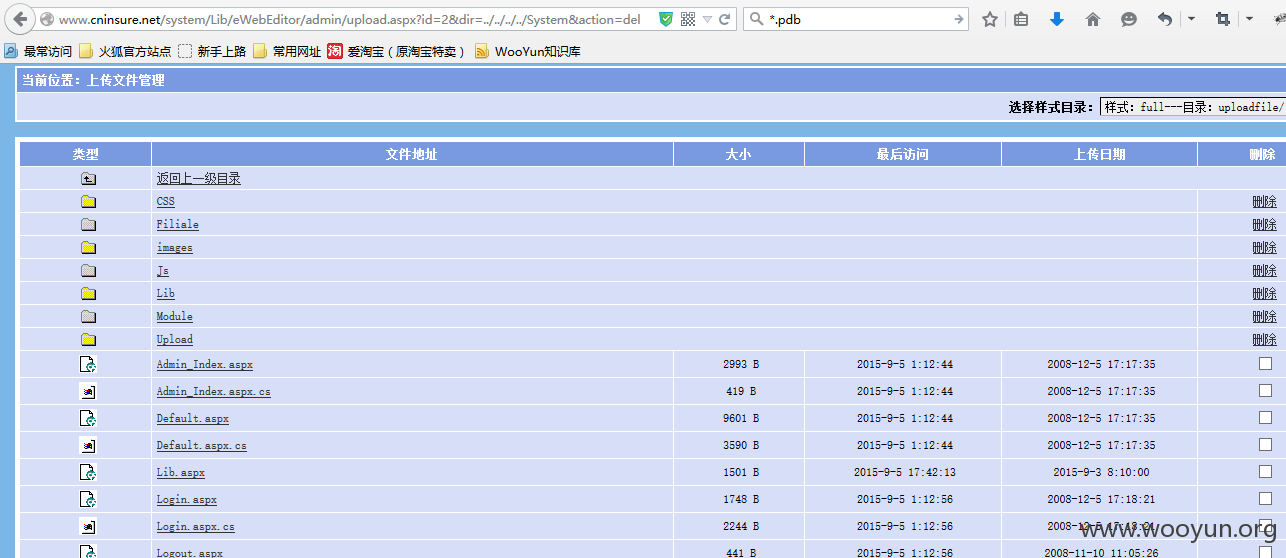

于是弱口令进入后台,貌似没法通过样式拿shell,但有一个列目录漏洞

http://www.cninsure.net/system/Lib/eWebEditor/admin/upload.aspx?id=2&dir=../../../../System

还可以删除任意文件哦

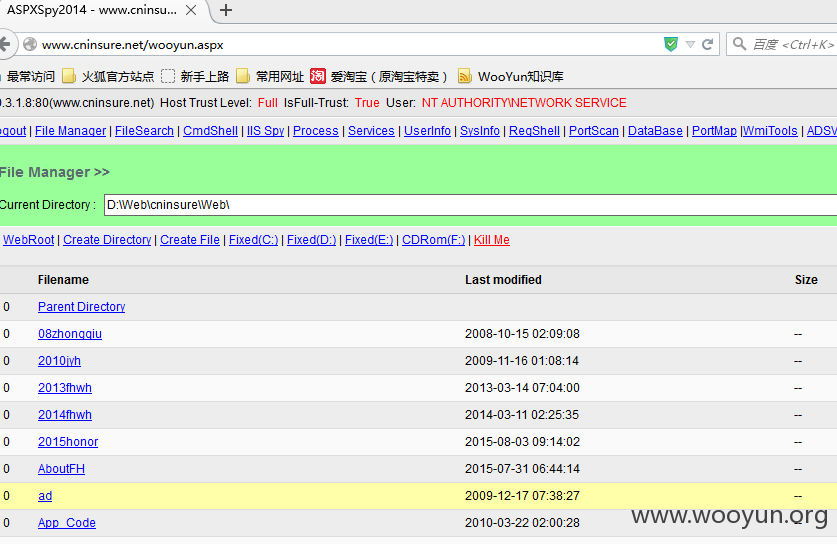

于是慢慢翻目录,脑残点到http://www.cninsure.net/System/Menu.aspx

直接吓尿

于是直接可以上传任意文件拿shell

http://www.cninsure.net/wooyun.aspx

密码admin

而且早有前人来过了,比如根目录下有21.asp,123456.aspx

漏洞证明:

首先是ewebeditor后台弱口令admin/admin(现已改为wooyun)

随便找一篇有图片的新闻看图片地址,

于是弱口令进入后台,貌似没法通过样式拿shell,但有一个列目录漏洞

http://www.cninsure.net/system/Lib/eWebEditor/admin/upload.aspx?id=2&dir=../../../../System

还可以删除任意文件哦

于是慢慢翻目录,脑残点到http://www.cninsure.net/System/Menu.aspx

直接吓尿

于是直接可以上传任意文件拿shell

http://www.cninsure.net/wooyun.aspx

密码admin

而且早有前人来过了,比如根目录下有21.asp,123456.aspx

修复方案:

你懂的

版权声明:转载请注明来源 Msyb@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-09 15:37

厂商回复:

问题已经处理,非常感谢

最新状态:

暂无