漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

中国中化集团某管理系统延时注入(报错延时+短暂性过waf)

相关厂商:

漏洞作者:

提交时间:

2015-09-07 12:02

修复时间:

2015-09-07 13:25

公开时间:

2015-09-07 13:25

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-07: 细节已通知厂商并且等待厂商处理中

2015-09-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

23333333

详细说明:

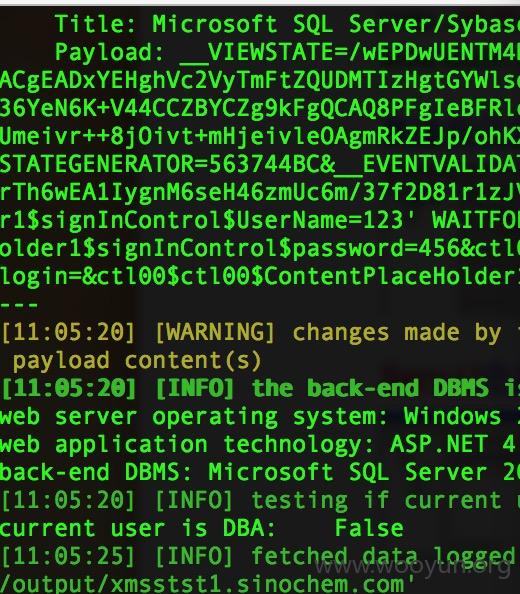

1、供应商管理系统

http://xmsstst1.sinochem.com/vendorlogin.aspx?ReturnUrl=http://vendorms-dev01.sinochem.com/index.aspx

(1)用户填写admin' 报错

(2)刚开始可以短暂性过狗,使用

语句可以测试得到(现在不行了,估计waf)

current-user:

(3)测试看看存在延时

测试语句

很显然504timeout,存在延时注入

(4)不过sqlmap跑的不好,绕waf脚本欠缺,只测试了db_ower权限

非DBA权限

到此为止

漏洞证明:

1、供应商管理系统

http://xmsstst1.sinochem.com/vendorlogin.aspx?ReturnUrl=http://vendorms-dev01.sinochem.com/index.aspx

(1)用户填写admin' 报错

(2)刚开始可以短暂性过狗,使用

语句可以测试得到(现在不行了,估计waf)

current-user:

(3)测试看看存在延时

测试语句

很显然504timeout,存在延时注入

(4)不过sqlmap跑的不好,绕waf脚本欠缺,只测试了db_ower权限

非DBA权限

到此为止

修复方案:

估计李姐姐那种大牛可以全部跑出来!

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-07 13:25

厂商回复:

具体有什么危害?如何修补?

最新状态:

暂无

![[MH3MBO][Q@6FNL)@@FKPNJ.png](https://img.wooyun.laolisafe.com/upload/201509/07113115da1be45e1d3d140549159f3ece6e4dac.png)