漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

百度某处配置不当导致内部信息泄露(可钓鱼)

相关厂商:

漏洞作者:

提交时间:

2015-09-08 11:05

修复时间:

2015-10-23 12:32

公开时间:

2015-10-23 12:32

漏洞类型:

账户体系控制不严

危害等级:

高

自评Rank:

15

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-08: 细节已通知厂商并且等待厂商处理中

2015-09-08: 厂商已经确认,细节仅向厂商公开

2015-09-18: 细节向核心白帽子及相关领域专家公开

2015-09-28: 细节向普通白帽子公开

2015-10-08: 细节向实习白帽子公开

2015-10-23: 细节向公众公开

简要描述:

本来想深入渗透的,跑偏了

详细说明:

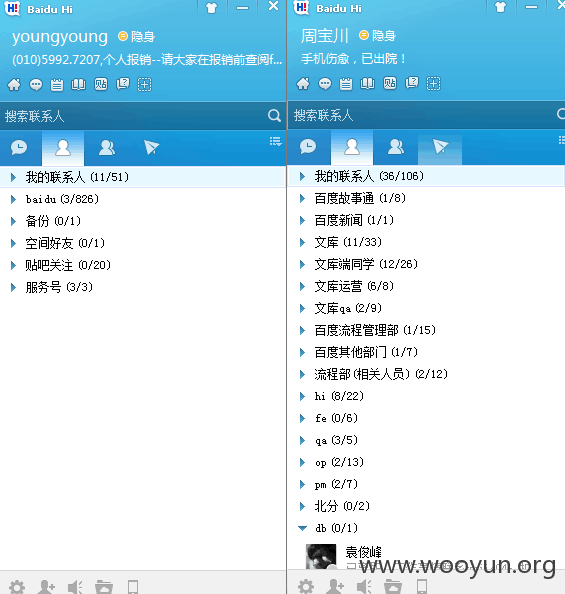

百度内部会用的客户端:百度hi

百度一下自行下载

yangyang@baidu.com 密码 yang0927

zhoubaochuan@baidu.com 密码 rtxbc123

这个密码是社工来的,我想说应该还有不少可以登陆的。那两个举个栗子就行了

漏洞证明:

包含大量内部人员信息,部分包括QQ,电话等等

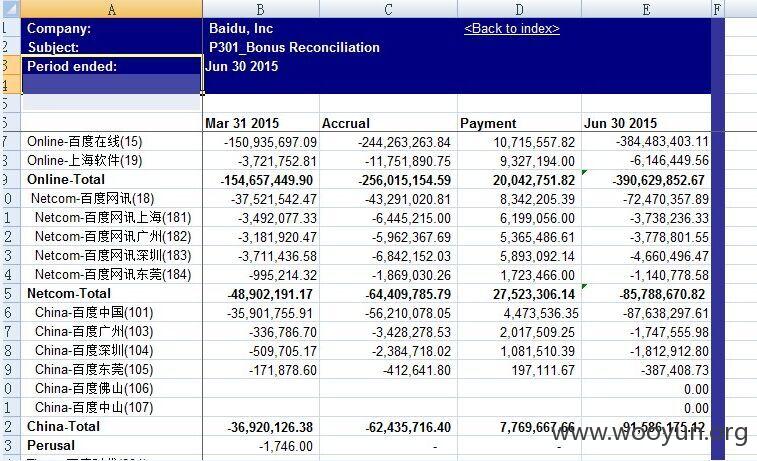

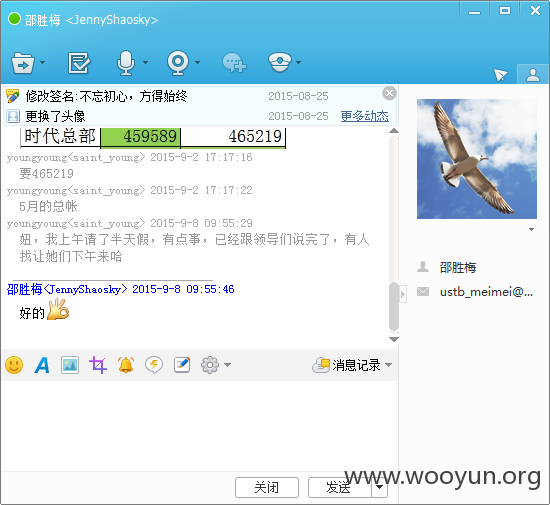

各种聊天记录,让我对百度有了更深的了解啊

及时聊天记录截图

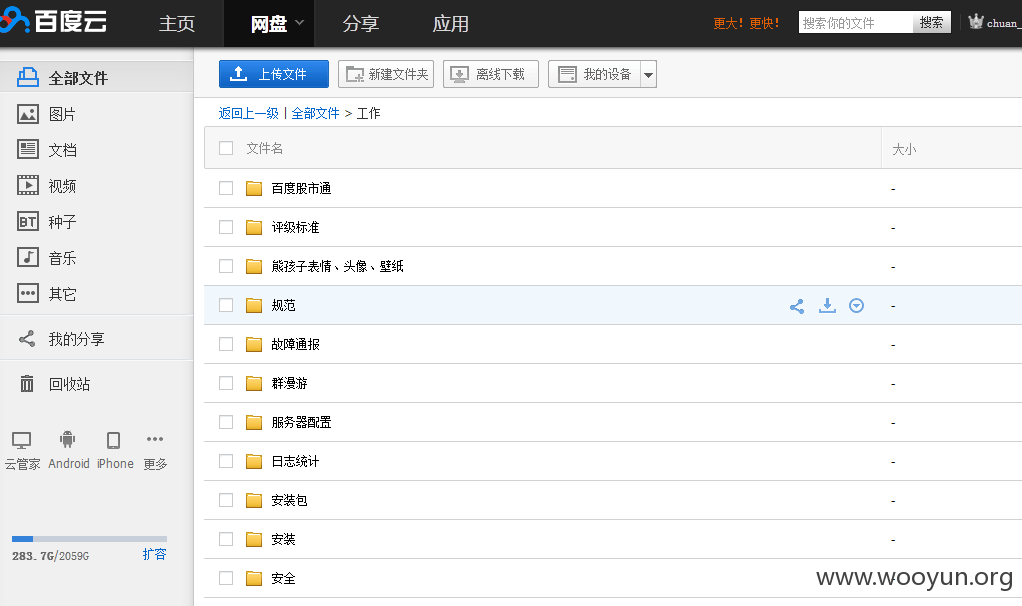

还可登录百度网盘

最后顺带给你们提个功能上的bug

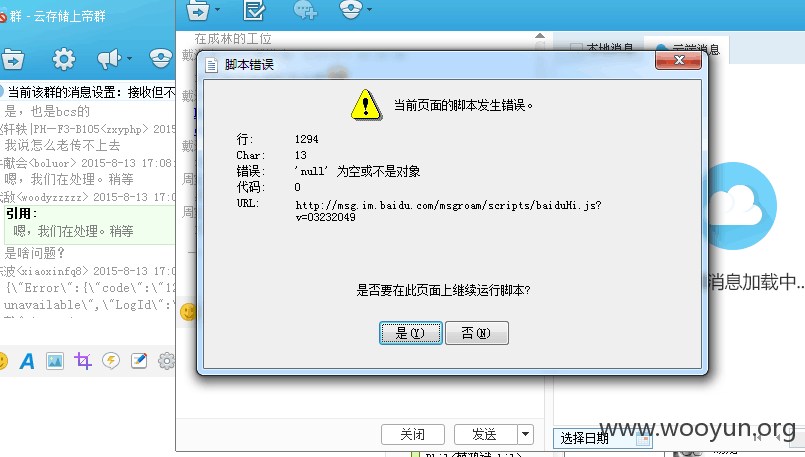

上翻聊天记录时非常容易弹窗报错,体验差评~~

修复方案:

加强安全控制,改密

版权声明:转载请注明来源 ago@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-08 12:31

厂商回复:

感谢提交

最新状态:

暂无