漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-09-17: 细节已通知厂商并且等待厂商处理中

2015-09-19: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-29: 细节向核心白帽子及相关领域专家公开

2015-10-09: 细节向普通白帽子公开

2015-10-19: 细节向实习白帽子公开

2015-11-03: 细节向公众公开

简要描述:

详细说明:

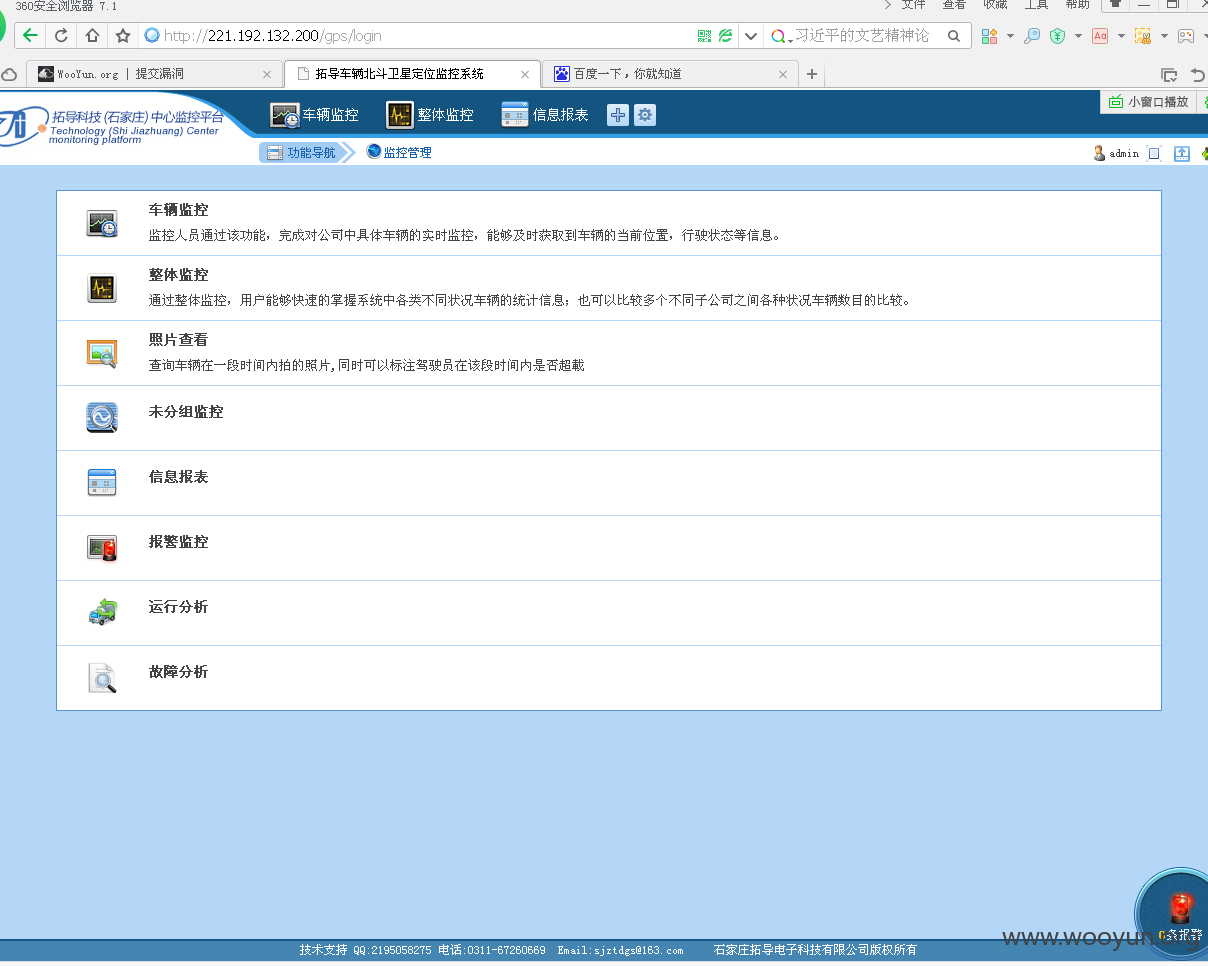

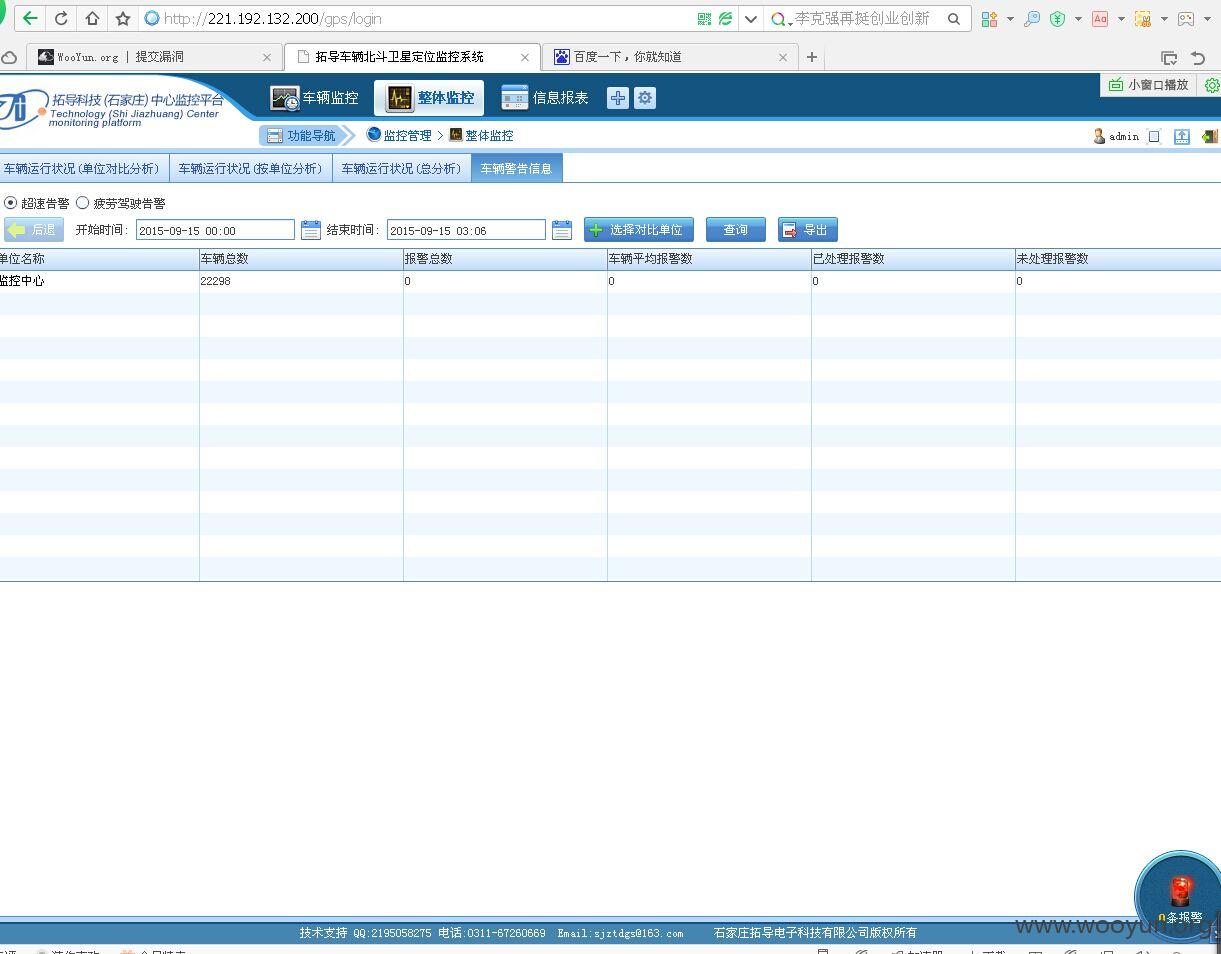

**.**.**.**/gps/login.jsp 账号admin 密码admin123

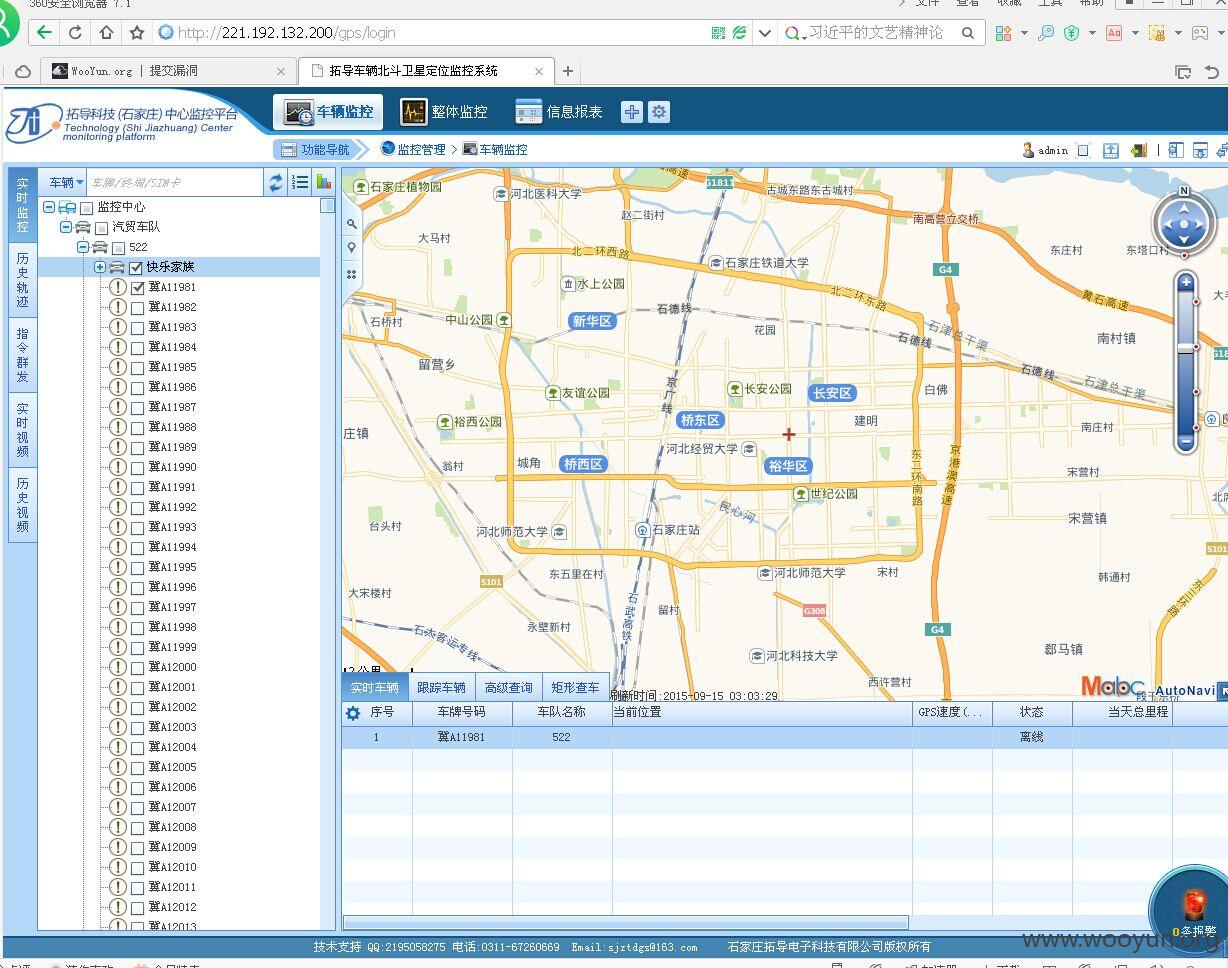

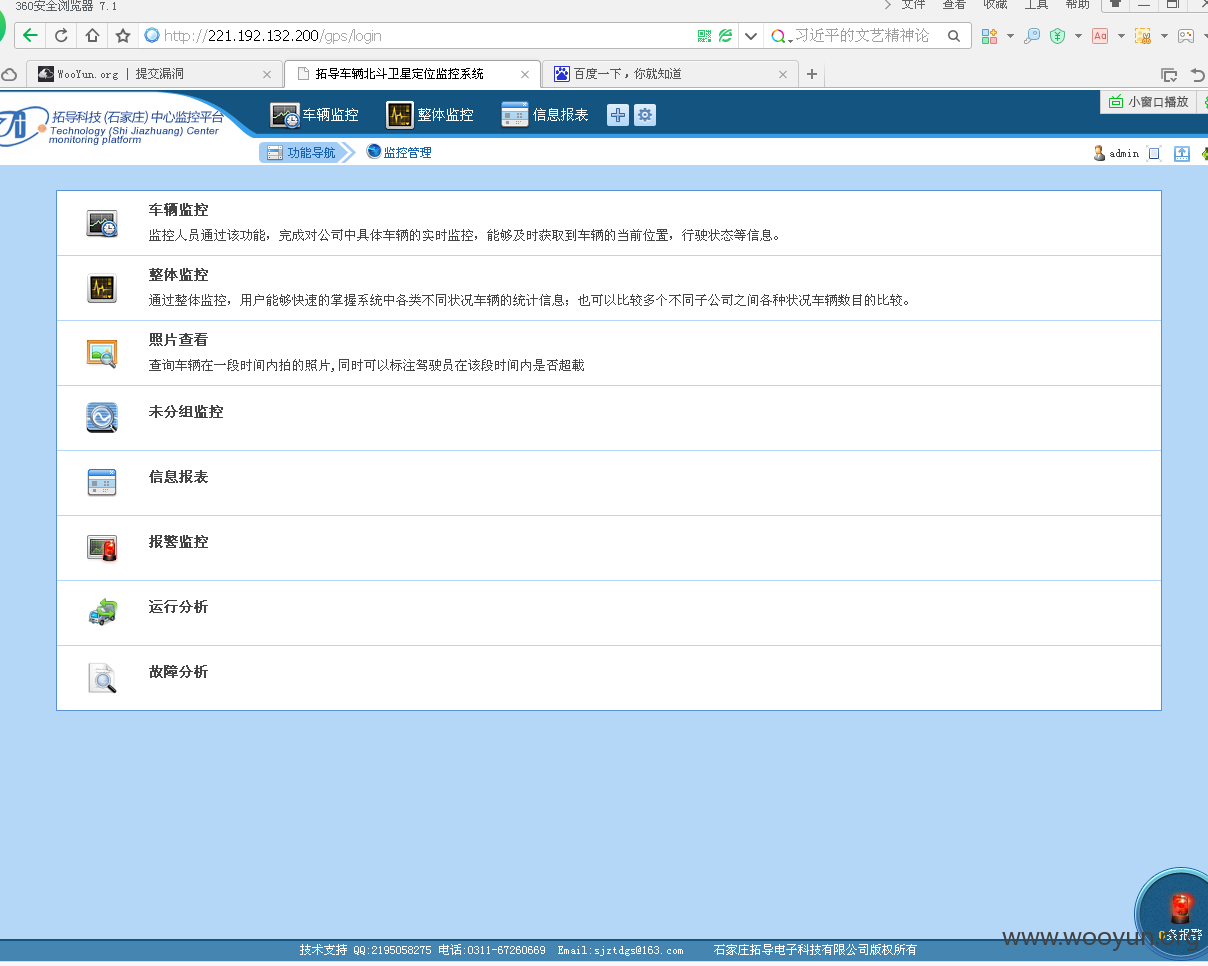

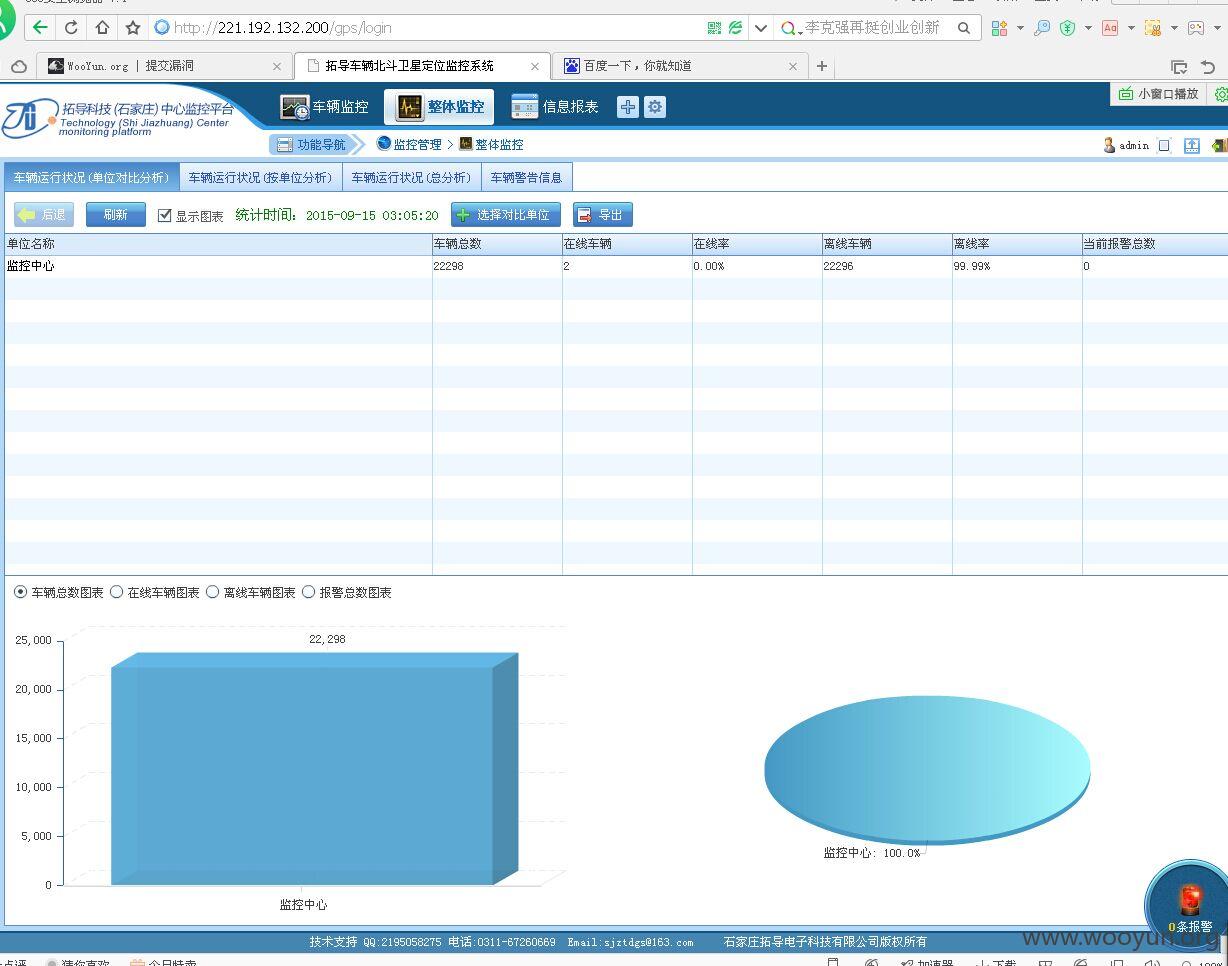

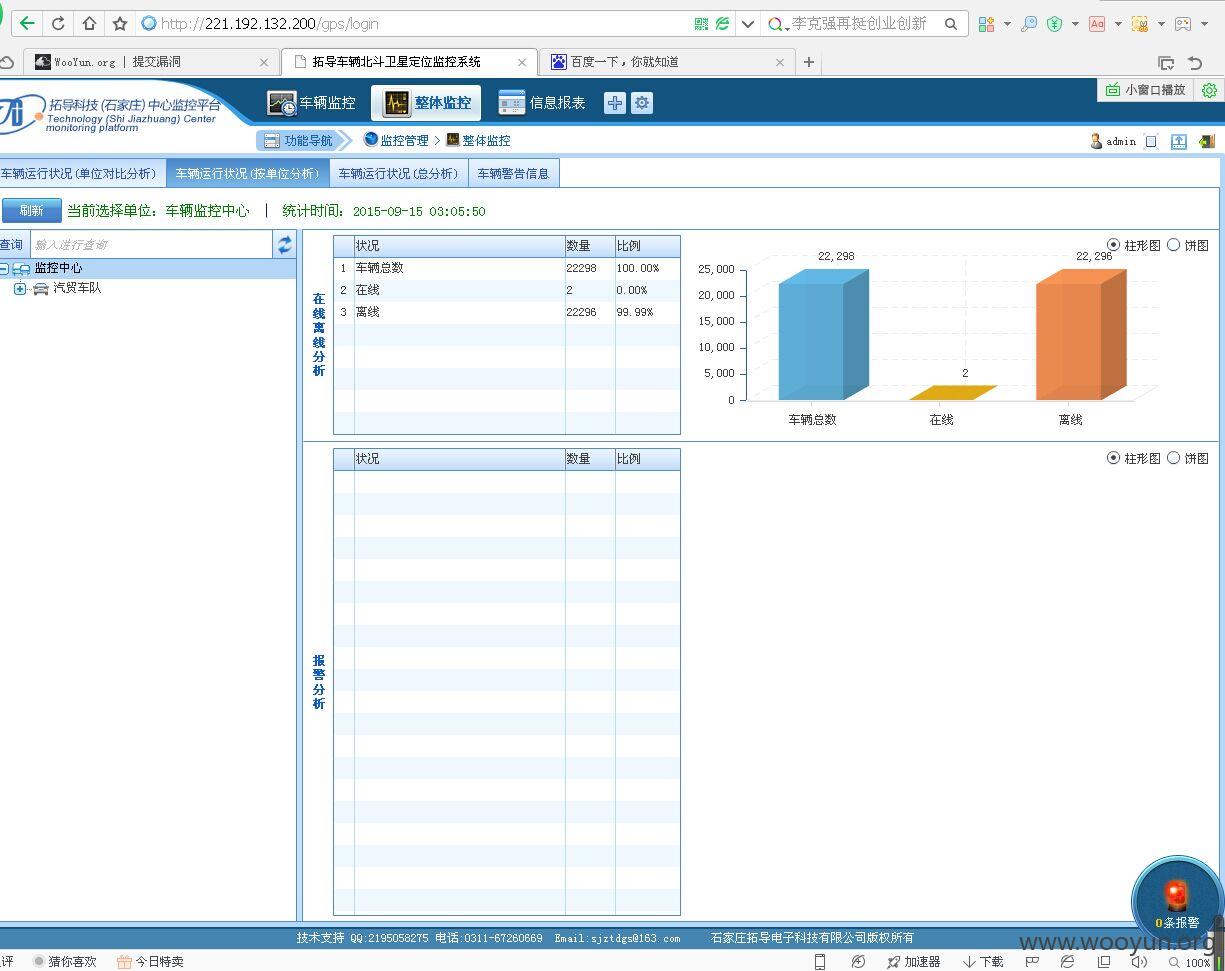

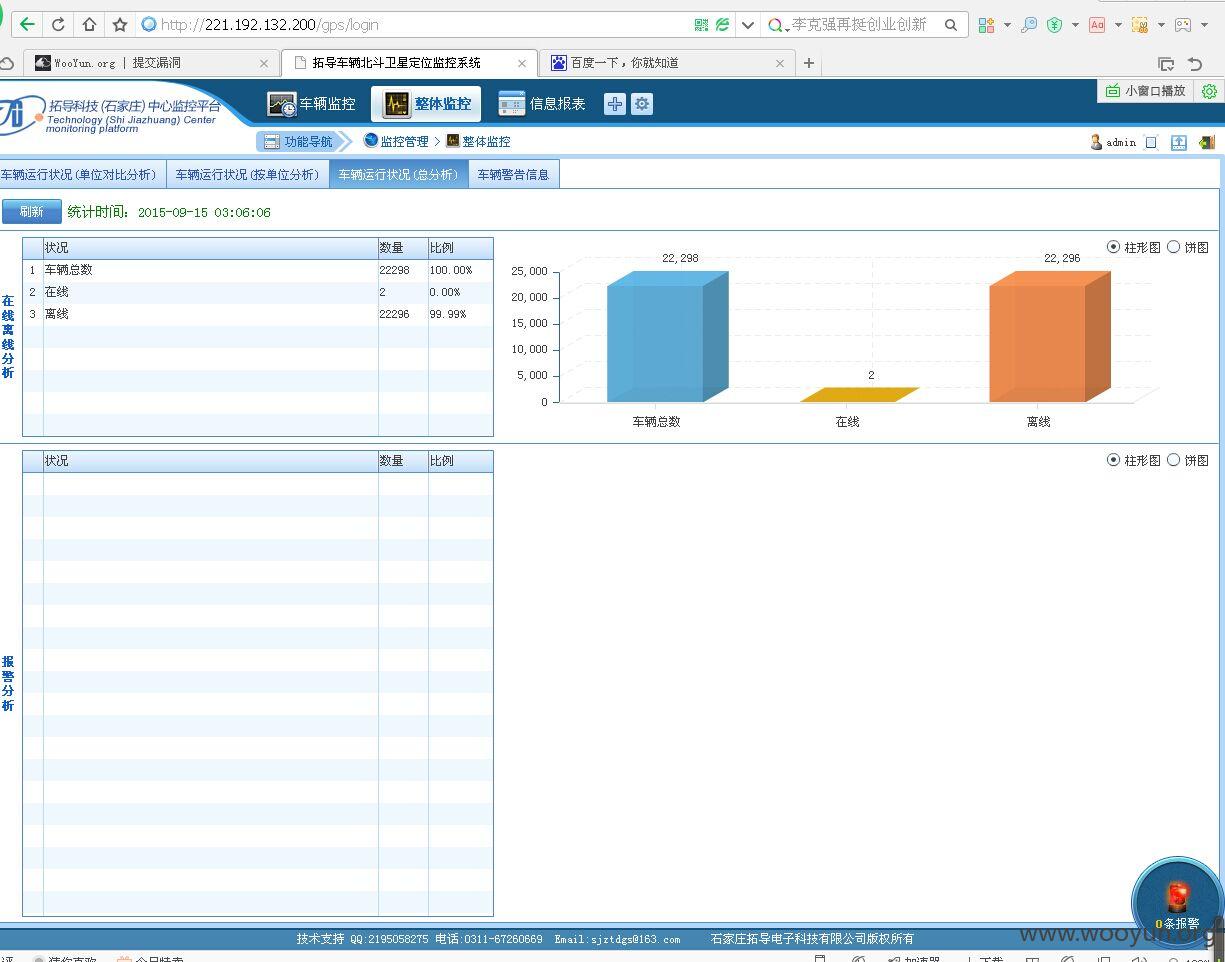

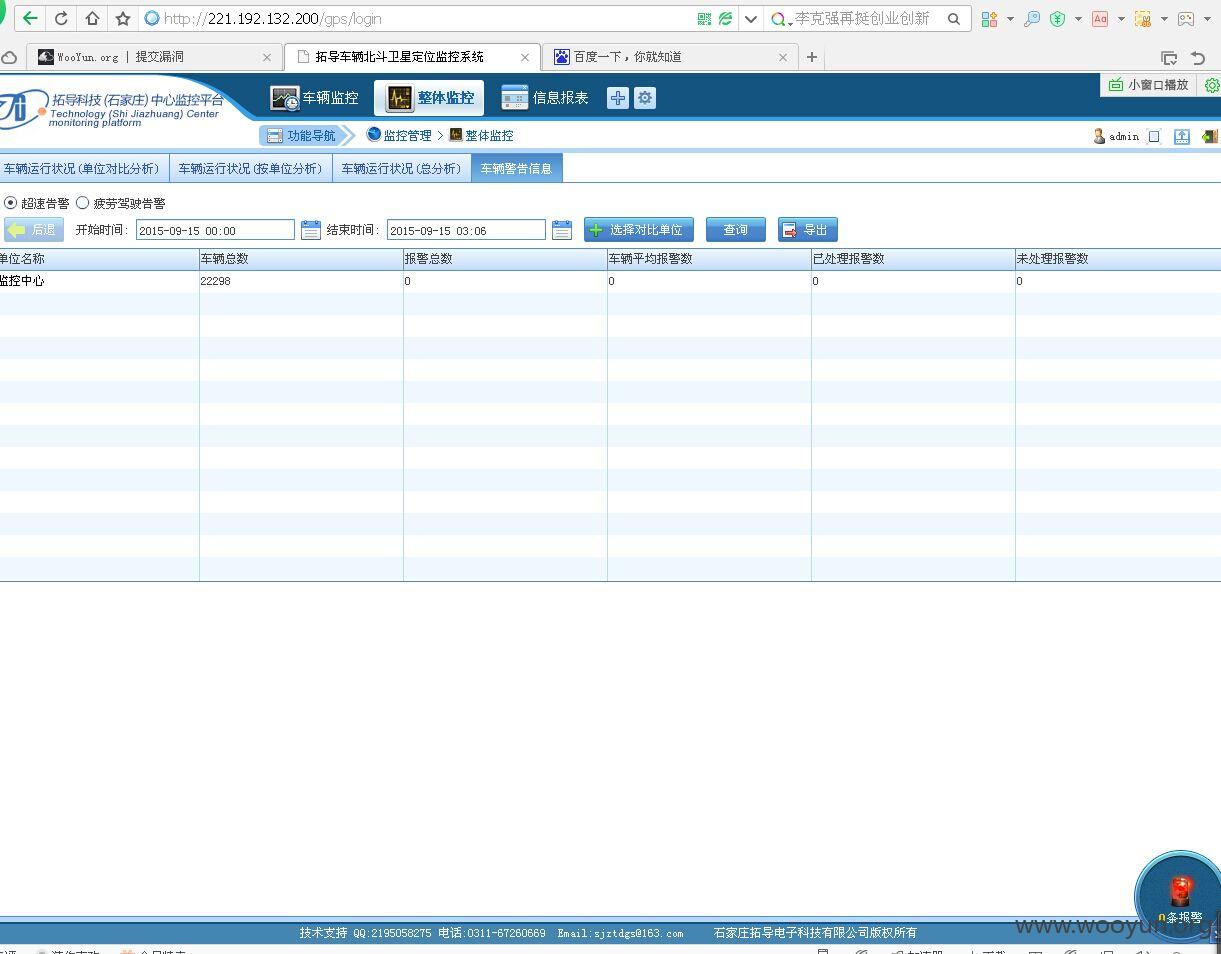

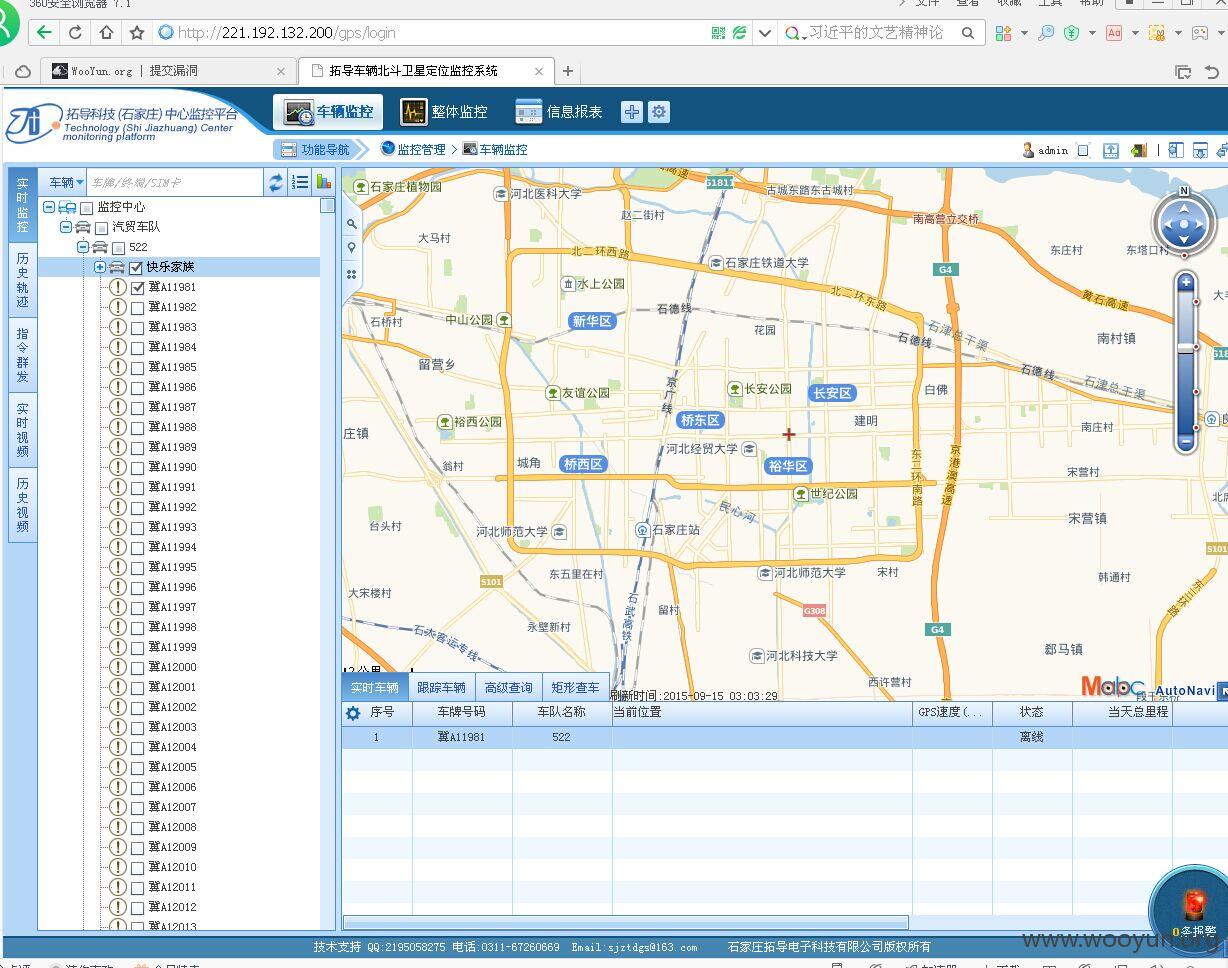

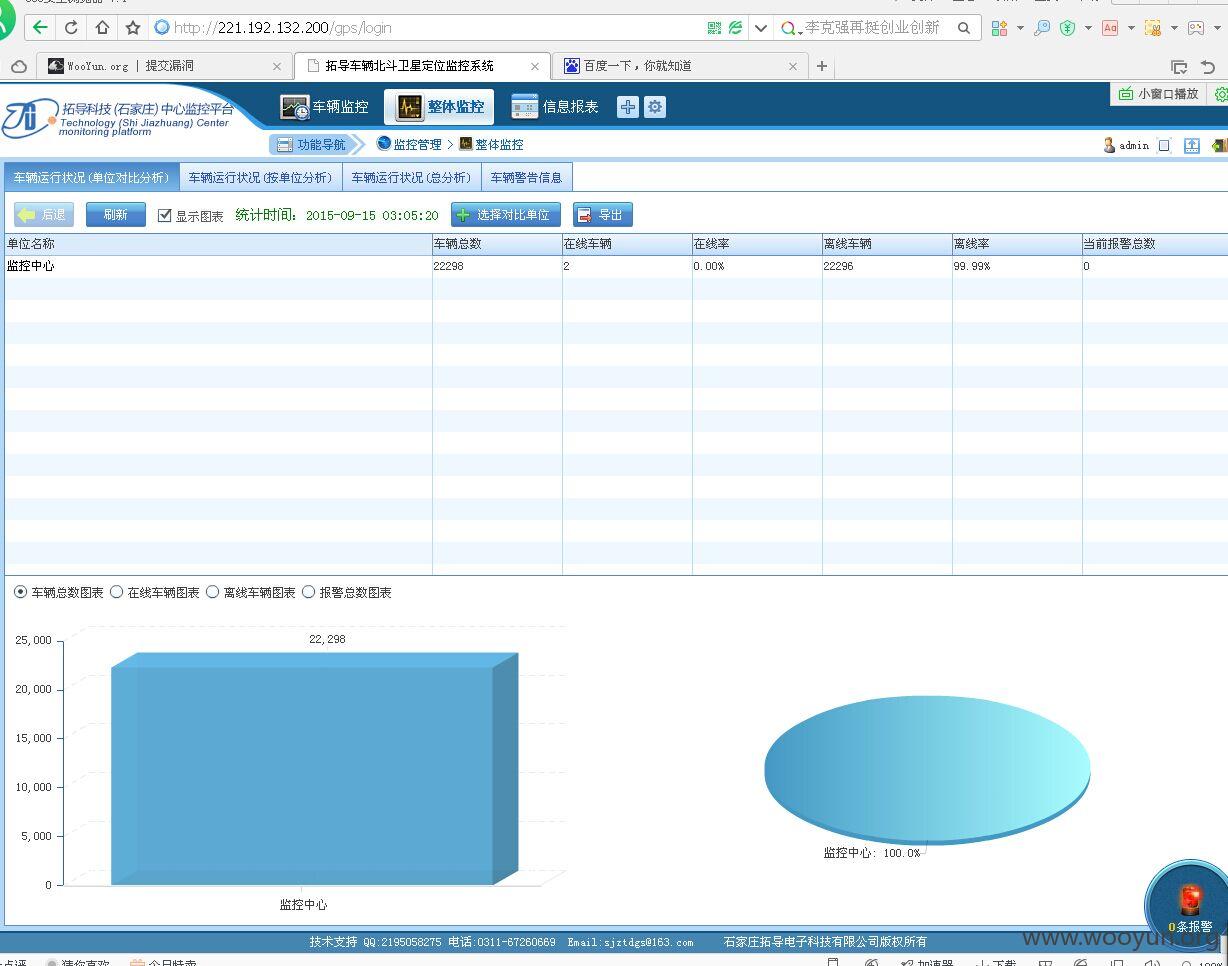

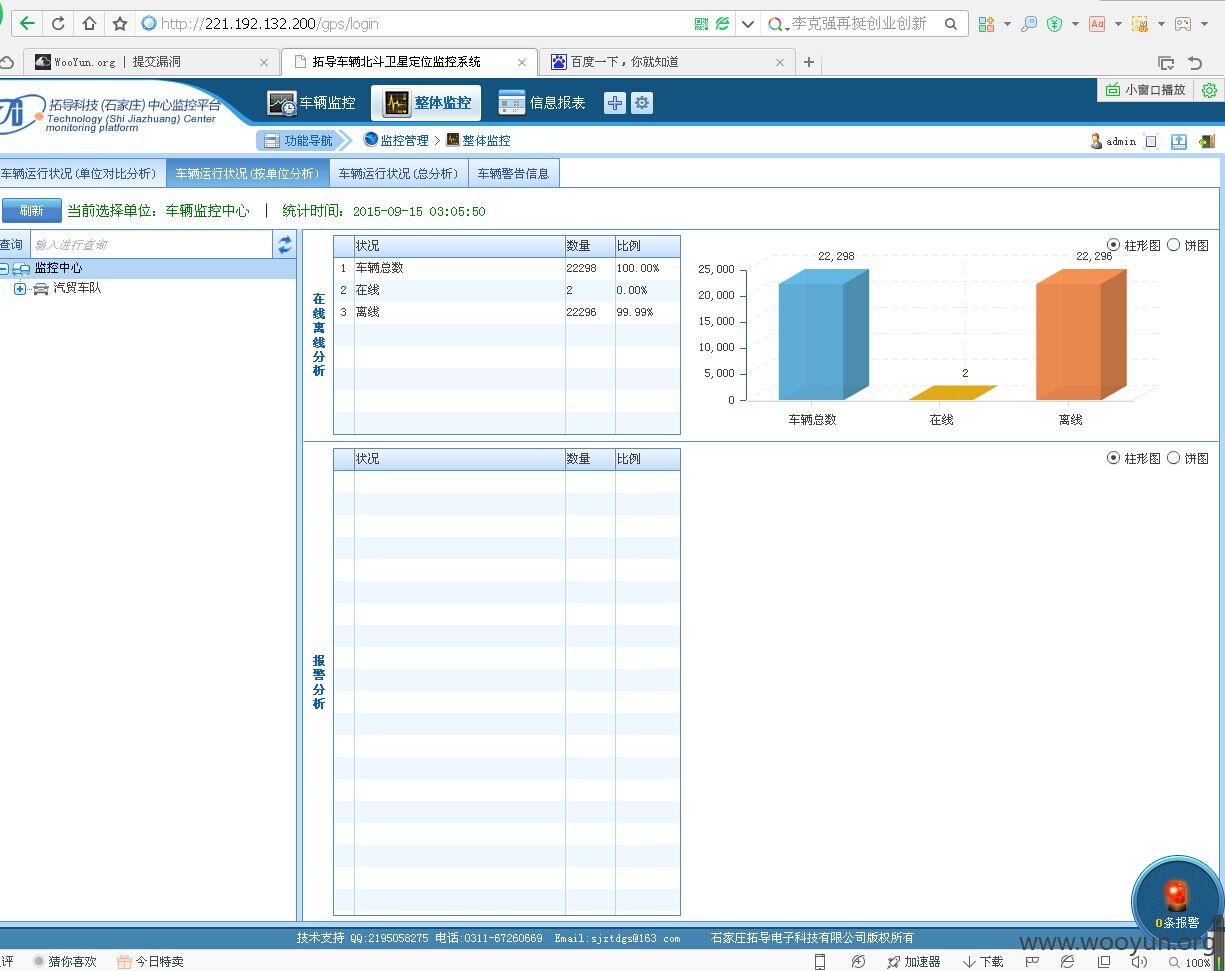

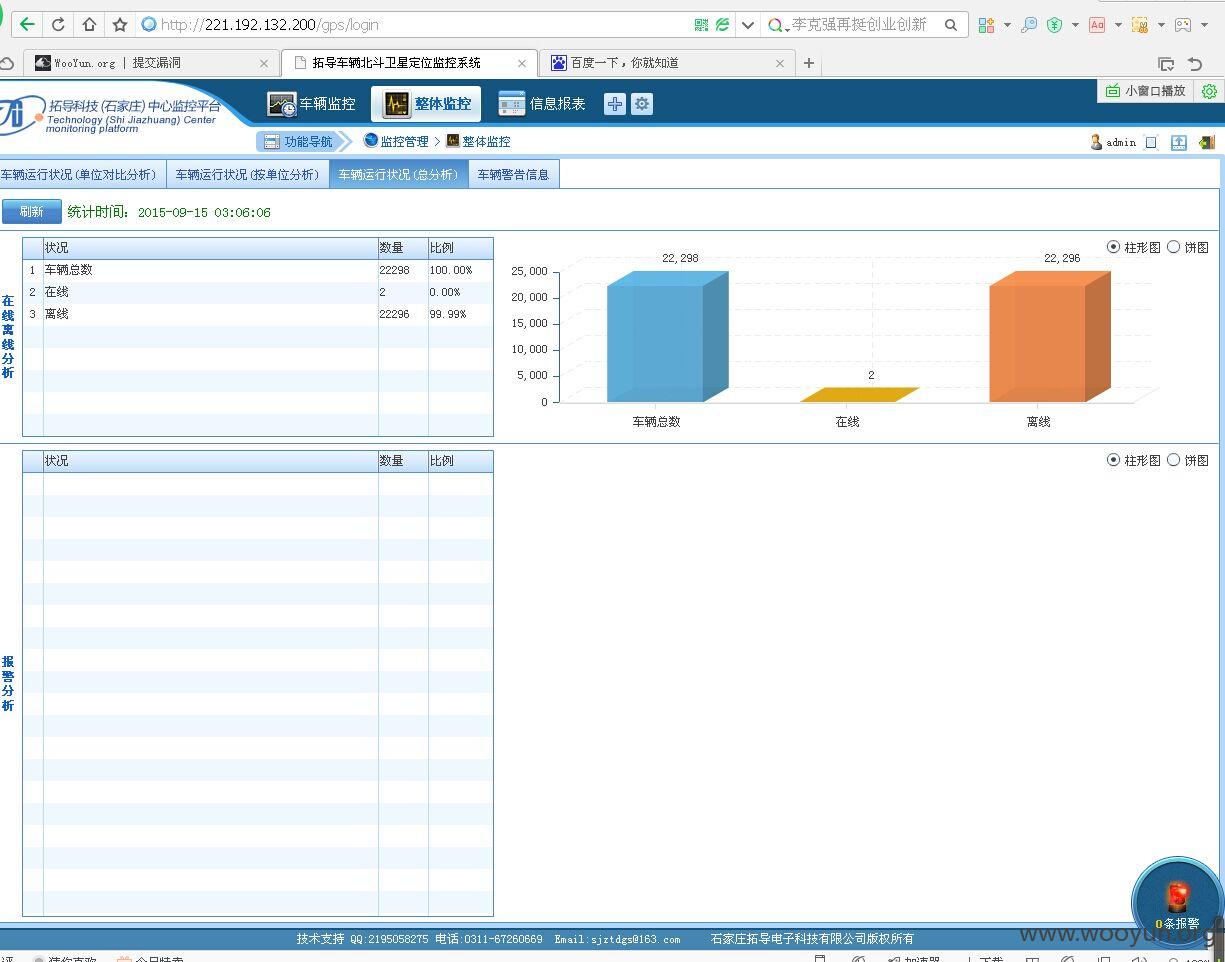

系统统计车辆共22298辆 涉及车辆众多 可定位车辆位置 车内语音 视频 切断油路电路 查看车辆情况 行驶速度

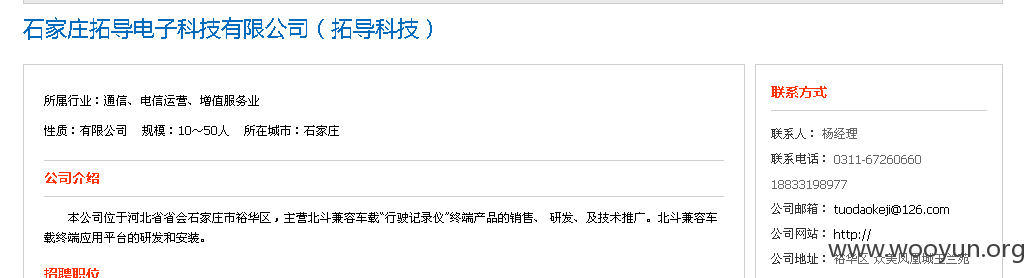

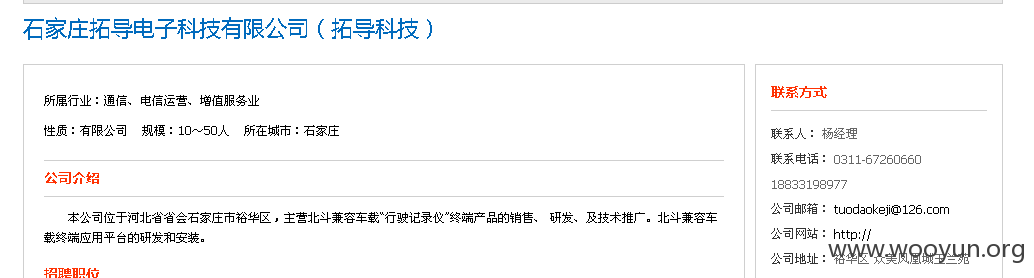

我查了一下公司简介 此公司主营 北斗兼容车载“行驶记录仪”终端产品的销售、 研发、及技术推广。北斗兼容车载终端应用平台的研发和安装。 既然国家这么重要的北斗都交给你了们 你得为客户的安全着想

漏洞证明:

**.**.**.**/gps/login.jsp 账号admin 密码admin123

系统统计车辆共22298辆 涉及车辆众多 可定位车辆位置 车内语音 视频 切断油路电路 查看车辆情况 行驶速度

我查了一下公司简介 此公司主营 北斗兼容车载“行驶记录仪”终端产品的销售、 研发、及技术推广。北斗兼容车载终端应用平台的研发和安装。 既然国家这么重要的北斗都交给你了们 你得为客户的安全着想

修复方案:

密码过于简单 更改密码

版权声明:转载请注明来源 dslxin@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-09-19 19:18

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给河南分中心,由河南分中心后续协调网站管理单位处置。

最新状态:

2015-09-19:更正下上述漏洞处置情况:CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给河北分中心,由河北分中心后续协调网站管理单位处置。