漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-09-19: 细节已通知厂商并且等待厂商处理中

2015-09-23: 厂商已经确认,细节仅向厂商公开

2015-10-03: 细节向核心白帽子及相关领域专家公开

2015-10-13: 细节向普通白帽子公开

2015-10-23: 细节向实习白帽子公开

2015-11-07: 细节向公众公开

简要描述:

某游戏系统可访问

详细说明:

洞洞挖好了,可是选厂商比较纠结了

查域名备案信息 广州市天米信息科技有限公司 粤ICP备13052668号

**.**.**.** **.**.**.** **.**.**.**

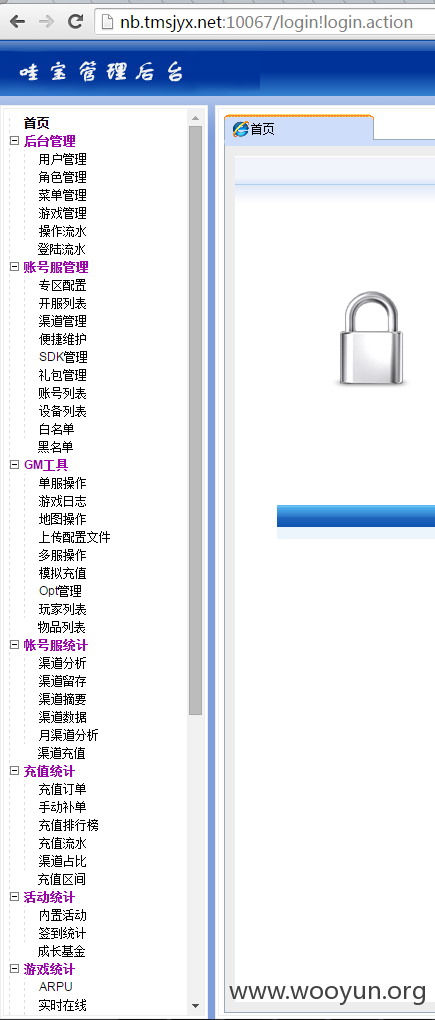

http://nb.**.**.**.**:10040 显示的是哇宝

姑且厂商算这个天米的吧

根据这个入口

http://**.**.**.**:81/admin/user/user_info.jsp 得到一份开发人员列表及密码

撞

http://nb.**.**.**.**:10040/bugfree 可登录进去查看相关游戏bug情况及开发情况

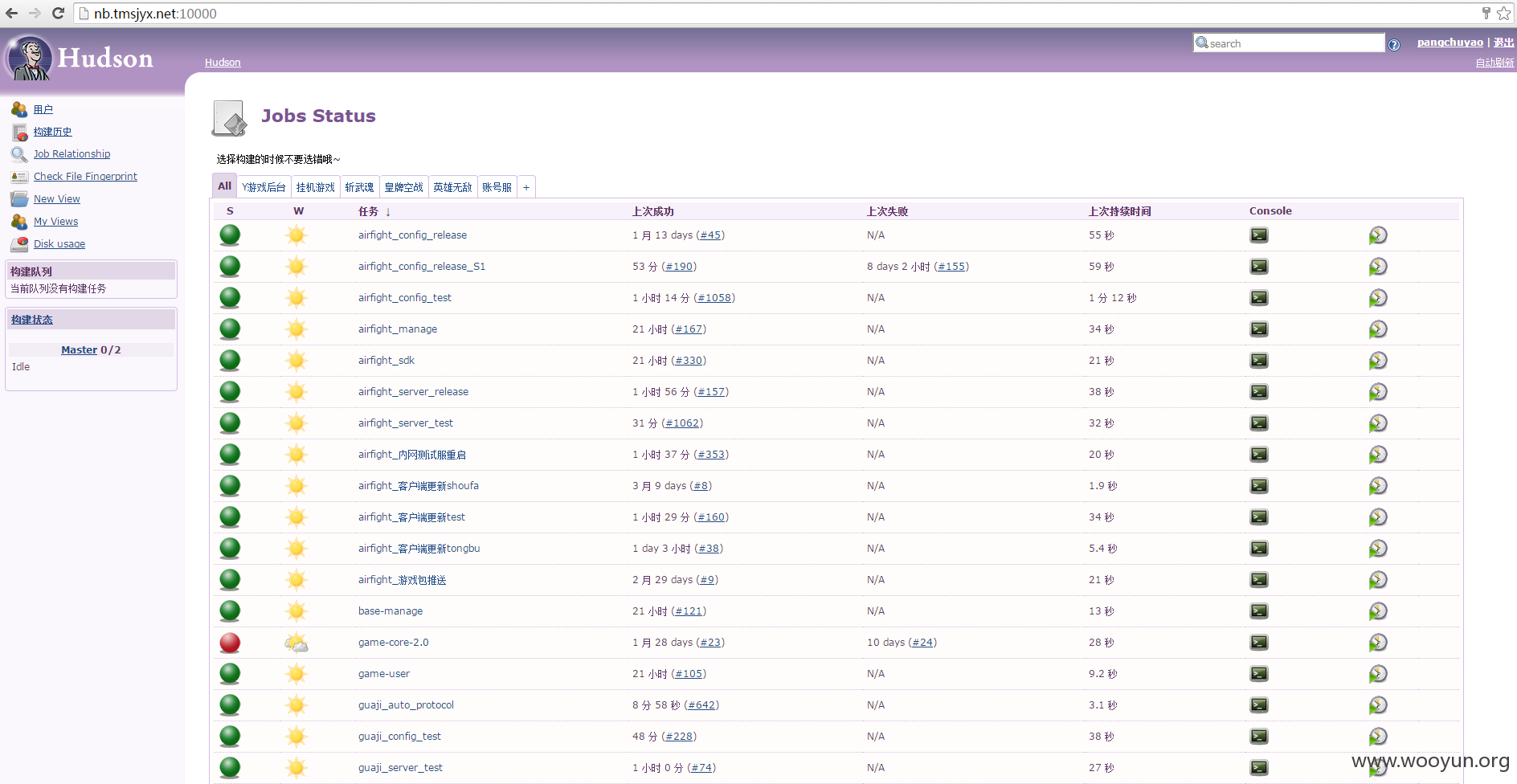

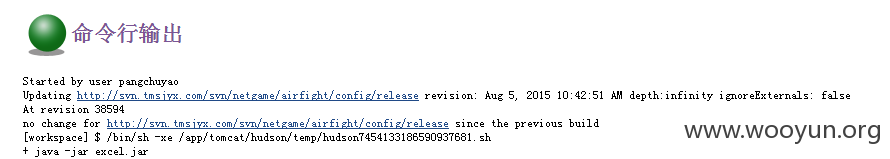

http://nb.**.**.**.**:10000/ hudson 可登录进去查看游戏包构建及各种源码 从构建日志可得到svn地址 http://svn.**.**.**.**/svn/ 根据之前的密码可down下公司开发的游戏源码

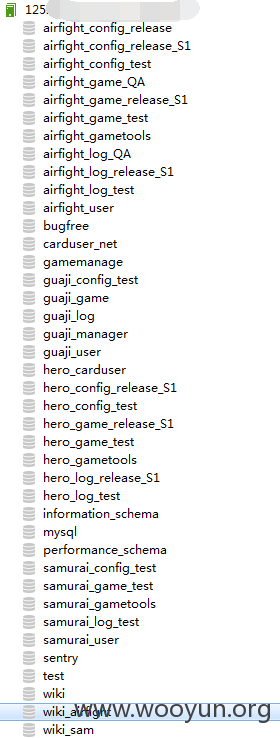

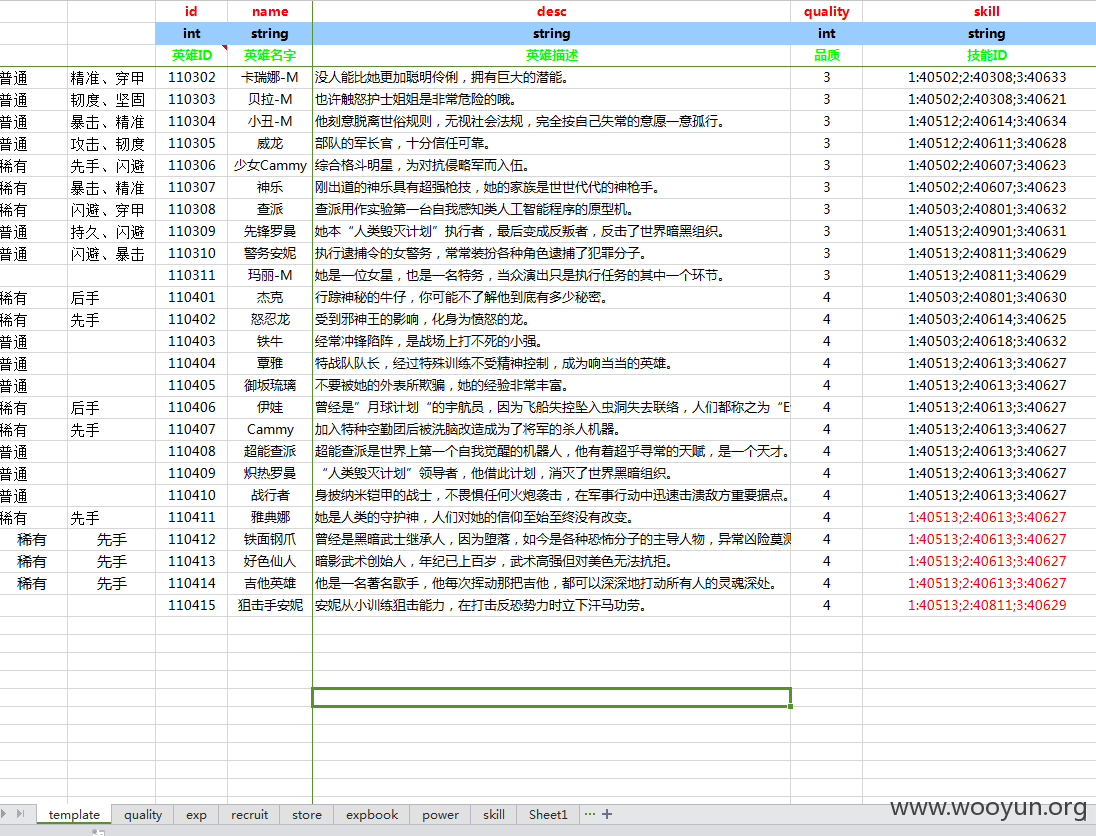

根据源码包可找到数据库等配置信息 于是连上库了 再进个后台拿下shell 就不继续了

虽然没打到正式库上. 看svn源码泄露,bug平台 应该也是比较严重吧? 利用Bug平台的bug去游戏里利用? 嘿嘿.

漏洞证明:

修复方案:

做好密码强度 后台限制访问

另:求礼物啊~

玩空战帝国 没vip...

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-09-23 14:51

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:10

正在联系相关网站管理单位处置。

最新状态:

暂无