漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

郑州威科姆科技股份有限公司SQL注入,文件上传

相关厂商:

漏洞作者:

提交时间:

2015-09-27 15:55

修复时间:

2015-11-13 21:28

公开时间:

2015-11-13 21:28

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-09-27: 细节已通知厂商并且等待厂商处理中

2015-09-29: 厂商已经确认,细节仅向厂商公开

2015-10-09: 细节向核心白帽子及相关领域专家公开

2015-10-19: 细节向普通白帽子公开

2015-10-29: 细节向实习白帽子公开

2015-11-13: 细节向公众公开

简要描述:

希望大家做测试点到为止!

详细说明:

厂商使用系统wooyun已经爆出好多漏洞

WooYun: 某采购平台通用型SQL注入·续(大量企业中枪)

新的漏洞

搜索型注入

http://eps.zzvcom.com/custom/GroupNewsList.aspx?buyGroupId=&groupId=&companyId=&child=&keyword=1%25%27%20and%201%3D2%20and%20%27%25%27%3D%27

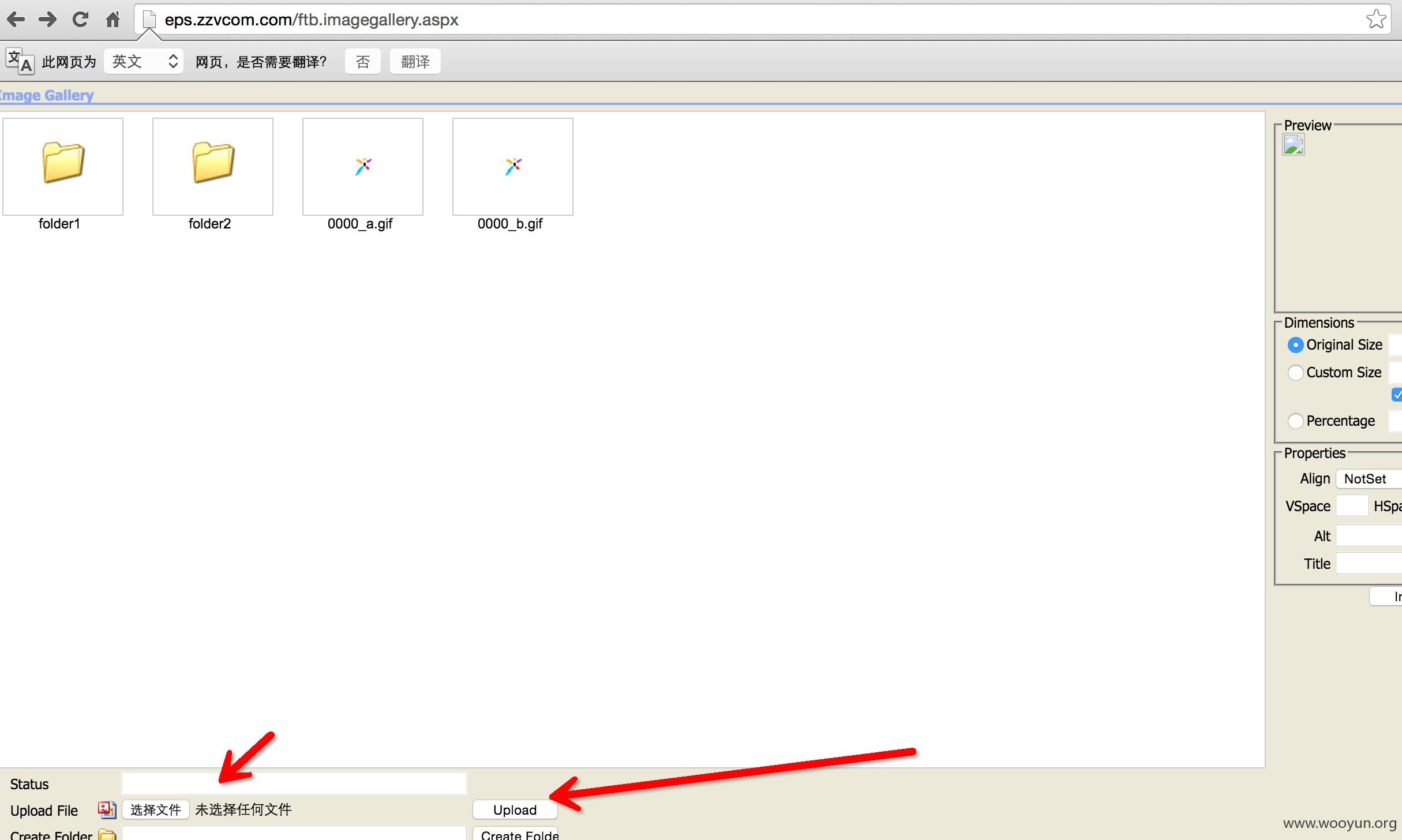

文件上传

http://eps.zzvcom.com/ftb.imagegallery.aspx

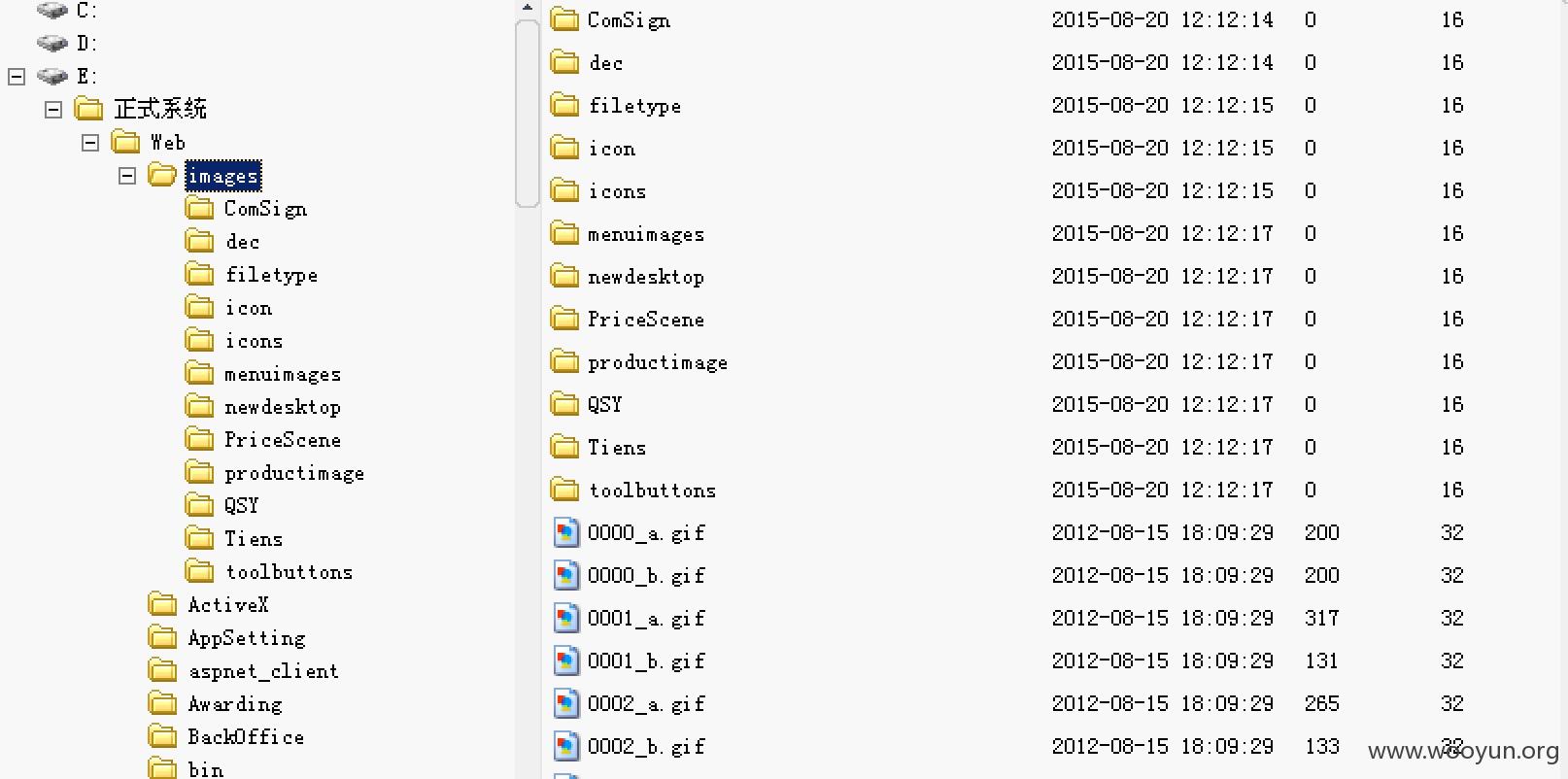

上传后文件目录http://eps.zzvcom.com/images/

getshell

漏洞证明:

修复方案:

这套系统漏洞较多,先打补丁

版权声明:转载请注明来源 ADFSEC@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-09-29 21:26

厂商回复:

非常感谢,正在联系厂家修复。

最新状态:

暂无