漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-10: 细节已通知厂商并且等待厂商处理中

2015-10-11: 厂商已经确认,细节仅向厂商公开

2015-10-21: 细节向核心白帽子及相关领域专家公开

2015-10-31: 细节向普通白帽子公开

2015-11-10: 细节向实习白帽子公开

2015-11-25: 细节向公众公开

简要描述:

十一假期看到了《深扒:教育部强推、坐拥1.9亿学生信息,超级应用IME风险调查》这么一篇报道,便来看看此IME企业安全到底几何呢。

详细说明:

最先某位员工邮箱的账号存在弱口令:

nieqingtong@**.**.**.** : 365ime

发现openVPN证书

进入企业内网之后,登陆wiki系统:

http://confluence.**.**.**.**/

**.**.**.**

发现了最重要的一个页面:

http://confluence.**.**.**.**/pages/viewpage.action?pageId=2162706&src=search

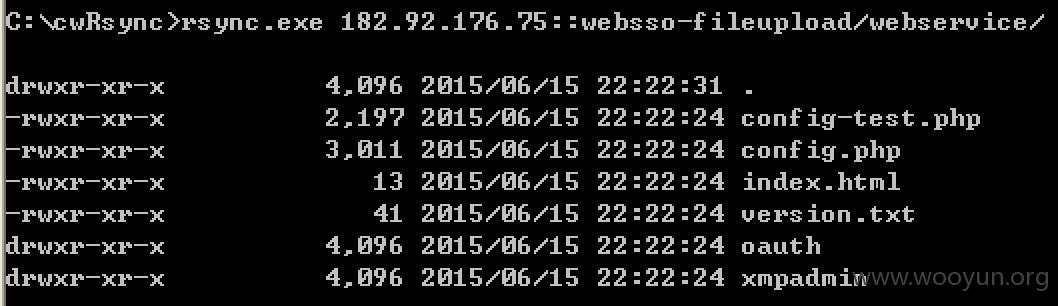

包含一个rsync的地址,连接上去看了一下,核心代码拿到

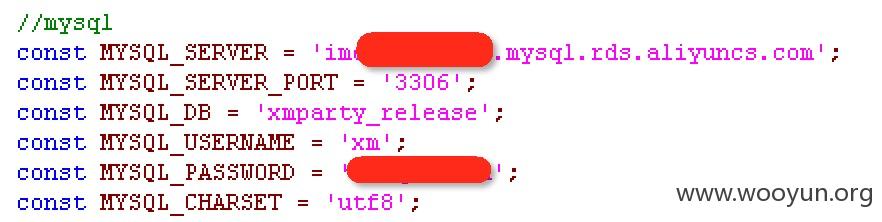

config.php的内容:

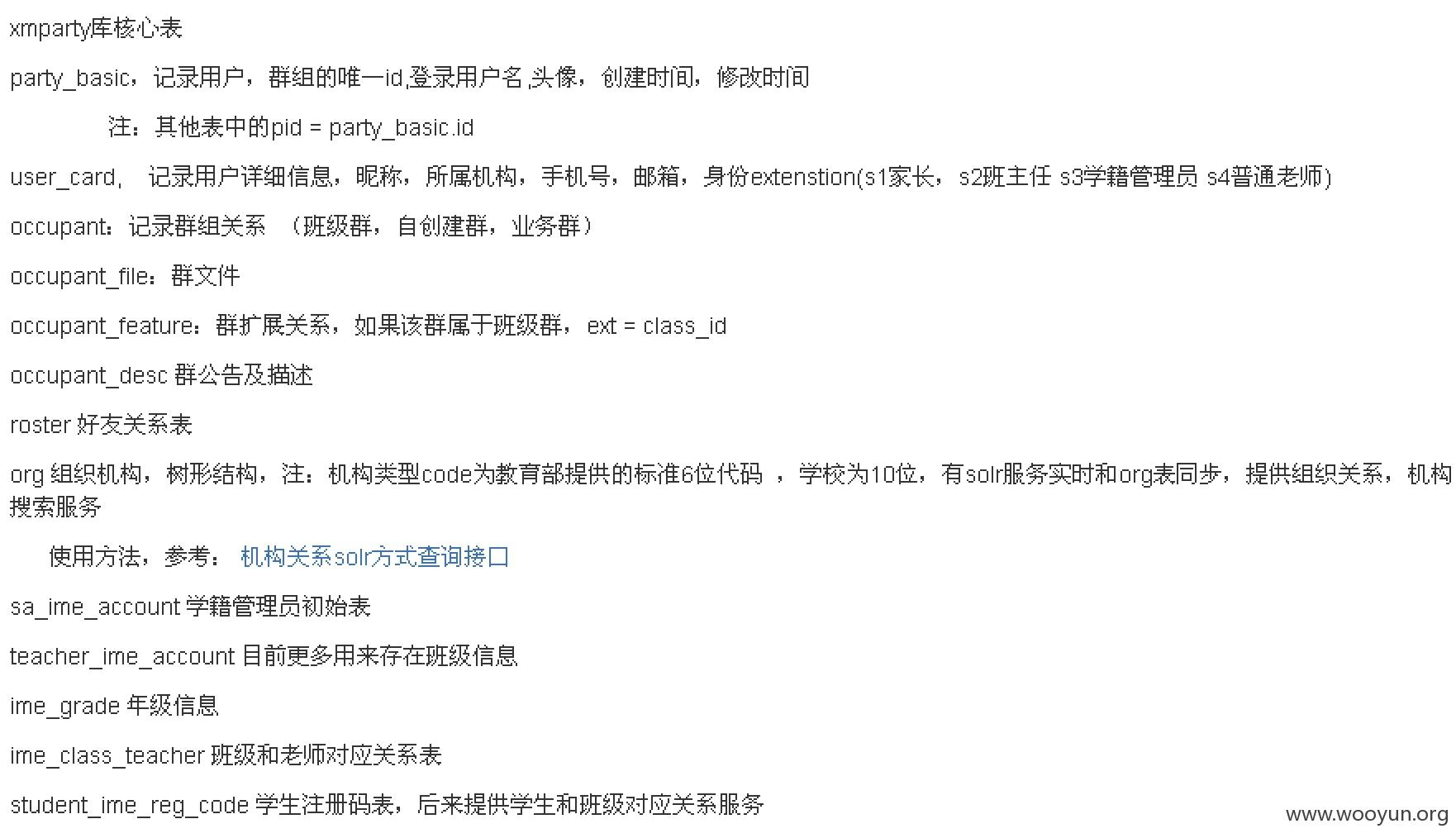

数据库各个文件的介绍:

http://confluence.**.**.**.**/pages/viewpage.action?pageId=5966667

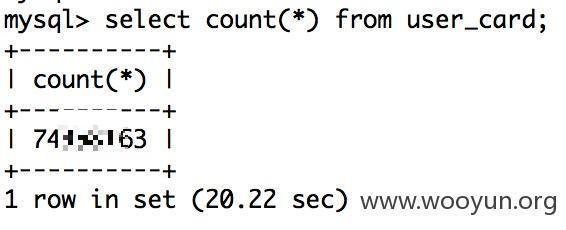

数据库在阿里云上可以直接用阿里云的VPS连接:

说好的1.9亿呢。

全程未进行破坏性攻击,未下载任何数据库数据。

漏洞证明:

修复方案:

改密码,rsync限制。

版权声明:转载请注明来源 五道口杀气@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-11 15:21

厂商回复:

非常感谢您的报告,问题已着手处理。关于阿里云VPC防护策略事宜也正在与阿里云协商解决中。非常感谢您对我们安全工作的支持与关注。如果您有任何疑问,欢迎反馈,我们有专人对此进行跟进。

最新状态:

暂无