漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

中石油某系统一用户弱口令/重置管理员密码/泄漏大量员工信息/客户信息

>

漏洞详情

披露状态:

2015-10-14: 细节已通知厂商并且等待厂商处理中

2015-10-14: 厂商已经确认,细节仅向厂商公开

2015-10-24: 细节向核心白帽子及相关领域专家公开

2015-11-03: 细节向普通白帽子公开

2015-11-13: 细节向实习白帽子公开

2015-11-28: 细节向公众公开

简要描述:

弱口令啊

详细说明:

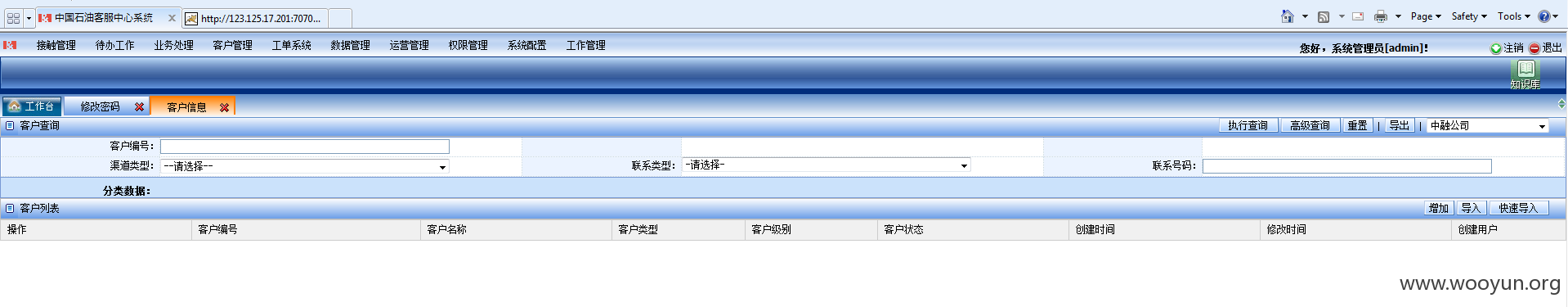

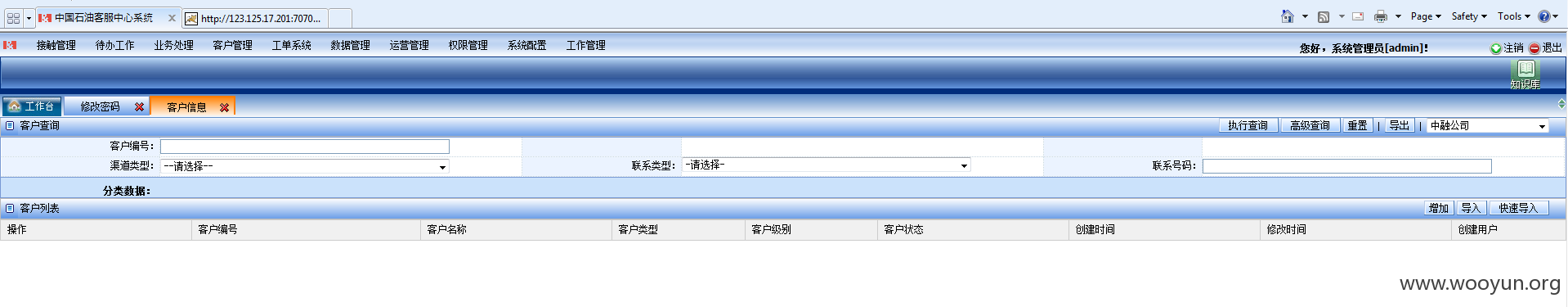

http://123.125.17.201:7070/cc/portal.jsp

中石油客服中心系统

弱口令 123 123

进去后

修改密码处 抓包

name是用户名,可控,所以很有可能不要验证码就可以爆破出admin的密码

burp抓包,发送到自动化模块,name改成admin oldPassword值设置为变量

结果不错,原密码出来了,不过已经重置为admin了

自行修改

so 进系统看看,有了admin干啥都来劲

漏洞证明:

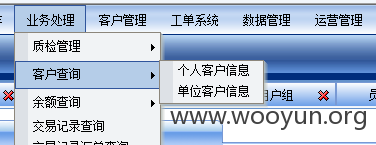

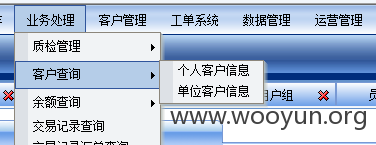

客户

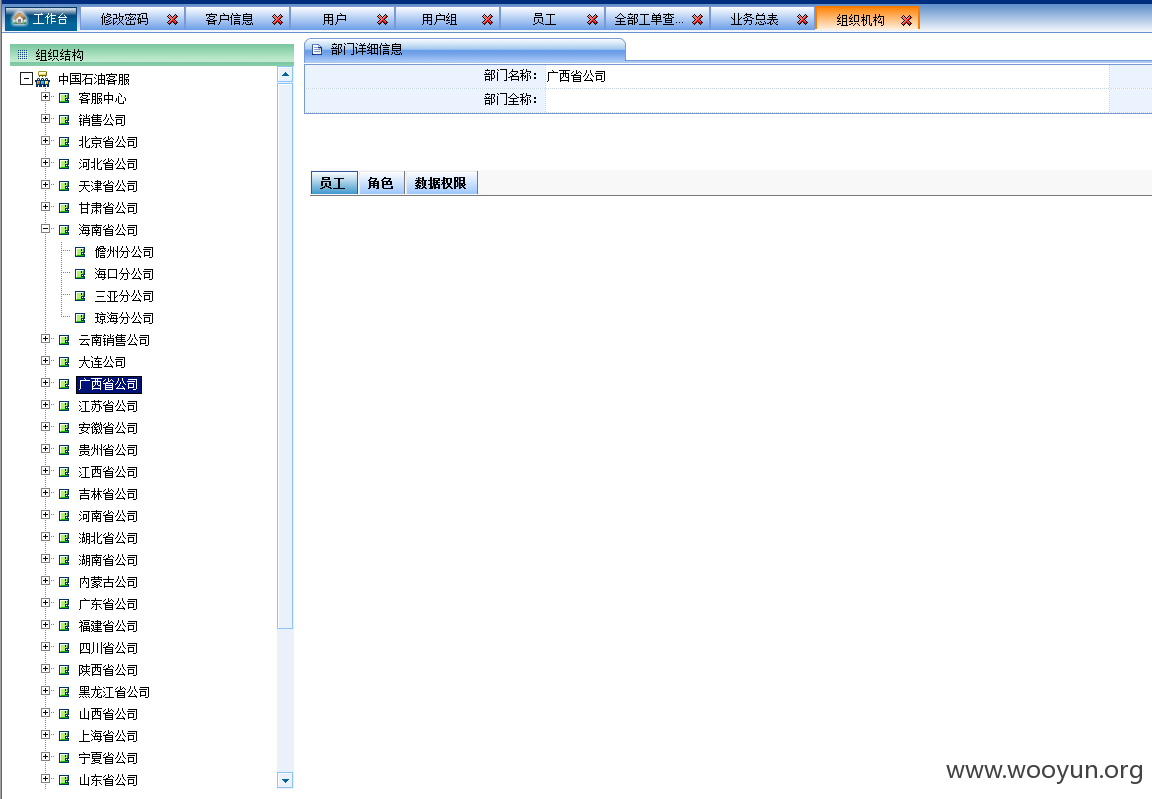

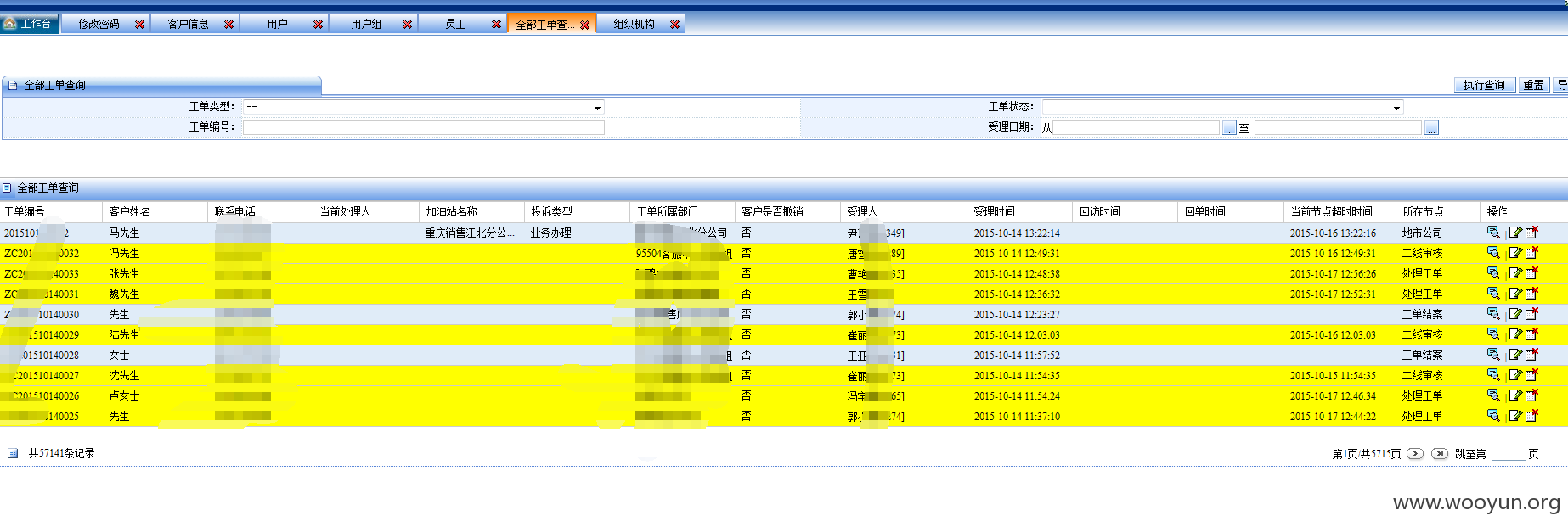

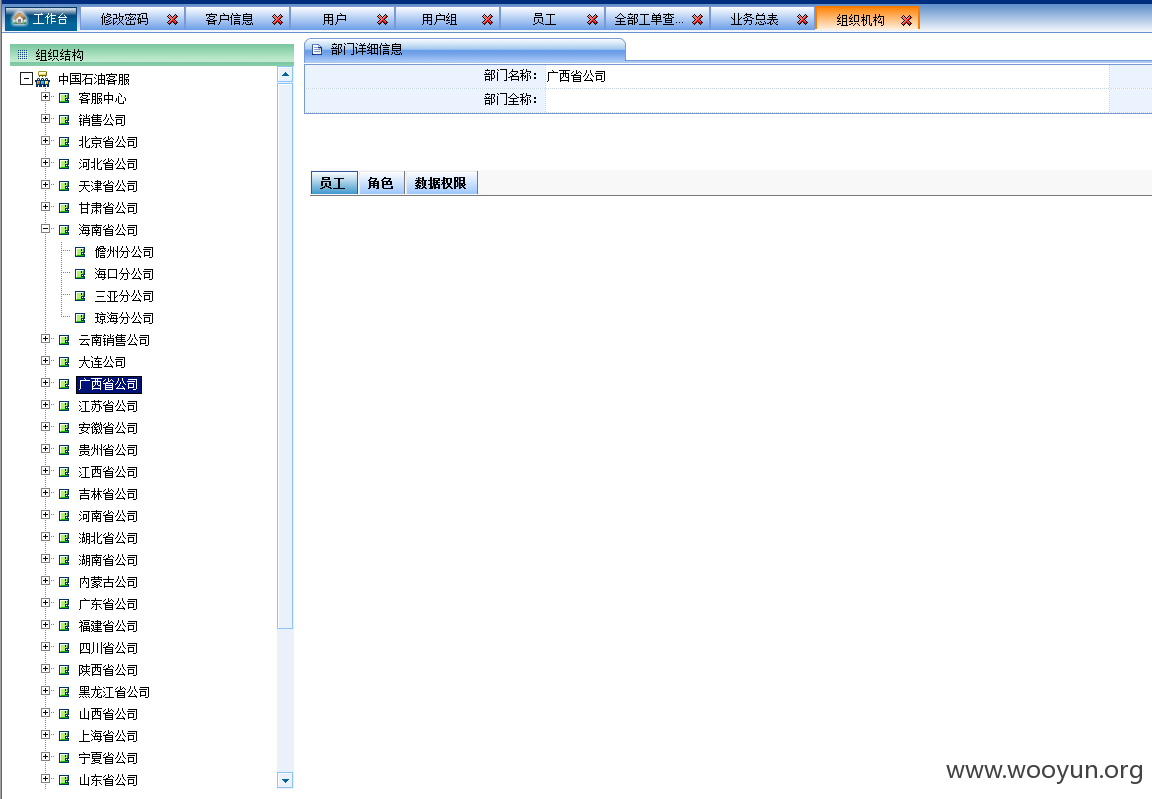

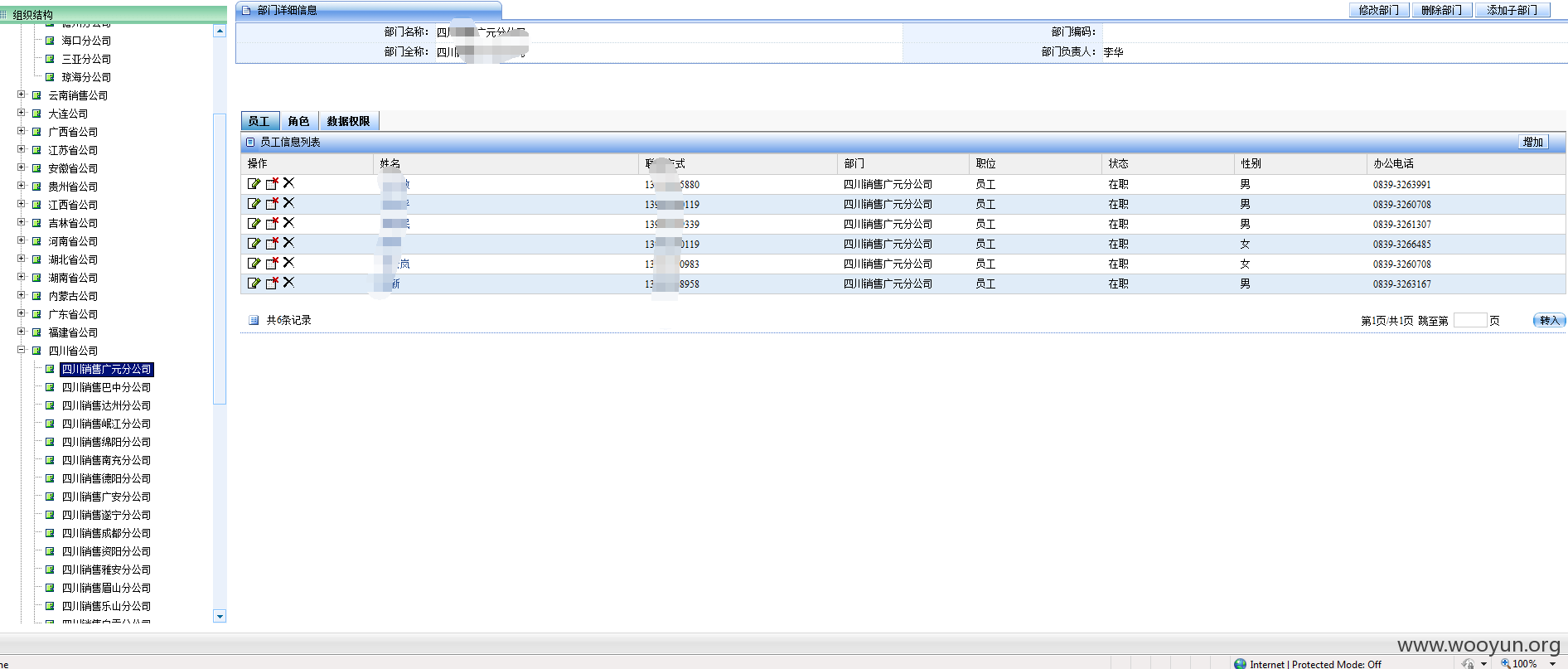

一些分公司的信息

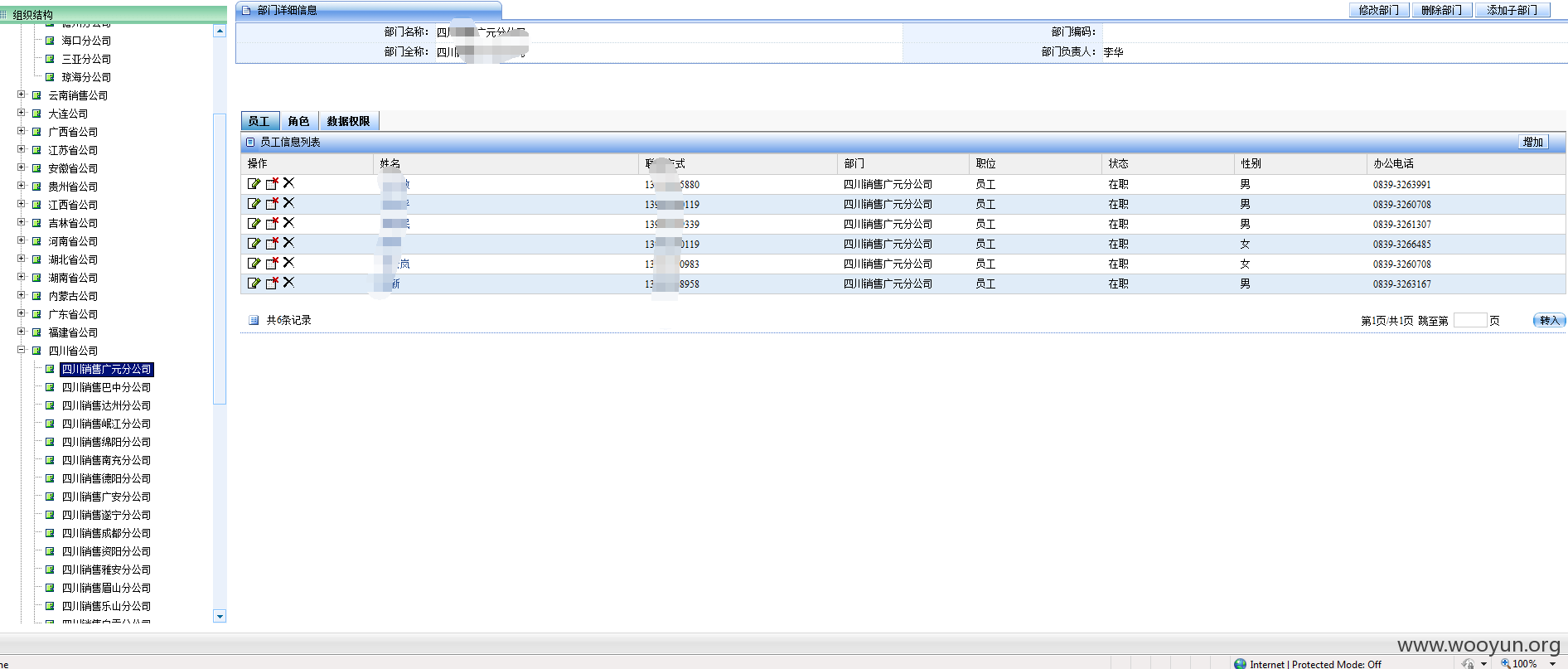

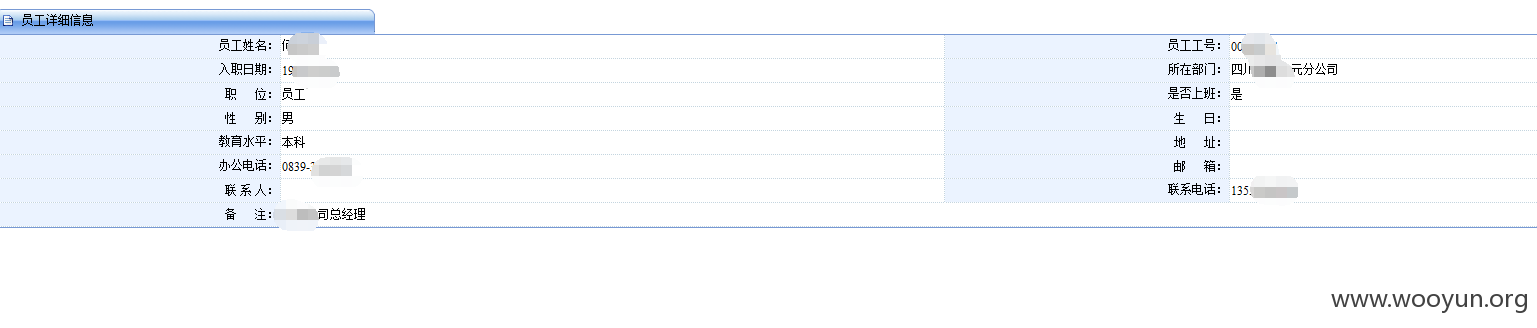

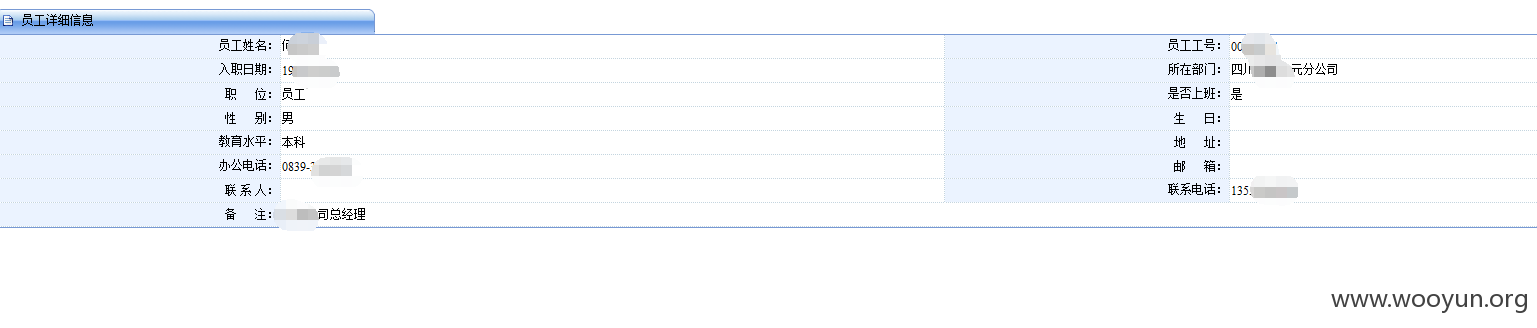

3500名员工

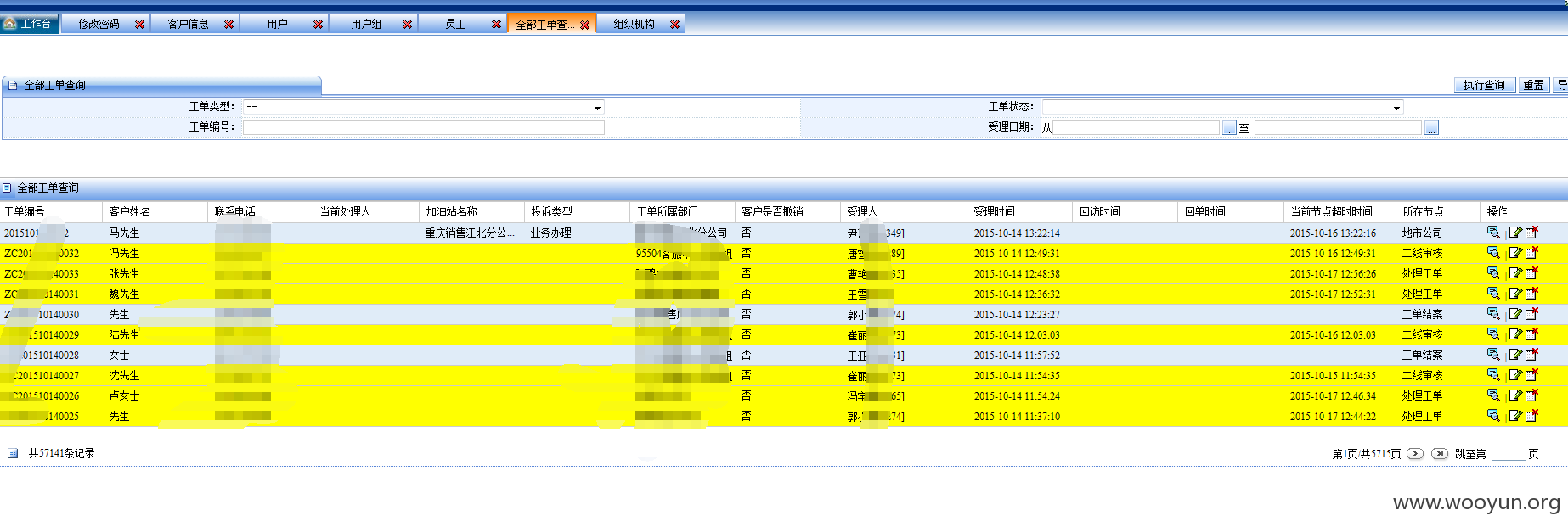

57000条工单

全国的所有的分公司包括所有负责人经理总经理的信息

客户信息管理

好了,点到为止,未作任何恶意操作!!!

修复方案:

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-10-14 15:55

厂商回复:

非常感谢您的报告,问题已着手处理.

最新状态:

暂无