漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-14: 细节已通知厂商并且等待厂商处理中

2015-10-18: 厂商已经确认,细节仅向厂商公开

2015-10-28: 细节向核心白帽子及相关领域专家公开

2015-11-07: 细节向普通白帽子公开

2015-11-17: 细节向实习白帽子公开

2015-12-02: 细节向公众公开

简要描述:

某保险公司服务配置不当导致大量数据泄露

详细说明:

weblogic 弱口令!

地址:**.**.**.**:8000/console

具体不详细说明!很容易猜到

shell:**.**.**.**:8000/jmxroot/jmxroot.jsp 360butian

<jdbc-driver-params>

<url>jdbc:oracle:thin:@**.**.**.**:1521:wddb01</url>

<driver-name>oracle.jdbc.xa.client.OracleXADataSource</driver-name>

<properties>

<property>

<name>user</name>

<value>wxproduct</value>

</property>

</properties>

<password-encrypted>{AES}+VpCvPoPw6P0iiDs7eD8kptec+MqH5bswLDIr3dL3Uw=</password-encrypted> 密码:wx123456

</jdbc-driver-params>

<jdbc-connection-pool-params>

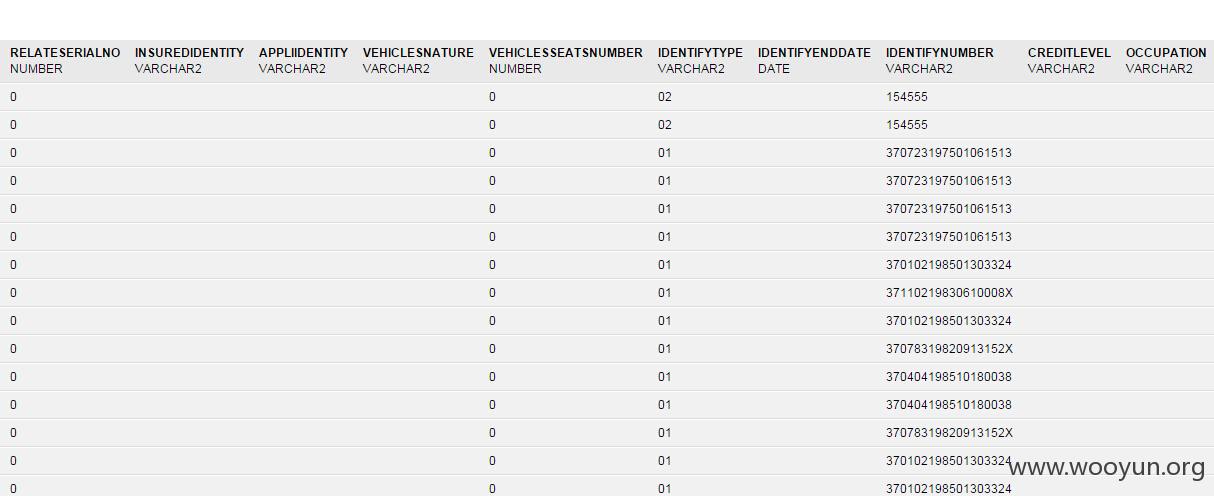

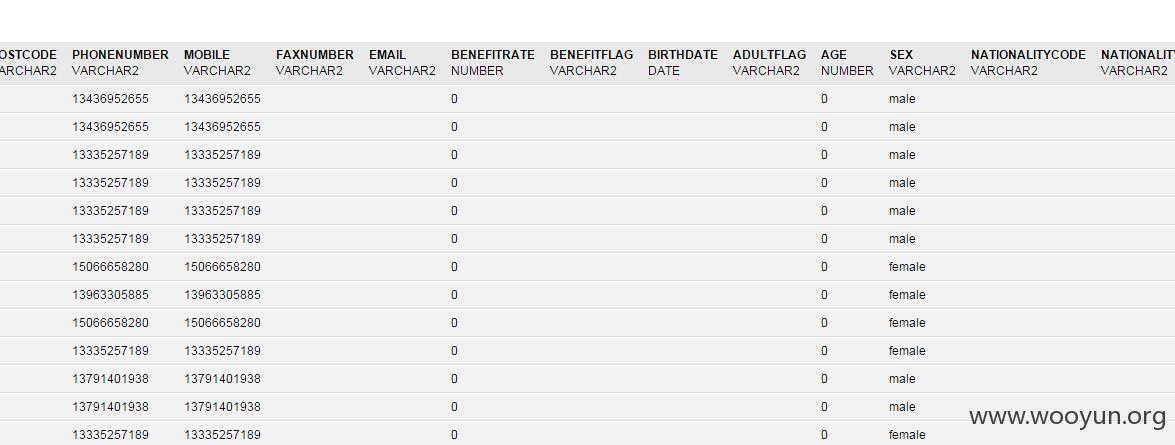

大量个人数据,公司数据,车险数据:

更多数据,就不一一截图了!

漏洞证明:

证明如上!

修复方案:

强化weblogic 口令!

版权声明:转载请注明来源 Forsaken@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-10-18 22:54

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向保险行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无