漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

e佰手机商城官网命令执行漏洞getshell

>

漏洞详情

披露状态:

2015-11-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

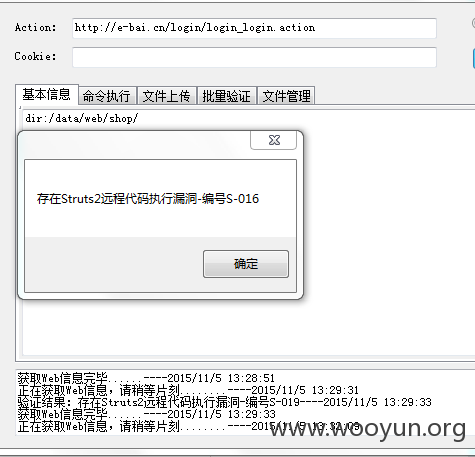

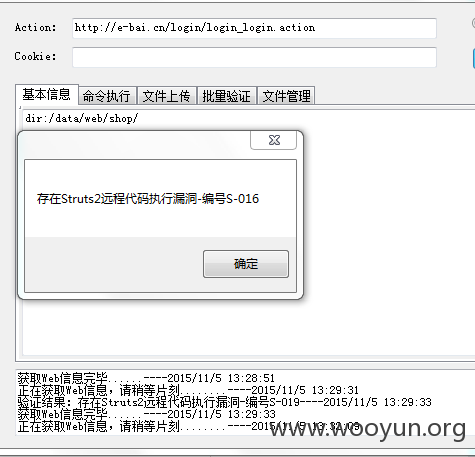

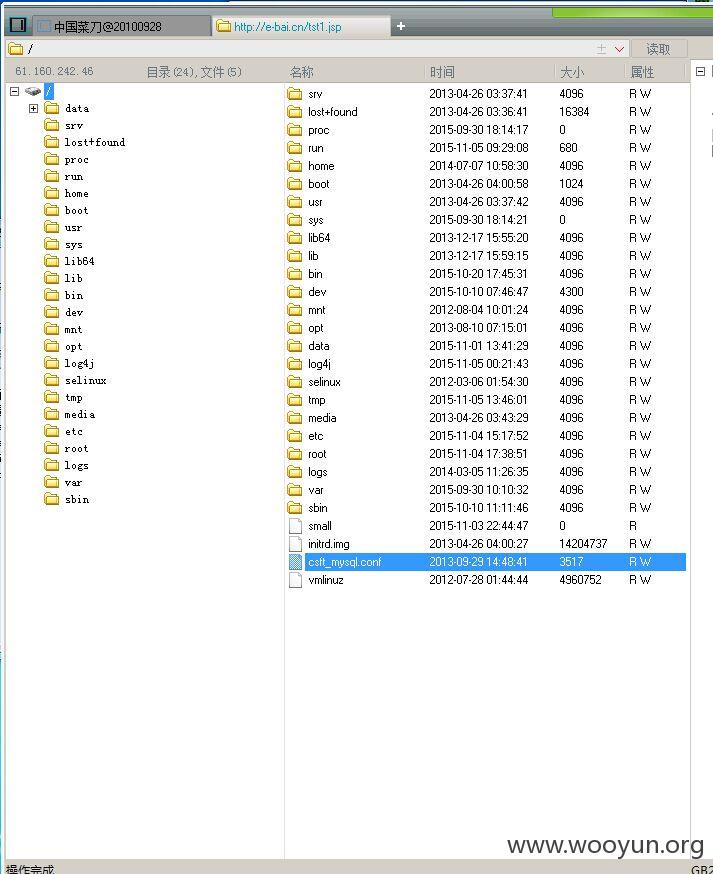

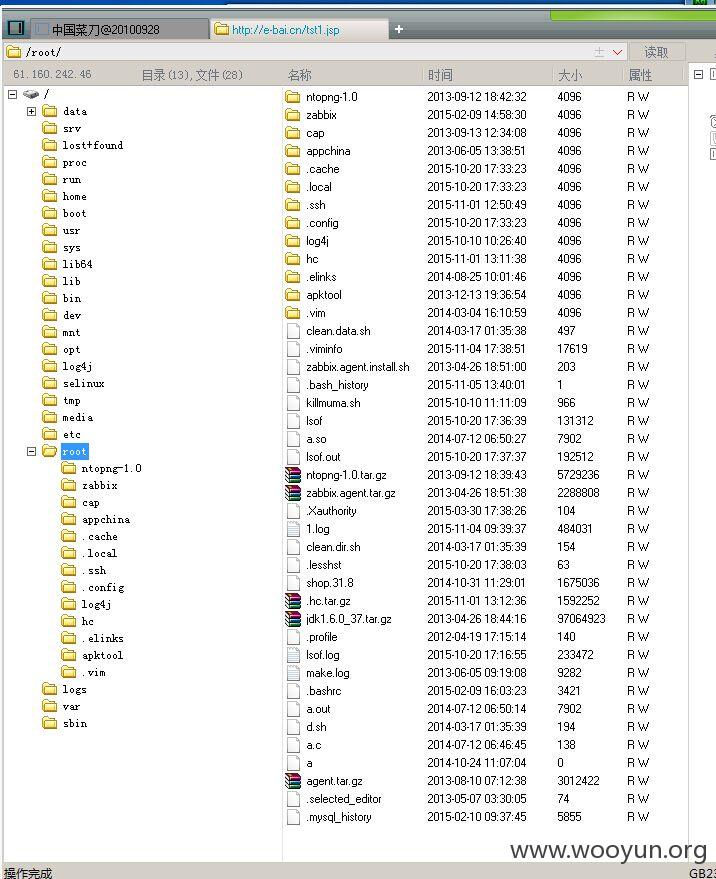

地址http://e-bai.cn/login/login_login.action存在命令执行漏洞

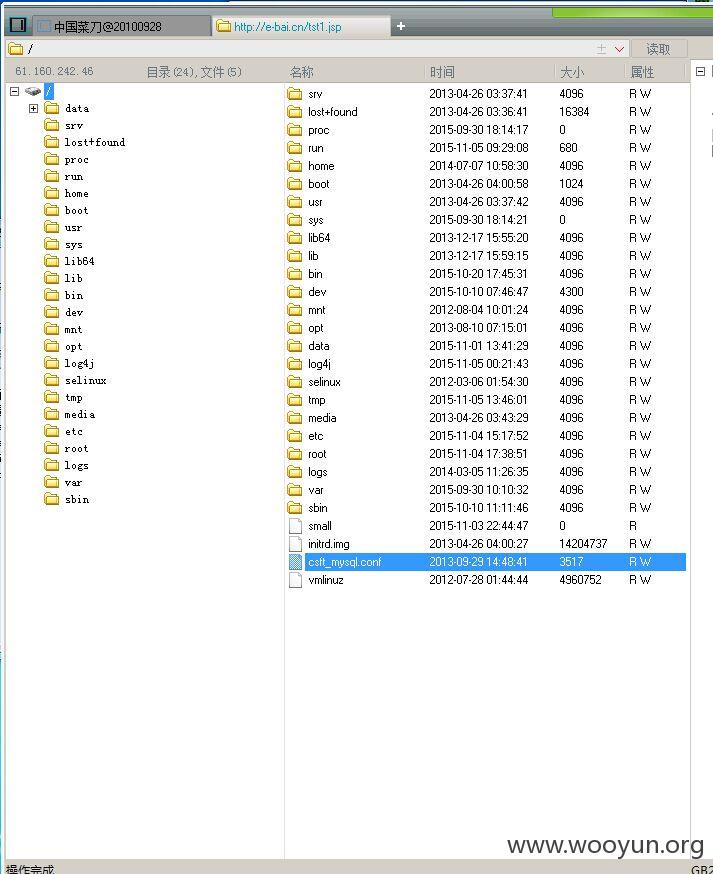

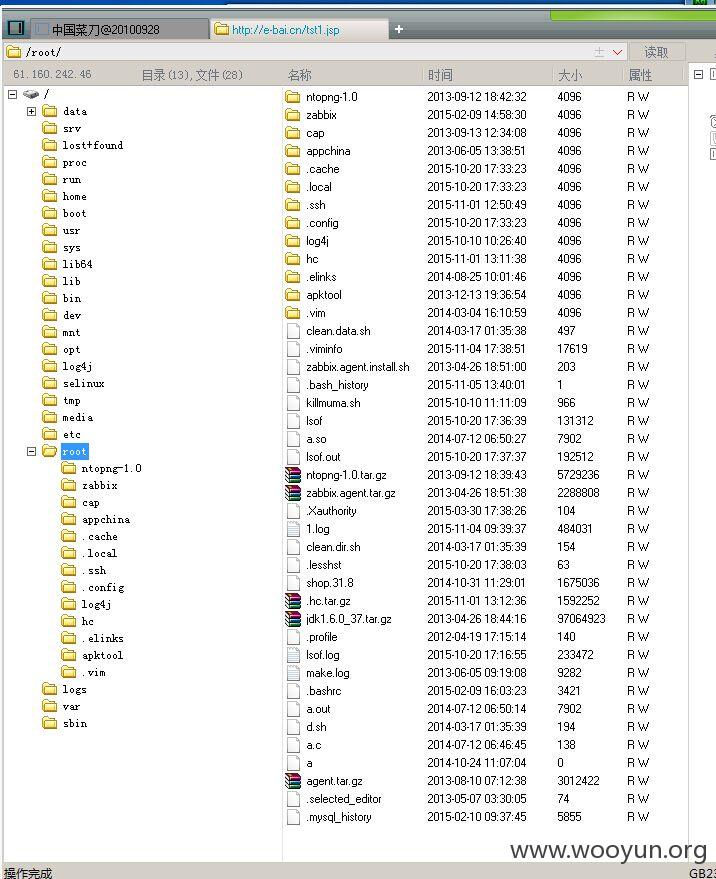

直接上传木马到服务器

http://e-bai.cn/tst1.jsp密码tom

漏洞证明:

修复方案:

版权声明:转载请注明来源 朱元璋@乌云

>

漏洞回应