漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-11-23: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-12-07: 细节向核心白帽子及相关领域专家公开

2015-12-17: 细节向普通白帽子公开

2015-12-27: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

null

详细说明:

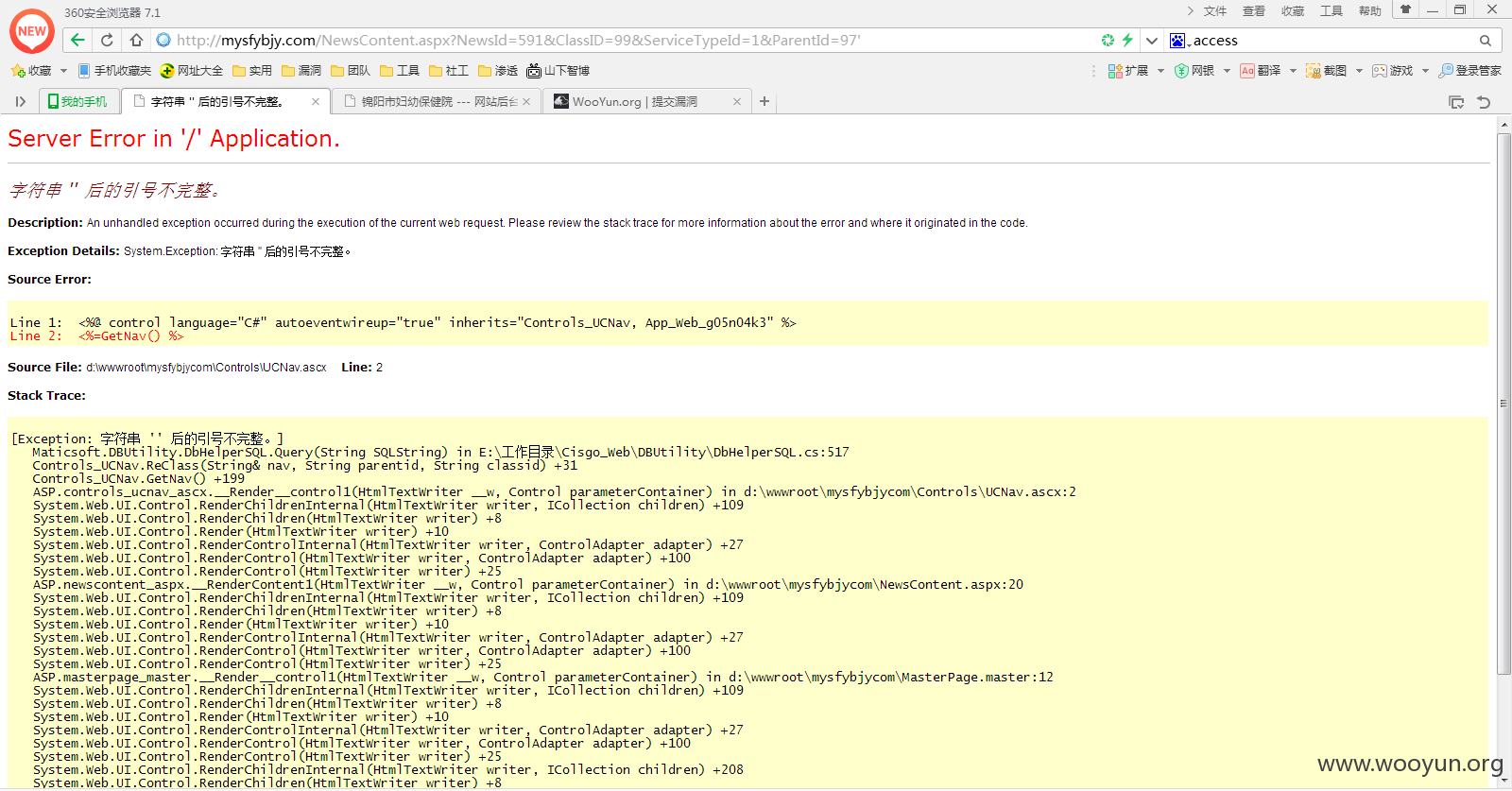

注入点:http://**.**.**.**/NewsContent.aspx?NewsId=591&ClassID=99&ServiceTypeId=1&ParentId=97

输入单引号后数据库报错 存在字符型注入漏洞

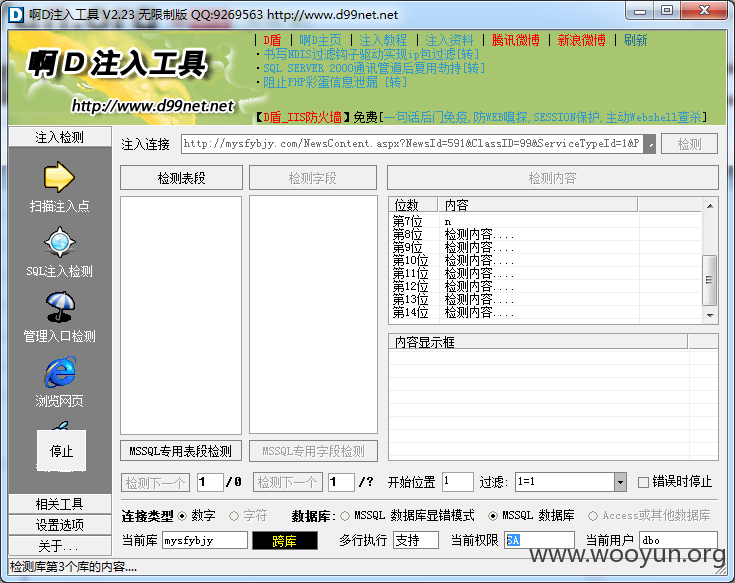

MSSQL数据库

SA权限。。

最后解密出来的结果

账号admin 密码20122012

后台地址http://**.**.**.**/admin/

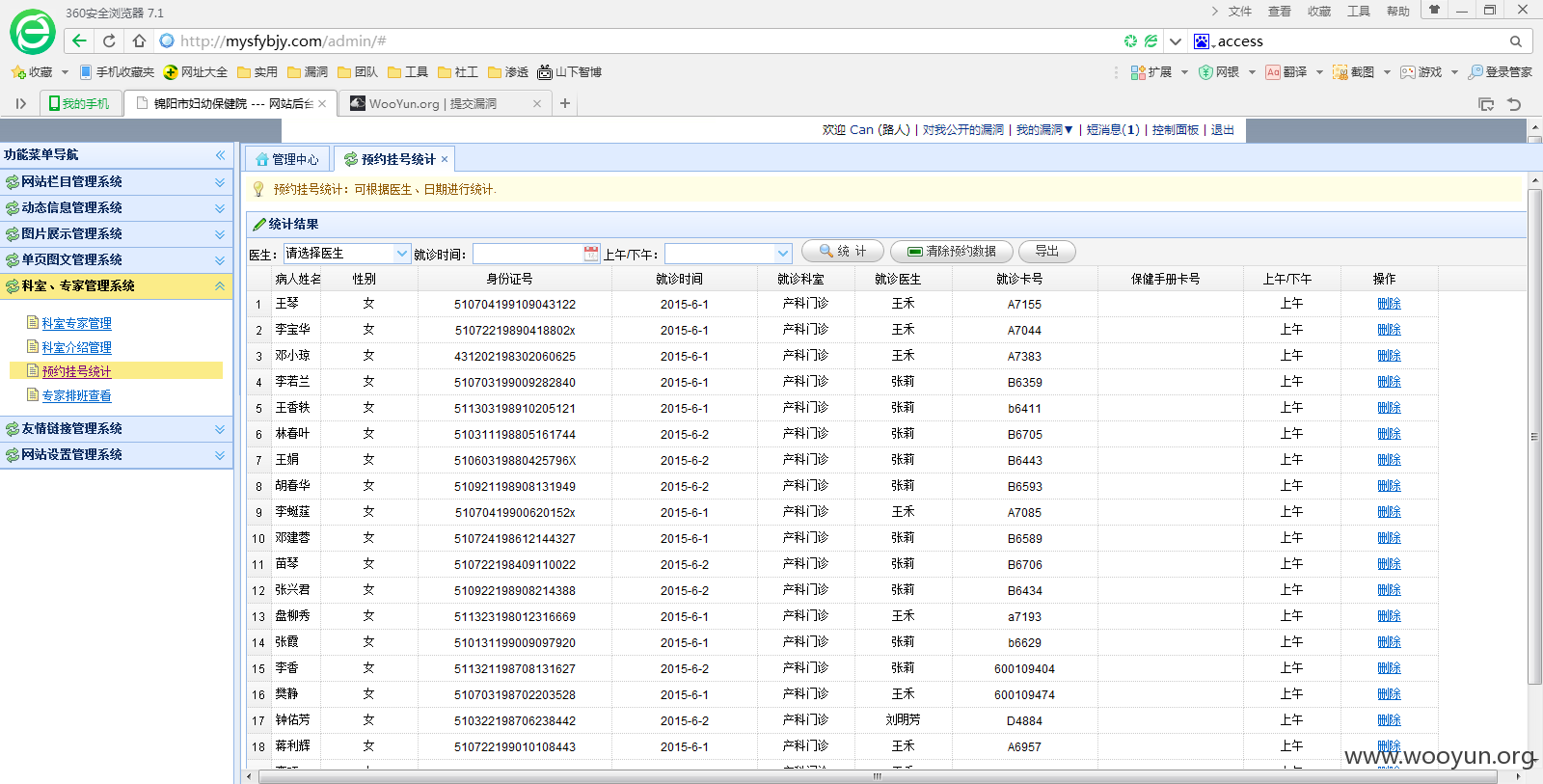

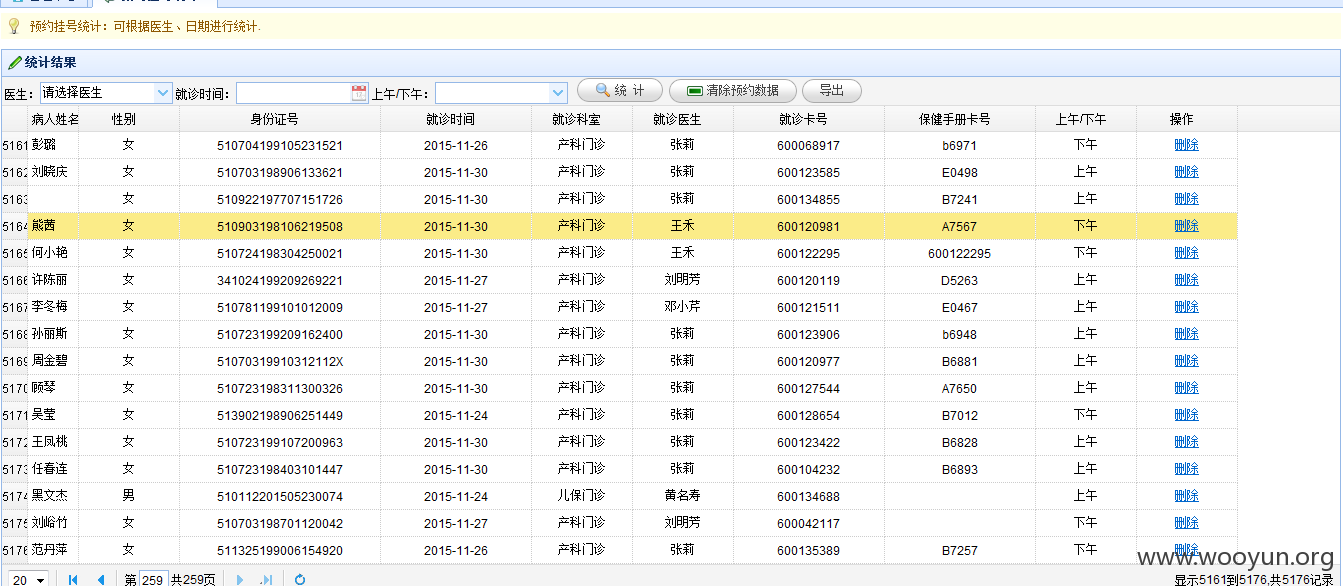

发现有个预约挂号统计

点进去一看 都是患者信息啊..

259页的信息

大概4100个患者信息泄露 包括姓名身份证就诊卡号时间等信息泄露 危害很大。。

就到这里吧 求过。。~~

另外SA的权限可以直接挂马了

漏洞证明:

注入点:http://**.**.**.**/NewsContent.aspx?NewsId=591&ClassID=99&ServiceTypeId=1&ParentId=97

输入单引号后数据库报错 存在字符型注入漏洞

MSSQL数据库

SA权限。。

最后解密出来的结果

账号admin 密码20122012

后台地址http://**.**.**.**/admin/

发现有个预约挂号统计

点进去一看 都是患者信息啊..

259页的信息

大概4100个患者信息泄露 包括姓名身份证就诊卡号时间等信息泄露 危害很大。。

就到这里吧 求过。。~~

另外SA的权限可以直接挂马了

修复方案:

过滤 降低数据库权限

版权声明:转载请注明来源 Can@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-11-27 14:17

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给四川分中心,由其后续协调网站管理单位处置。

最新状态:

暂无